MEVconomics.wtf : Une conférence de 7 heures résumée en 80 minutes

MEVconomics.wtf est une conférence de 7 heures qui offre une quantité impressionnante d'informations pertinentes sur l'industrie de la MEV. Mais en lisant ce résumé, vous pourrez en retenir l'essentiel tout en gagnant du temps

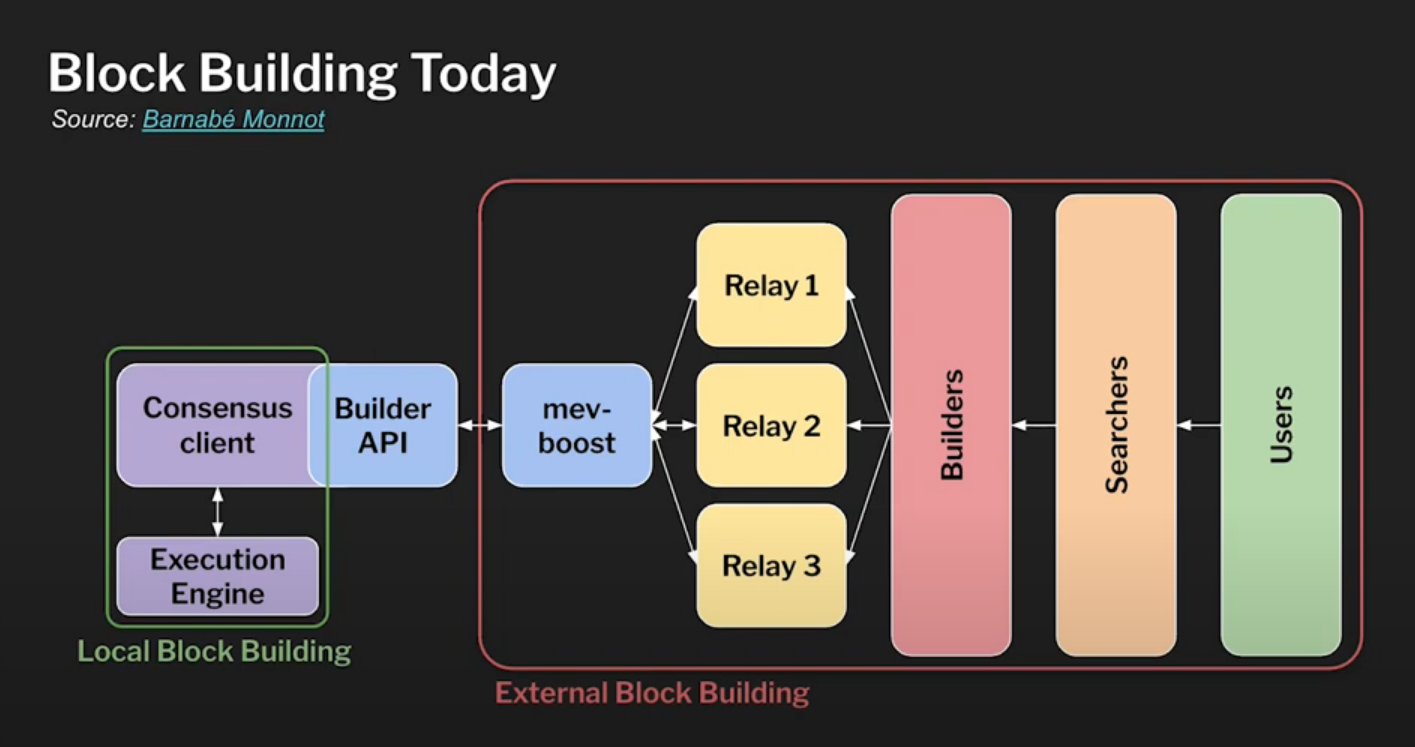

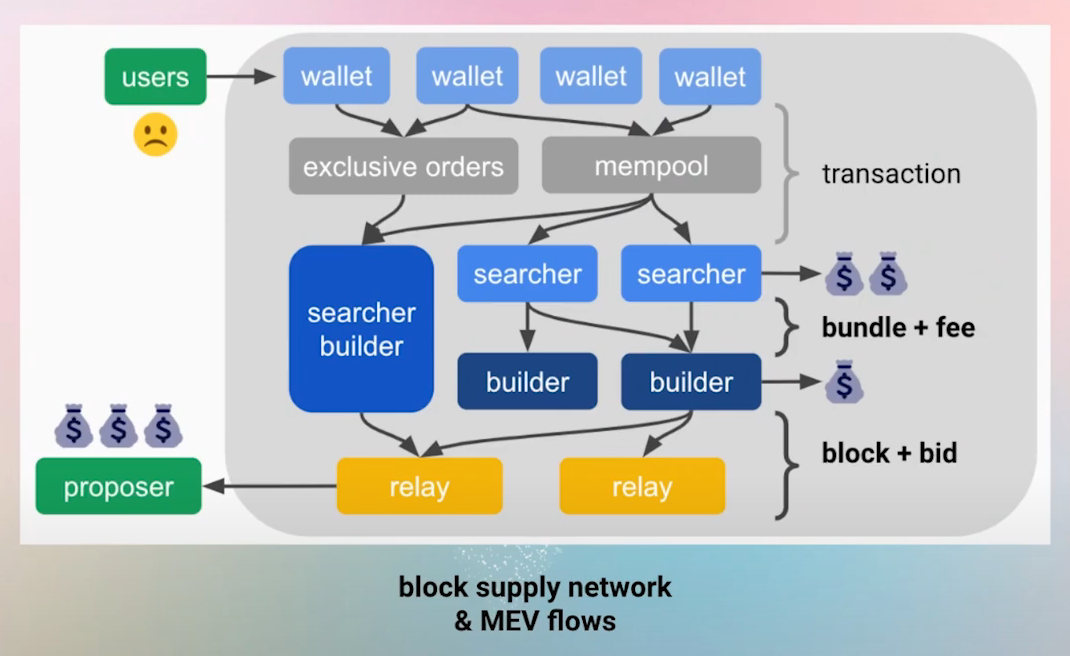

La construction des blocs aujourd'hui (1:00)

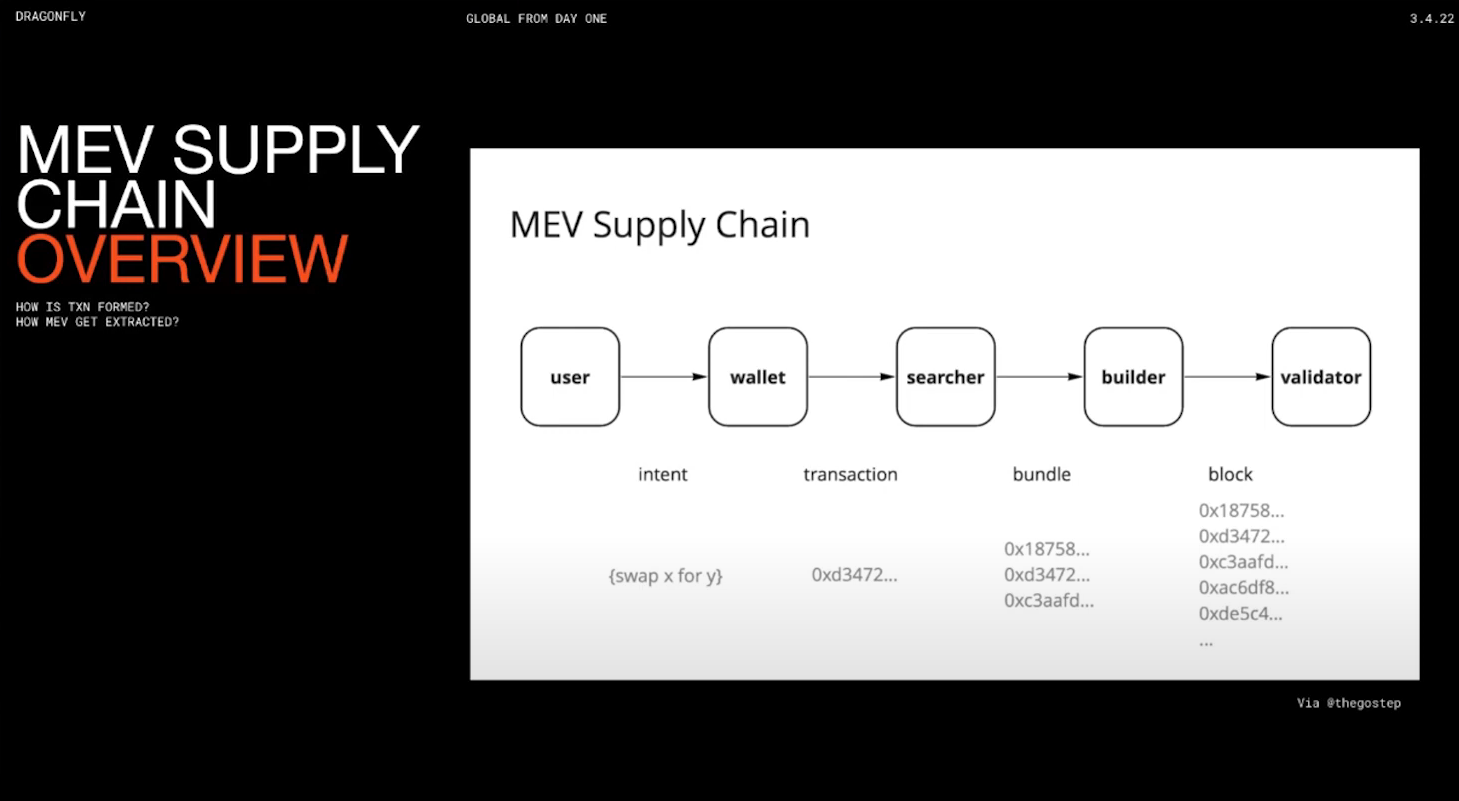

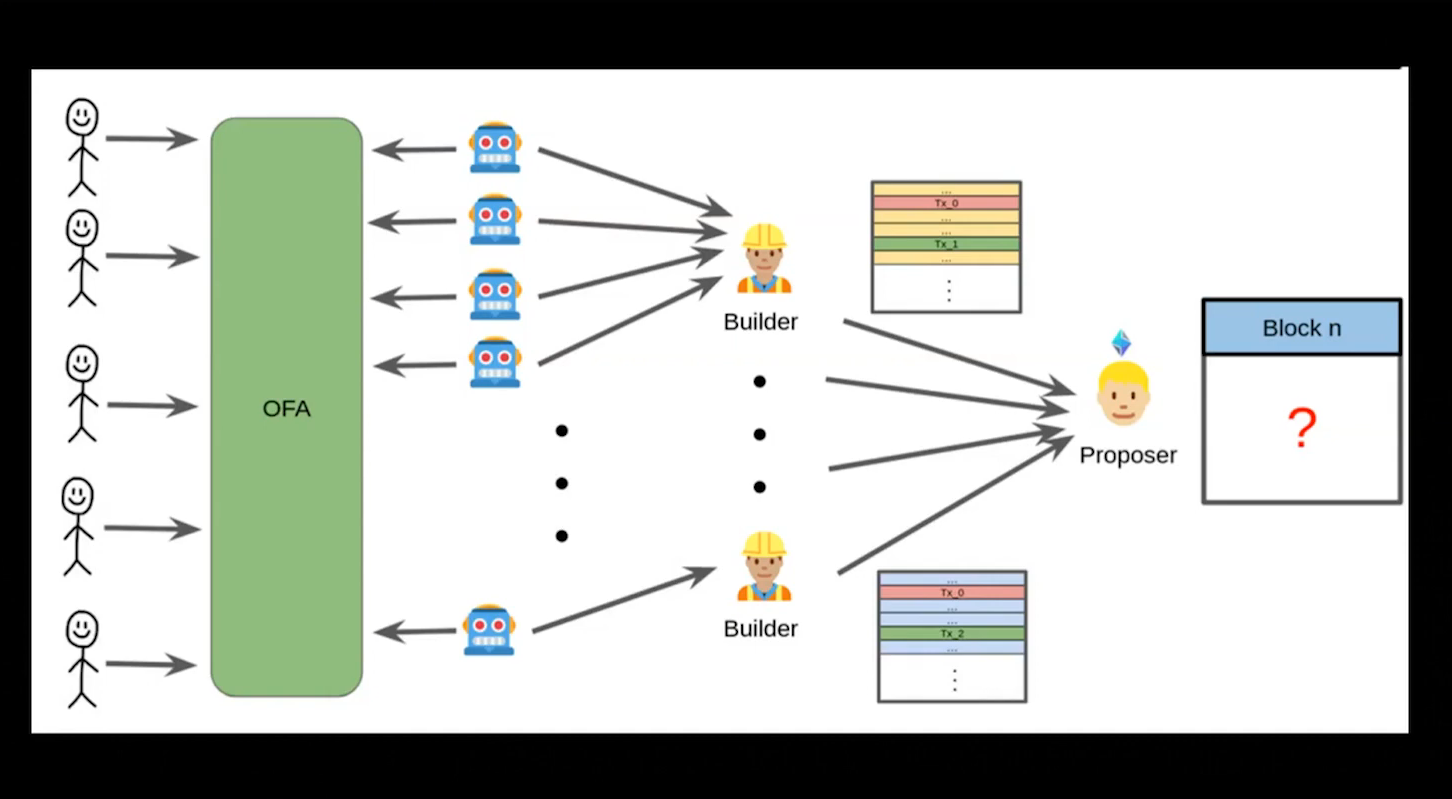

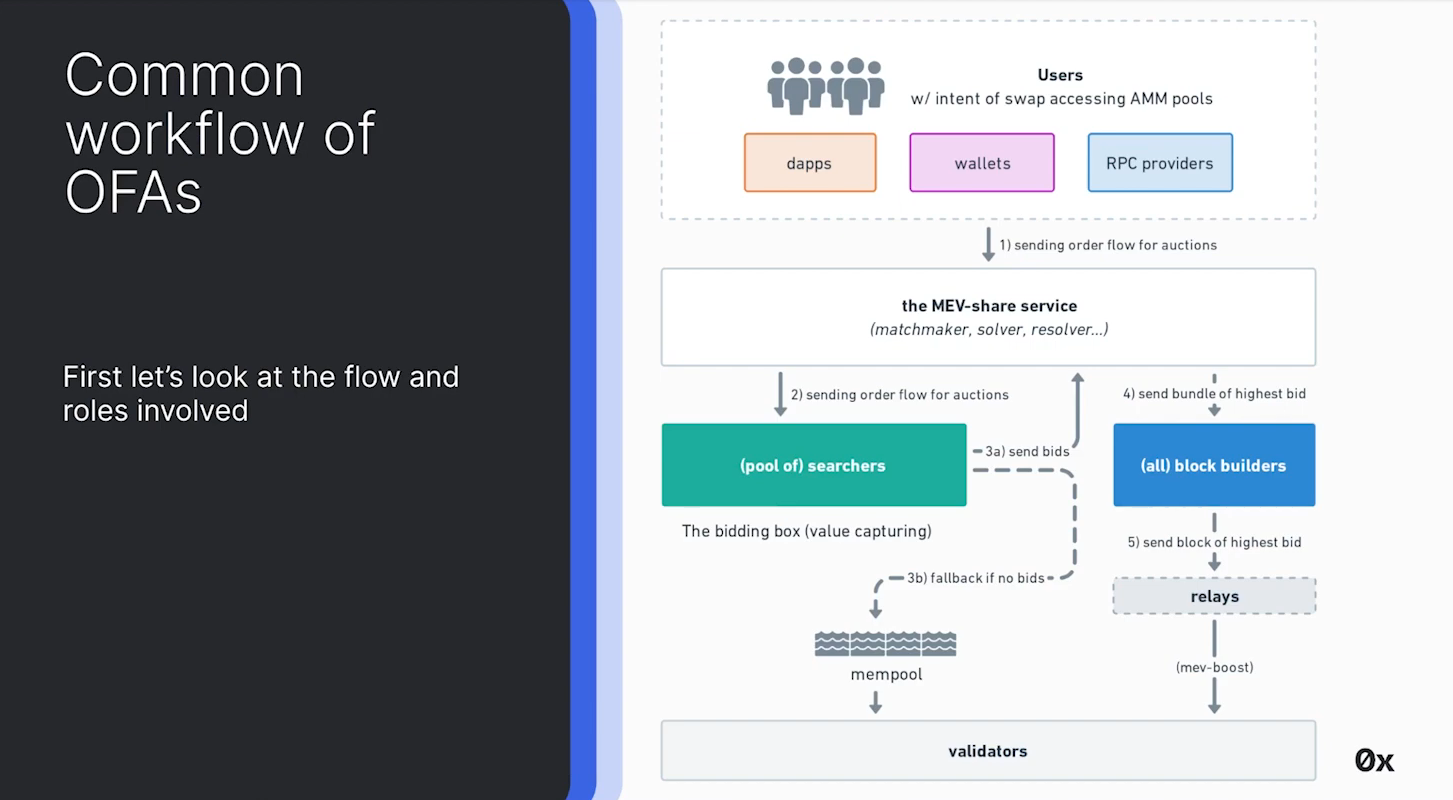

- Les utilisateurs envoient des transactions

- Les chercheurs (searchers) regroupent les transactions et les envoient aux constructeurs de bloc (builders)

- Les constructeurs créent des blocs et les proposent aux validateurs par l'intermédiaire des relais

La séparation entre les proposants et les constructeurs (alias PBS) permet aux validateurs d'avoir un accès permissionless à la MEV sans avoir besoin d'acteurs sophistiqués.

Tendances depuis le Merge (2:00)

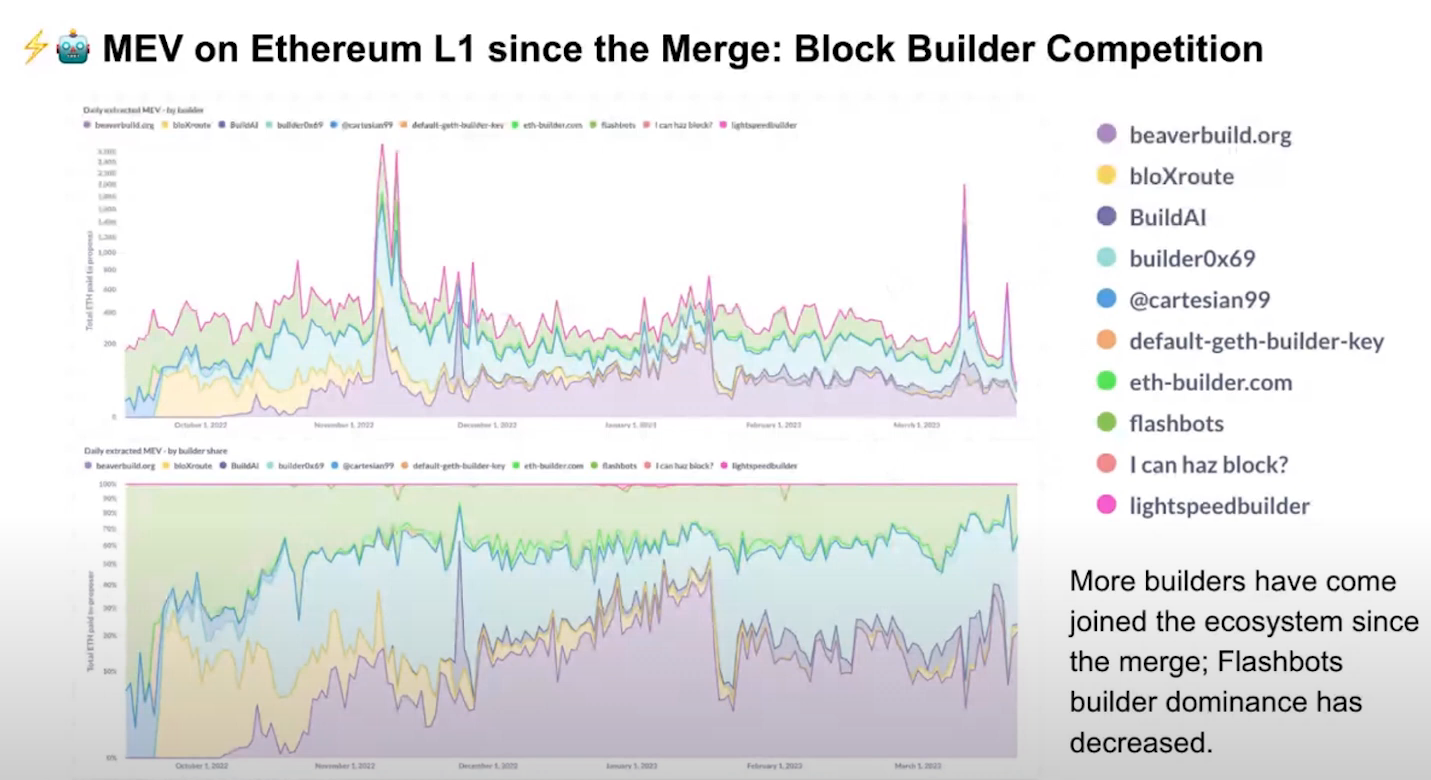

Le marché des constructeurs est devenu plus diversifié avec de nombreux participants prenant des parts de marché (nous pouvons remercier Flashbots d'avoir rendu leur constructeur Open Source).

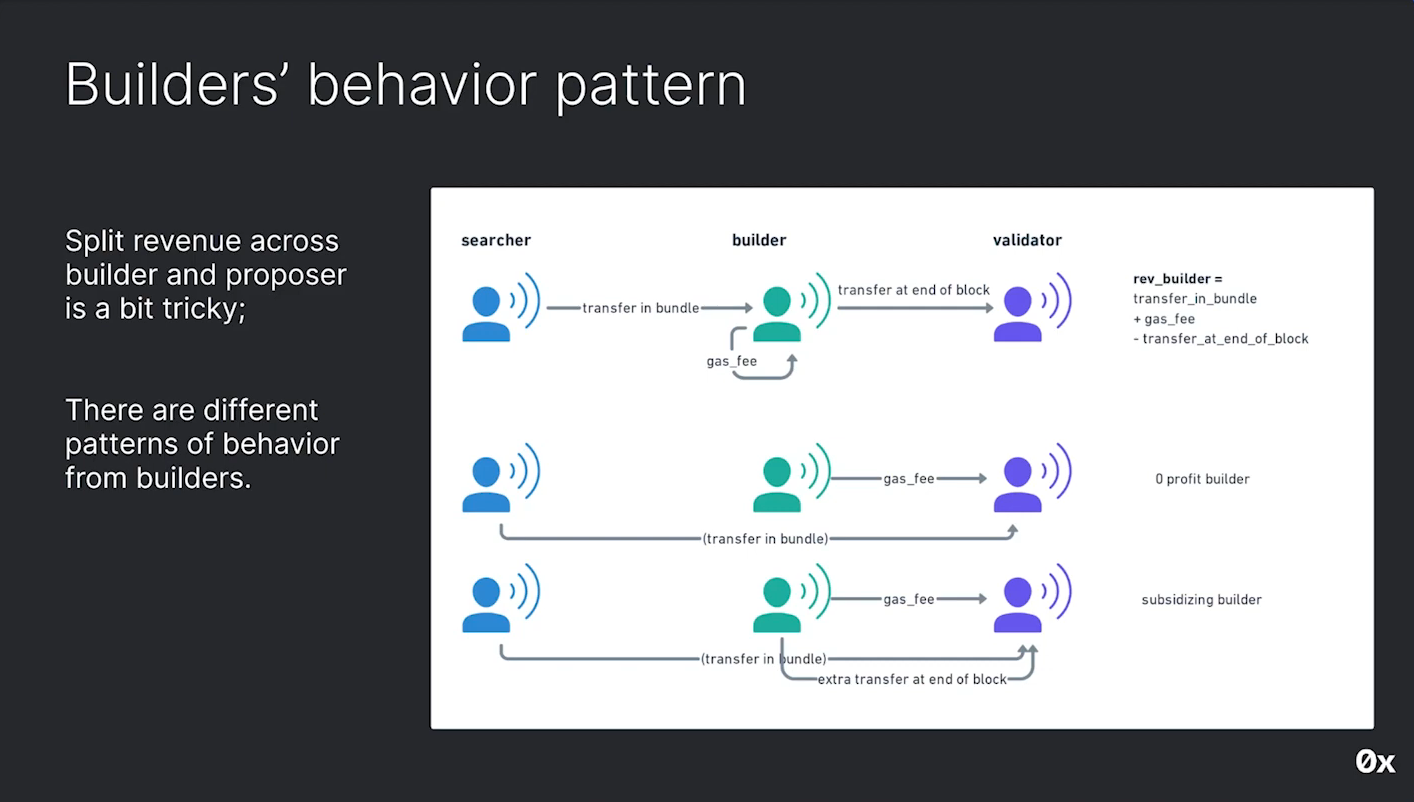

Certains constructeurs sont en mesure de faire des bénéfices, tandis que d'autres laissent tout passer. mais les constructeurs ont le potentiel d'ajouter des fonctionnalités supplémentaires à leur rôle.

Tendances centralisantes (3:00)

Bien qu'il y ait actuellement un bon niveau de décentralisation sur le marché des constructeurs, nous devons décentraliser davantage :

- Une meilleuretechnologie de confidentialité pour la coordination

- Moins de confiance

- Redistribuer plus de valeurs aux utilisateurs

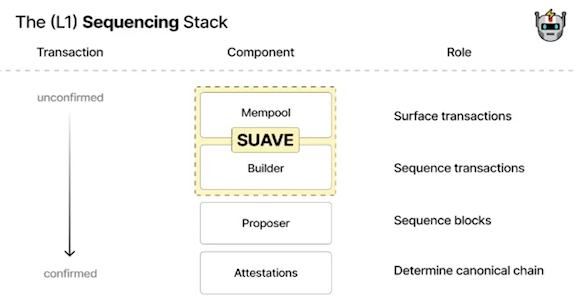

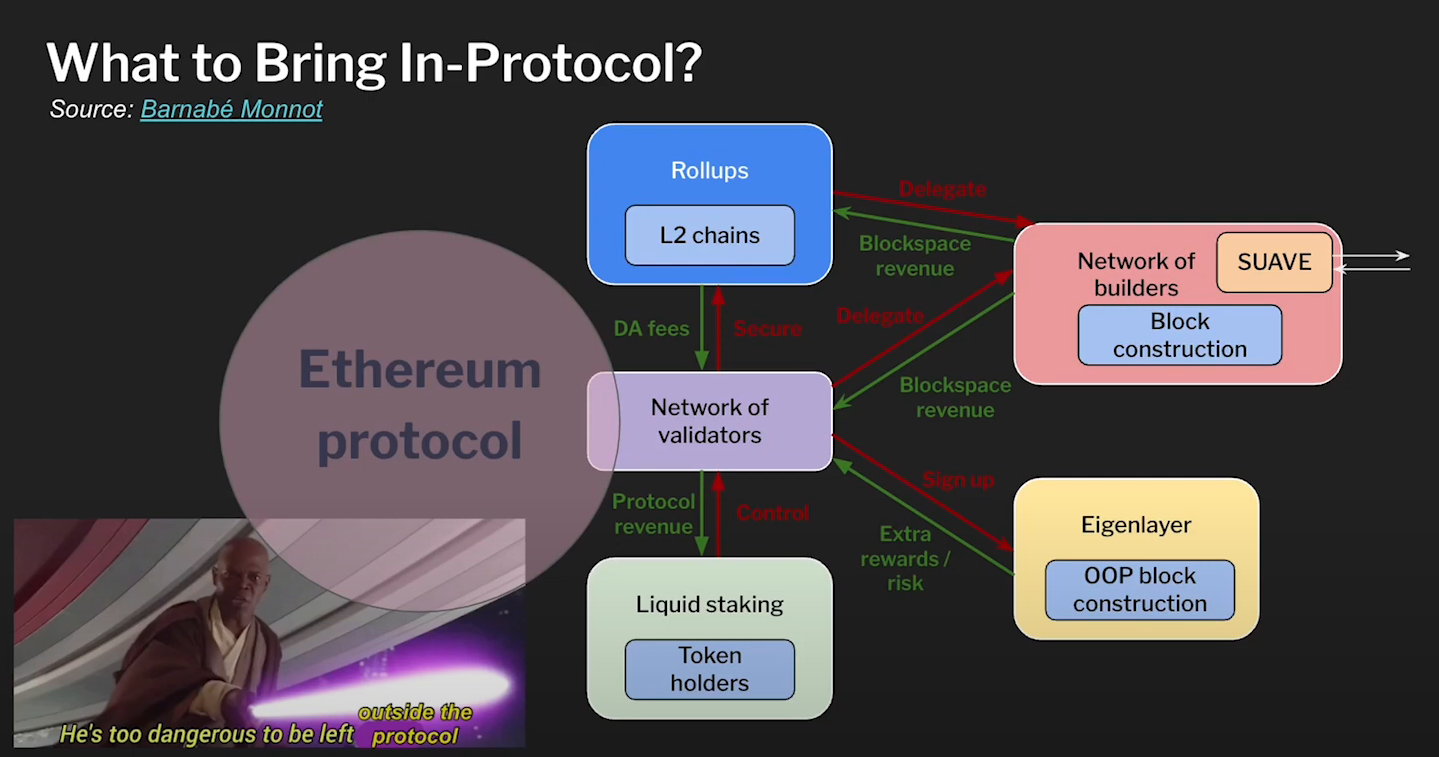

Des efforts sont faits pour construire un réseau de construction de blocs entièrement décentralisé avec de multiples participants contribuant à la construction d'un seul bloc. C'est exactement ce que fait SUAVE

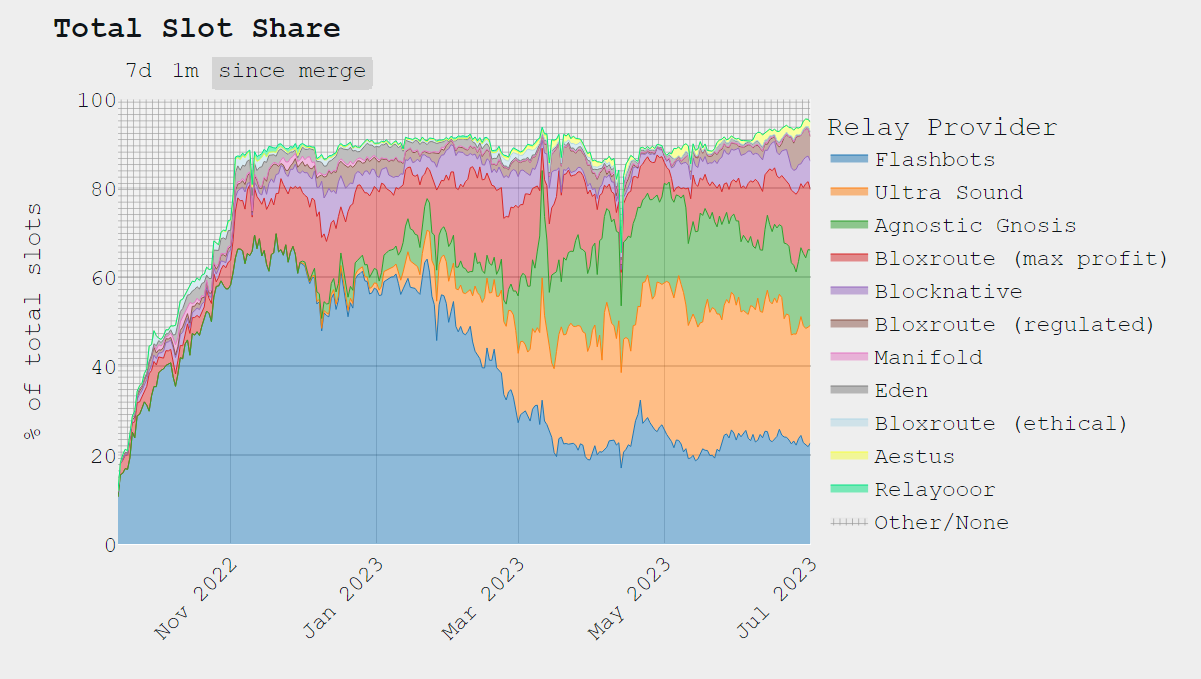

Marché des relais (4:00)

Les relais agissent comme des tuyaux entre les constructeurs et les validateurs, transmettant les blocs.

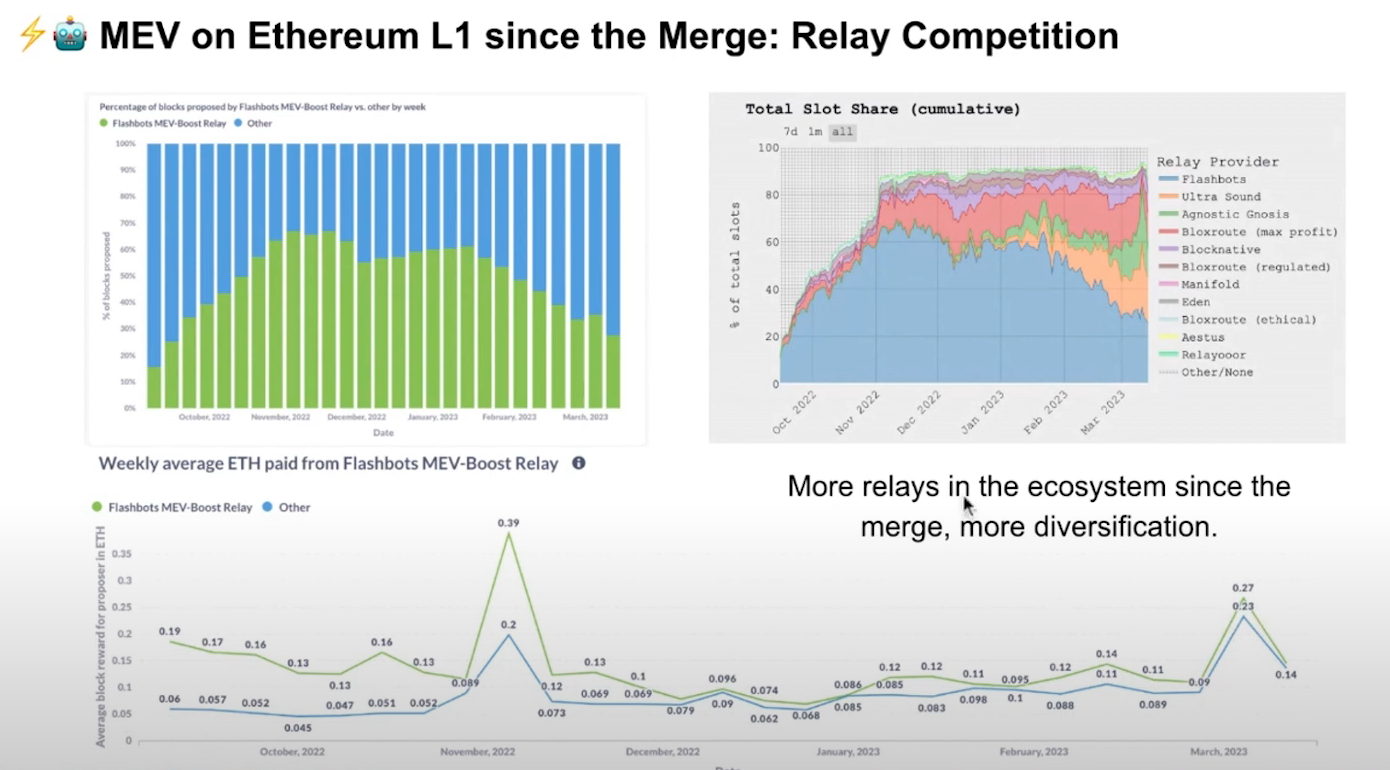

Initialement, les relais étaient centralisés avec flashbots qui était largement utilisés. Une diversification s'est opérée ces derniers mois, avec les relais Ultra Sound qui sont devenus plus importants que flashbots.

Ultrasound Relay offre un nouveau concept appelé "Optimistic Relays", où la latence est réduite en éliminant la nécessité pour les relais de valider les blocs avant de les envoyer aux proposants. Le problème est que les blocs ne sont plus entièrement vérifiés mais garantis par les constructeurs.

Que faut-il apporter au niveau du protocole ? (6:30)

Le protocole Ethereum est actuellement simple, et la plupart des acteurs opèrent en dehors de son cœur. Un exemple parfait de cela est la séparation Proposant-Constructeur (PBS). Les relais sont donc nécessaires en raison de l'absence de structure de marché et de mécanisme d'allocation pour le PBS dans le protocole lui-même.

Cependant, nous pouvons voir des mécanismes tels que les Protocol-Enforced Proposer Commitments (PEPC, "pepsi") et le Restaking pour rendre le protocole plus flexible.

Rendre le protocole plus flexible (8:00)

La séparation entre le constructeur de la proposition et le protocole (PBS) comporte deux éléments : la structure du marché et le mécanisme d'attribution.

L'idée de rendre le protocole conscient des engagements externes est explorée comme une alternative aux modèles spécifiques de séparation entre le proposant et le constructeur. C'est ce que PEPC vise à faire, et cela se rapporte beaucoup au Restaking, car les proposants peuvent potentiellement opter pour des engagements externes en dehors du protocole

Cela soulève une grande question : qu'est-ce que le protocole Ethereum doit réellement garantir ?

Vue d'ensemble des marchés

Marché des validateurs (9:30)

Une poignée d'opérateurs contrôlent un montant important en staking. Bien que nous ayons une grande sécurité économique, la décentralisation est nécessaire

Par exemple, Lido a créé le Lido Staking Router : tout le monde peut développer des rampes d'accès pour les nouveaux opérateurs de nœuds, allant des stakers solos aux DAO et à la technologie des validateurs distribués (DVT)

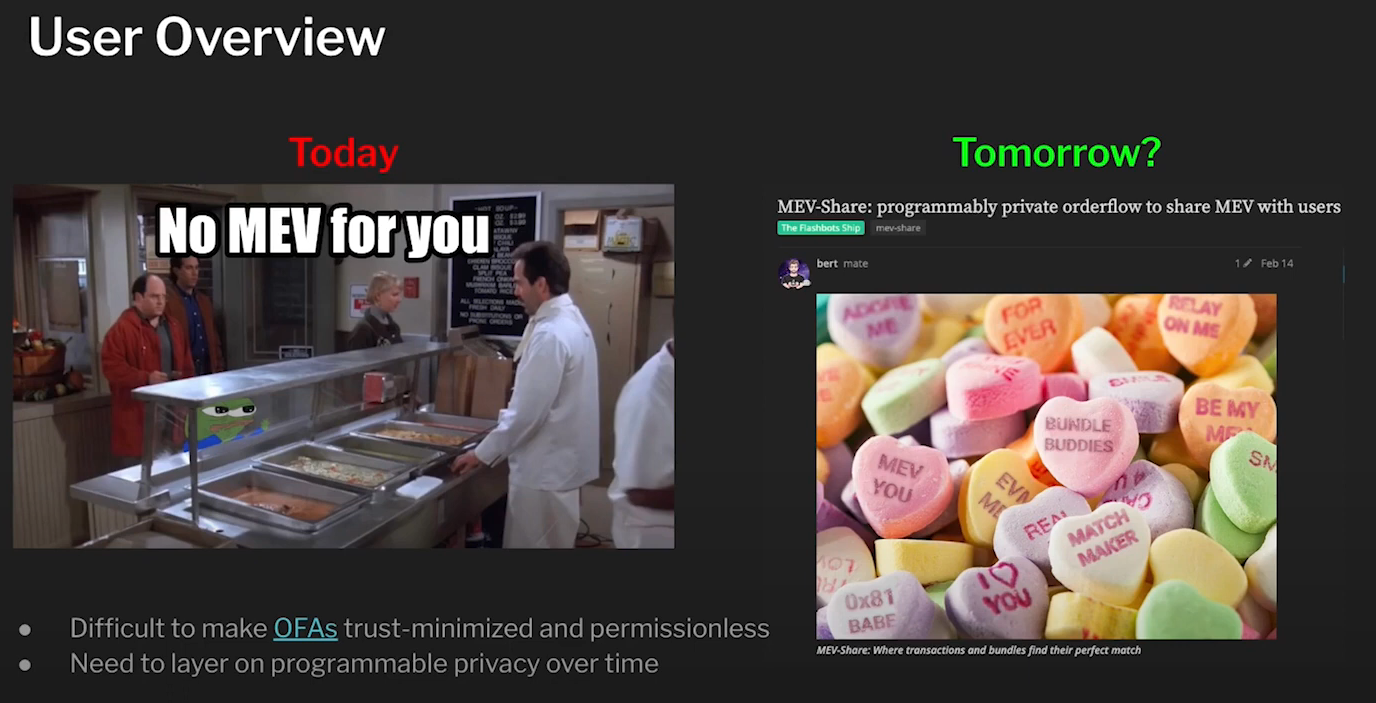

Valeur pour les utilisateur (10:30)

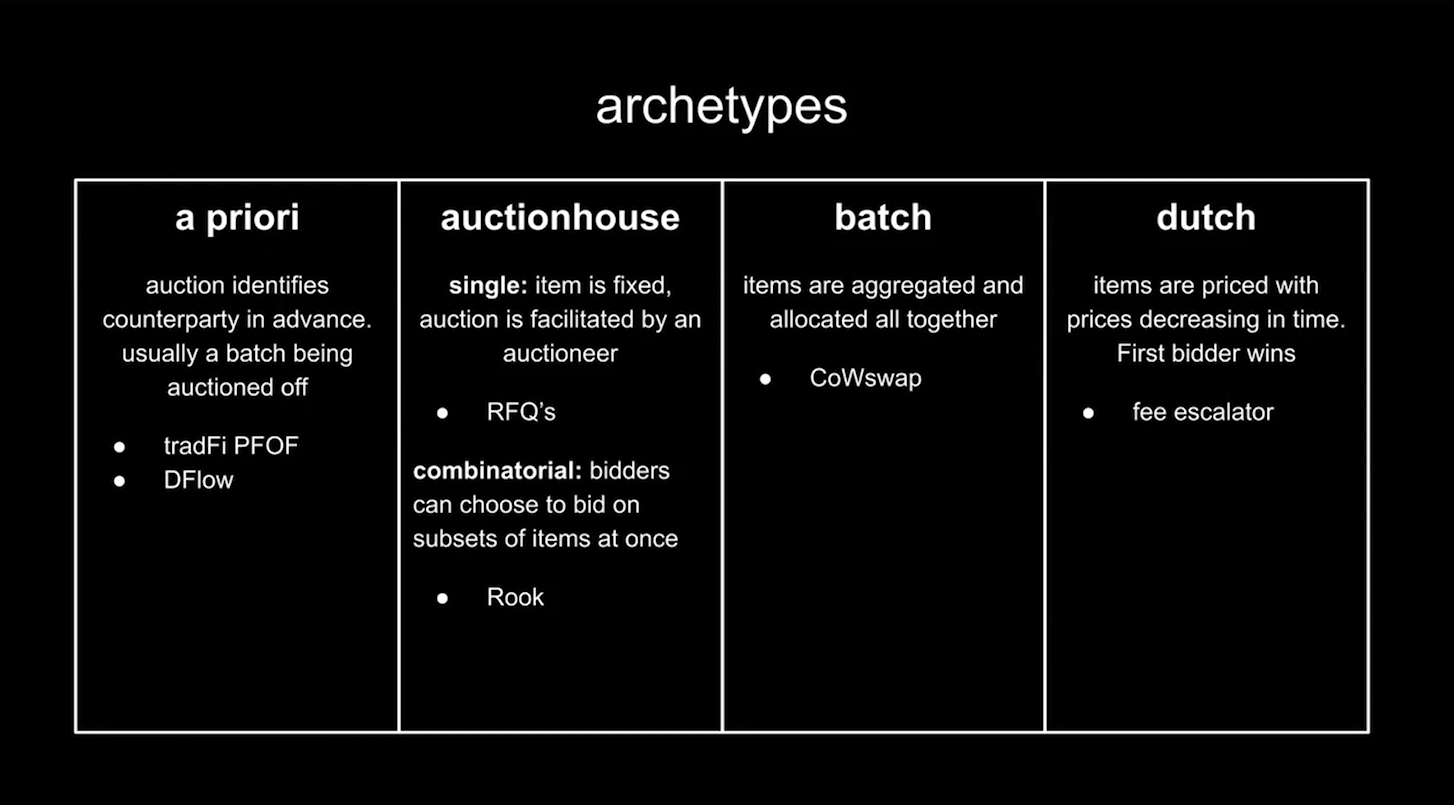

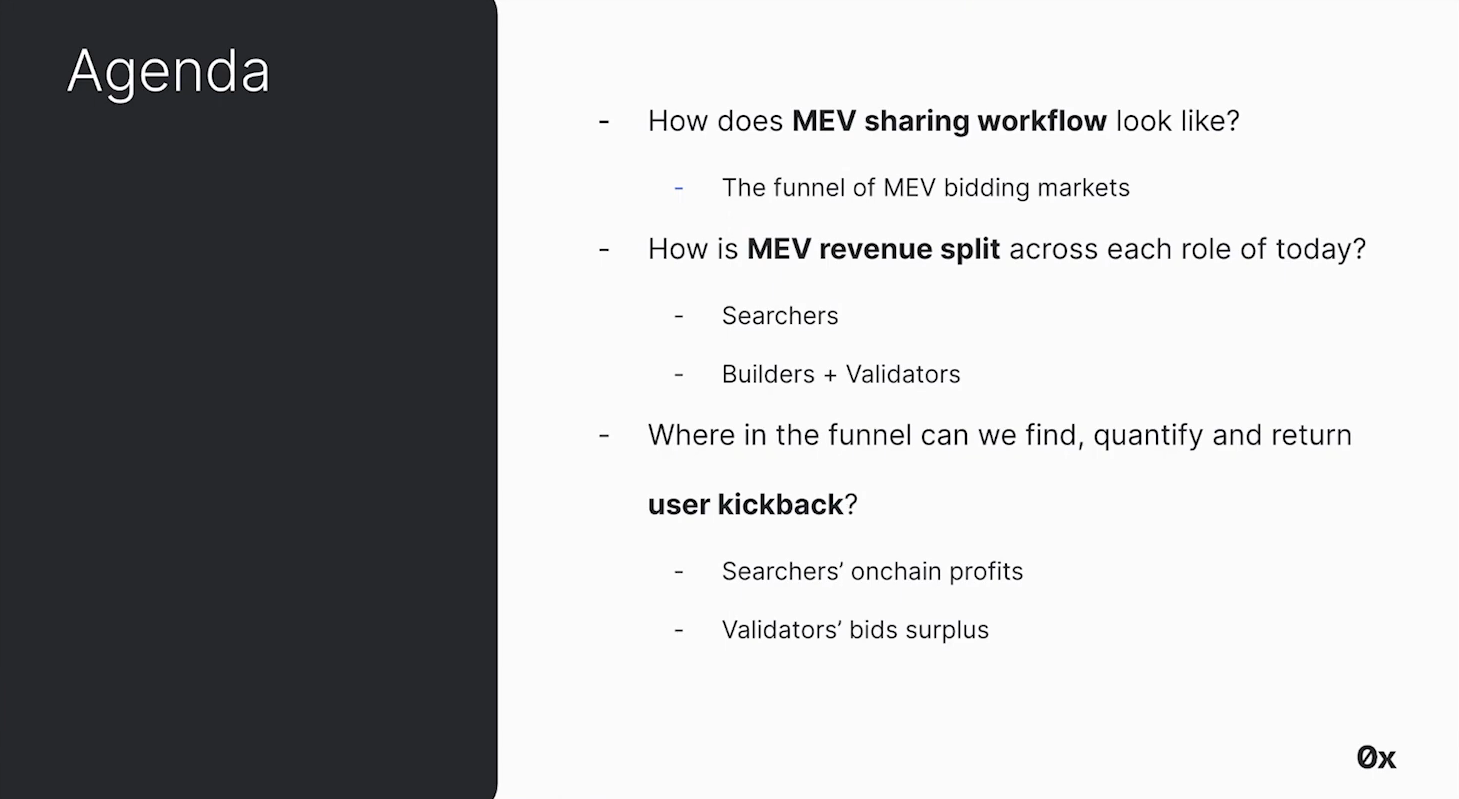

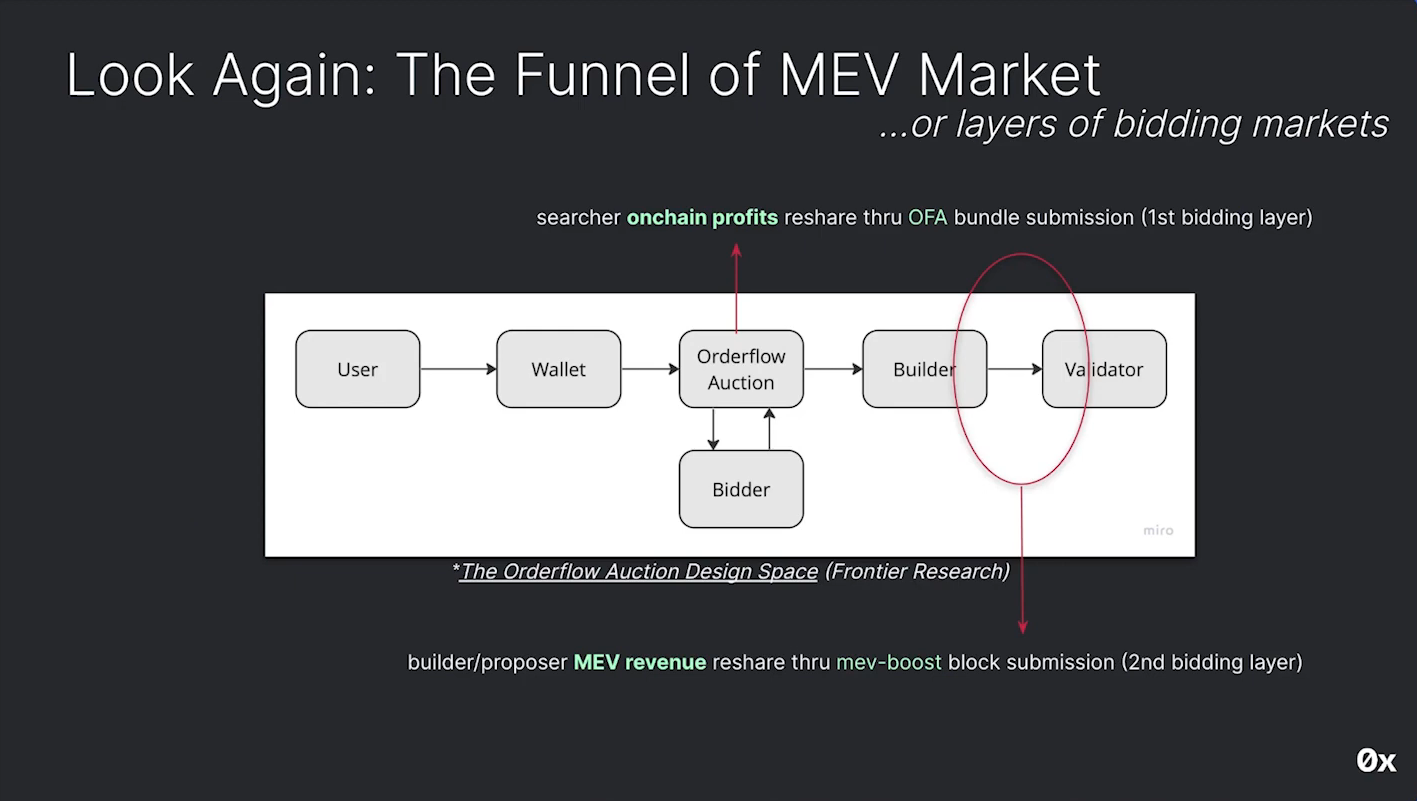

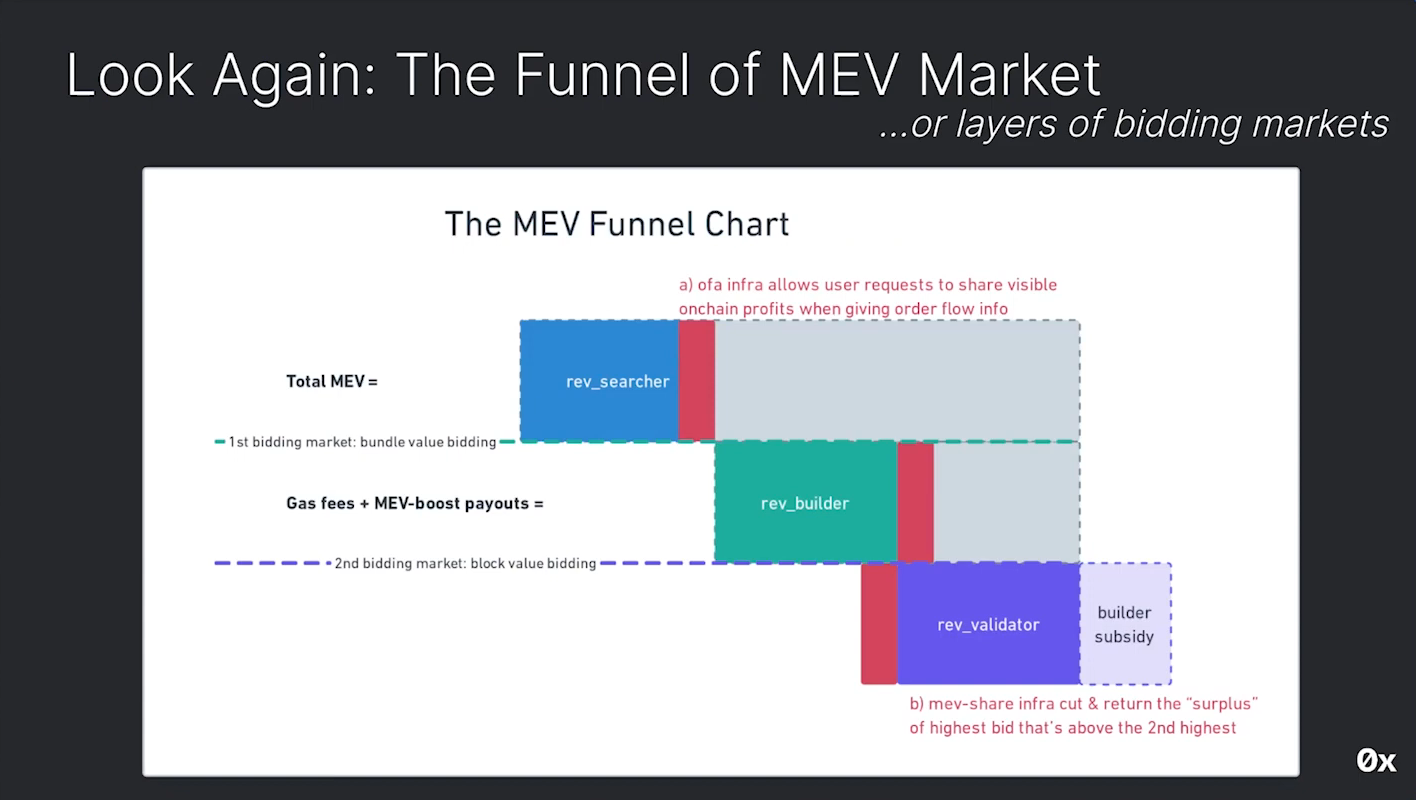

Il n'y a pas de processus compétitif où les gens offrent aux utilisateurs la valeur réelle de ce que leur ordre crée. C'est le concept de base des enchères de flux d'ordres (Order Flow Auctions ou OFA)

Les OFAs impliquent un processus concurrentiel dans lequel les chercheurs font des offres pour le droit d'exécuter des transactions. Les soumissionnaires peuvent capturer de la valeur en proposant des offres plus élevées lors de l'enchère. Le défi consiste à mettre en œuvre des mécanismes trustless pour les enchères de flux d'ordres.

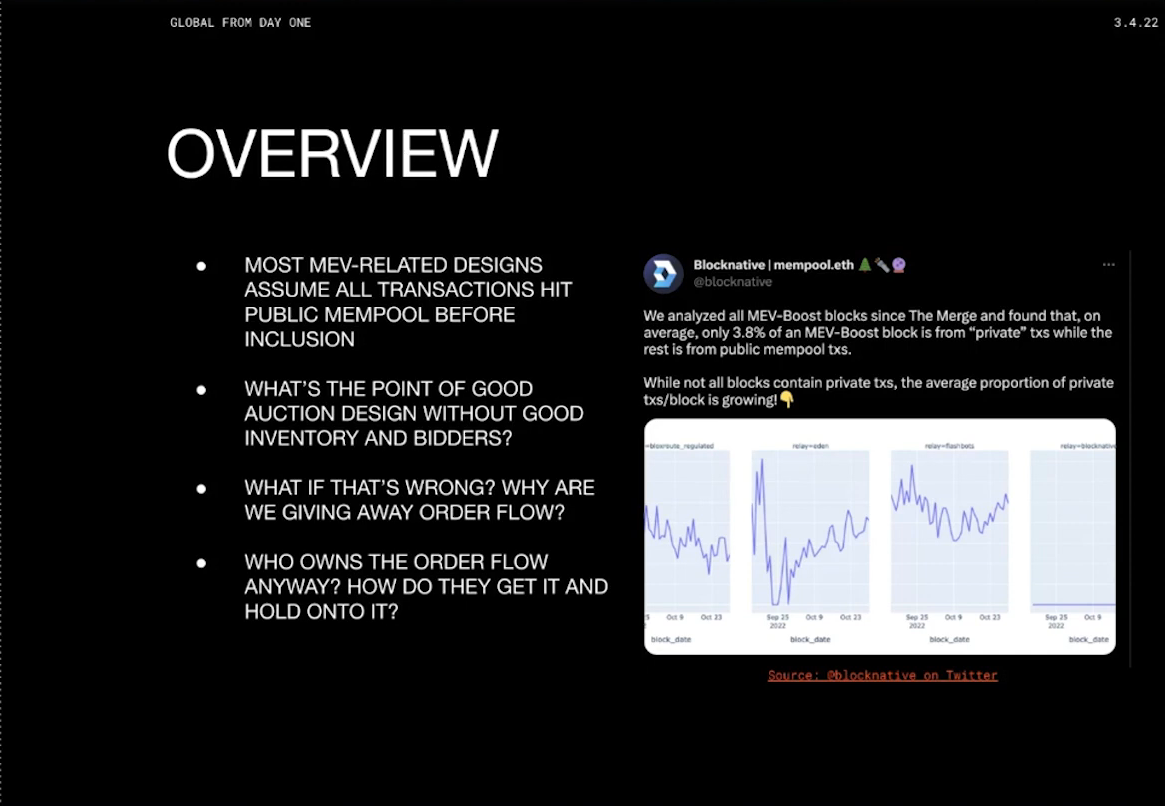

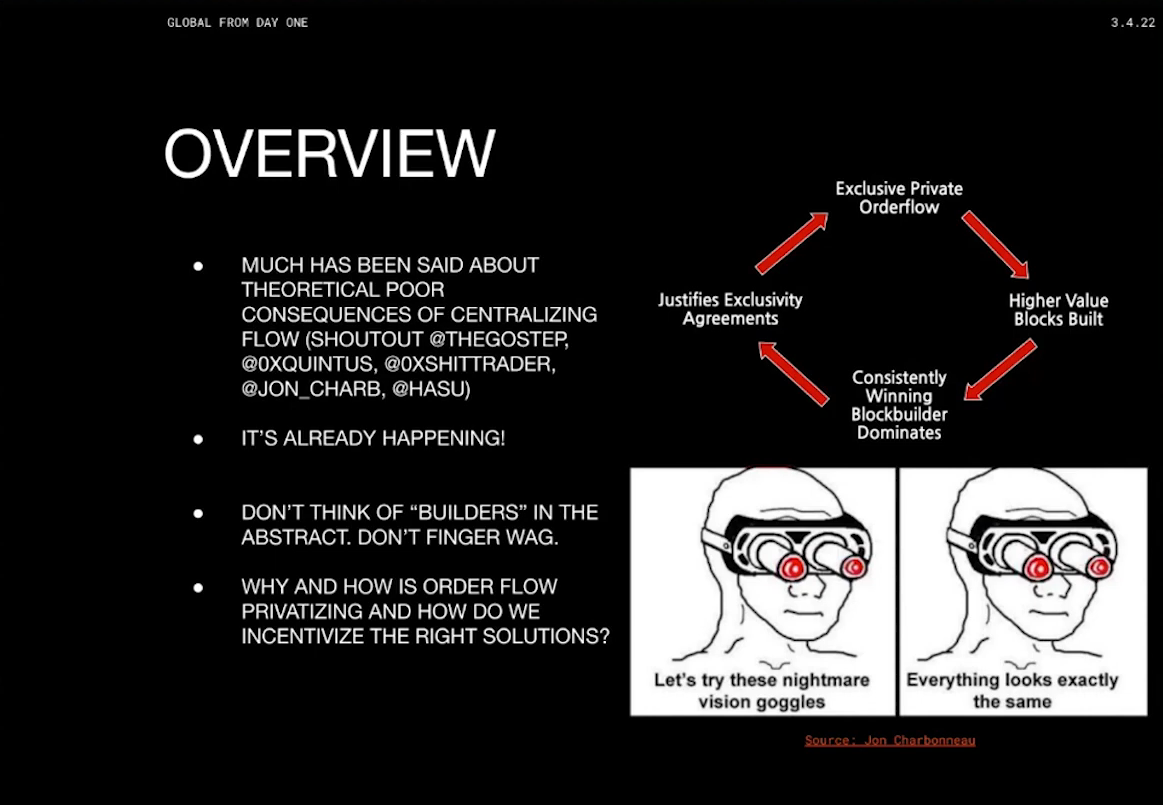

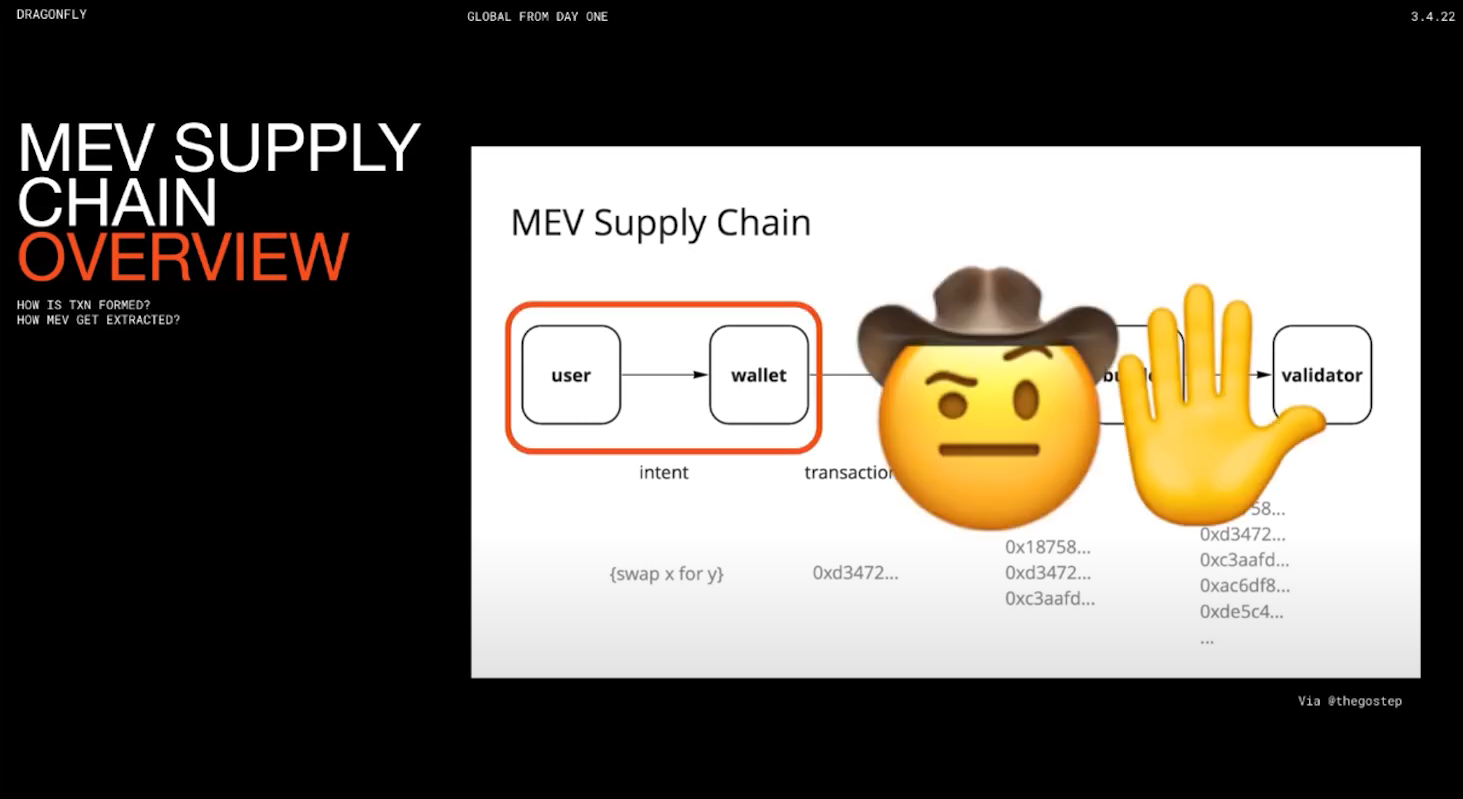

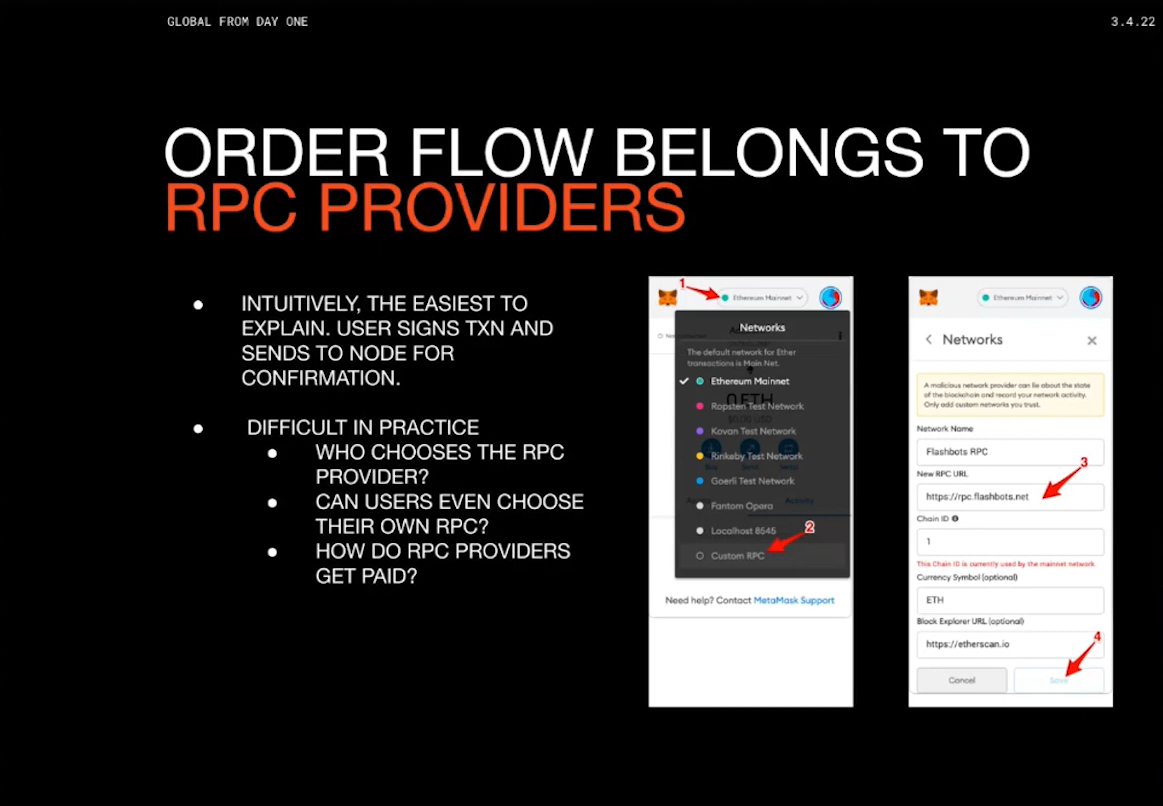

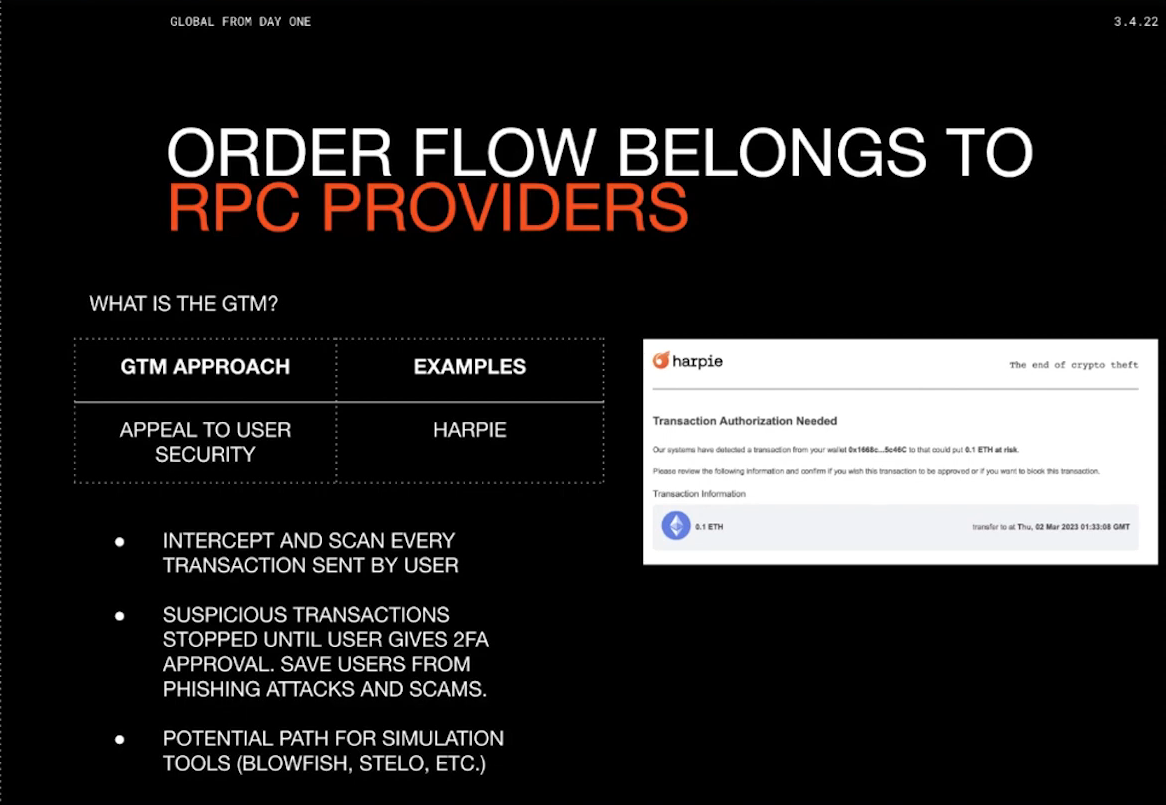

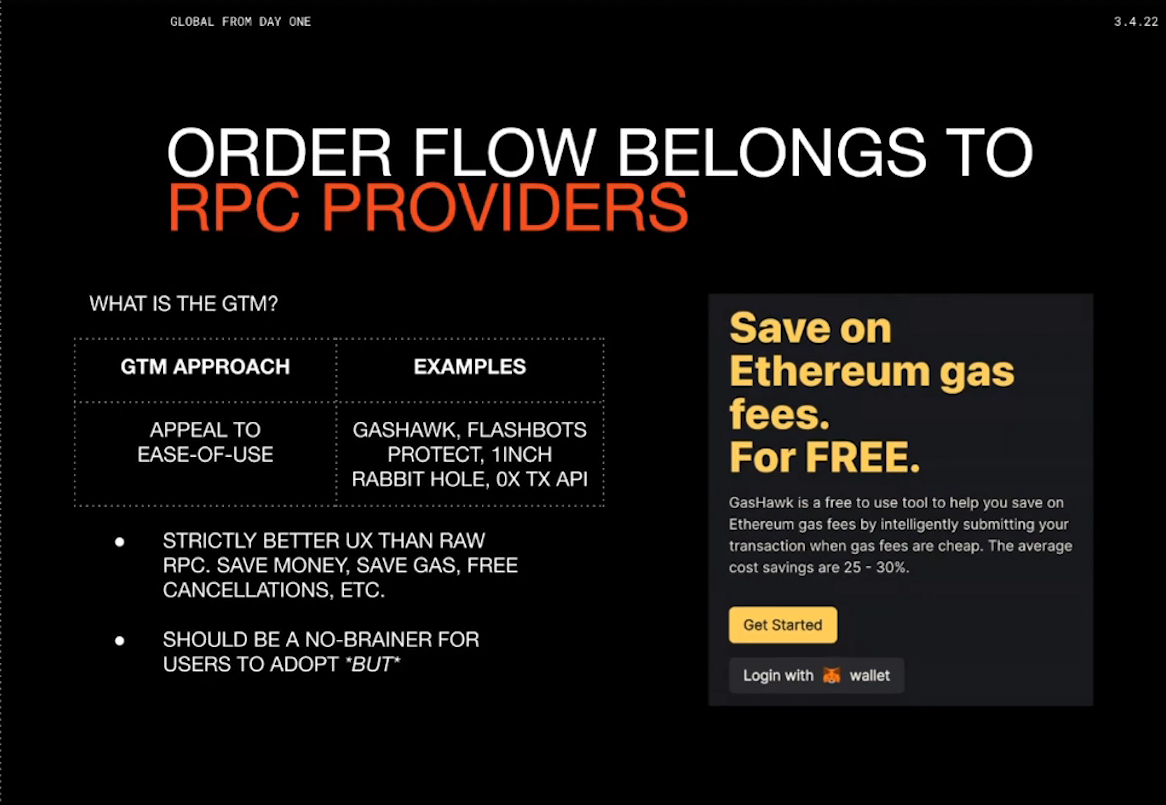

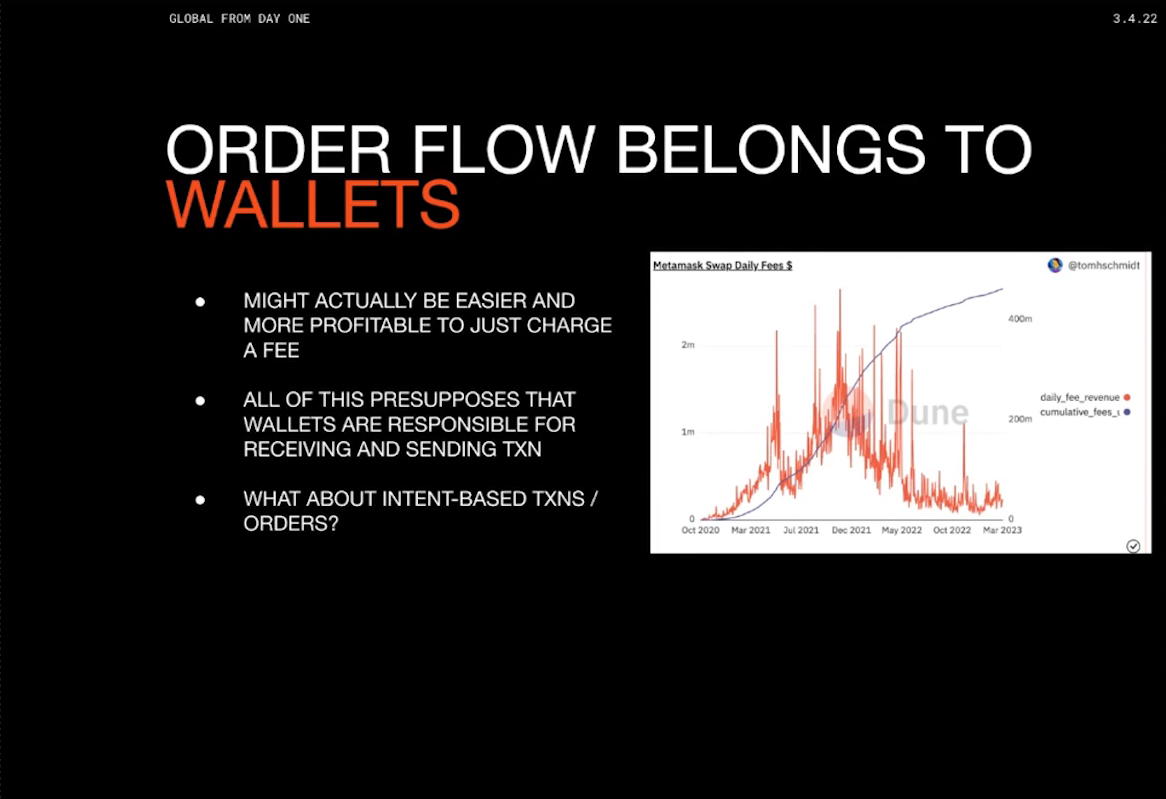

Vue d'ensemble des wallets (11:45)

Les wallets doivent monétiser leur service. Ils regroupent les flux d'ordres des utilisateurs et les envoient à travers la chaîne d'approvisionnement, ce qui leur confère un pouvoir important dans le contrôle du lieu d'exécution des ordres.

Mais conclure des accords privés entre les fournisseurs de wallets et les constructeurs, n'est-ce pas de la TradFi ?

Une approche plus souhaitable est de créer un système permissionless qui évite les forces centralisatrices, en particulier avec les OFAs

Vue d'ensemble de la couche d'application (12:30)

Dans les environnements à usage général comme Uniswap, une part importante de la valeur générée profite aux validateurs Ethereum, aux chercheurs, aux constructeurs, etc. Les applications ont pour but d'internaliser la MEV afin de capturer une plus grande partie de cette valeur pour elles-mêmes :

- Osmosis implémente un module où leur validateur effectue automatiquement des arbitrages et capture des revenus pour l'application (ProtoRev).

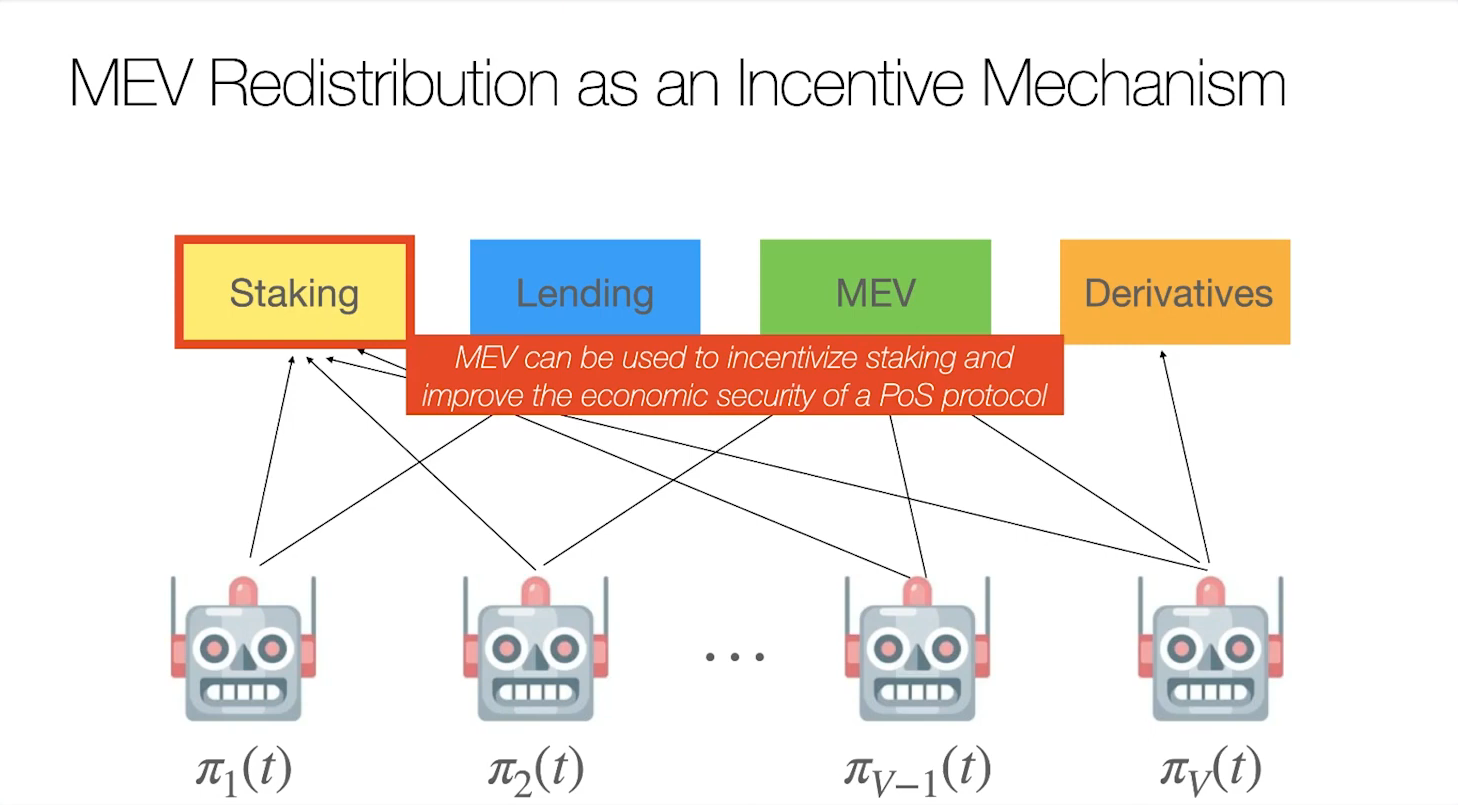

- Une autre solution consiste à améliorer la sécurité économique de la preuve d'enjeu grâce à la redistribution de la MEV.

Vue d'ensemble des Layer 2 (13:15)

La MEV est déjà un problème avec les séquenceurs centralisés. Ce problème s'aggrave avec la décentralisation, car il introduit davantage de problèmes et de questions. Par exemple, un système "premier arrivé, premier servi" conduit à des jeux de latence et nous ne pouvons pas construire un jeu juste à partir de cela.

Certains séquenceurs partagés sont en cours de développement :

- Les séquenceurs partagés, tels que les Base Rollups proposés par Justin, permettent à un Layer 1 de séquencer plusieurs Rollups.

- D'autres chaînes, comme Espresso et Metro, proposent des couches de séquençage partagées pour plusieurs Rollups

Les séquenceurs partagés offrent des avantages intéressants mais soulèvent des questions complexes concernant l'économie et la confiance dans ces systèmes.

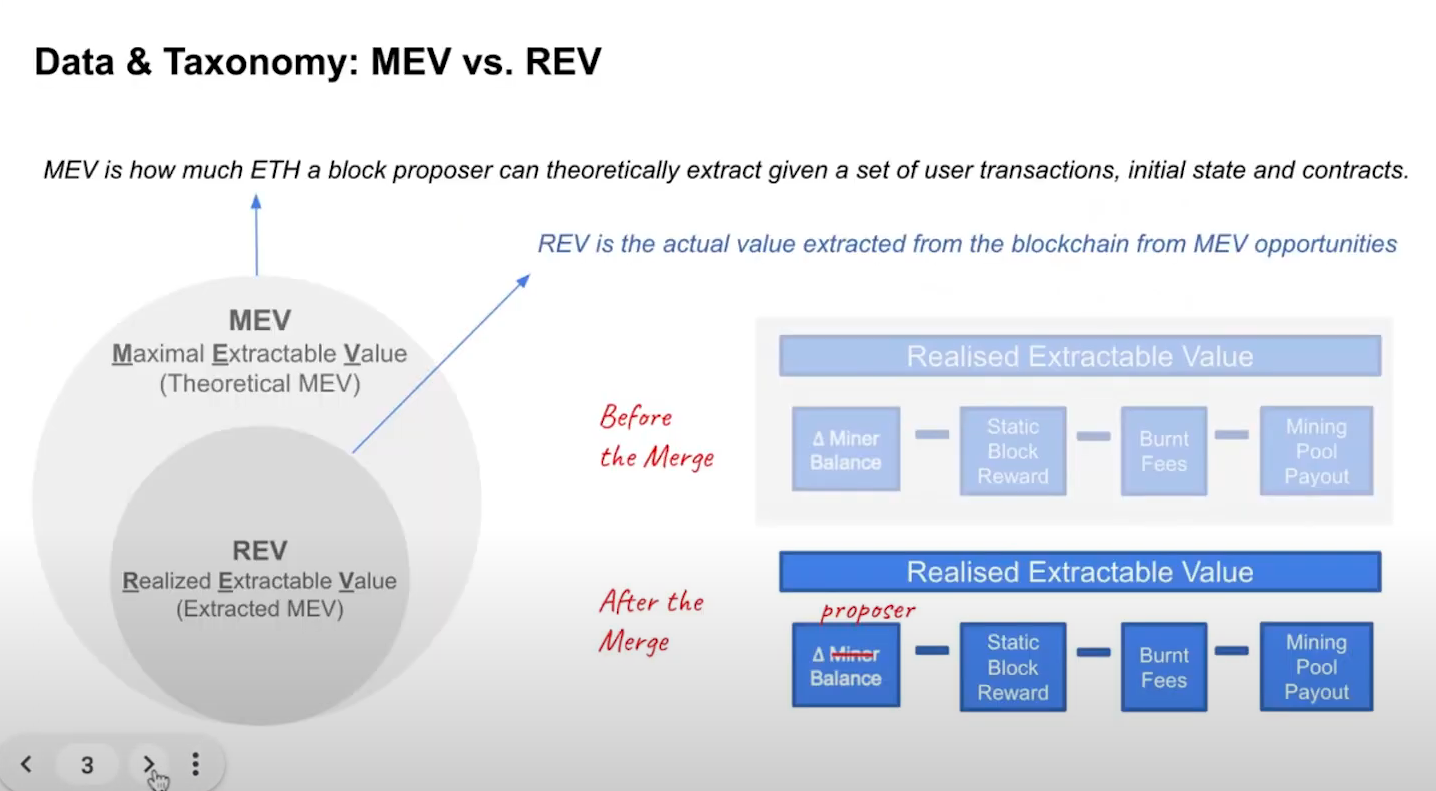

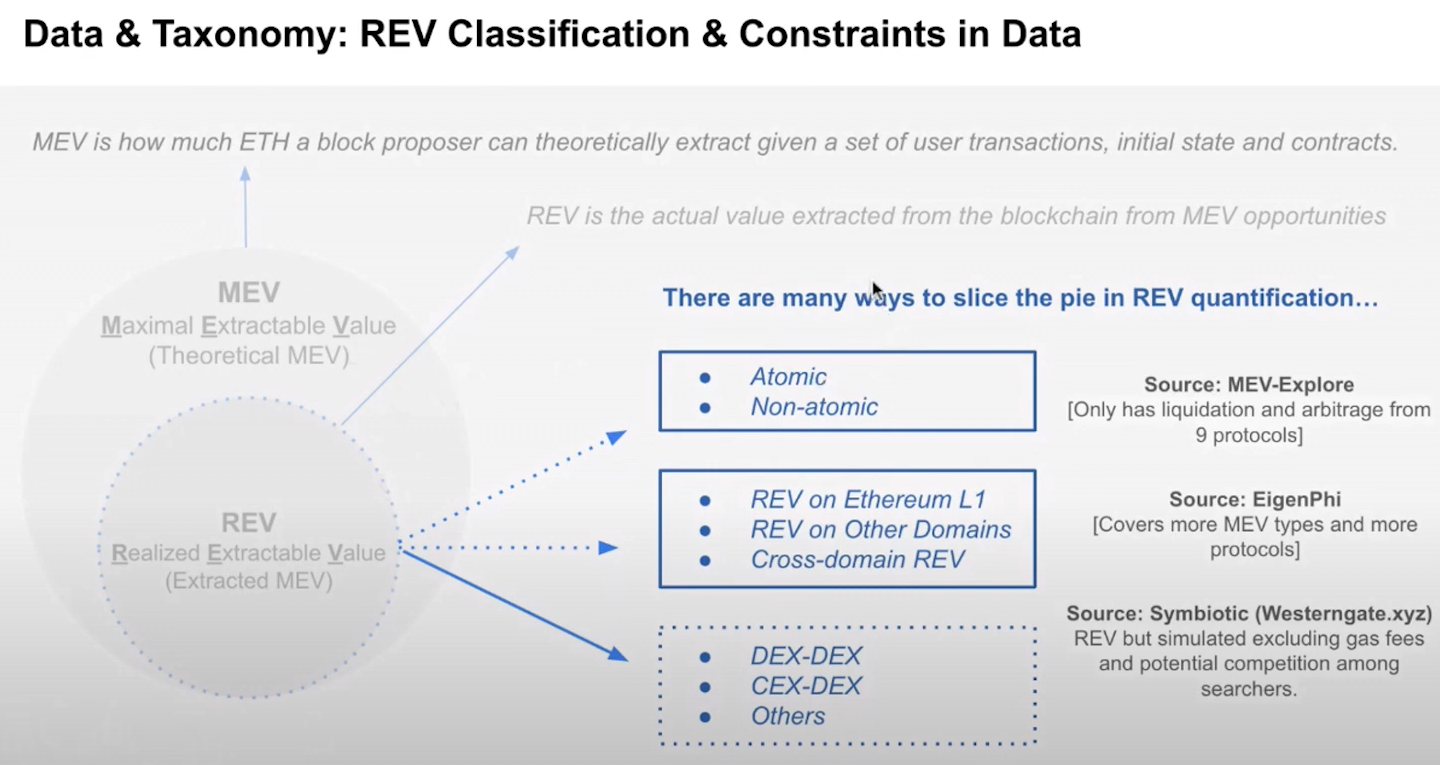

Taxonomie (0:45)

La MEV est une valeur théorique, alors que la REV est la valeur réalisée extraite des opportunités de MEV

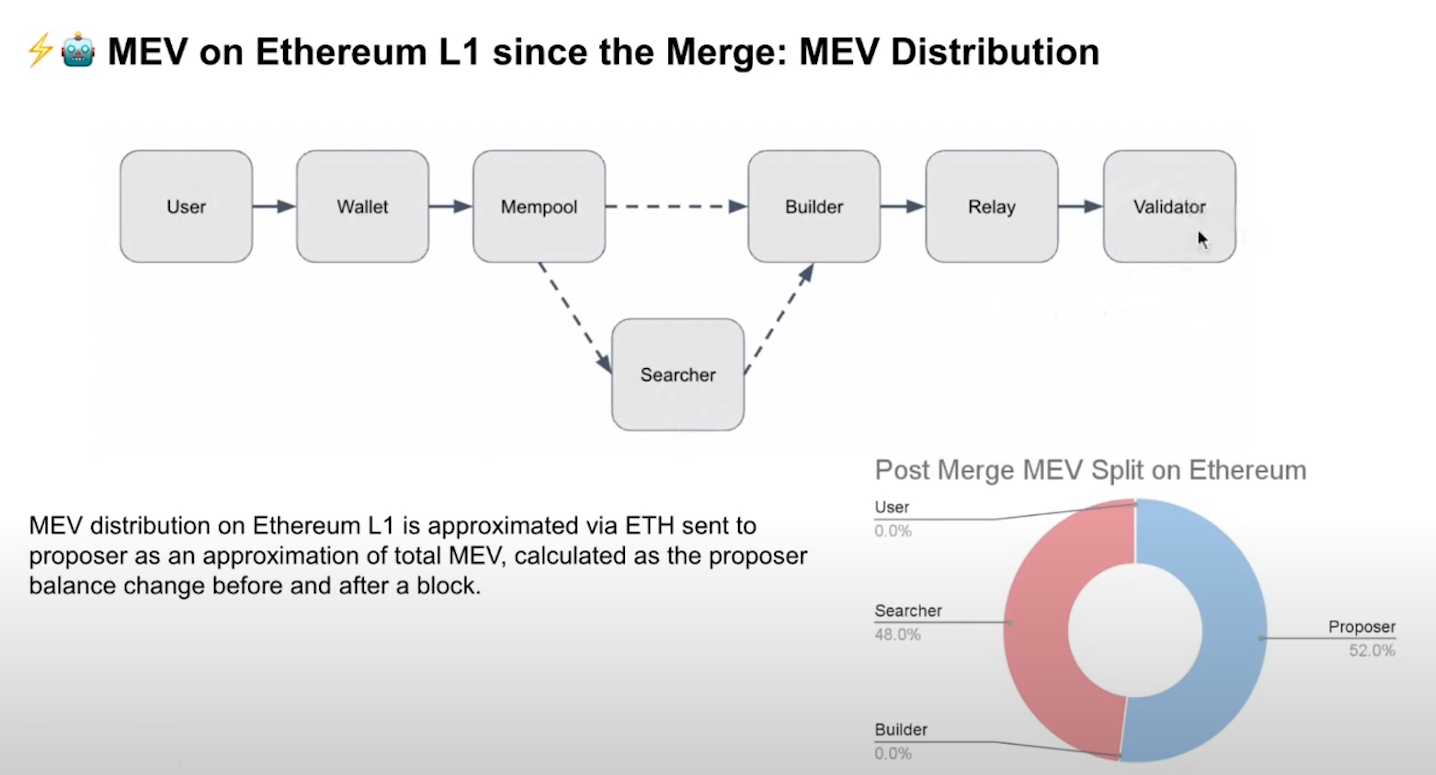

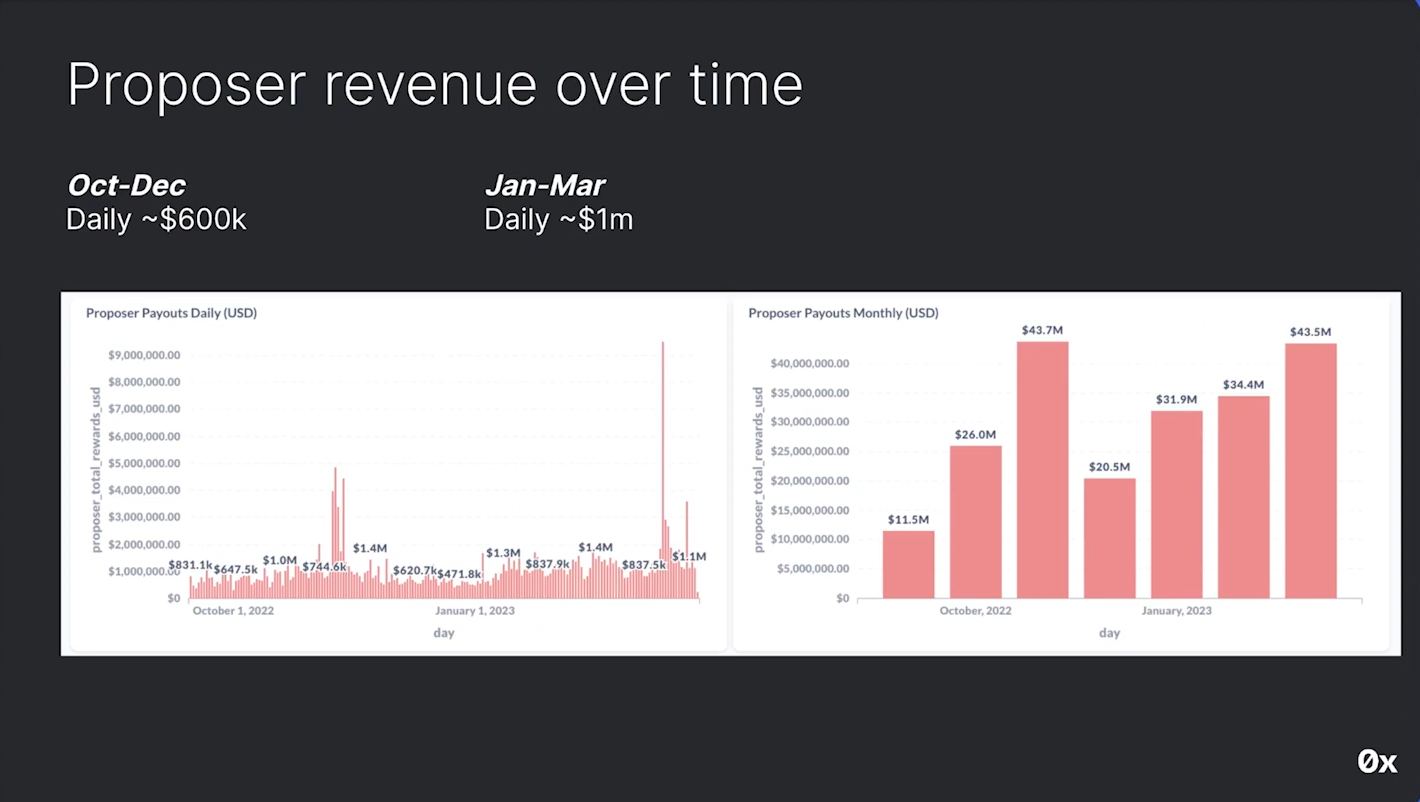

Avant le Merge, la REV était collectée à partir du changement de solde du mineur. Après le Merge, la REV est collectée à partir du changement de solde du Proposer, ce qui est fondamentalement la même donnée. On utilise l'ETH envoyé aux Proposers comme approximation de la REV total.

La REV est divisée en plusieurs parts :

- REV sur les arbitrages atomiques et non-atomiques (MEV-Explore)

- REV sur Ethereum L1, les autres chaînes et le Cross-chain (EigenPhi)

- REV sur les exchanges (Odos)

Elaine mentionne que les sources fournissent des données liés aux activités MEV mais cela ne représente qu'une petite partie de cet ensemble

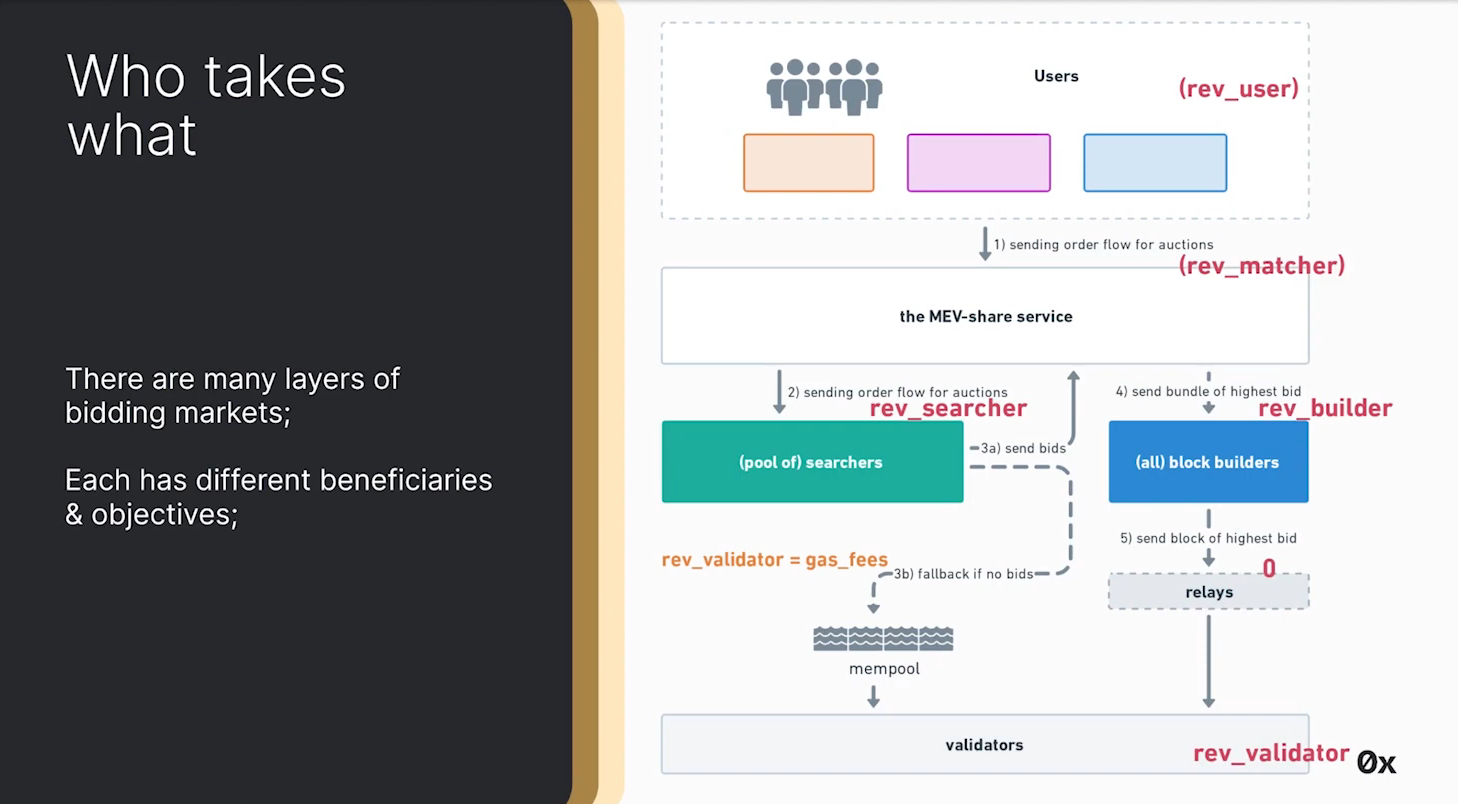

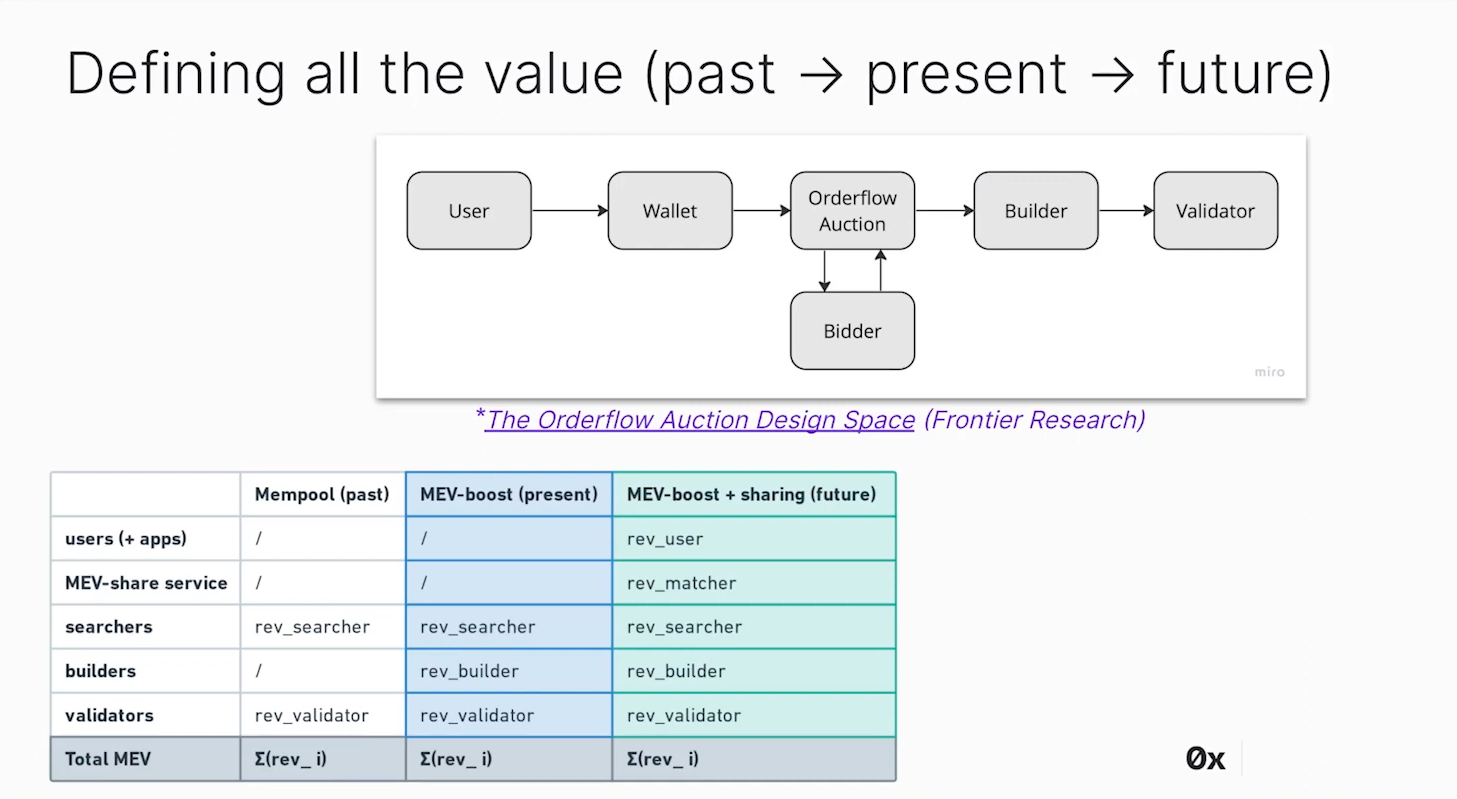

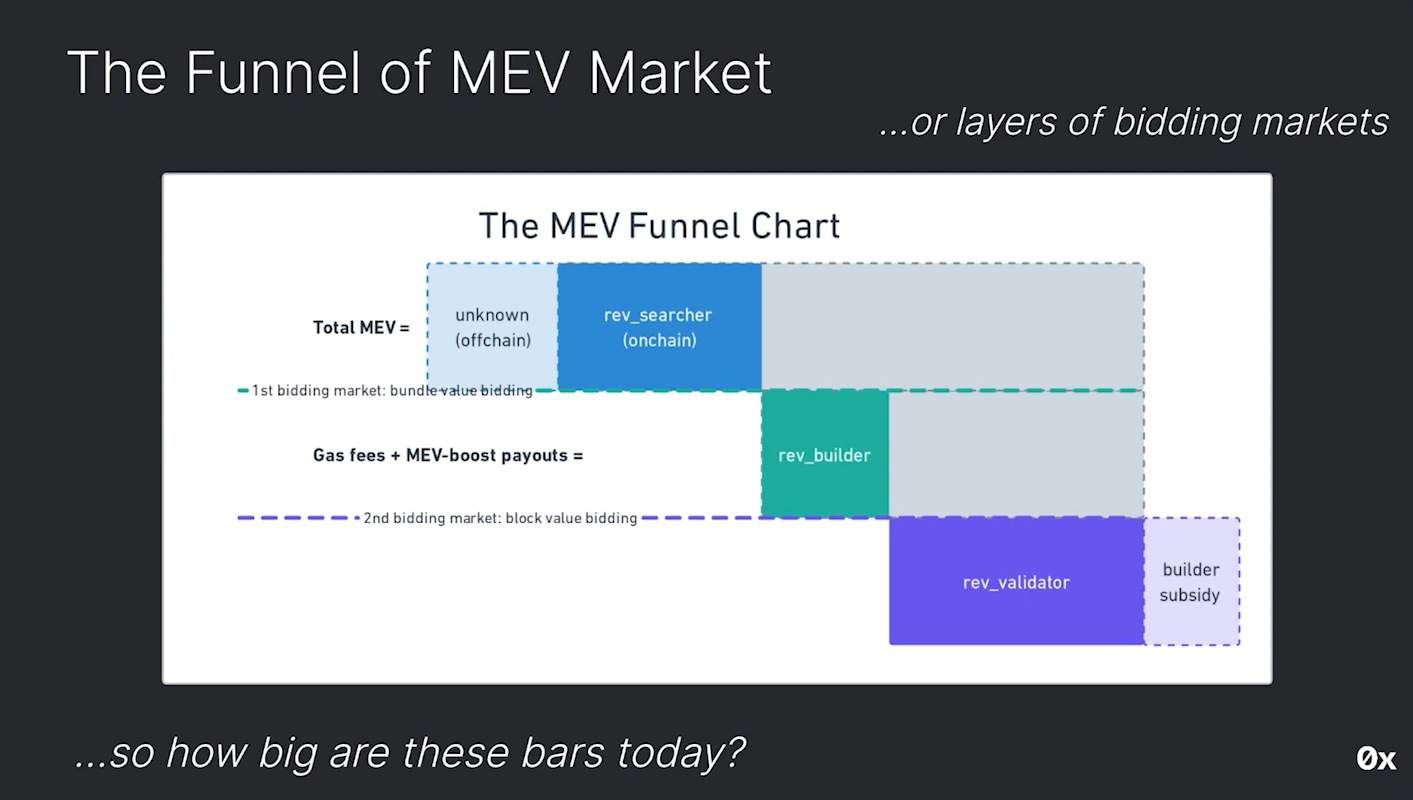

Répartition de la MEV (5:00)

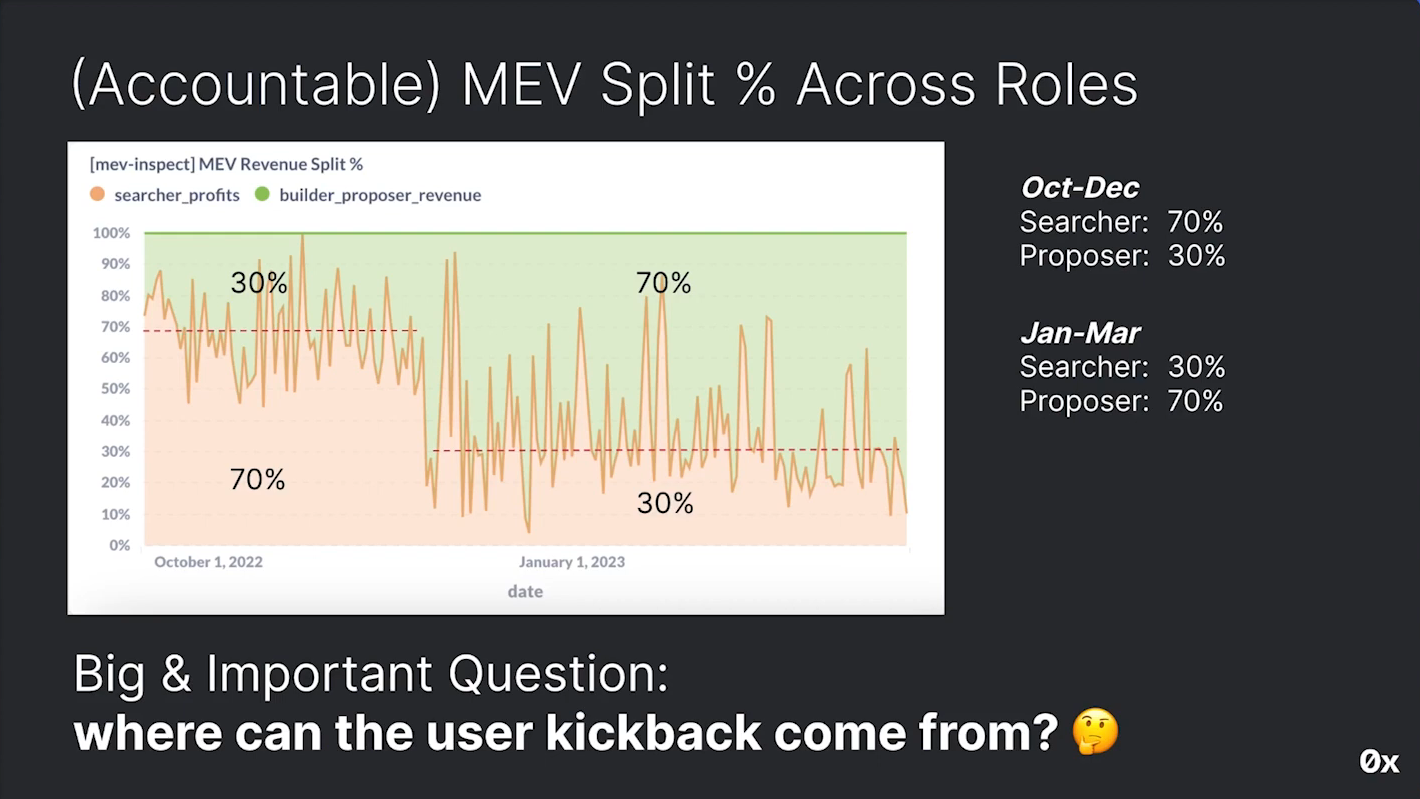

En supposant que seuls les chercheurs et les proposers reçoivent le MEV (à l'exclusion des autres parties impliquées), environ 48% vont aux chercheurs et 52% aux proposers.

Il y a eu une augmentation de la concurrence chez les relais depuis le Merge, avec un nombre plus important de relais qu'avant. Au début, il n'y avait que Flashbots et Block relays, mais maintenant il y a de multiples options. La part d'utilisation des relais de Flashbots a diminué au fil du temps.

La MEV a accéléré le jeu de latence

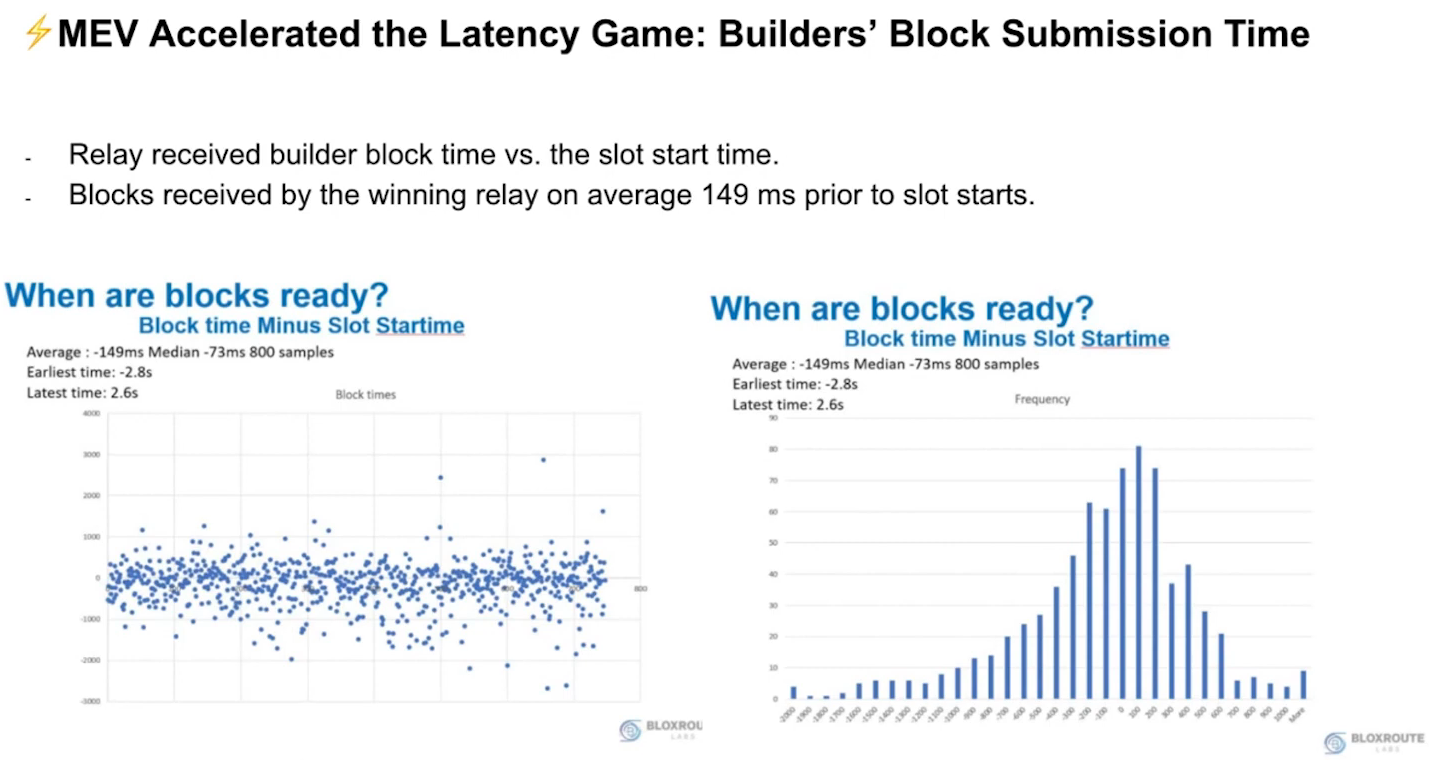

Temps d'envoi du bloc du constructeur (7:15)

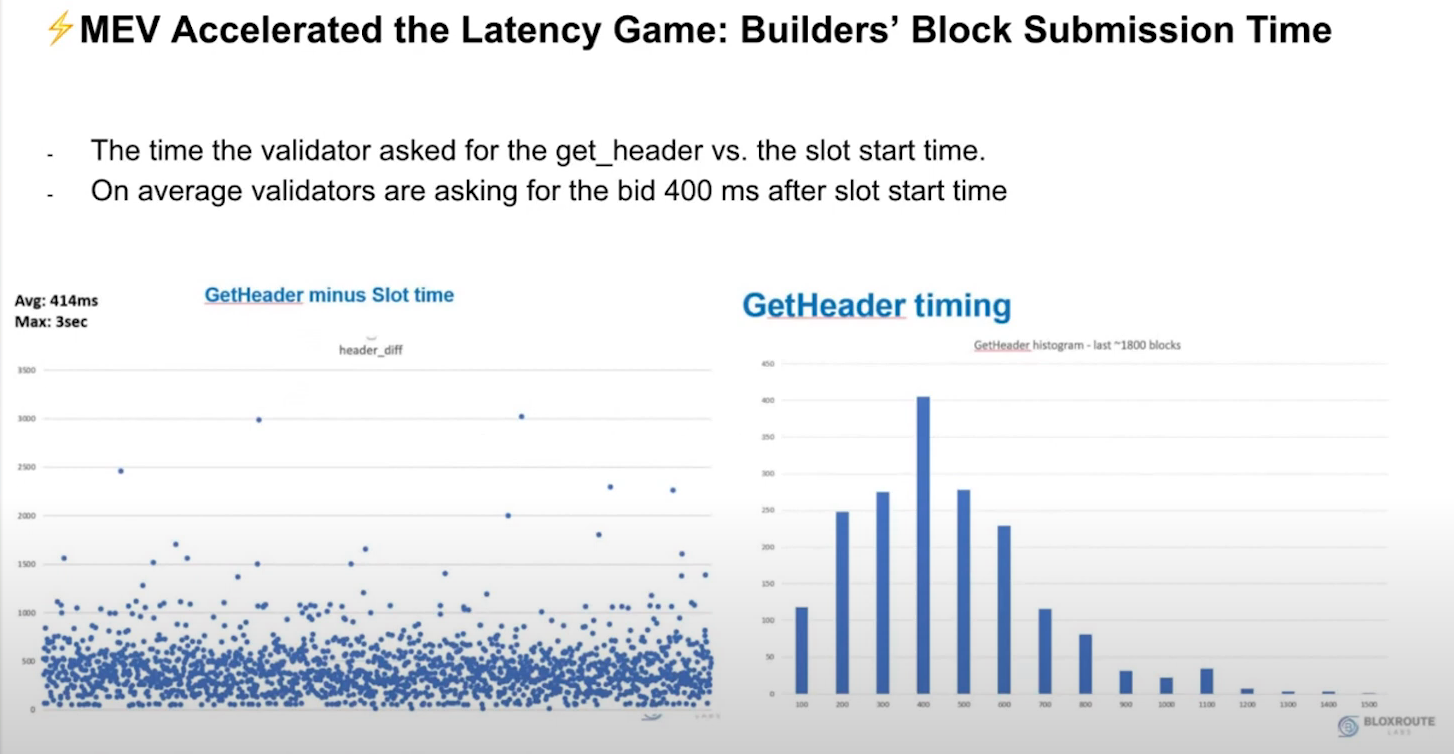

- Les validateurs demandent l'offre 400 millisecondes en moyenne après le début du slot

- Les blocs gagnants arrivent on-chain environ 149 millisecondes avant le début du slot

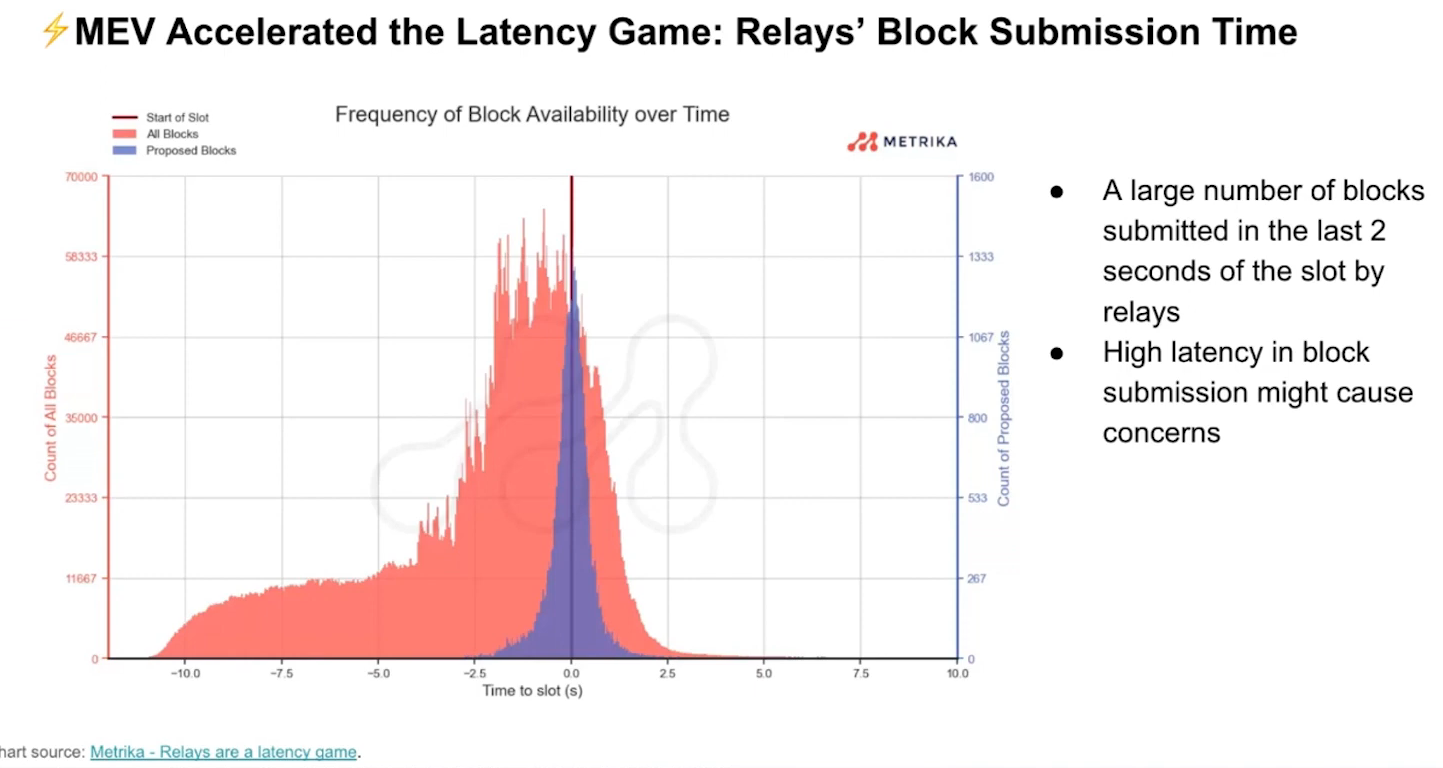

Impact de la latence d'envoi des blocs (8:00)

La plupart des blocs sont envoyés dans les 2 dernières secondes du slot, provoquant une latence élevée dans la soumission des blocs. Une latence élevée dans la soumission des blocs peut entraîner des retards dans l'attestation et la congestion du réseau.

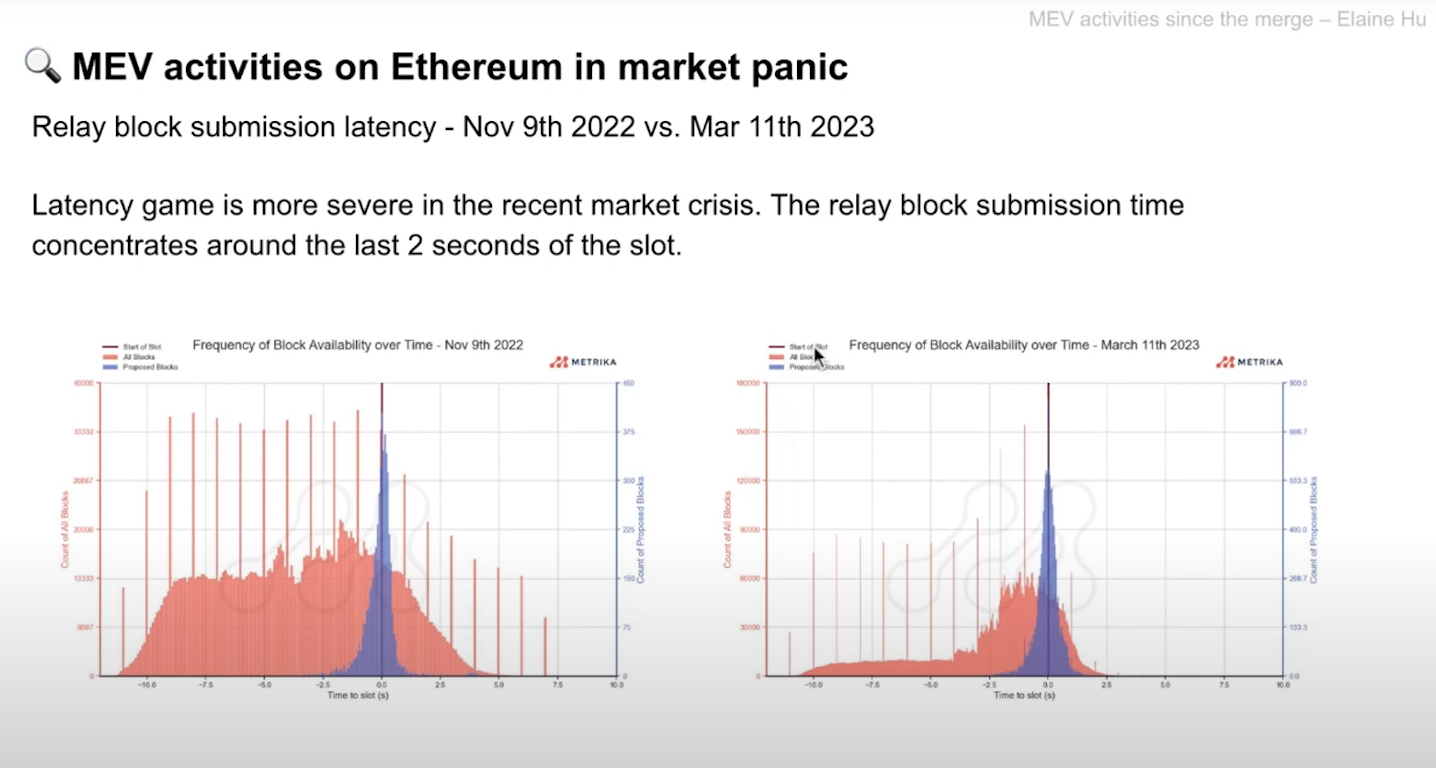

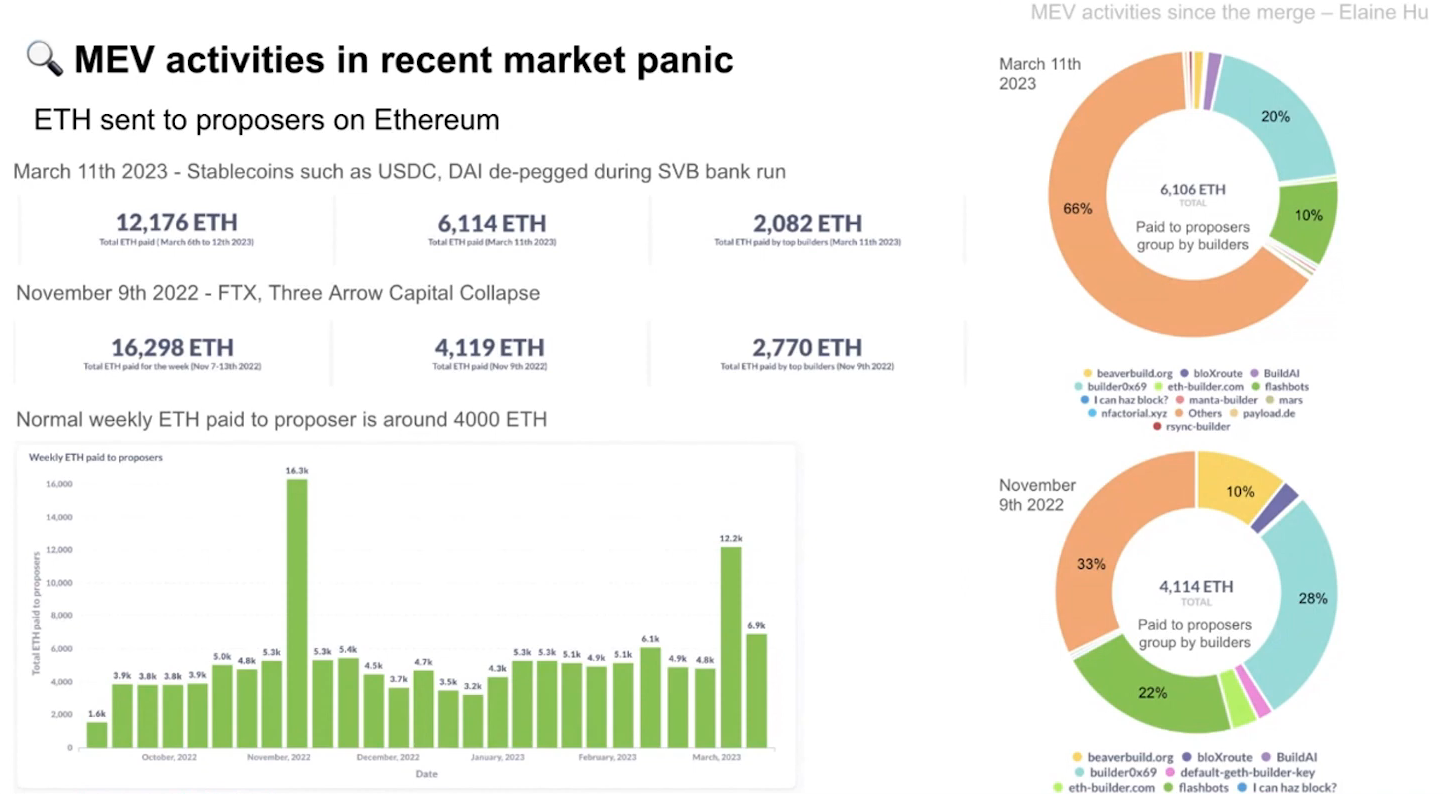

Les événements de panique comme l'effondrement de FTX et le bankrun de SVB ont mis en évidence ces problèmes. Heureusement, le bank run de SVB s'est rétabli rapidement par rapport à l'événement précédent.

Analyse de latence (17:00)

Les événements de FTX et SVB ont tous deux montrés des phénomènes de latence similaires. Cependant, si nous comparons avec la latence avant le Merge, le gain de latence est plus sévère, avec la plupart des blocs soumis dans les 2 dernières secondes.

L'augmentation du gain de latence peut être due à la concurrence entre les relais et les constructeurs pour atterrir des blocs, et n'est pas nécessairement liée à la panique du marché.

La MEV en panique de marché

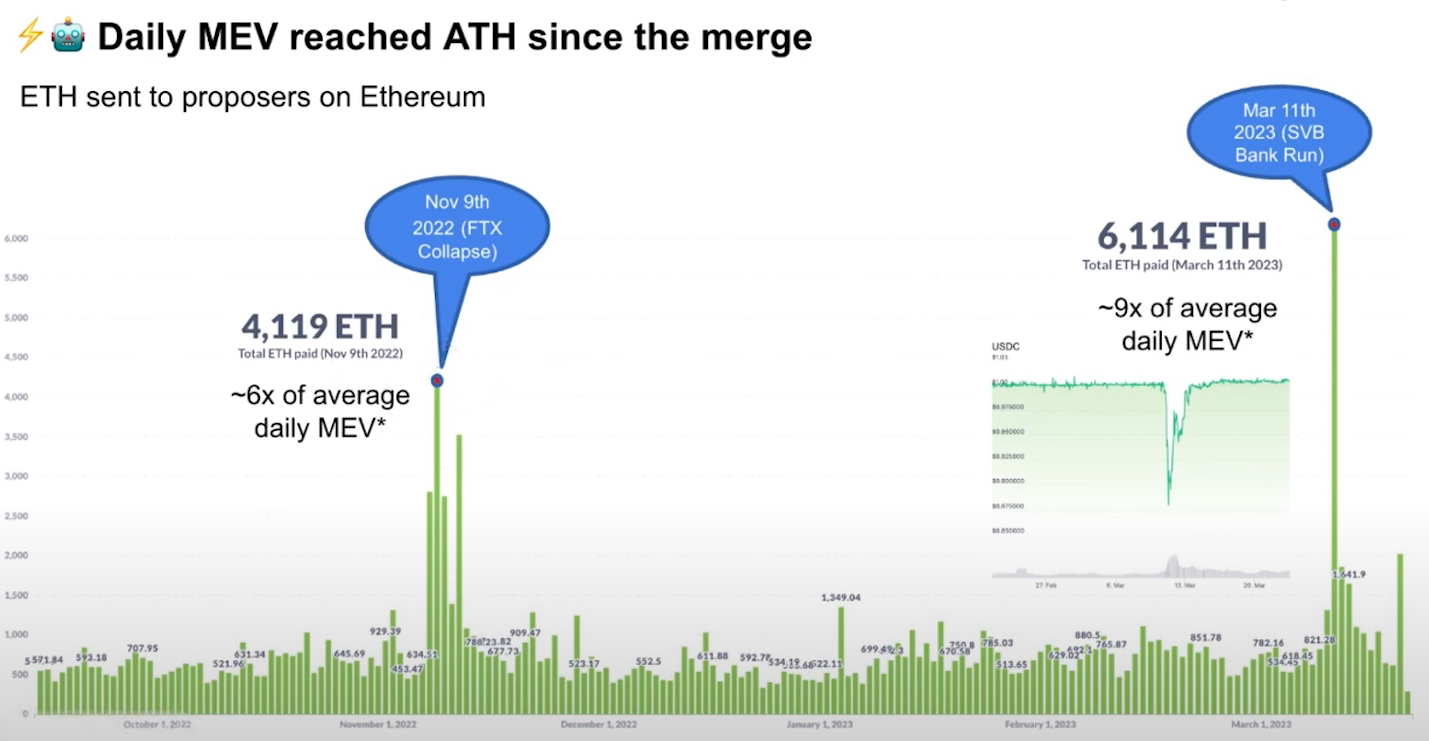

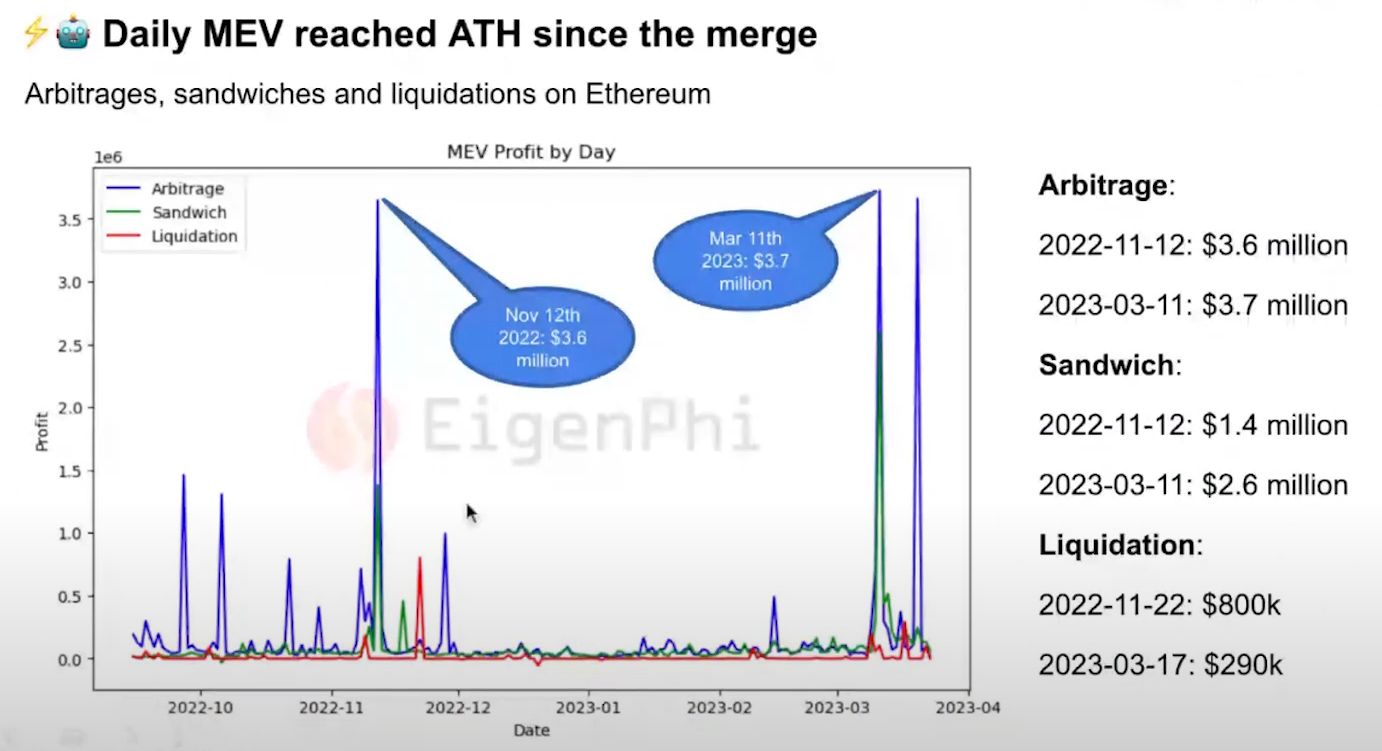

Records de MEV sur 24h (9:30)

La panique de FTX et de SVB a fait réaliser des nouveaux records de MEV sur 24h

- L'arbitrage représente une part considérable du MEV dans les deux événements (volatilité = opportunité d'arbitrage)

- Le bank run de SVB a conduit au depeg de l'USDC, ce qui a permis en plus de l'arbitrage de réaliser des attaques sandwich. Ainsi, le record de MEV était encore plus gros que celui de FTX

Comment examiner les activités de MEV (12:00)

Regarder les deux jours récents avec l'activité de MEV la plus élevée sur Ethereum :

- Total d'ETH payé aux proposers sur Ethereum

- Les ETH à destination des builders VS les ETH à destination des autres & nombre de blocs proposés

- Latence dans la soumission des blocs

Comparer aux stratégies MEV cross-chain :

- Tokens, chaînes et protocoles d'arbitrage

- Chemins employés pour les stratégies d'arbitrage

- Profits d'arbitrage

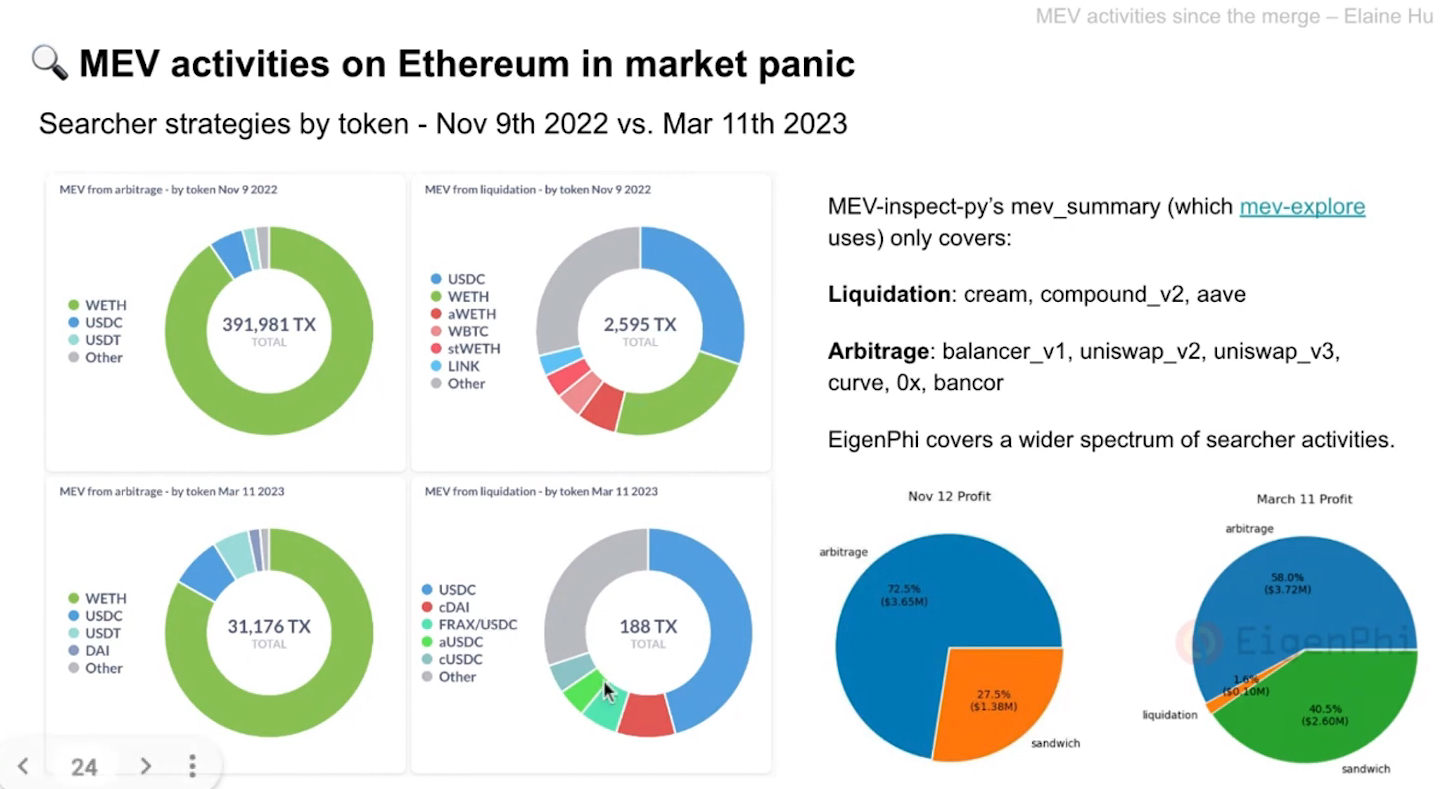

MEV dans Uniswap & Curve (15:00)

La plupart des arbitrages se sont produits sur Uniswap V2 et V3 pendant l'effondrement de FTX. Cependant, il y a eu une augmentation de l'arbitrage sur le pool de stablecoins Curve lors de la panique de SVB

L'augmentation de l'activité d'arbitrage du pool Curve était attendue car l'événement n'était pas fortement corrélé aux événements de liquidation.

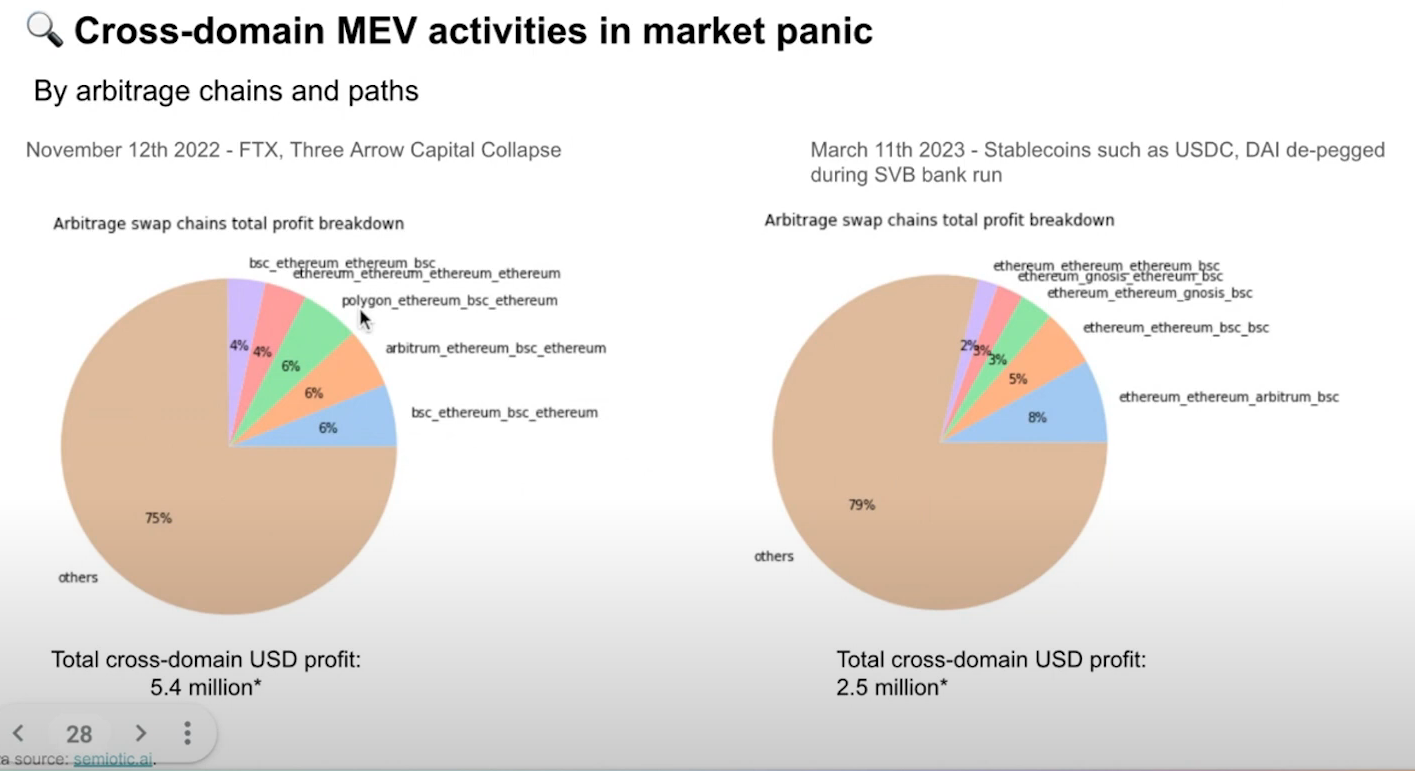

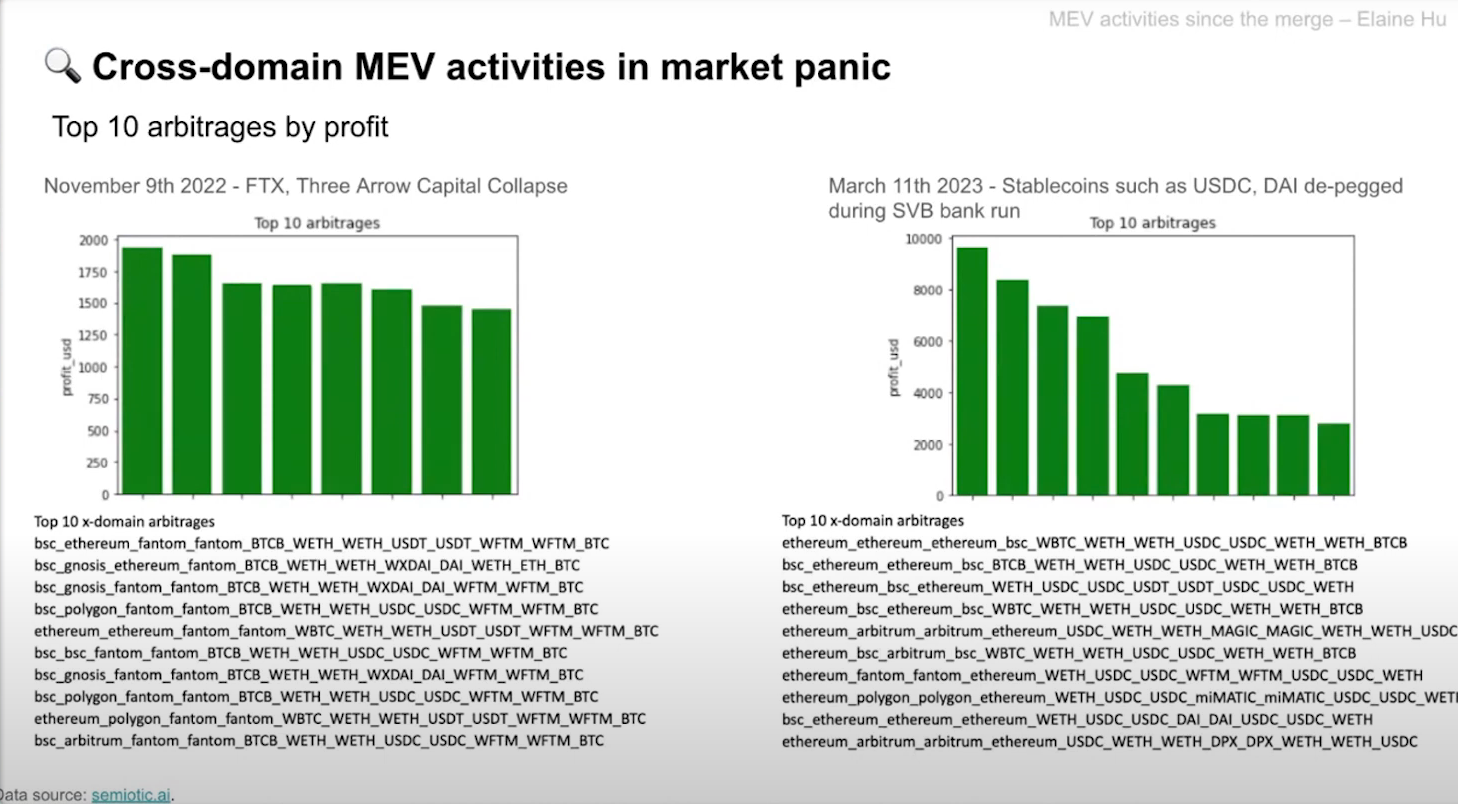

Activités d'arbitrage cross-chain (18:15)

La plupart des opportunités d'arbitrage se produisent entre les stablecoins, BTC, ETH et des tokens majeurs

En novembre, Polygon et Abritrum ont été observés. Mais depuis mars, Ethereum et BSC sont les chaînes les plus fréquemment arbitrées

Sur les 10 principaux arbitrages les plus rentables, des inexactitudes peuvent exister en raison d'opportunités d'arbitrage non recensées ou de données manquantes

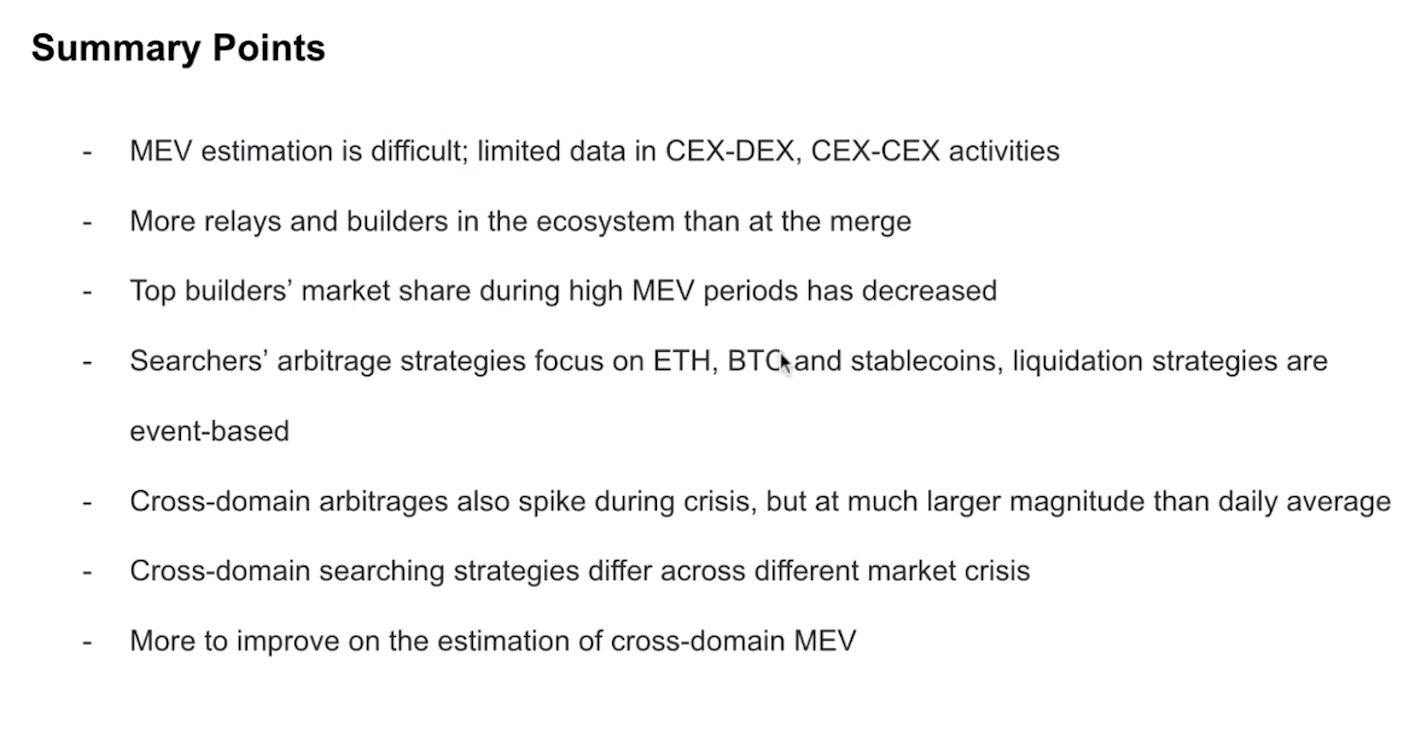

Résumé(20:45)

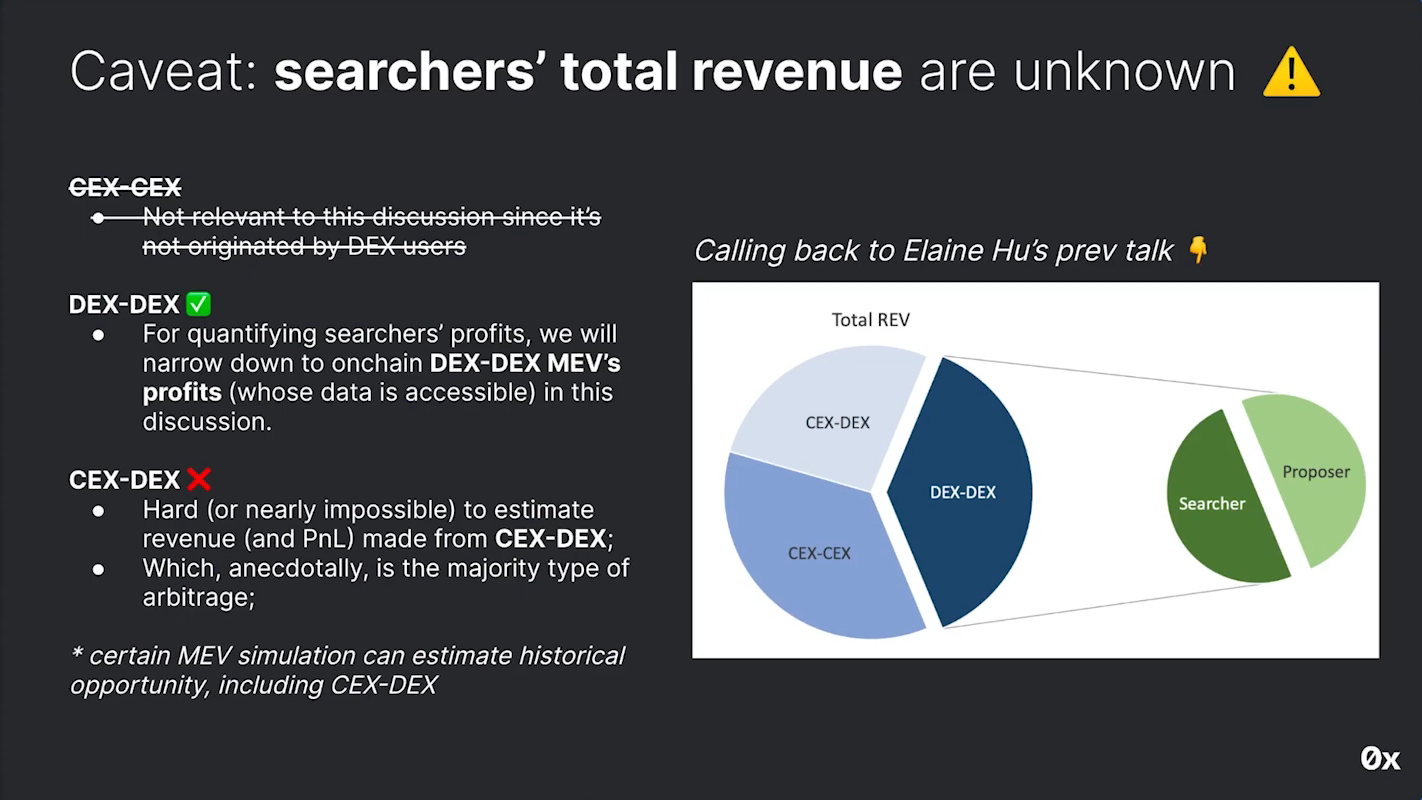

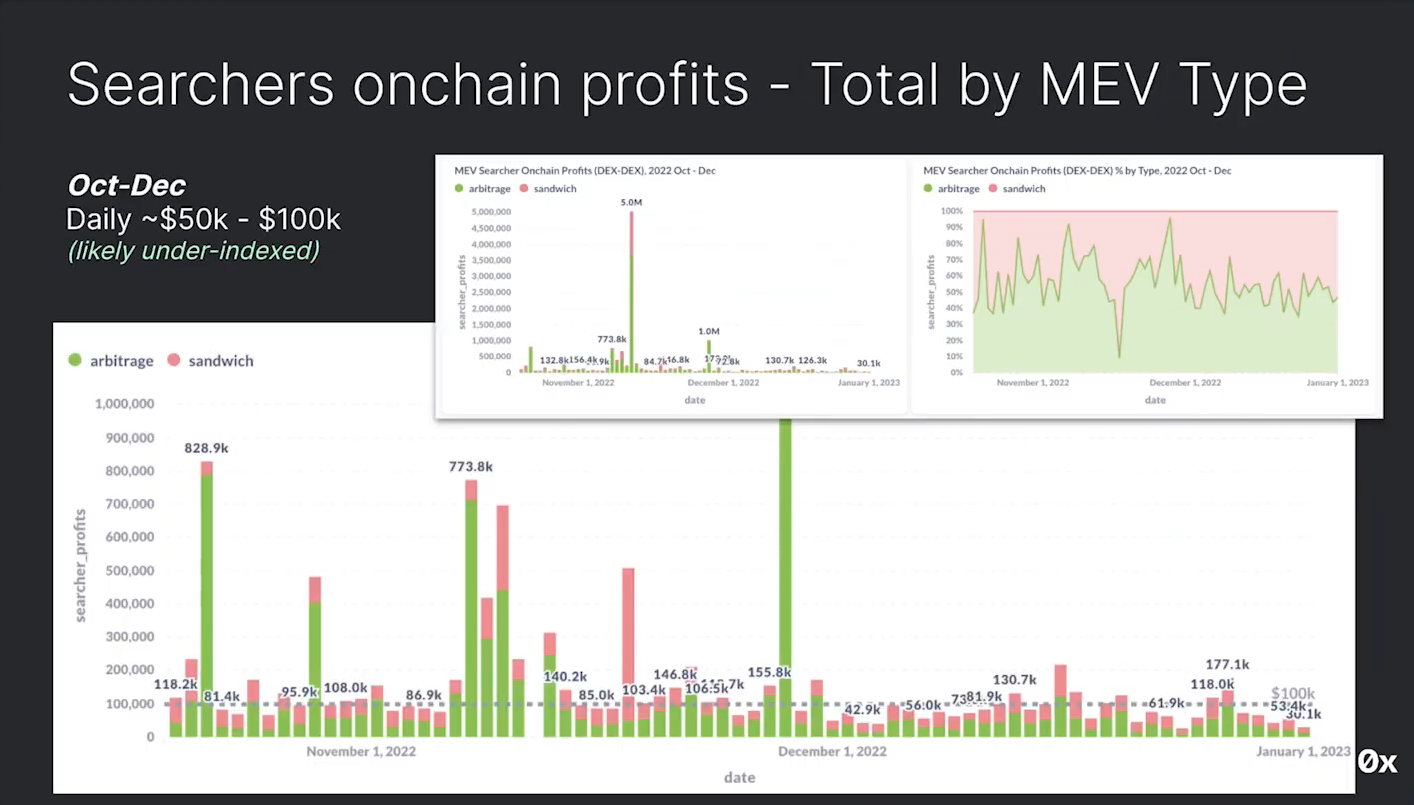

- L'estimation de la MEV est difficile, car les données sont limités dans les échanges CEX-DEX et CEX-CEX

- Il y a plus de relais et de builders qu'avant le Merge

- La part de marché du plus gros builder lors des périodes de MEV élevées a diminué

- Les stratégies d'arbitrage des Searchers se concentrent sur ETH, BTC et les stablecoins. Les stratégies de liquidation sont basées sur des événements

- Les arbitrages cross-chain connaissent des pics d'activité durant les crises, à une échelle bien plus importante que la moyenne sur 24h

- Les stratégies cross-chain des Searchers diffèrent en fonction des crises de marché

- Il faut encore améliorer les estimations de la MEV cross-chain

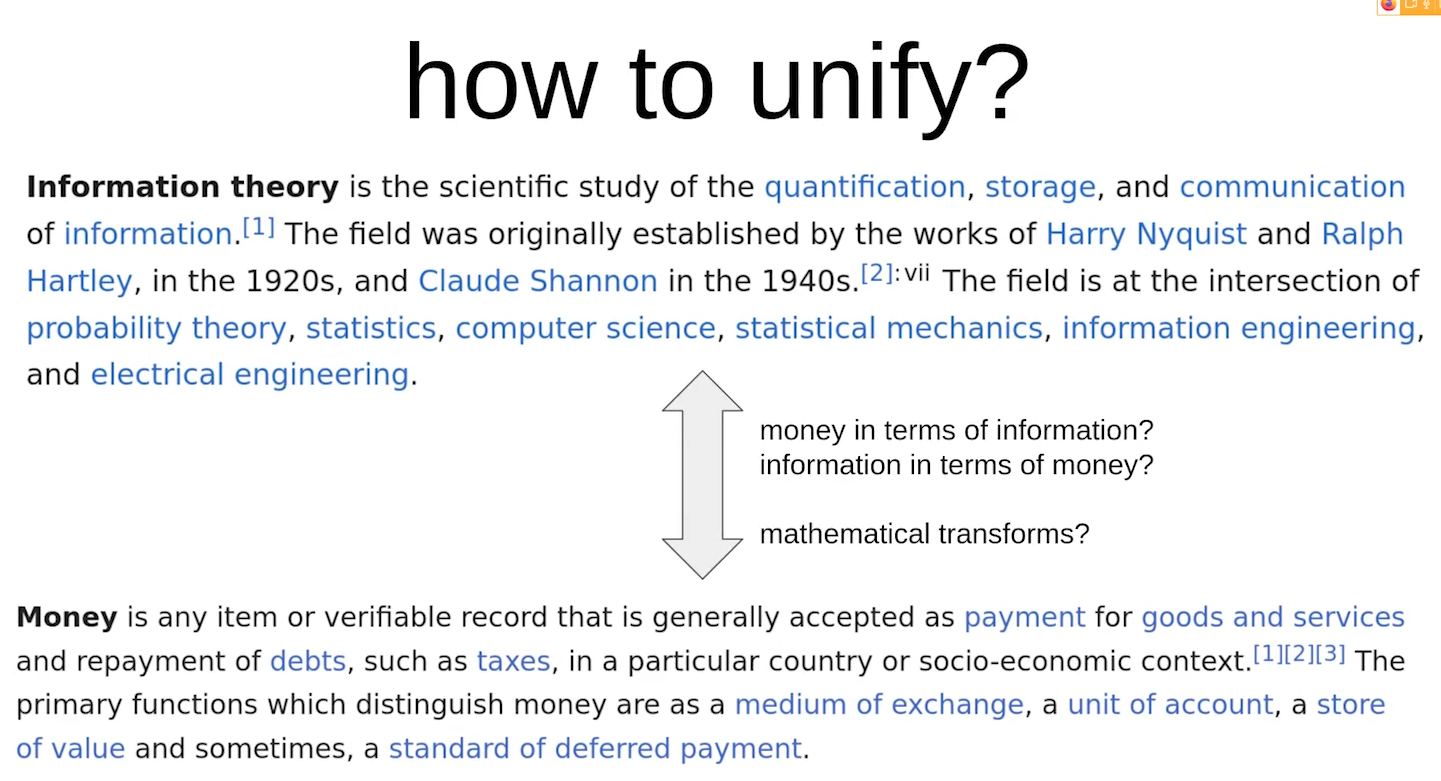

Comment marier l'information et la monnaie

Contexte (1:00)

- D'un côté, nous avons les domaines d'étude basés sur l'information (entropie, stockage, cryptographie, confidentialité...)

- De l'autre côté, nous avons l'économie qui tente de modéliser les interactions humaines (cryptomonnaie, enchères basées sur le MEV-time...)

Notre objectif est d'essayer de marier ces deux domaines disparates avec un ensemble unificateur d'abstractions qui permettra aux deux de mieux communiquer

Il y a des similitudes (2:15)

Entre l'information et l'argent, il y a des similitudes. Par exemple, la quantification joue un rôle crucial dans les deux domaines.

Phil suggère qu'une transformation mathématique propre est nécessaire pour unifier le raisonnement sur la théorie de l'information et la théorie monétaire. Cette idée n'est cependant pas originale, nous allons voir que de nombreuses personnes ont travaillé dessus

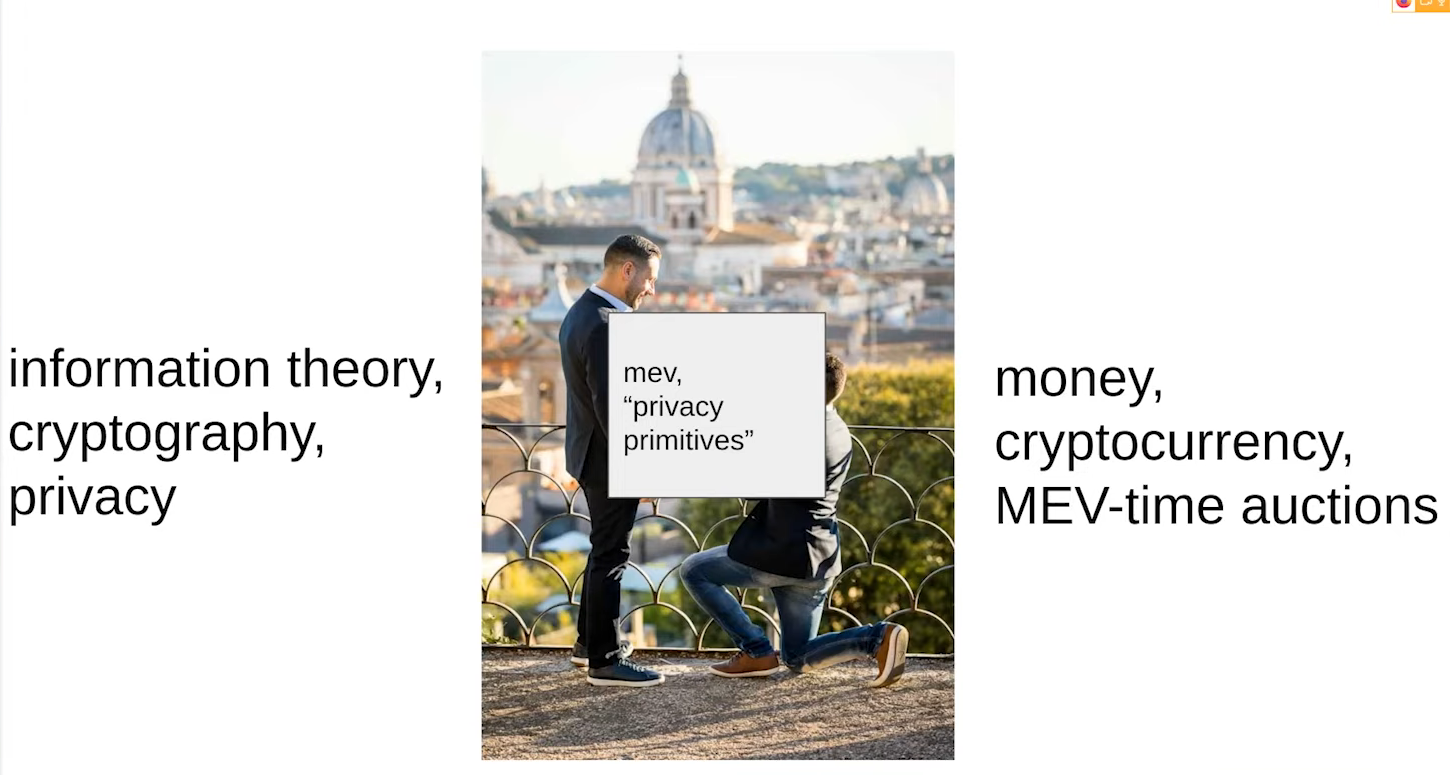

Du coup, quel est l'intérêt ? (4:00)

La clé pour unifier l'information et la monnaie réside dans la MEV et la confidentialité. Cela nous permettra d'utiliser à la fois l'information et l'argent pour créer les meilleurs systèmes pour les utilisateurs.

Leçons du passé

Conception de mécanismes (4:30)

La conception de mécanismes est un domaine de l'économie et de la théorie des jeux qui a débuté dans les années 1960, et qui adopte une approche axée sur les objectifs pour concevoir des mécanismes économiques ou des incitations, vers des objectifs souhaités, dans des paramètres stratégiques, où les joueurs agissent rationnellement. Elle visait déjà à résoudre la prise de décision basée sur des silos d'information.

Dans la conception de mécanismes, l'agrégation d'informations en une seule sortie est cruciale.

Le vote est biaisé (5:15)

Un théorème de 1973 et 1975 se concentre sur le problème de l'allocation et de la prise de décision basées sur les systèmes de vote. Ils mettent en évidence trois propriétés indésirables qui créent des tensions dans les systèmes de vote :

- Règle dictatoriale: l'entrée d'un électeur détermine complètement le résultat du vote

- Limiter les résultats possibles: restreindre les choix à seulement deux alternatives est considéré comme limitant

- Vote tactique: les électeurs préfèrent jouer selon un modèle inspiré du comportement d'autres personnes (alias "Metagame") que leurs propres préférences

D'une manière ou d'une autre, tous les votes sont soumis à des incitations, par conséquent les votes ne seront jamais sincères...

La monnaie comme primitive (7:15)

...Mais en ajoutant la monnaie, des mécanismes plus complexes comme les enchères peuvent être construits, dépassant les résultats traditionnels de la théorie du choix social.

Ce résultat sous-tend les études fondamentales de conception de mécanismes : La monnaie sert de primitive puissante dans la conception de mécanismes, permettant des possibilités plus larges au-delà du simple vote ou de l'élicitation d'informations.

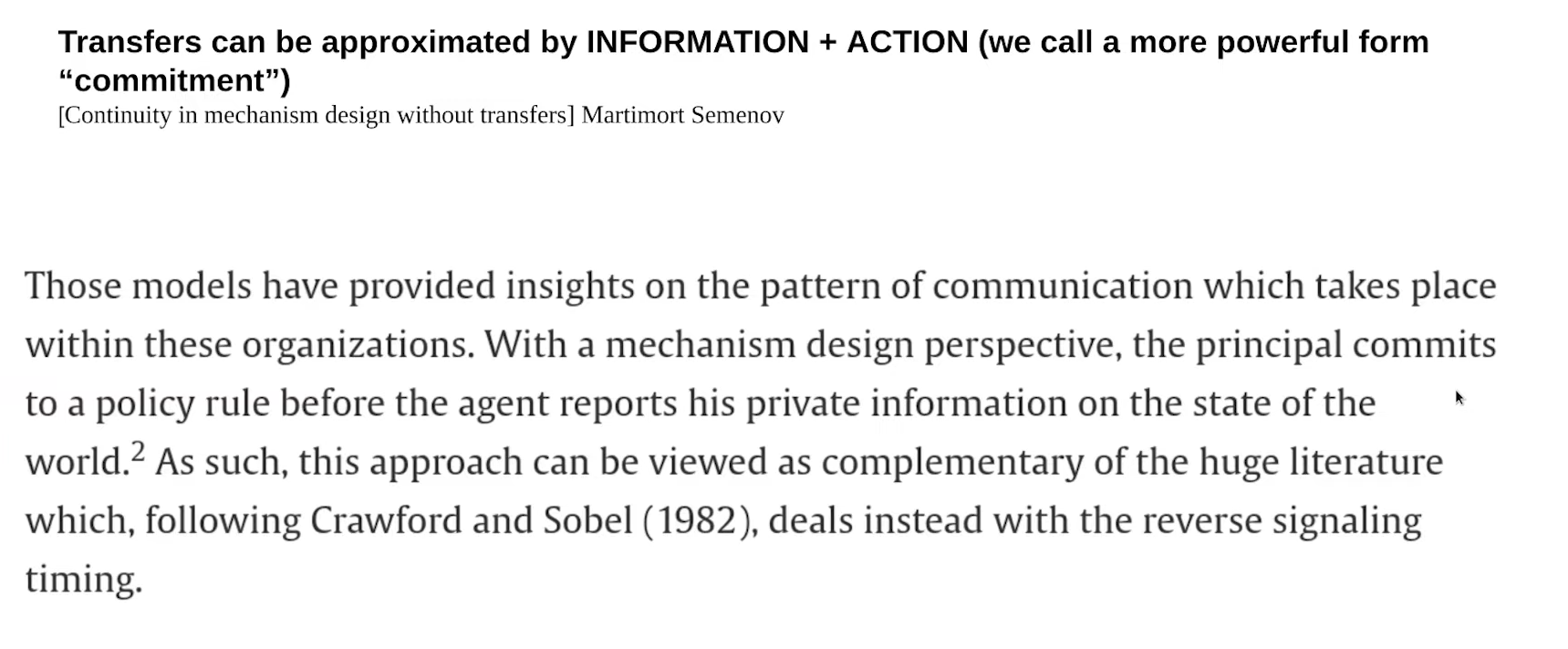

Il faut des alternatives à la monnaie (8:00)

Dans les années 80 et 90, nous avons commencé à remettre en question la monnaie comme primitive : dans de nombreux contextes, ces transferts monétaires ne sont tout simplement pas disponibles, mais nous voulons toujours résoudre les problèmes de conception de mécanismes.

Nous avons donc commencé à explorer d'autres modèles qui permettent d'obtenir des résultats similaires à la monnaie sans reposer uniquement sur des transferts monétaires.

Nous avons constaté que même en l'absence de transferts monétaires réels, ceux-ci peuvent être approximés par un "engagement" (information + action)

En amenant les agents à s'engager à respecter une règle et à fournir des informations privées qui s'alignent sur cet engagement, de nombreuses propriétés souhaitables peuvent encore être atteintes sans avoir besoin de monnaie

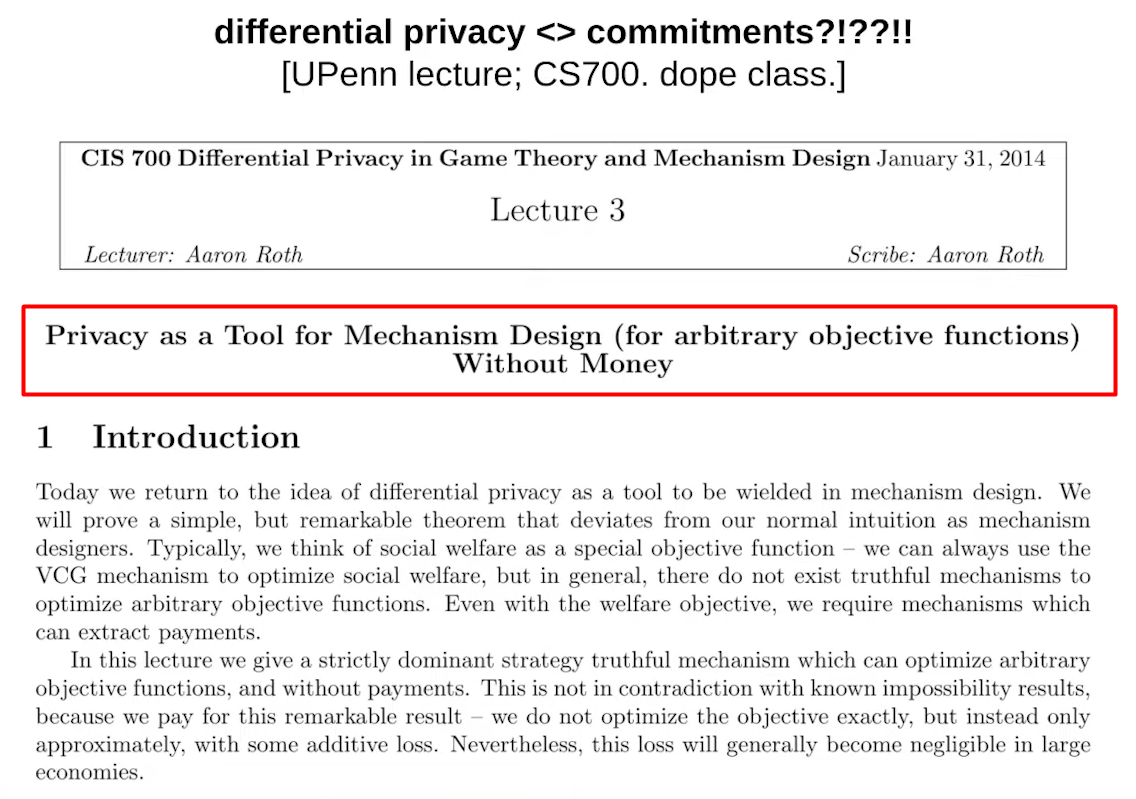

Confidentialité différentielle dans la conception de mécanismes (10:30)

En intégrant des sorties différentiellement correctes et des entrées différentiellement privées, il devient possible de réaliser une nouvelle classe de mécanismes qui n'étaient auparavant pas réalisables sans confidentialité différentielle.

La théorie de l'information sert de cadre reliant divers domaines tels que la conception de mécanismes, la confidentialité, l'économie et la monnaie.

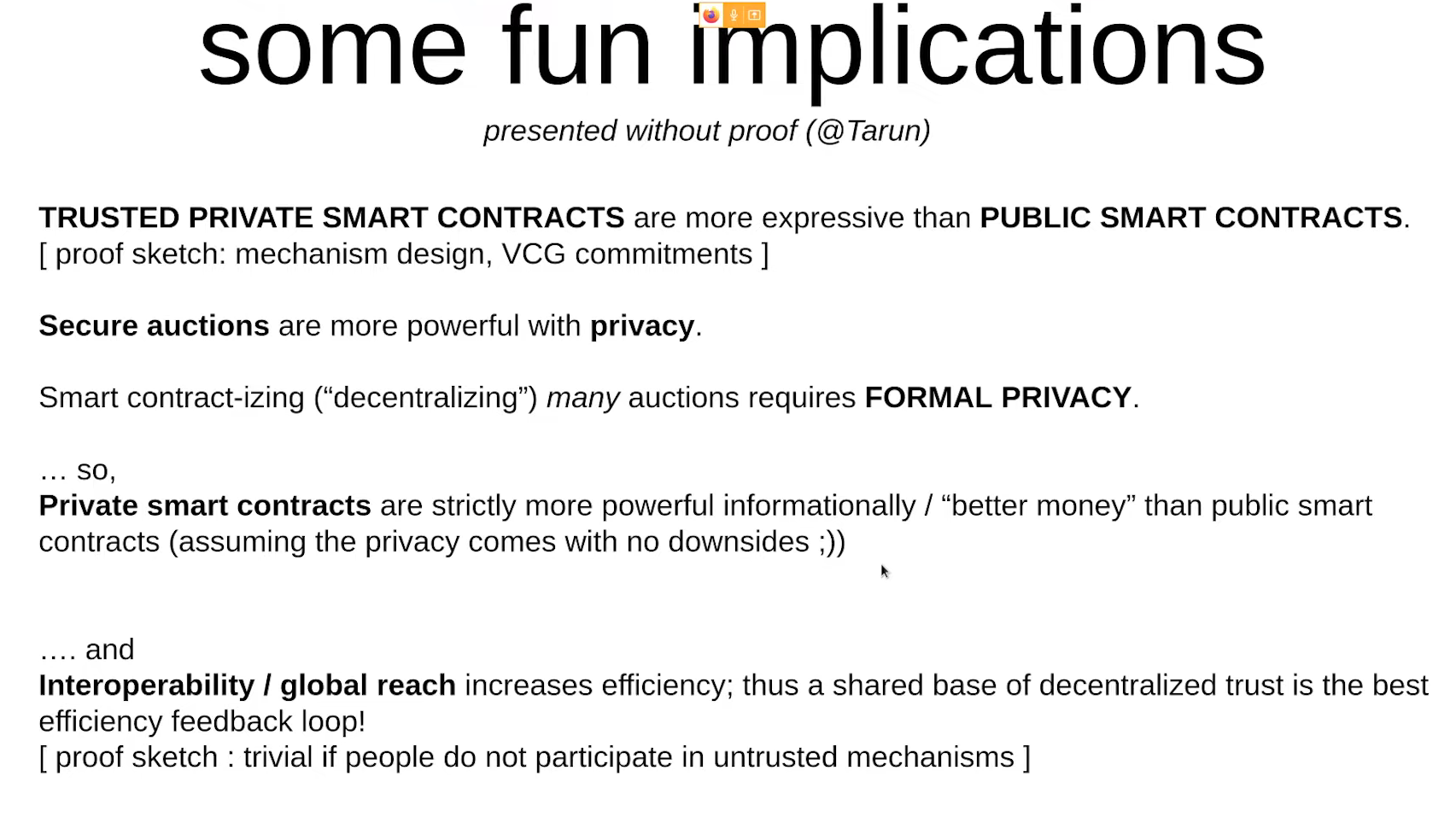

Ainsi, selon la conception de mécanismes, le bon type d'engagement ou de confidentialité est indiscernable de la monnaie !

Une implication pratique : les smart contracts confidentiels (12:00)

Advantages

- Les smart contracts privés offrent plus d'options pour approximer les propriétés de l'argent

- Ils permettent la construction d'enchères et de mécanismes plus efficaces par rapport à ceux qui reposent uniquement sur des transferts publics.

Limitations

- Il est très difficile de construire ces derniers de manière sécurisée sans centralisation

- L'absence de confidentialité sans confiance entraîne des externalités

Résoudre les défis de la confidentialité

La crypto a déjà des transferts, les transferts sont sans confiance mais la confidentialité ne l'est pas, et de nombreux mécanismes nécessitent la confiance. Partant de là, nous sommes confrontés à une zone grise :

- Quelles sont les limites de la confiance décentralisée ?

- Comment pouvons-nous formuler une frontière d'abstraction pour la confiance ?

- Que gagnons-nous en résolvant la confidentialité ?

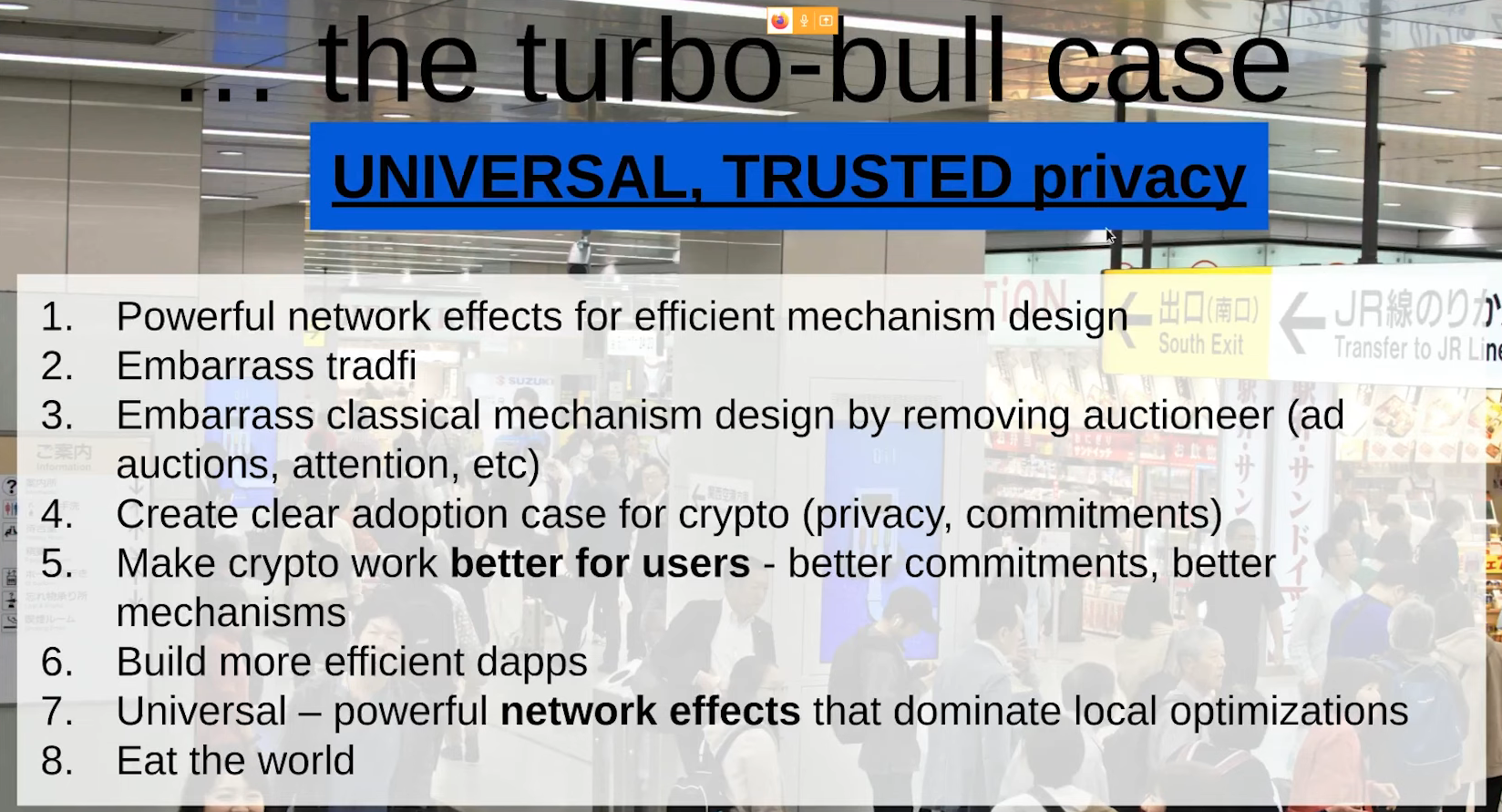

Scénario optimiste : nous résolvons les défis (15:00)

Si une solution pour la confidentialité privée universelle de confiance est trouvée, cela créerait un cas d'adoption clair qui rend la crypto meilleur pour les utilisateurs, et construire des dapps plus efficaces.

En fin de compte, la crypto domine le monde parce que la finance classique ne pourrait pas rivaliser avec la confidentialité privée universelle de confiance

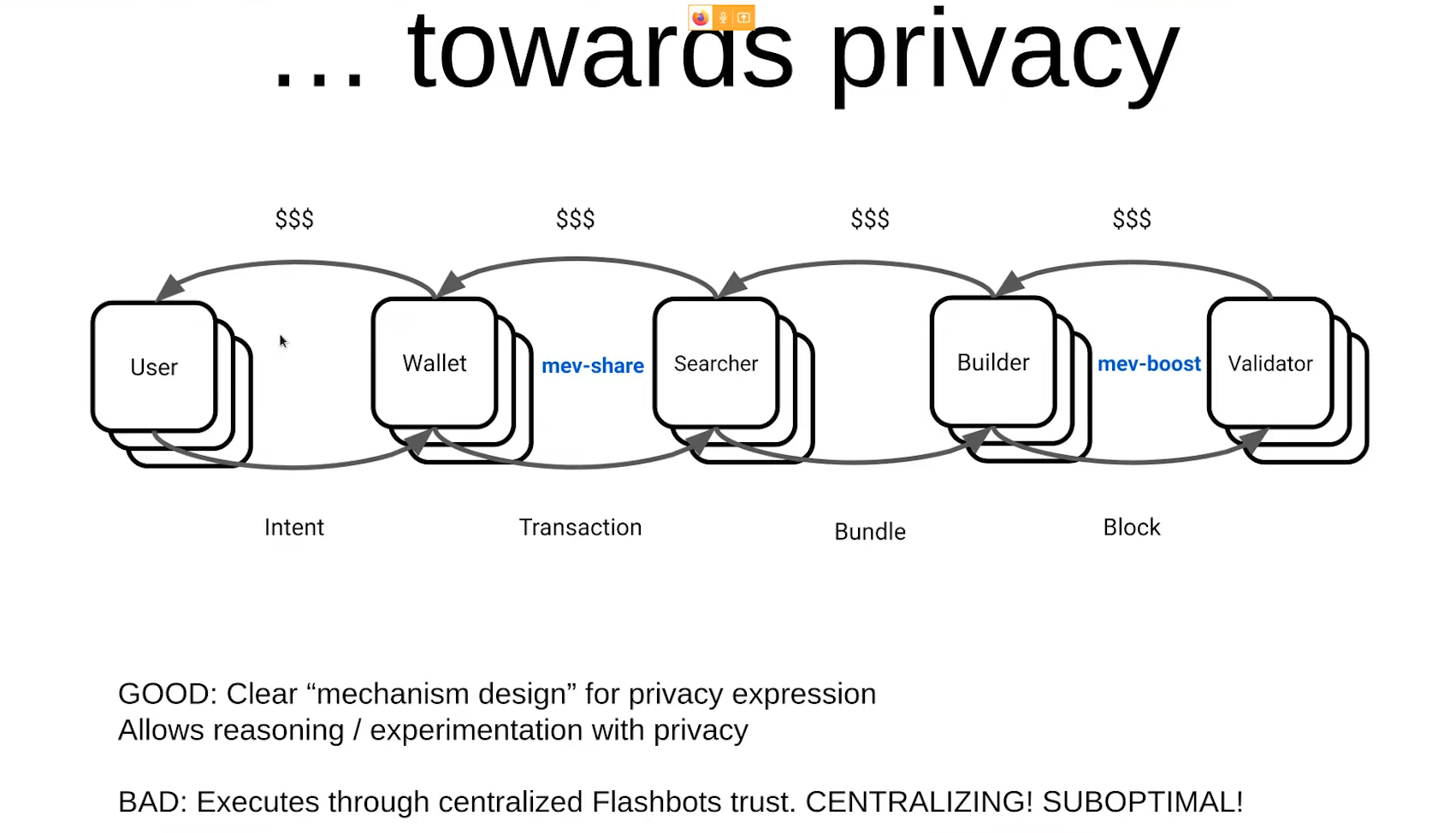

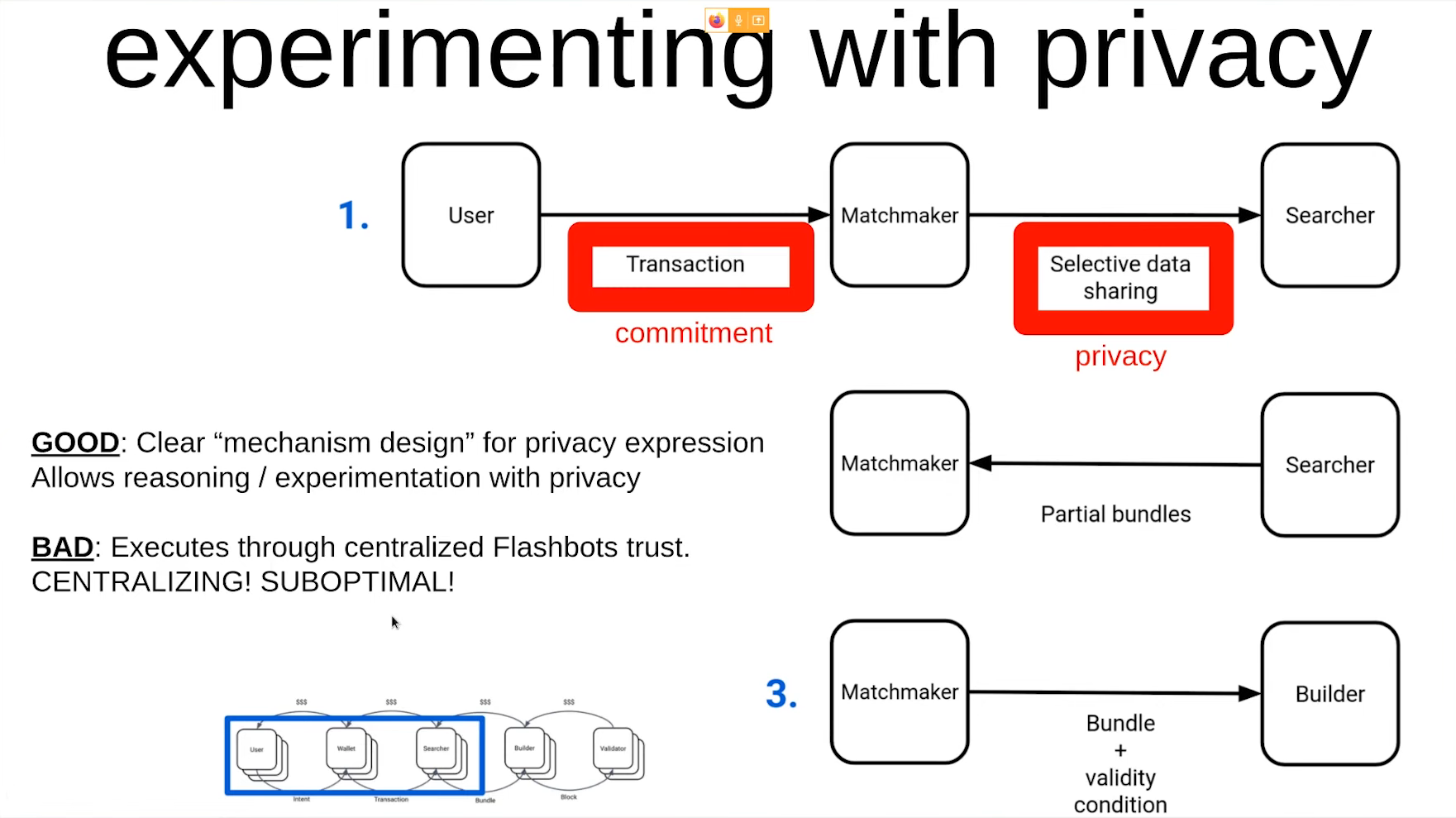

Chaîne d'approvisionnement de la MEV (16:15)

MEV-share et MEV-boost reposent sur la confidentialité pour atteindre l'efficacité, et cela est possible grâce à des frontières d'abstraction.

Cependant, les solutions de confidentialité actuelles comme Flashbots sont centralisées et sous-optimales selon le point de vue de la théorie de l'information

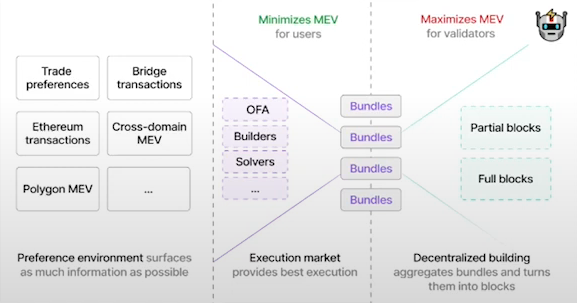

Projet SUAVE (18:15)

L'objectif de SUAVE est d'atteindre une défense en profondeur à la frontière entre la conception de mécanisme idéale et la confidentialité contrôlée par l'utilisateur.

Bien que MEV-share et MEV-boost servent leur objectif, ils sont centralisés et sous-optimaux en termes de confidentialité. Il est nécessaire de remplacer ces solutions centralisées par des alternatives plus décentralisées, et SUAVE cherche à devenir l'une de ces alternatives.

F.A.Q avec Jon Charbonneau

En fonction de la progression du développement, quel est l'état pratique de la primitive de confidentialité ? (20:30)

La force de développement pour la confidentialité est incitée financièrement (donc très puissante), car les gens veulent construire des systèmes qui ne peuvent être réalisés qu'avec la confidentialité, c'est pourquoi MEV-boost et MEV-share existent

Les fonctionnalités et techniques de construction comme PBS et Danksharding sont explorées pour permettre de nouvelles classes de mécanismes grâce à la confidentialité et aux engagements

Mais fondamentalement, Phil ne pense pas que ce soit suffisant :

- Bien que les systèmes centralisés aient fonctionné de manière adéquate jusqu'à présent, ils posent une pression centralisatrice importante sur nos systèmes globaux

- L'ajout de technologies comme les SGX peut limiter les actions des acteurs mais ça revient à se reposer sur un acteur centralisé (SGX repose sur Intel)

- Les comités ont également leurs inconvénients pour atteindre une pleine décentralisation.

Phil insiste sur la nécessité d'une combinaison de techniques qui maximisent la décentralisation pour contrer les pressions économiques

Admettons qu'Ethereum n'implémente pas réellement PBS (ou d'autres fonctionnalités). Comment pourrait-on décentraliser autrement ? (23:00)

Il se peut qu'il ne soit pas essentiel pour la Fondation Ethereum (EF) de soutenir la mise en œuvre de certaines fonctionnalités si la communauté est suffisamment alignée vers la décentralisation.

Bien que l'EF ne soit pas le seul acteur pour réaliser la décentralisation, elle devrait disposer d'une « option nucléaire » si nécessaire.

Phil suggère d'explorer d'autres façons de décentraliser, comme la construction d'alternatives décentralisées et le partage de primitives pour les utilisateurs.

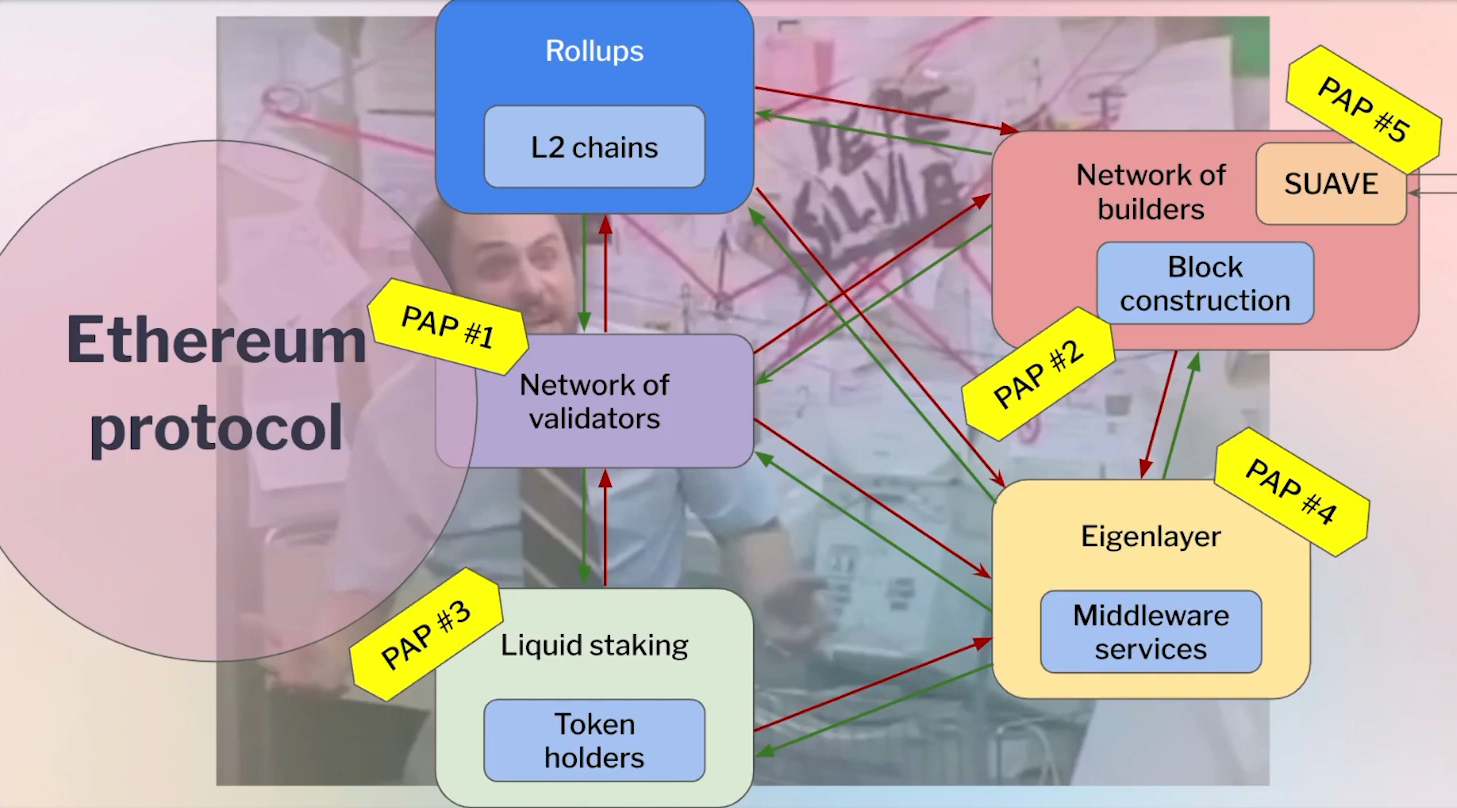

Vue d'ensemble

- À quoi ressemblent l'économie des protocoles en général

- Les changements qui se sont produits dans le protocole Ethereum et les applications

- Problématiques à venir

L'économie des protocoles

Questions d'économie politique (1:00)

Exemple sur le comportement de la chaîne : si la chaîne est soudainement attaquée, l'application a-t-elle des problèmes et cela affecte-t-il l'une des incitations ?

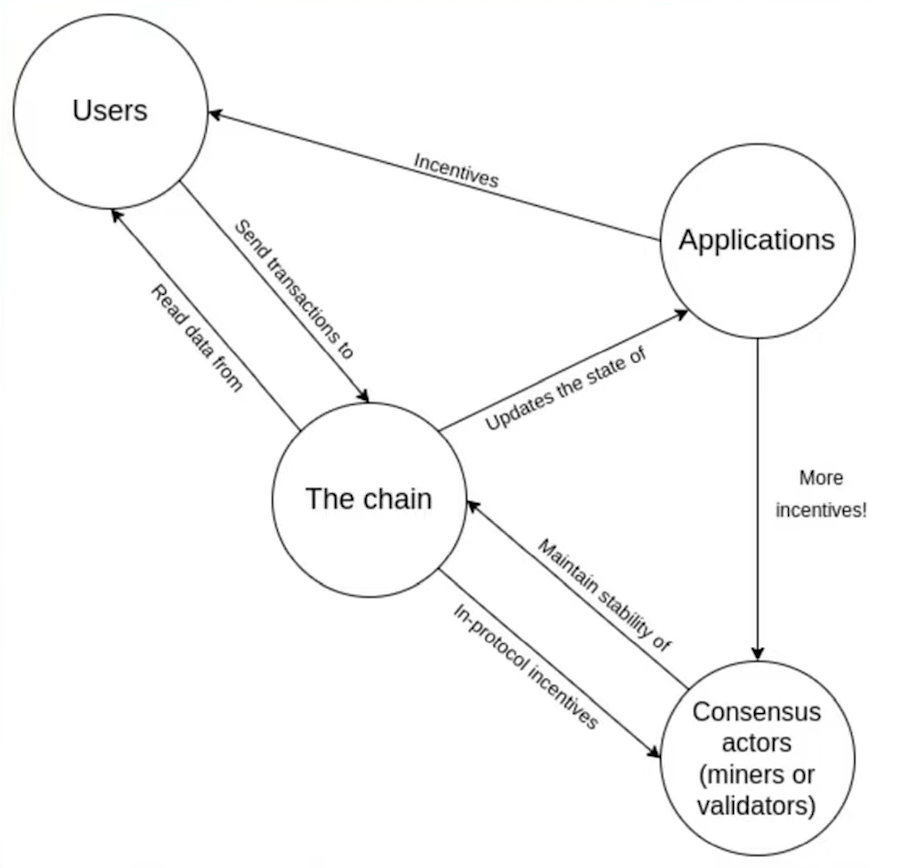

Comment la chaîne fonctionne

- L'utilisateur envoie des transactions à la chaîne et lit des données à partir de la chaîne

- Les applications sont la raison pour laquelle les utilisateurs envoient des transactions, et elles donnent des incitations aux utilisateurs

- Les acteurs du consensus maintiennent la stabilité de la chaîne grâce aux récompenses minées, aux récompenses de validation, aux pénalités et aux autres récompenses définies par le protocole pour s'en tenir à leurs rôles

En fin de compte, la MEV concerne les incitations de protocole supplémentaires qui surviennent principalement de façon accidentelle et la façon dont elles finissent par affecter certaines des incitations à exploiter la chaîne.

Les risques à surveiller (3:00)

Le risque principal concerne les incitations des validateurs. Nous devons nous assurer que les validateurs agissent correctement au lieu d'agir de manière incorrecte ou de tenter des attaques contre la chaîne. La bataille entre les incitations des utilisateurs (frais de transaction) et les pots-de-vin potentiels pour censurer la chaîne est une préoccupation.

Outre cela, les économies d'échelle peuvent conduire à la centralisation. Si les acteurs du consensus voient constamment des stratégies complexes et changeantes, en particulier avec des informations exclusives requises, cela conduit à la domination de grandes pools.

Les incitations à avoir une faible latence impliquent une concentration géographique et le cloud computing. Ces deux phénomènes contribuent aux risques juridiques, qui affectent la crédibilité neutre d'une blockchain, comme nous l'avons vu au cours de la dernière année (avec les blocs conformes à l'OFAC)

Les changements qui se sont produits

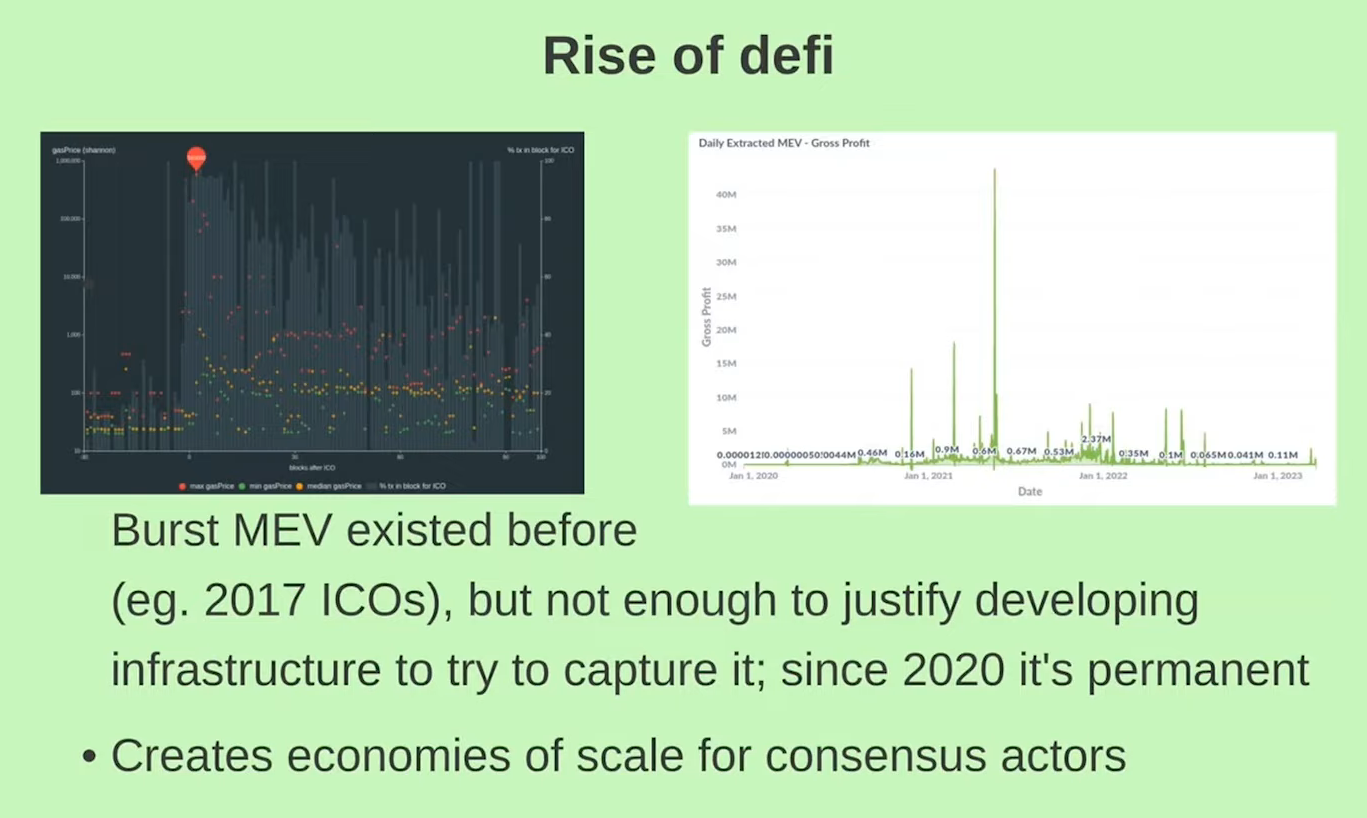

Montée de la DeFi (6:45)

Les opportunités pour les noeuds de profiter de la manipulation des blocs existent depuis 2017 avec les fameuses ICO, mais il n'y avait pas assez de valeur pour justifier les coûts d'infrastructure nécessaires pour les capturer.

Depuis 2020 et le DeFi Summer, il est devenu rentable d'investir les coûts d'infrastructure pour capturer la MEV, car il existe des opportunités MEV dans chaque bloc et des pics d'activité plus importants qu'en 2017.

Cela a créé la nécessité de choses comme la séparation Proposer-Builder (PBS), afin que les rôles restants ne dépendent pas autant des économies d'échelle.

Changements historiques (8:45)

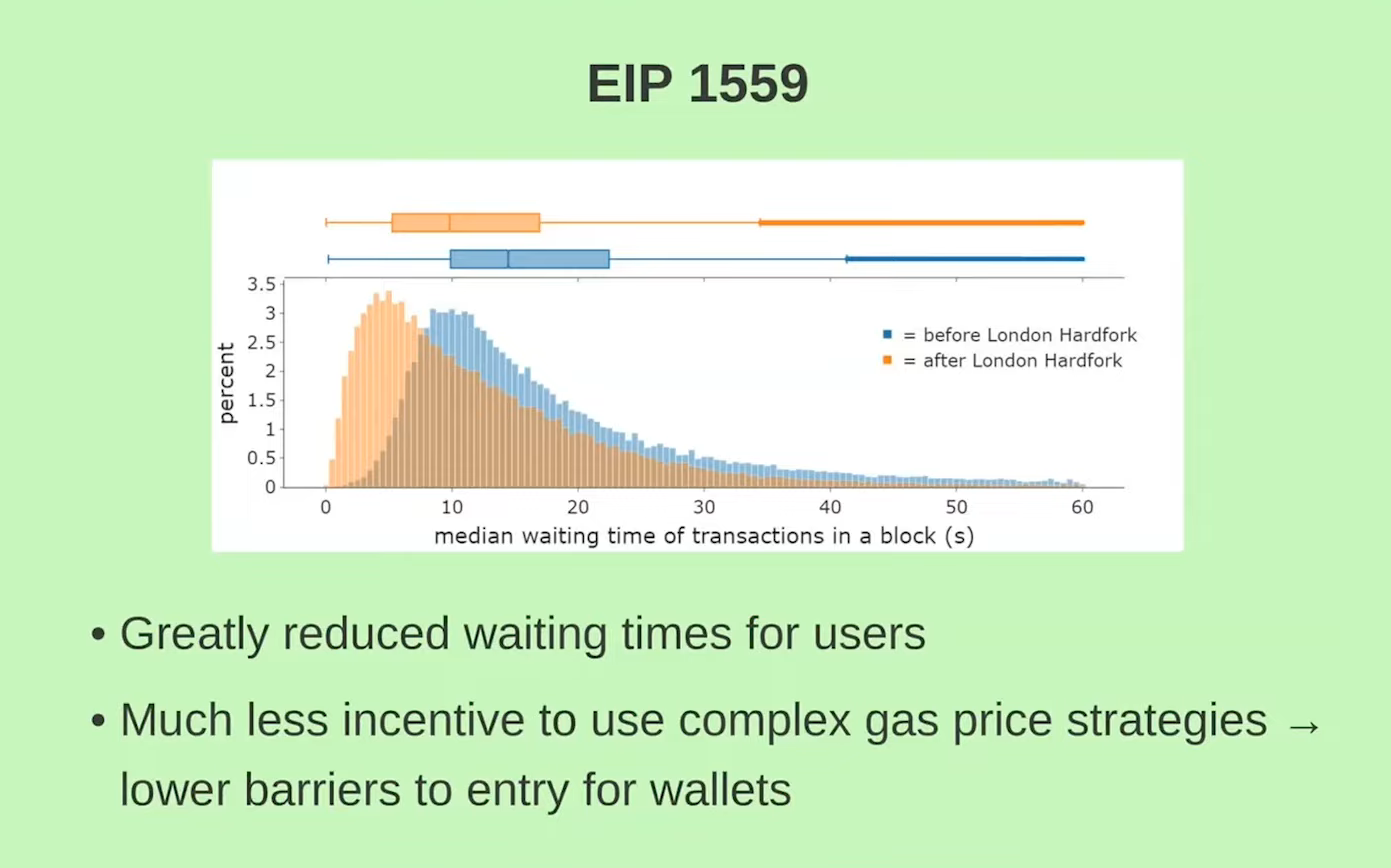

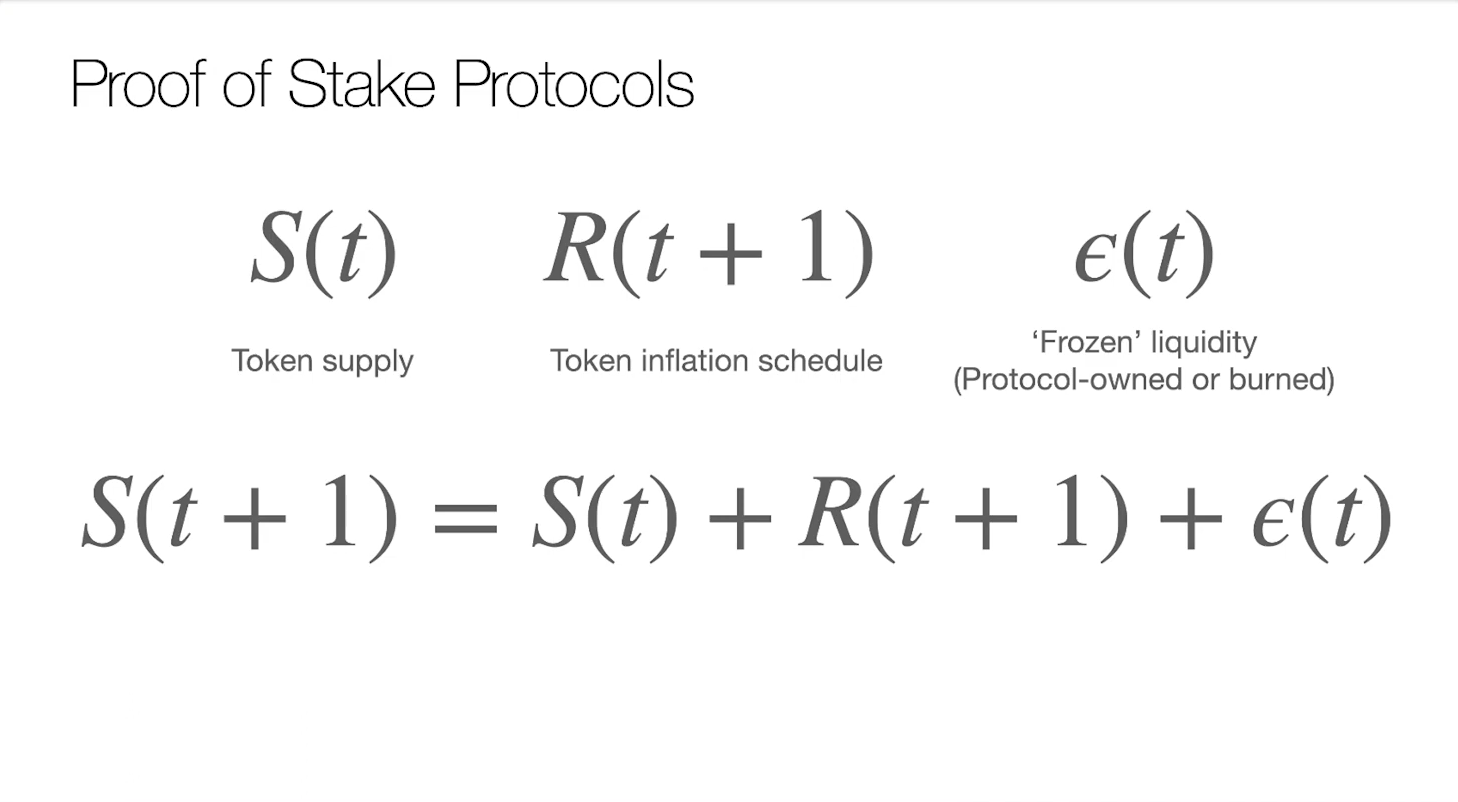

L'EIP-1559 a apporté des améliorations significatives à l'expérience utilisateur. Quant au Merge, on ne sait pas encore clairement si cette mise à jour a été bénéfique ou néfaste à Ethereum, tellement les changements sont importants.

Les effets à long terme du Merge sont encore incertains mais auront probablement un impact durable sur Ethereum.

Changements à venir

Retraits (11:30)

Les retraits seront activés lors du prochain hard fork, qui va entraîner une réduction du montant total engagé. Mais les gens auront plus confiance pour s'engager car ils peuvent récupérer leur argent.

Vitalik pense que la principale conséquence pratique sera un changement dans le montant total des ETH stakés et, éventuellement, un changement dans la composition des validateurs.

Élections secrètes à un seul leader (12:30)

Les élections secrètes à un seul leader garantissent que l'identité du proposer n'est connue que d'eux-mêmes avant la production du bloc, réduisant le risque d'attaques par déni de service contre les propositions.

Les proposers peuvent révéler volontairement leur identité et prouver qu'ils seront le proposer.

Question de recherche : y a-t-il des effets involontaires et en particulier, en combinaison avec PBS, y aurait-il des incitations pour les proposers à pré-révéler leur identité à quiconque ?

Single Slot Finality (13:15)

Le Single Slot Finality (SSF) implique que les blocs sont immédiatement finalisés au lieu d'être finalisés après deux epochs (1 epoch = 32 blocs, donc 64 blocs)

Cela peut augmenter la sécurité contre les réorganisations et rendre Ethereum plus adapté aux bridges, sauf dans des cas particuliers comme les inactivity leaks.

Mais comme nous allons le voir avec les pré-confirmations des Layer 2, le Single Slot Finality ne sera pas de facto à un seul bloc pour de nombreux utilisateurs et Vitalik pense que ce sera une nuance intéressante.

Économie des protocoles et Layer 2

L'impact sur l'économie du Layer 1 dépend de la façon dont les Layer 2 sont implémentés :

- Séquençage: les "Based Rollups" sont les Layer 1 faisant le séquençage pour eux (Plus d'infos sur le post de Justin Drake), et "L2-controlled" signifie que le Layer 2 a son propre séquenceur

- Pourcentage de DeFi au Layer 1 qui transitionnent au Layer 2s : pas d'impact si toute la DeFi de Layer 1 ne bouge pas, impact important si toute la DeFi de Layer 1 bouge

- Les pré-confirmations de Layer 2, l'économie des protocoles et les effets de réseau sont également des considérations importantes.

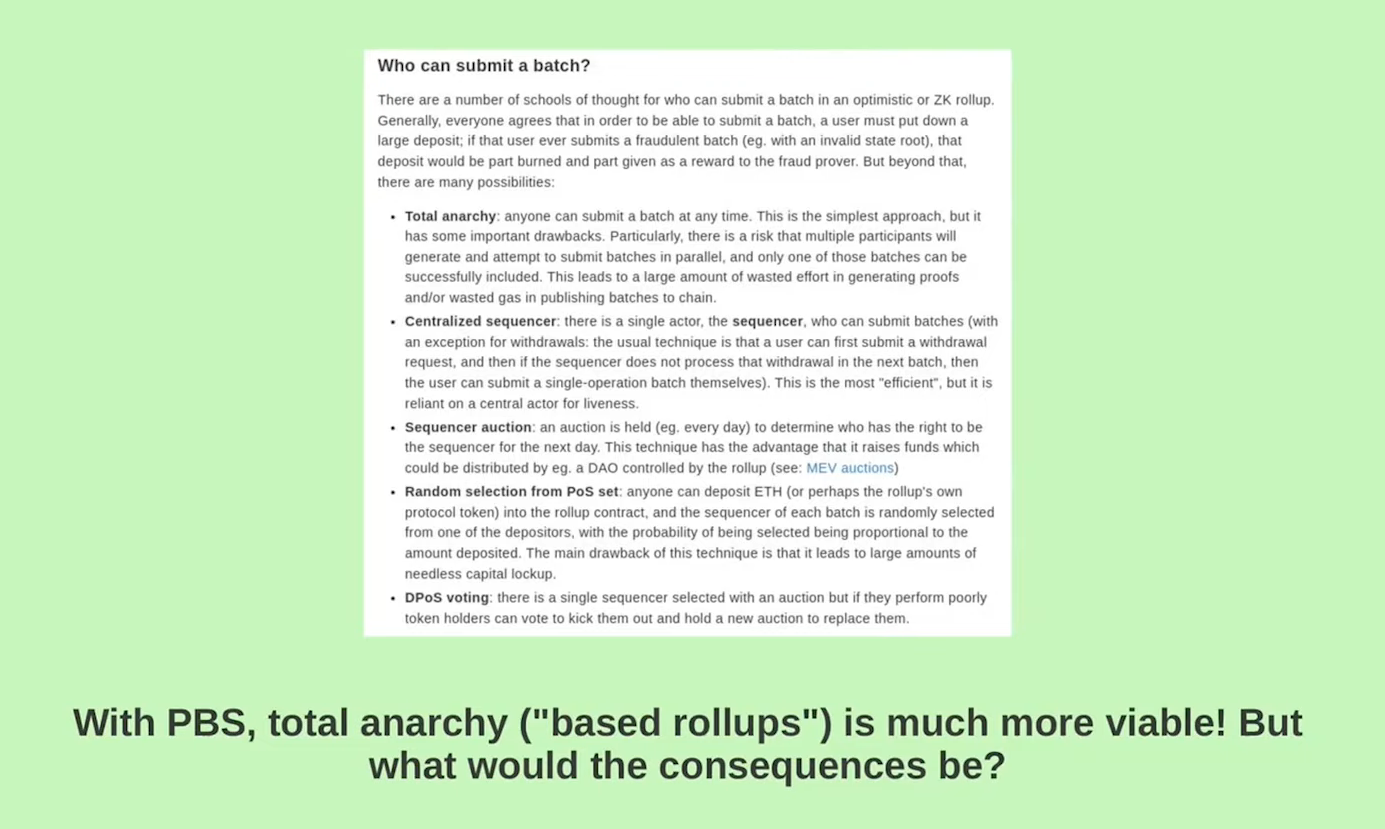

Qui peut soumettre un lot (batch) ? (15:15)

Les Based-rollups impliquent des lots de transactions engagés dans le Layer 1. Il existe différentes approches pour séquencer les transactions dans les solutions de Based-rollups

Par exemple, l'approche "anarchie totale" permet à quiconque de soumettre un lot à tout moment. Le PBS réduit les coûts et rend l'approche d'anarchie totale viable, mais elle présente d'importants inconvénients, comme le gaspillage de gas.

D'autres approches incluent les séquenceurs centralisés, le vote DPoS et la sélection aléatoire. Il y a donc beaucoup d'options qui ne sont pas "based"... La question est : Faut-il que les Rollups soient basés ou non ?

Les Layer 2s peuvent-ils absorber la MEV "complexe" du Layer 1 ? (17:00)

Non si :

- Les rollups sont basés. Le système PBS fait simplement le séquençage pour le Layer 2, donc MEV du Layer 2 = MEV du Layer 1.

- Une grande partie de la DeFi L1 reste sur le L1

- L'inclusion rapide des transactions L1 aide l'arbitrage L2 d'autres manières.

À part ça...Peut-être ?

Fraude et censure (17:45)

Si vous pouvez censurer une chaîne pendant une semaine ET qu'elle ne se réorganise pas socialement, vous pouvez alors voler des rollups optimistes (Optimism 👀)

Cela dit, des attaques de censure beaucoup plus courtes existent également sur la DeFi. Nous pouvons faire une énorme attaque MEV sur toutes sortes de projets DeFi. On parle des Layer 2 mais c'est aussi un problème sur les Layer 1

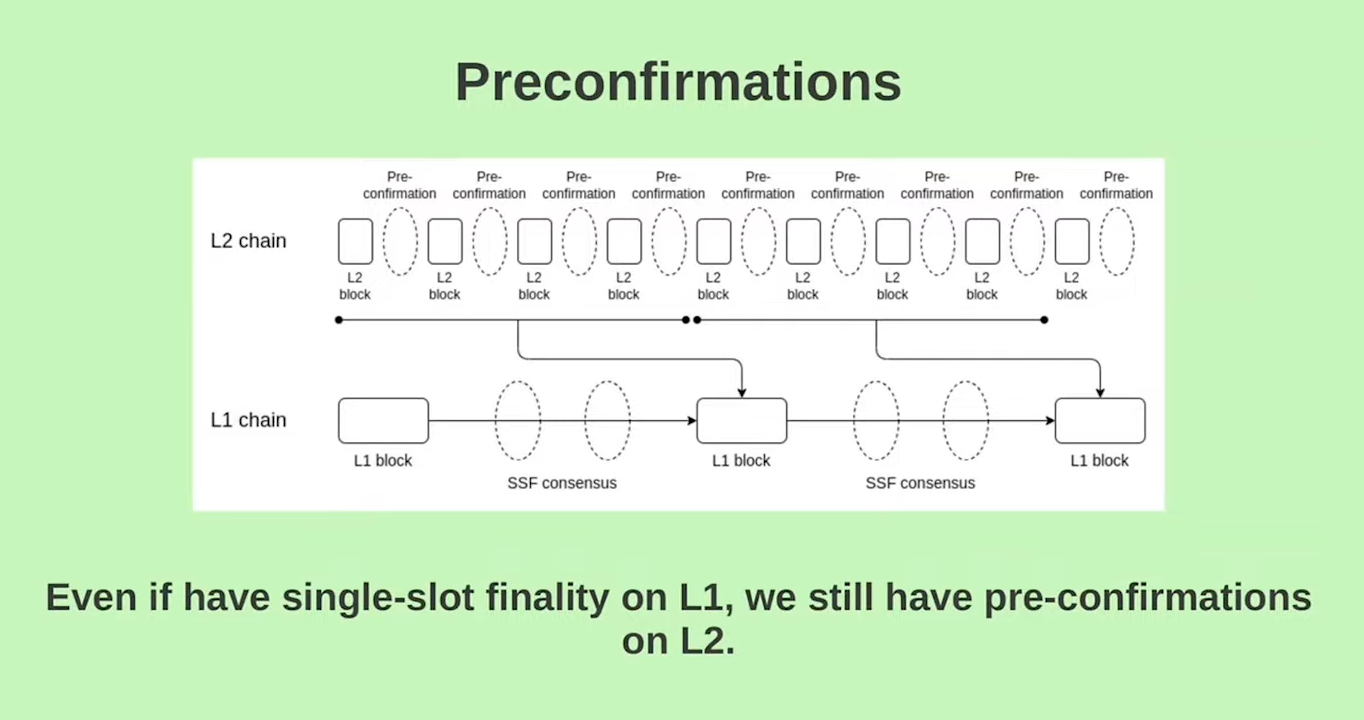

Préconfirmations (18:30)

Les utilisateurs préfèrent généralement des confirmations plus rapides que les 12 secondes standard. Les pré-confirmations sont envisagées par de nombreux Rollups pour résoudre ce problème.

L'idée est d'avoir un protocole de préconfirmation off-chain qui confirme les blocs de Layer 2 avant de les soumettre au Layer 1. Ce processus implique la vérification d'une preuve compacte de la préconfirmation dans un bloc de Layer 1

Avec cette approche, les utilisateurs vivent un processus de confirmation en trois étapes :

- Acceptation de la transaction

- Préconfirmation du bloc de L2

- Confirmation finale sur le L1

Le SSF sur le L1 devient plus réalisable lorsque la plupart des utilisateurs s'appuient sur les préconfirmations des L2. Cependant, il y aura toujours une distinction entre les vitesses de confirmation.

Confirmation gratuite (19:45)

Avoir deux niveaux de confirmation sera probablement inévitable en raison des attentes des utilisateurs concernant les délais de confirmation

Les préconfirmations en L2 sont incompatibles avec les Based-rollups, car le protocole de soumission doit respecter le mécanisme de préconfirmation. Si un ensemble de blocs de L2 n'adhère pas aux préconfirmations, il sera rejeté.

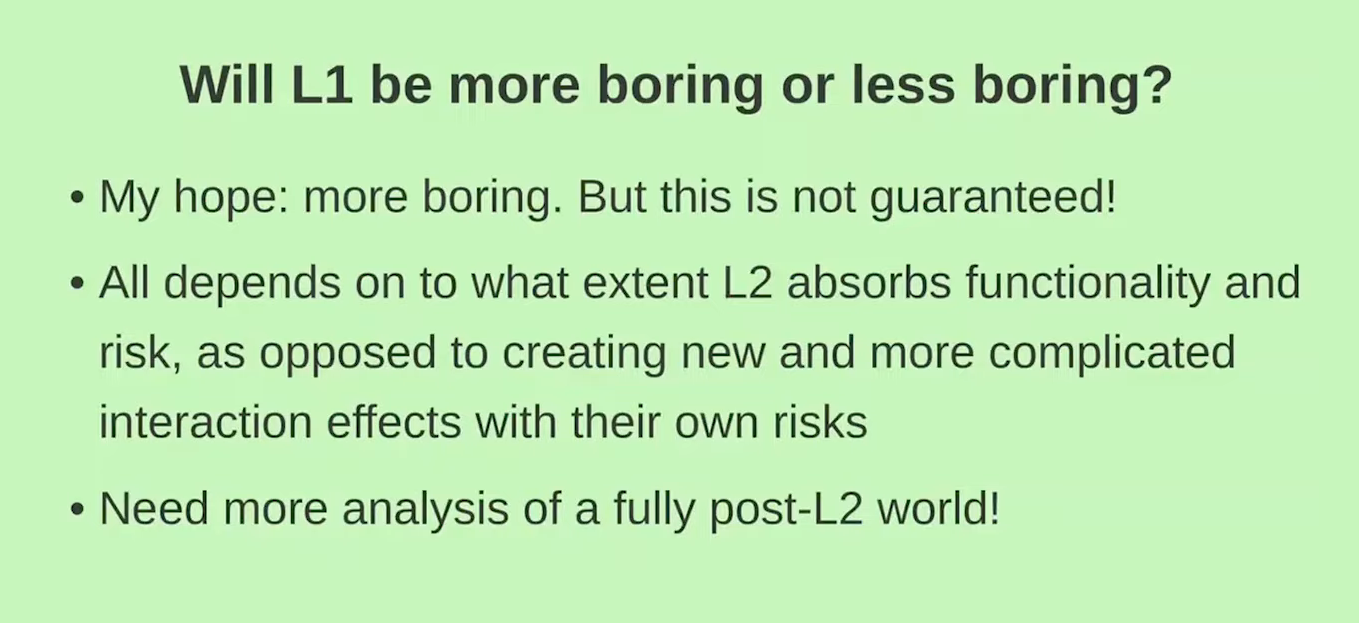

Conclusion (21:00)

L'espoir de Vitalik est que les Layer 1 deviennent plus chiants, mais ce n'est pas garanti

Tout dépend de la mesure dans laquelle la L2 absorbe les fonctionnalités et les risques, au lieu de créer des effets d'interaction nouveaux et plus compliqués avec leurs propres risques.

On a besoin d'une analyse plus poussée sur un monde Post-Layer 2 !

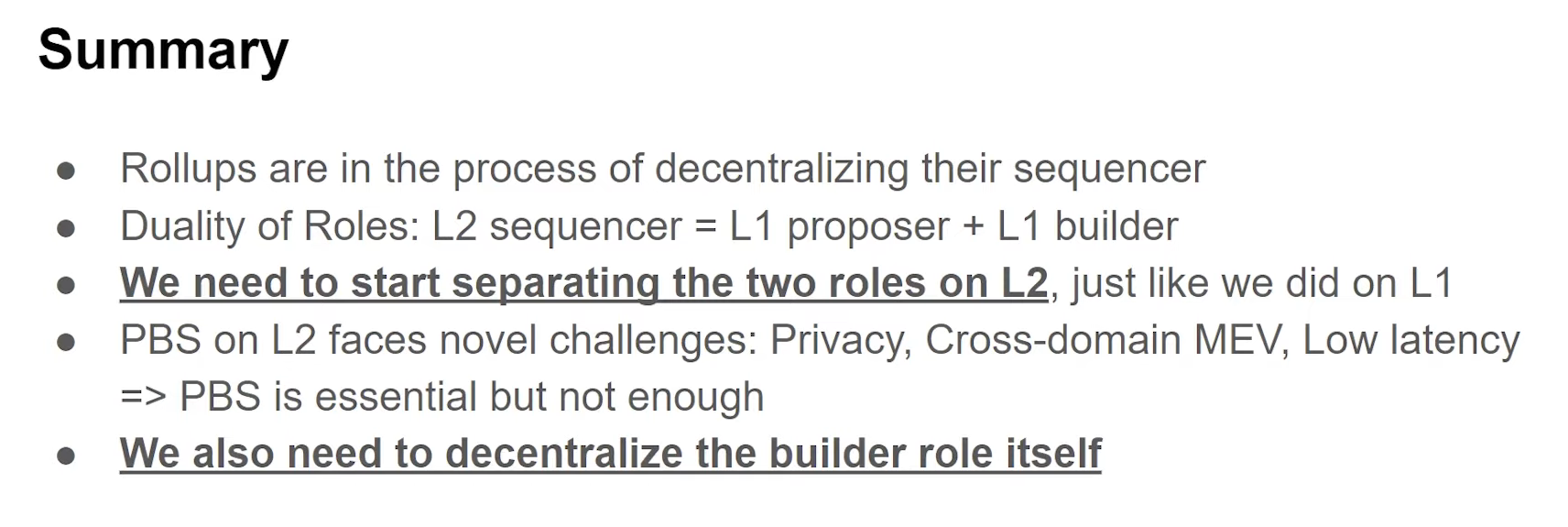

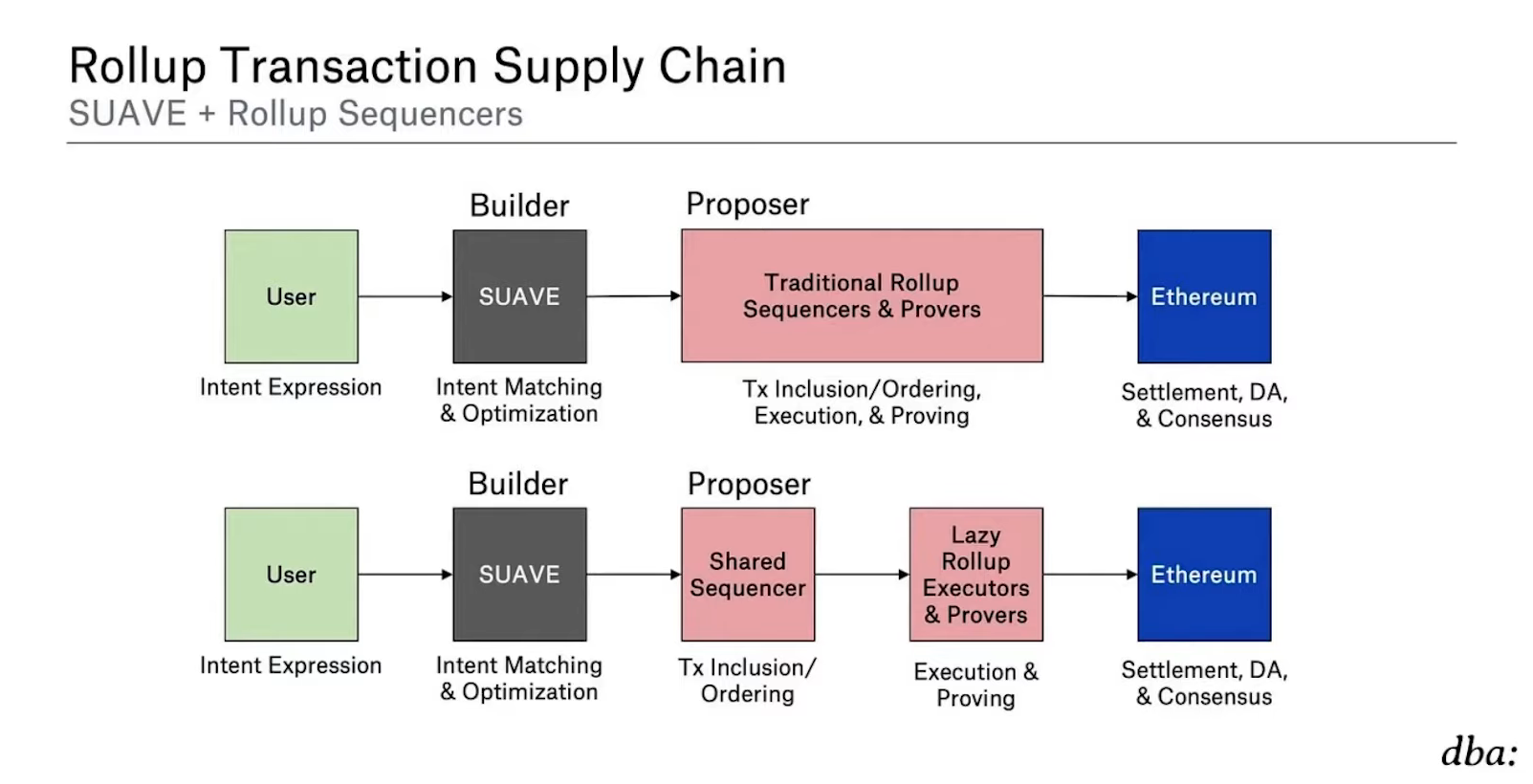

Décentraliser les séquenceurs...

...C'est le but du PBS, depuis toujours

Chaque Rollup a une roadmap pour se décentraliser. Cependant, la façon dont le séquençage fonctionne en Layer 2 combine l'équivalent d'un proposer de Layer 1 et d'un Builder de Layer 1 à la fois.

La combinaison Proposer et Builder crée toute une série de problèmes, à moins que nous séparions ces deux rôles sur le Layer 2, tout comme nous l'avons fait sur le Layer 1 avec le Proposer-Builder Separation (PBS)

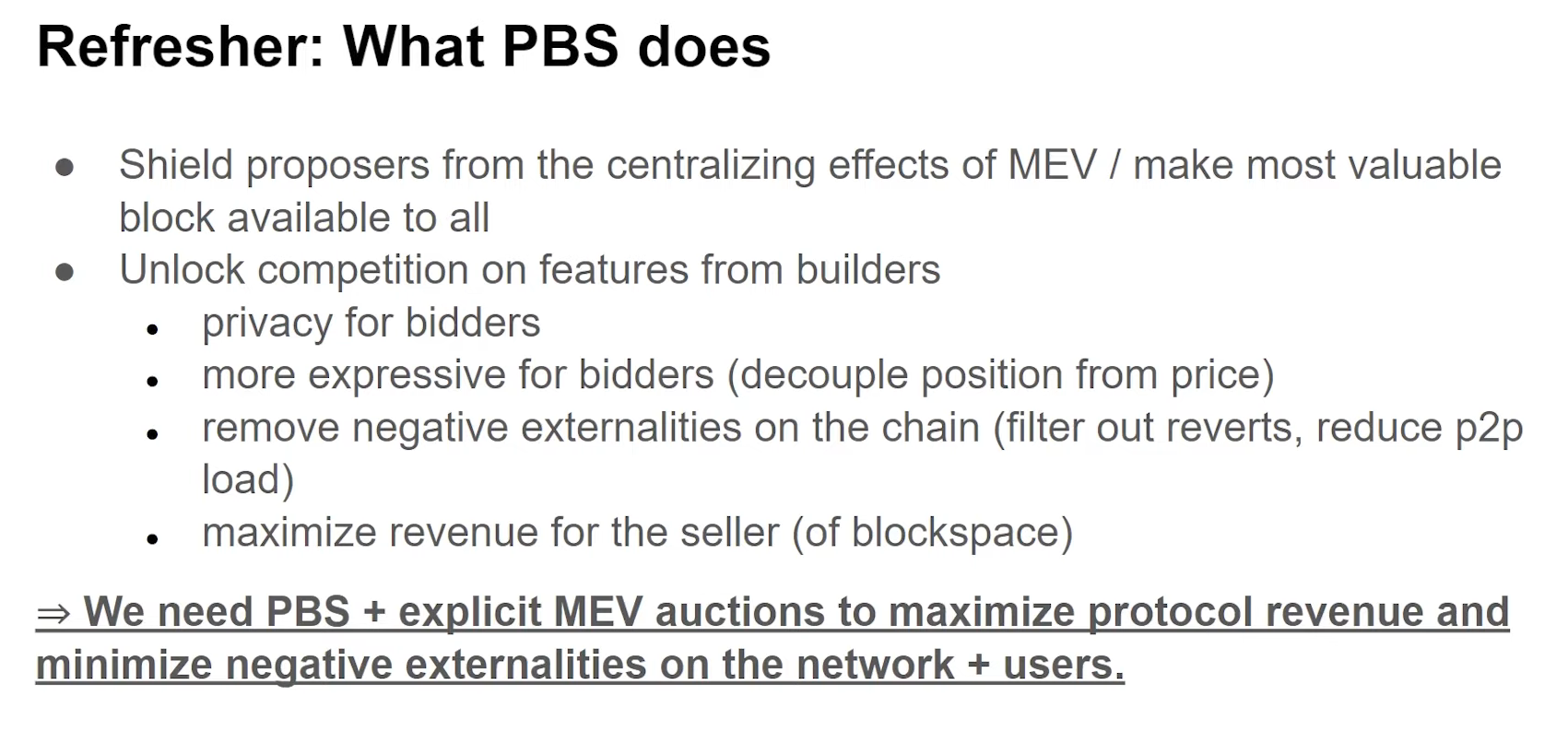

Même avec le PBS sur le Layer 2, nous sommes confrontés à des défis comme la confidentialité, le MEV cross-chain et la latence qui nécessitent de décentraliser le rôle du constructeur

Décentraliser les séquenceurs de rollup

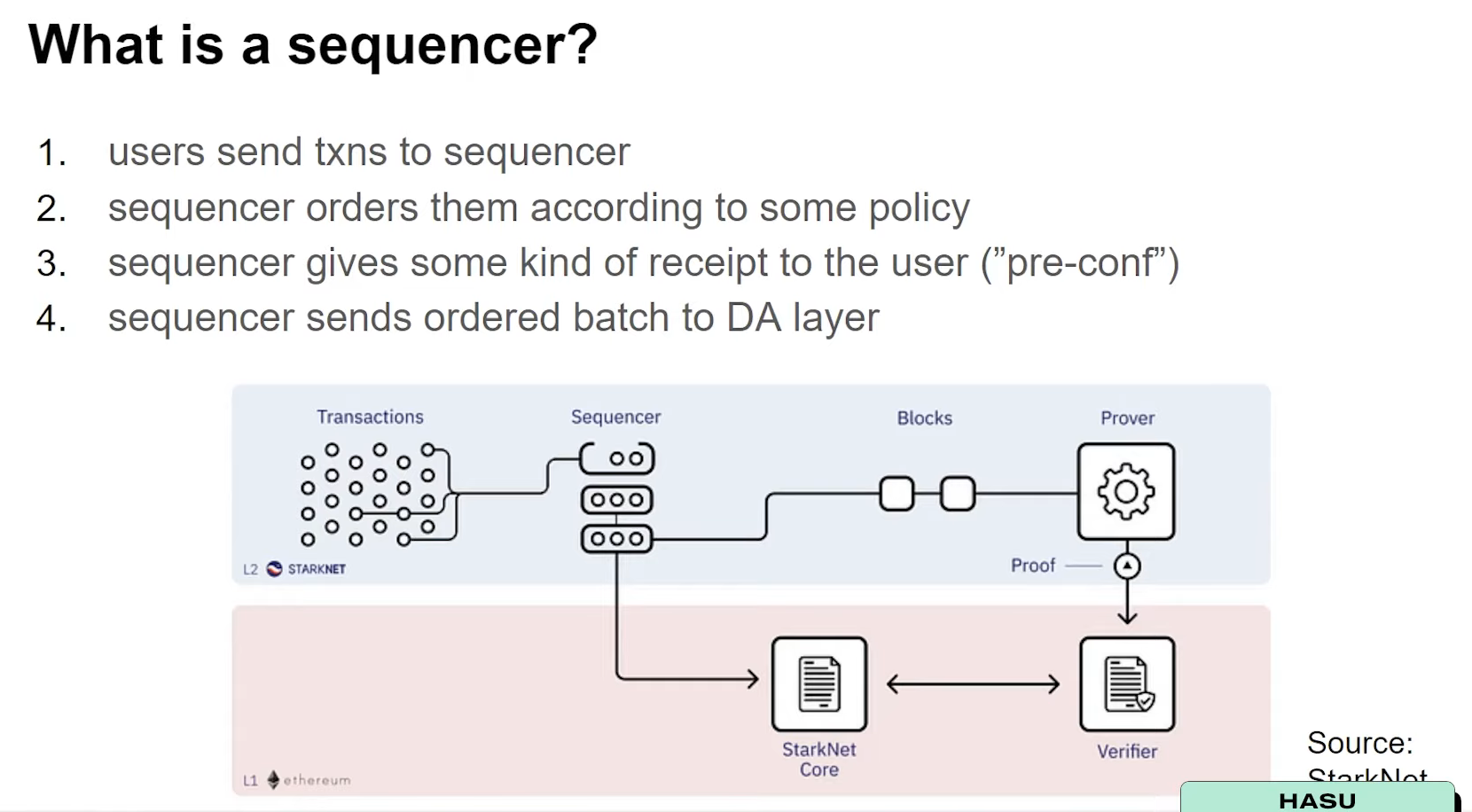

Qu'est-ce qu'un séquenceur ? (1:30)

Il y a essentiellement 4 étapes impliquées dans un séquenceur, qui fonctionnent dans à peu près tous les Layer 2 :

- Les utilisateurs envoient les transactions au séquenceur

- Le séquenceur organise les transactions suivant l'ordre qui lui sied

- Le séquenceur donne une préconfirmation à l'utilisateur

- Le séquenceur envoie le lot de transactions à la couche de données

Selon le Layer 2, il peut y avoir de petites différences. Par exemple, dans Starknet, le séquenceur est également le prouveur donc ils ont encore plus de responsabilités, mais tout cela peut être déconstruit avec le temps.

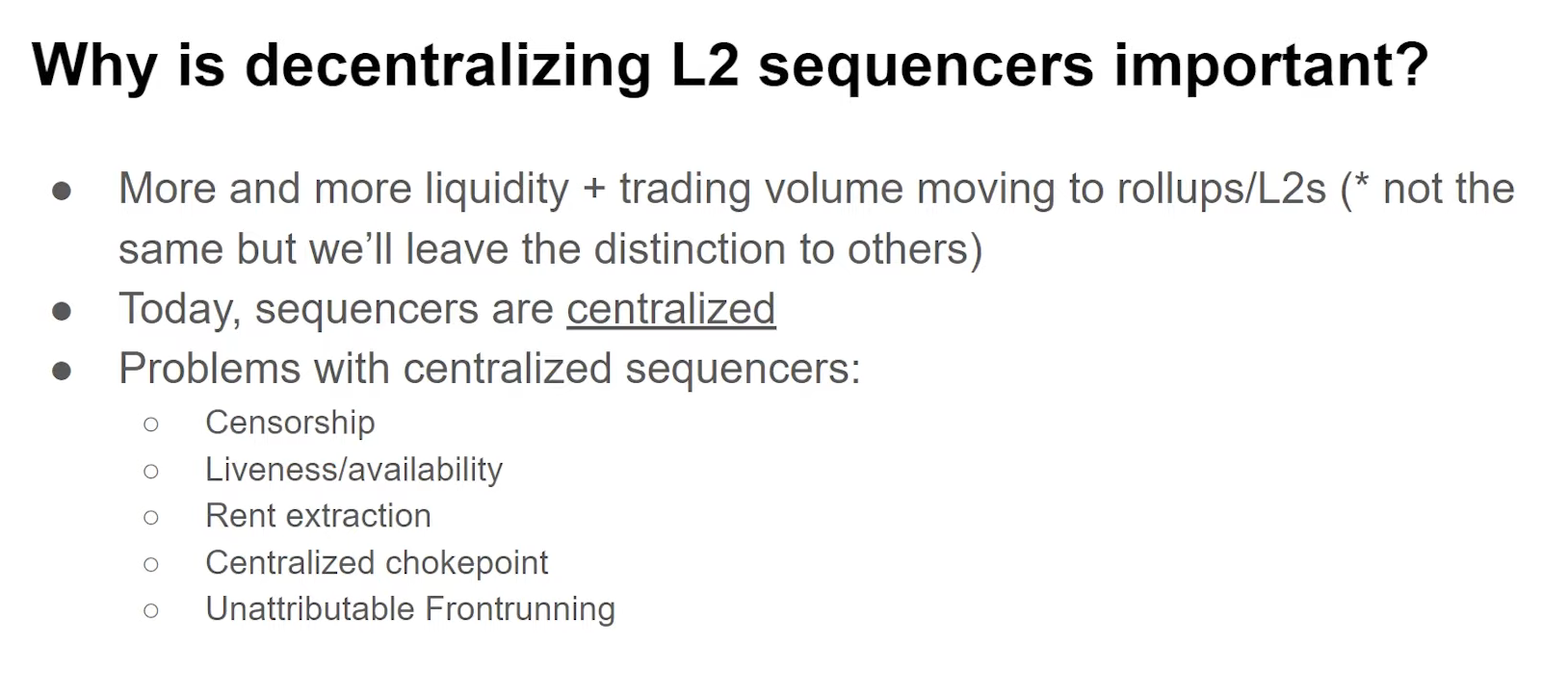

Pourquoi décentraliser les séquenceurs L2 est-il important ? (2:30)

Nous n'avons même pas commencé à imaginer l'état final du scaling Ethereum. Actuellement, les fournisseurs de Rollups ne se concentrent pas seulement sur la construction de leurs propres rollups. Ils ont tous changé de plan pour faire une sorte de Rollups-as-a-Service.

Par conséquent, Hasu pense qu'il est possible de voir un avenir où le déploiement d'un Rollup ressemblera au déploiement d'un smart contract aujourd'hui, avec de nombreux Rollups fonctionnant comme des blockchains indépendantes. Le problème est que tous ces séquenceurs sont centralisés.

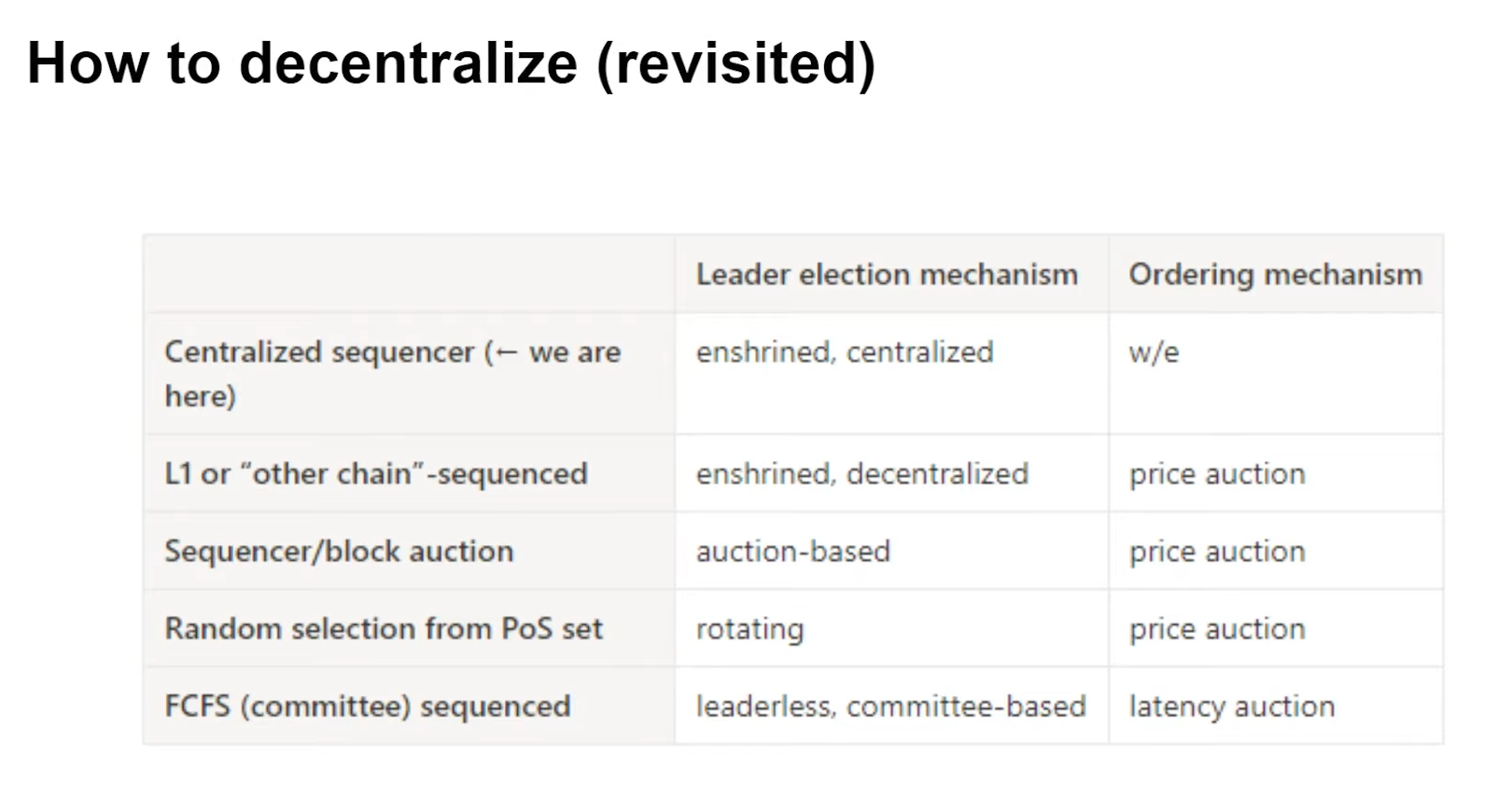

Comment décentraliser ? (4:15)

- La première proposition est les "Based Rollups" (séquencés sur le L1 ou une autre chaîne) comme l'a mentionné Vitalik juste avant

- Séquençage partagé, où une blockchain séquence plusieurs autres (style Espresso)

- Enchère séquenceur/bloc, où le droit de proposer le prochain bloc ou la prochaine série de blocs est mis aux enchères de temps en temps (comme Optimism)

- Sélection aléatoire à partir d'un réseau Proof-of-Stake, où on a un mécanisme de consensus par-dessus le Rollup où un proposer est sélectionné au hasard (comme Stargate)

- Diverses solutions basées sur des comités, la plus courante étant "premier arrivé, premier servi".

Séquenceur = L1 Proposer + L1 Builder

Si on regarde de plus près, on peut voir qu'il y a au moins 2 composantes dans le séquenceur :

- Mécanisme de sélection des leaders (Proposing)

- Mécanisme d'ordonnancement (building)

La décentralisation revisitée (6:00)

Les propositions mises en avant ont différents mécanismes de sélection des leaders, différents mécanismes d'ordonnancement. Mais nous voyons également que les propositions actuelles se concentrent principalement sur les mécanismes de sélection des leaders plutôt que sur les mécanismes d'ordonnancement.

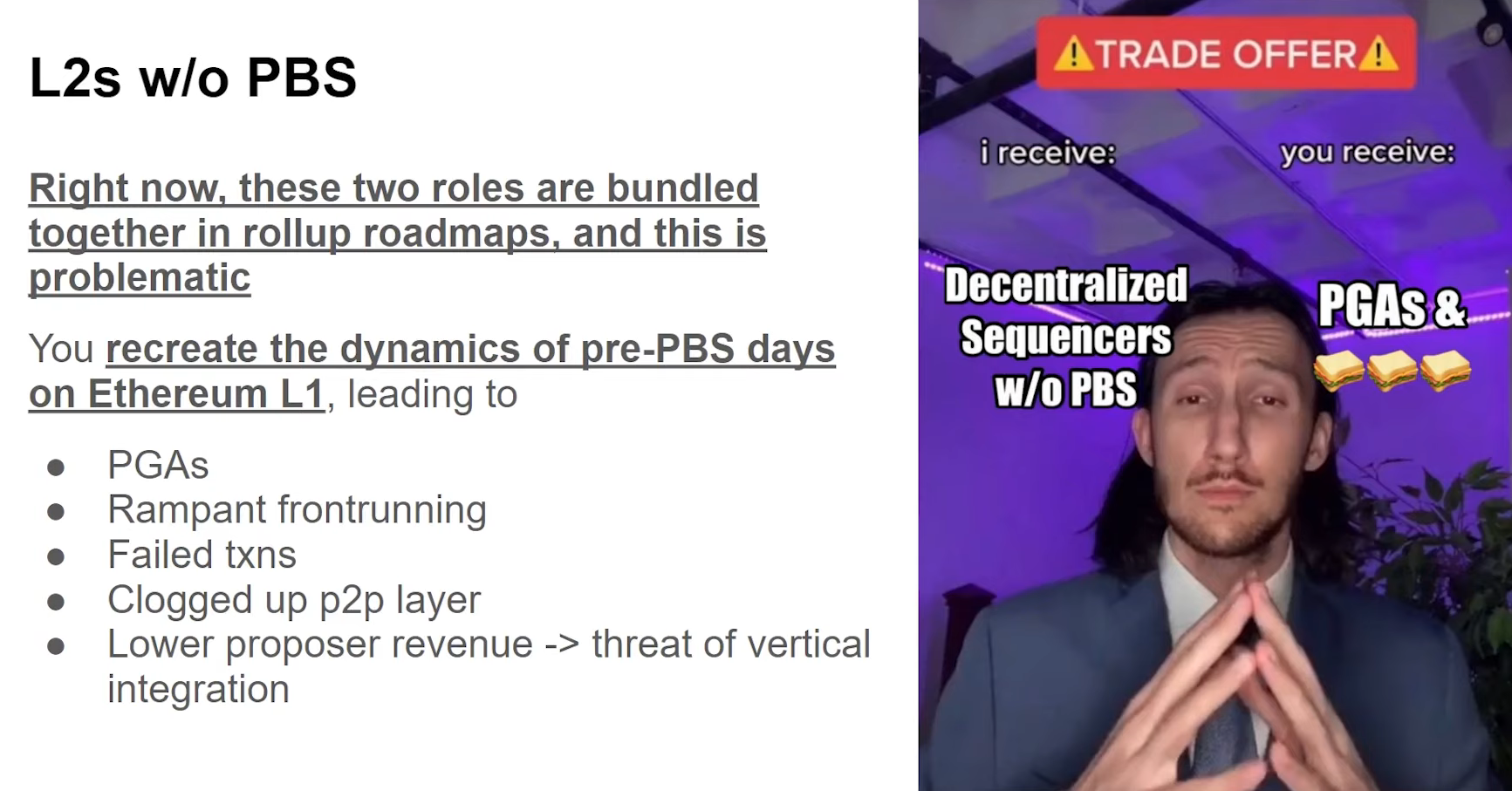

C'est un problème, parce que si nous faisons des Layer 2 sans PBS, nous recréons le fonctionnement d'Ethereum L1 pré-PBS sur ces Rollups.

En d'autres termes, tous ces problèmes dont nous avons parlé il y a deux ans sur Ethereum reviendraient sur les Rollups, en pire parce que la MEV est une industrie à part entière aujourd'hui.

Hasu pense qu'il est plus précis de parler de Proposer-as-a-Service parce que c'est vraiment le terme approprié. Nous devons commencer à séparer les rôles de proposer et de Builder sur le Layer 2, tout comme nous l'avons fait sur le Layer 1.

Ce que fait le PBS (8:00)

Avant le PBS, nous étions seulement en mesure d'exprimer essentiellement ces deux dimensions à travers une seule unité, qui était le prix du gaz.

Avec le PBS, qu'il s'agisse d'un petit validateur solo ou d'un grand pool de staking comme Lido ou Coinbase, ils gagnent tous la même chose de la MEV et c'est un énorme avancée

Les nouveaux défis du PBS Layer 2

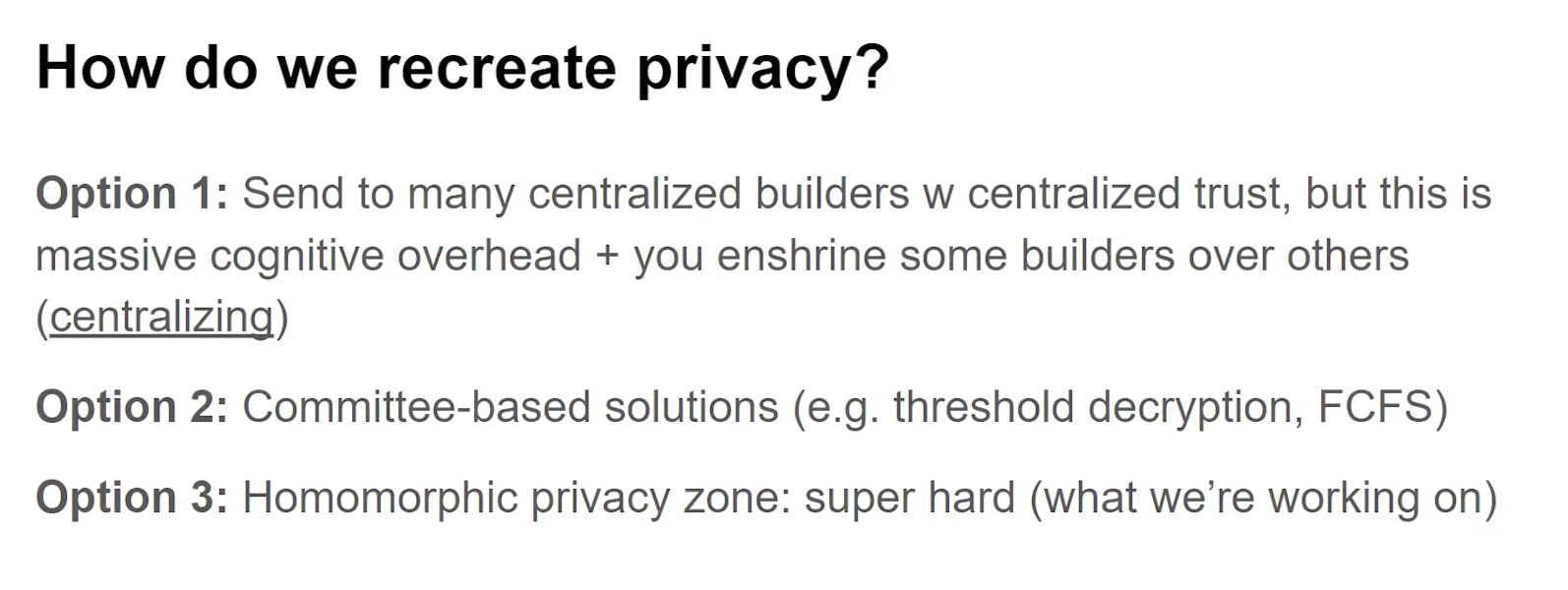

Confidentialité (9:45)

La confidentialité est probablement le plus grand défi lors de la décentralisation du séquenceur. Les séquenceurs centralisés rendent la confidentialité facile, mais la décentralisation est "difficile as fuck". Nous devons faire un choix très difficile : faut-il supprimer la confidentialité ou la décentraliser ?

Les deux voies sont très difficiles et on ne sait pas laquelle est la meilleure

- Au moins, ces constructeurs de blocs centralisés sont en concurrence les uns avec les autres sur une sorte de marché concurrentiel, mais on doit décider à quel constructeur on fait confiance et quel constructeur ne la mérite pas

- Le chiffrement à seuil (TSS) ou les modèles de "premier arrivé, premier servi (FCFS)" peuvent être utilisés mais peuvent toujours être centralisés.

- Le partage du même type de confidentialité entre différentes parties peut fournir une confidentialité décentralisée.

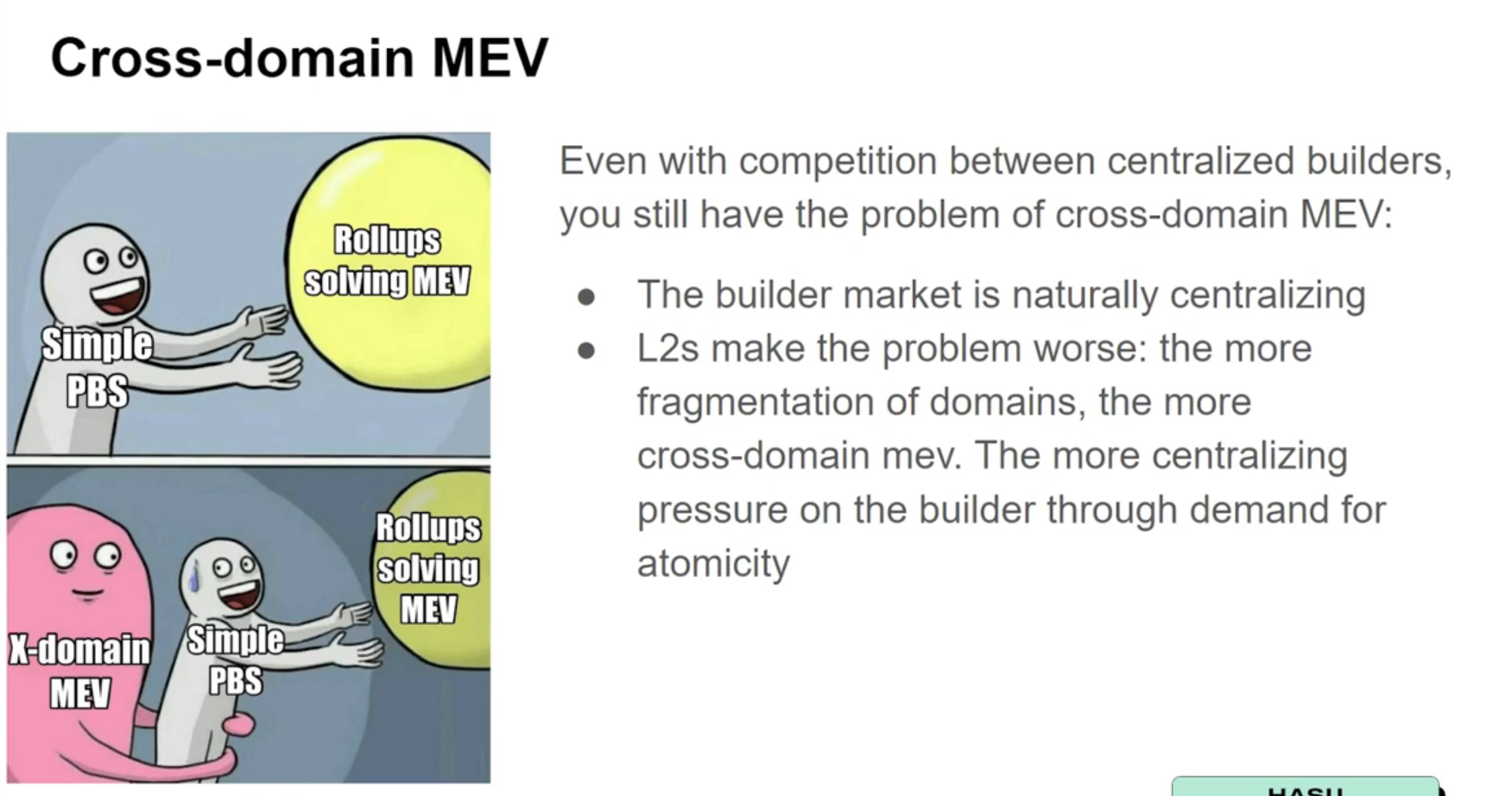

MEV Cross-chain (13:00)

Le marché des constructeurs est déjà centralisant en raison des économies d'échelle. Mais la simple existence des Layer 2 aggrave le problème en raison de la fragmentation de la liquidité.

Latence (13:45)

Il s'est avéré que les utilisateurs aimaient tellement les confirmations plus rapides qu'ils ont dû passer à un séquenceur centralisé avec des pré-confirmations plus rapides. Cette latence inférieure est une grosse friction pour la décentralisation.

Nous avons besoin que nos systèmes soient insensibles à la latence. Si nous abaissons trop le temps de bloc, nous décourageons la participation de quiconque n'est pas en mesure de se localiser dans la même zone géographique.

Le PBS est essentiel mais ne suffit pas

SUAVE (14:30)

Nous devons également chercher à décentraliser le rôle du constructeur lui-même, et Hasu a présenté Suave comme une proposition visant à décentraliser le rôle du constructeur.

Dans le scénario final du rollup, nous allons avoir besoin :

- Du séquenceur décentralisé

- Avoir besoin du constructeur décentralisé

- Avoir besoin du mempool privé

Sinon la décentralisation ne marchera pas.

Conclusion (16:30)

À retenir : Sequencer = L1 Proposer + L1 Builder (constructeur). La séparation est excellente, mais nous ne devons pas ignorer la partie constructeur, car nous devons décentraliser les deux.

ETHconomics

Flux MEVconomiques (0:30)

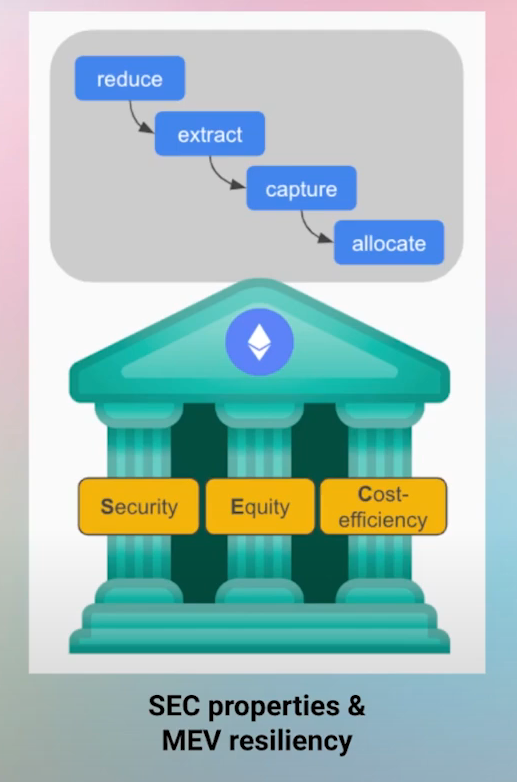

La MEV n'est pas inhérente à la blockchain, elle provient des jeux économiques et des activités financières construites au dessus de la blockchain.

Cela dit, la MEV implique l'ensemble du système, nous devons donc réduire la MEV de 4 façons :

- Réduire la MEV grâce à une conception lucide du protocole au niveau du jeu et de l'inclusion des transactions (la plupart des gens travaillant dans ce domaine se concentrent sur l'inclusion des transactions)

- Méthodes efficientes pour extraire la MEV restante (aujourd'hui, il s'agit en grande partie de Searchers / Builders)

- La MEV extraite doit être capturée de façon trustless (Order Flow Auctions ou autres protocoles sans tiers de confiance)

- La MEV capturée doit être allouée correctement pour optimiser les incitations monétaires (nous devons essentiellement nous assurer qu'il revienne aux utilisateurs)

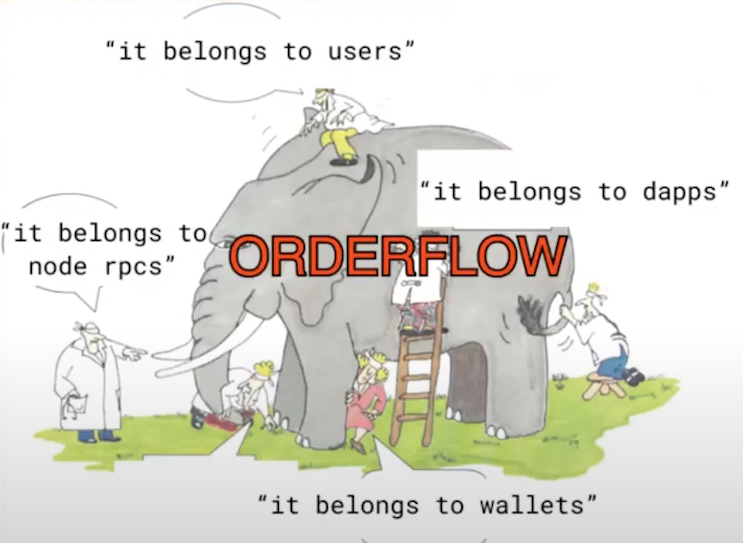

Quel devrait être l'objectif de l'allocation de la MEV ? (5:30)

Nous avons tendance à imaginer les flux de MEV comme une chaîne d'approvisionnement, mais il s'agit plus d'un réseau d'approvisionnement complexe.

Nous devons mesurer et définir des métriques autour des retards d'inclusion, des écarts des validateurs par rapport au comportement honnête, etc. Disposer de données sur ces propriétés complexes du réseau d'approvisionnement permettra de concevoir de meilleurs protocoles.

La meilleure façon d'allouer le MEV est comme l'imposition d'une taxe équitable basée sur les externalités que les différents acteurs imposent au système. Cela minimise les pertes pour les utilisateurs honnêtes.

Rig Open Problems (6:30)

Rig Open Problems (ROP) est une initiative de recherche et de mesure des propriétés et métriques complexes de l'industrie de la MEV.

Nous réunissons divers acteurs de l'écosystème pour collaborer à la compréhension des données MEV réelles, et l'objectif est d'utiliser les données pour concevoir de meilleurs protocoles et systèmes.

MEVconomics

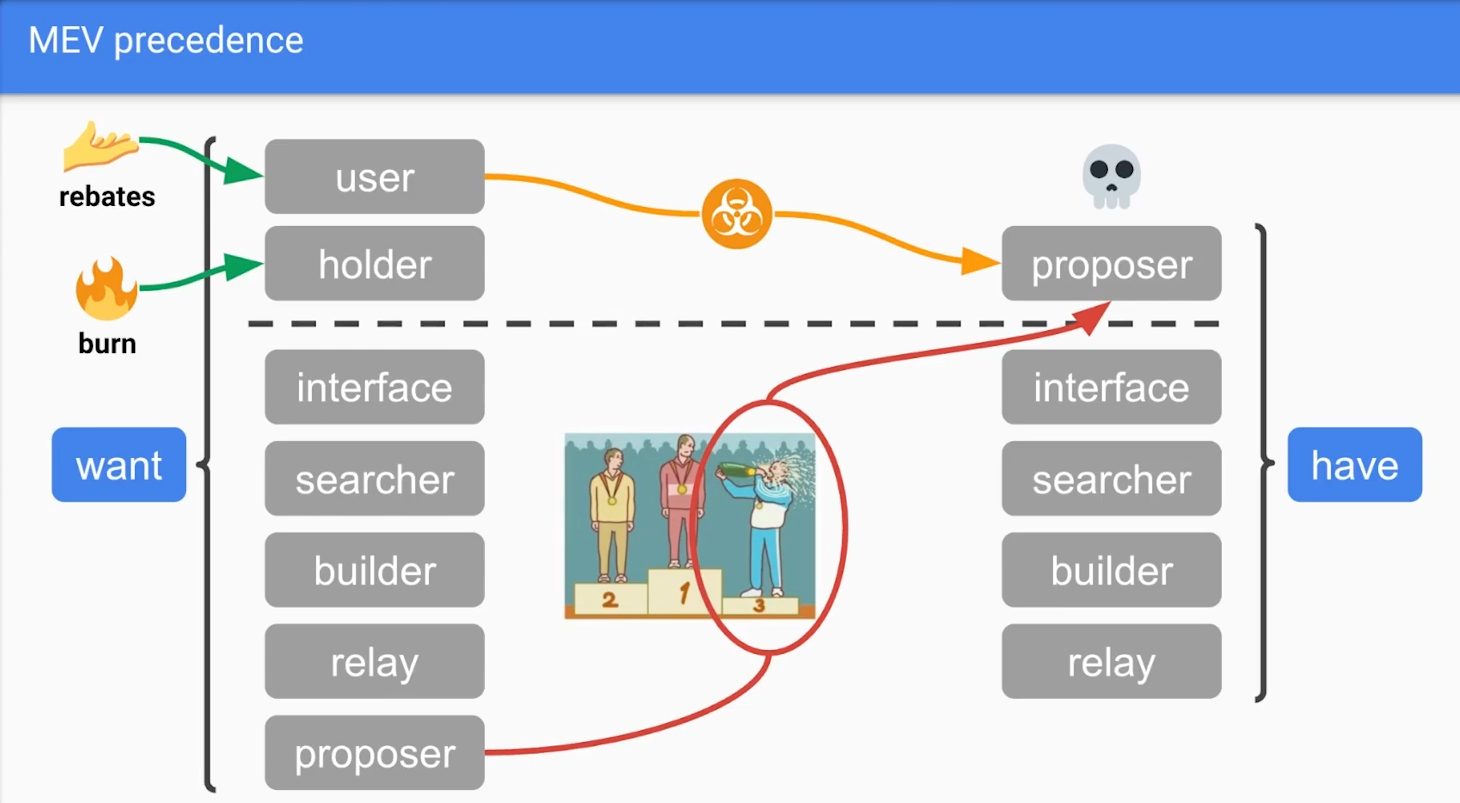

Précédence de la MEV (7:45)

La précédence de la MEV (ou MEV Precedence) est l'ordre dans lequel la MEV doit être transmis aux différentes parties.

Deux parties prenantes devraient avoir la plus haute précédence pour la MEV, selon Justin :

- La plus haute précédence pour les utilisateurs. Les utilisateurs initient la MEV par leurs activités on-chain, ils devraient donc capter la valeur qu'ils créent.

- Les détenteurs de jetons devraient avoir la précédence suivante. La façon dont ils reçoivent des flux est par combustion, et nous avons déjà la combustion des frais de base avec l'EIP-1559. Mais nous pouvons mettre en œuvre d'autres mécanismes de « combustion de MEV (MEV Burn) » qui peuvent rediriger plus de MEV extrait vers les détenteurs.

Les proposers ont une précédence anormalement élevée (9:30)

Actuellement, les proposers choisissent simplement l'offre de MEV la plus élevée. Et cela conduit à des comportements qui nuisent aux utilisateurs :

- Incitations aux réorganisations. Les paiements élevés de MEV incitent les proposers à réorganiser la chaîne et à voler des blocs à forte valeur.

- Centralisation. Puisque la plupart des proposers perdent la « loterie », ils doivent mettre en commun la MEV, ce qui conduit à la centralisation.

- "Rug pulls". Les opérateurs de pool peuvent voler de gros paiements MEV au-delà de leur garantie / réputation en jeu.

- Payer trop cher pour la sécurité. La demande de staking excessive pendant les pics de MEV assèche l'offre d'ETH nécessaire aux stablecoins décentralisés, etc.

Tous ces comportements sont appelés « MEV toxique », et les proposers prennent une majeure partie de ces flux économiques, tandis que les utilisateurs sont pénalisés.

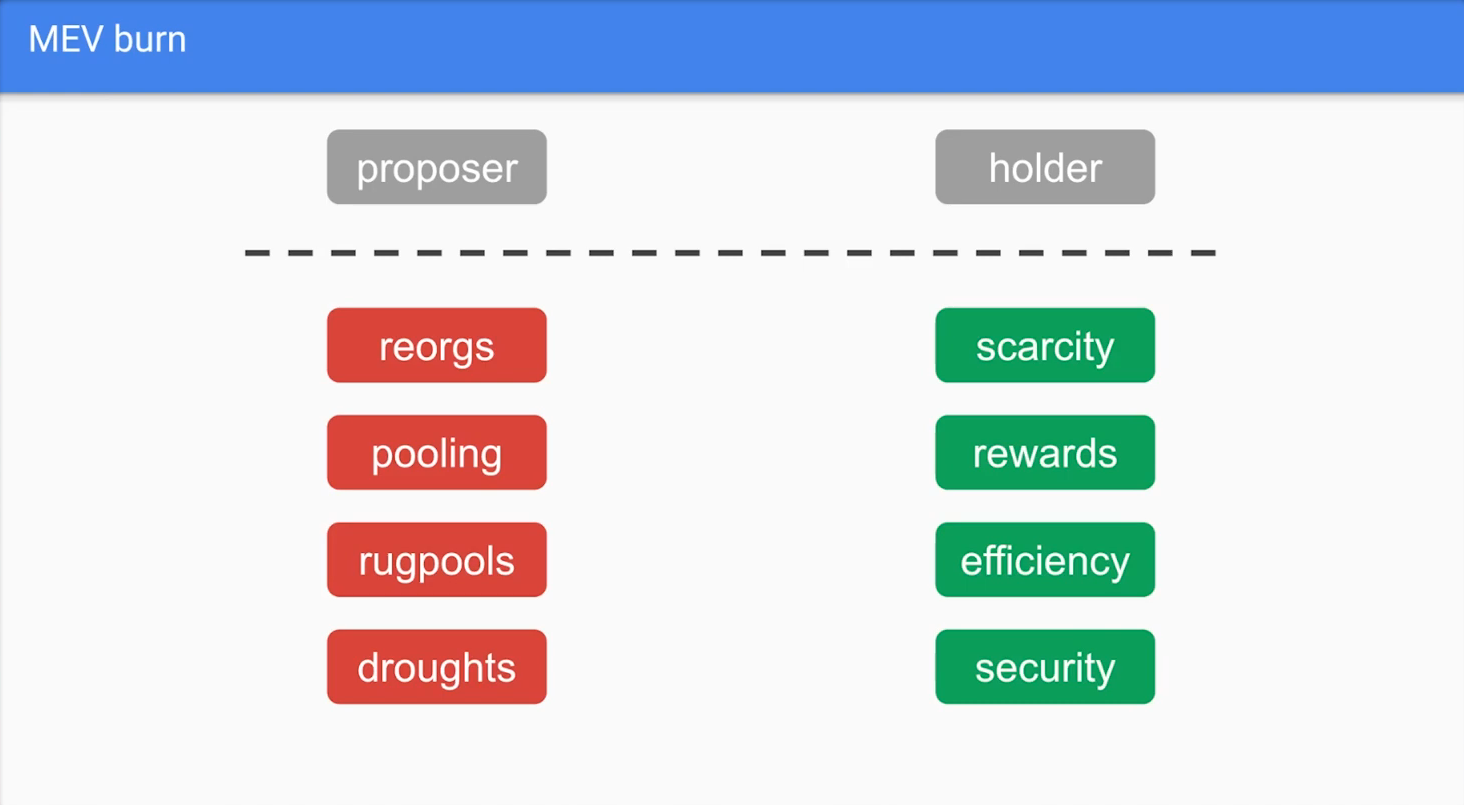

MEV Burn (13:30)

Afin d'éviter la MEV toxique, nous devons rediriger la MEV loin des proposers et les utilisateurs / détenteurs de jetons devraient avoir la plus haute précédence pour le MEV. Un moyen d'y parvenir est le "MEV Burn"

Le MEV Burn, c'est quoi ?

Le MEV burn consiste à brûler une partie de ce MEV plutôt que de le laisser être capturé par des acteurs malveillants. Concrètement :

- Les validateurs (proposants de blocs) sélectionnent des ensembles de transactions (appelés payloads) soumis par les constructeurs de blocs.

- Les constructeurs spécifient une "taxe de base sur la charge utile" qui est brûlée, même si la charge utile n'est pas valide ou si elle est révélée trop tard.

- Les validateurs imposent également un "plancher de frais de base de charge utile" subjectif, basé sur les frais de base observés précédemment.

- Les validateurs honnêtes sélectionnent les charges utiles qui maximisent les frais de base brûlés

De cette manière, une partie de la MEV potentielle est brûlée à chaque bloc, ce qui permet de lisser les pics et de redistribuer la MEV aux détenteurs d'ETH. Cela décourage la manipulation de l'ordre des transactions et améliore la sécurité et la durabilité économique du réseau.

Le MEV Burn fonctionne en conjonction avec l'EIP-1559 pour mettre un prix sur deux externalités du réseau : la congestion (EIP-1559) et la contention (MEV Burn).

Bénéfices (17:40)

- Augmente la rareté d'ETH. Brûler la MEV augmente la rareté d'ETH, ce qui soutient Ethereum en tant que couche monétaire et de règlement (settlement)

- Récompenses plus équitables. Actuellement, la MEV fait perdre de l'argent à la plupart des utilisateurs au profit d'une stricte minorité. Avec le MEV Burn, tout le monde gagne à peu près les mêmes récompenses.

- Sécurité plus effciente, dans le sens où on n'a pas besoin d'autant d'émission pour payer la sécurité économique.

- Plus d'ETH à disposition en tant que liquidité. Avec moins d'ETH bloqué dans le staking, il y en a davantage pour les stablecoins décentralisés et autres besoins économiques.

Crédibilité du protocole & problèmes d'agent principal (PAP)

Protocole PEPC "Pepsi" (20:15)

PEPC (Protocol-enforced proposer commitments) est un mécanisme proposé pour permettre aux validateurs Ethereum de conclure des engagements avec des tiers de façon permissionless et trustless.

L'idée est de permettre aux validateurs de prendre des engagements qui sont appliqués par le protocole, de sorte que les validateurs ne puissent pas violer les engagements qu'ils prennent. Par exemple, un validateur pourrait s'engager à laisser un constructeur (builder) spécifique créer son bloc. Le protocole appliquerait cela en ne considérant comme valide qu'un bloc réalisé par ce constructeur spécifique.

Comment ça marcherait :

- Les validateurs peuvent soumettre des engagements exprimés sous forme de code de smart contract lorsqu'ils proposent un bloc. Ce code définit les engagements pris par le validateur.

- D'autres parties peuvent vérifier ce code pour vérifier les engagements du validateur avant d'interagir avec eux.

- Le protocole applique les engagements en ne considérant les blocs comme valides que s'ils satisfont aux engagements pris par le proposant

PEPC vise à fournir l'infrastructure pour que les validateurs externalisent des tâches tout en conservant les garanties de sécurité du protocole. Cela pourrait permettre plus de décentralisation en permettant aux validateurs moins sophistiqués d'externaliser des tâches complexes.

Crédibilité du protocole (21:40)

Crédibilité du protocole = Introspection du protocole + Agence du protocole

Nous avons vu que les mises à jour itératives axées sur la communauté ont bien fonctionné jusqu'à présent. Le problème est que, à mesure que les économies deviennent plus complexes, de plus en plus de choses sont déléguées, conduisant à des incitations désalignées (voire contradictoires) entre des domaines de confiance fracturés. C'est ce qu'on appelle les problèmes d'agent principal (PAP), et ils conduisent à des risques de crédibilité.

PEPC introduit une "crédibilité de protocole programmable" pour traiter de manière flexible les problèmes d'agent principal. Il fournit des solutions pour que le protocole voie les PAP comme plus "crédibles" puisque l'ensemble des validateurs défendra les engagements.

Cependant, cela peut entrer en conflit avec l'objectif de minimiser les engagements du protocole que la communauté doit défendre sans relâche. Quoi qu'il en soit, des travaux sur la crédibilité et les engagements liés à cette théorie sont en cours.

Q&A

Optimiser l'allocation de MEV pour aligner les incitations (26:50)

L'allocation idéale de la MEV est comme une taxe équitable basée sur les externalités que les utilisateurs imposent au système, cela aligne les incitations et minimise les pertes.

Mais étant donné la complexité des problèmes, nous n'avons que des éléments de réponse :

- Séparer clairement la couche de consensus (émission) et la couche d'exécution (fiscale) lors de la gestion de la MEV. Une partie de la MEV devrait aller vers les validateurs pour maintenir les incitations, et une autre partie va vers les utilisateurs. Par exemple, dans le type d'allocation qu'un système OFA ferait, il y a un transfert direct vers l'utilisateur.

- Le lissage de la MEV (via MEV Burn) ne résout pas totalement les problèmes. Cela ne résout pas le manque de liquidité en ETH due à une demande excessive de staking, et les comités centralisés créent d'autres risques.

- La mise aux enchères des créneaux de validateurs internalise la MEV. Les validateurs paient plus s'ils bénéficient de la MEV au niveau de la couche d'exécution, et cela lie les incitations des couches de consensus et d'exécution.

La clé est d'utiliser les données pour calibrer dynamiquement des mécanismes d'allocation à plusieurs niveaux qui alignent les incitations des utilisateurs, validateurs et protocoles. Le MEV Burn et les enchères de validateurs pourraient fonctionner ensemble 👀

Layer 2s (32:20)

À propos des rollups

- Les équipes de Rollups sont déjà bien incitées financièrement avec de grandes capitalisations boursières. Ils nécessitent de grandes équipes et prennent des risques substantiels.

- Le capitalisme des Rollups deviendra une marchandise au fil du temps. Comme l'électricité et l'eau, il y aura moins d'incitation financière nécessaire à terme.

- Les Rollups veulent une décentralisation maximale. Ils veulent passer de séquenceurs centralisés à décentralisés.

- Les rollups ont besoin d'une exécution rapide et d'un plan de décentralisation. Une feuille de route de neutralité crédible est vitale étant donné les effets de réseau.

Dans tous les cas, les rollups non basées domineront à court/moyen terme

À propos des Based Rollups

- Les Based Rollups font partie de la progression de la décentralisation. Ils Déplacent le séquenceur de L2 vers L1, conduisant à un rollup consacré "enshrined rollup".

- Les Based Rollups offrent crédibilité, sécurité et décentralisation. Cela s'aligne avec l'objectif final d'un rollup mature et maximalement neutre.

- Cependant, on ne voit pas clairement comment les Based Rollups fournissent des pré-confirmations. Mais des méthodes comme Eigenlayer peuvent permettre ces services.

Les Based Rollups font partie intégrante des recherches pour concevoir des rollups.

Avons-nous besoin de enshrined PBS "ePBS" ? (37:45)

L'industrie de la MEV évolue rapidement semaine après semaine. Étant donné son rythme de changement, nous avons besoin de plus de recherche avant de nous engager :

- Voir plus de données et d'expérimentations

- Comprendre la forme optimale avant d'avoir besoin de l'utiliser

Des solutions de minimisation de la confiance alternatives valent la peine d'être explorées avant de s'engager. Les opérateurs de relais veulent un ePBS, mais être un opérateur de relais comporte des risques comme les piratages, les collusions ou les vols. Nous avons besoin de techniques astucieuses pour supprimer la confiance du relais :

- Flashbots travaille à utiliser les SGX pour supprimer le relais.

- Les recherches sur le relayage optimiste (Optimistic Relaying) fait progresser le PBS

Cela dit, selon les participants, nous aurons une sorte d'équilibre raisonnable dans 1.5 à 2 ans.

Les MEVconomics dans les Layer 2

Zoom sur le rôle du séquenceur

Le pays de la MEV

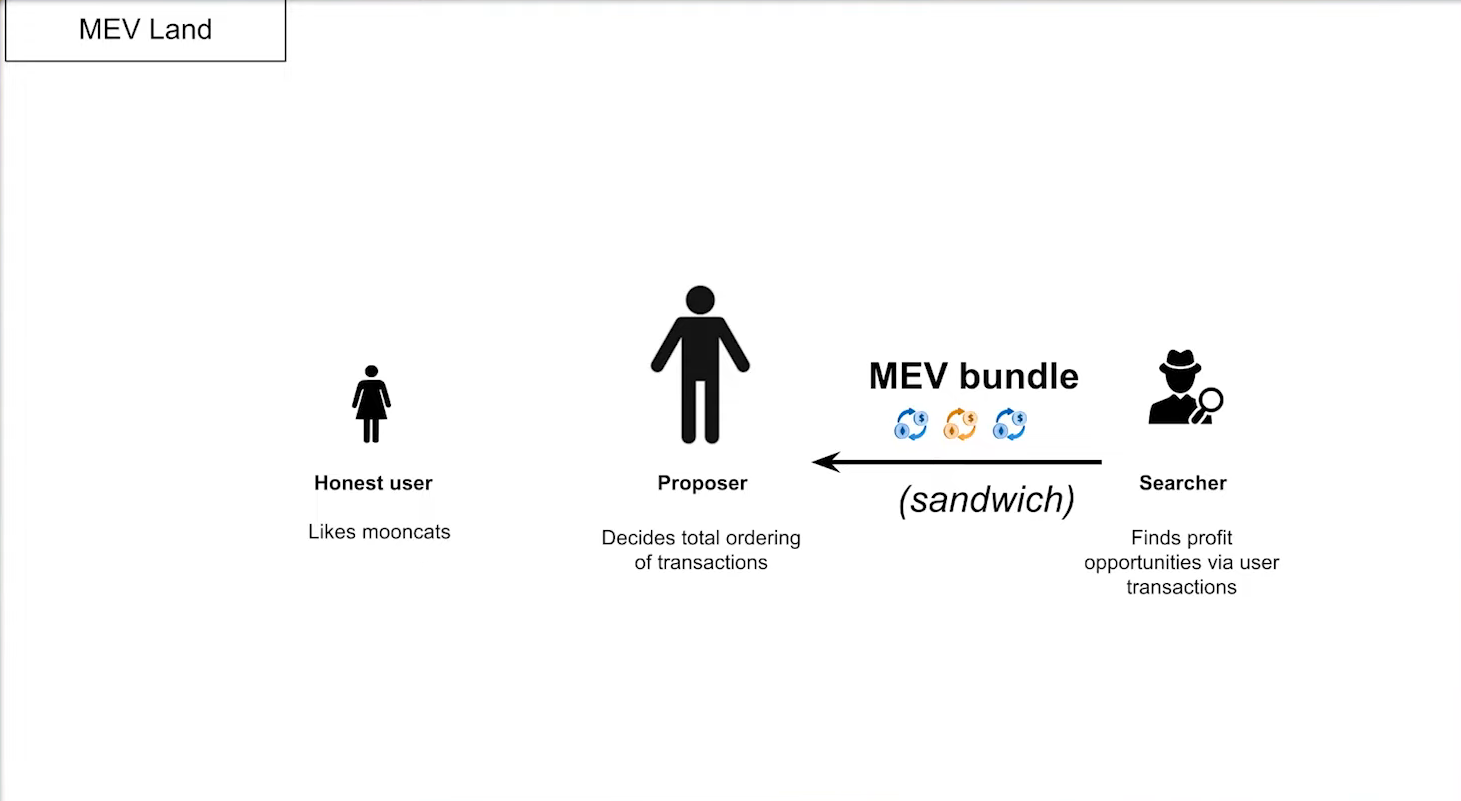

Sa population (0:45)

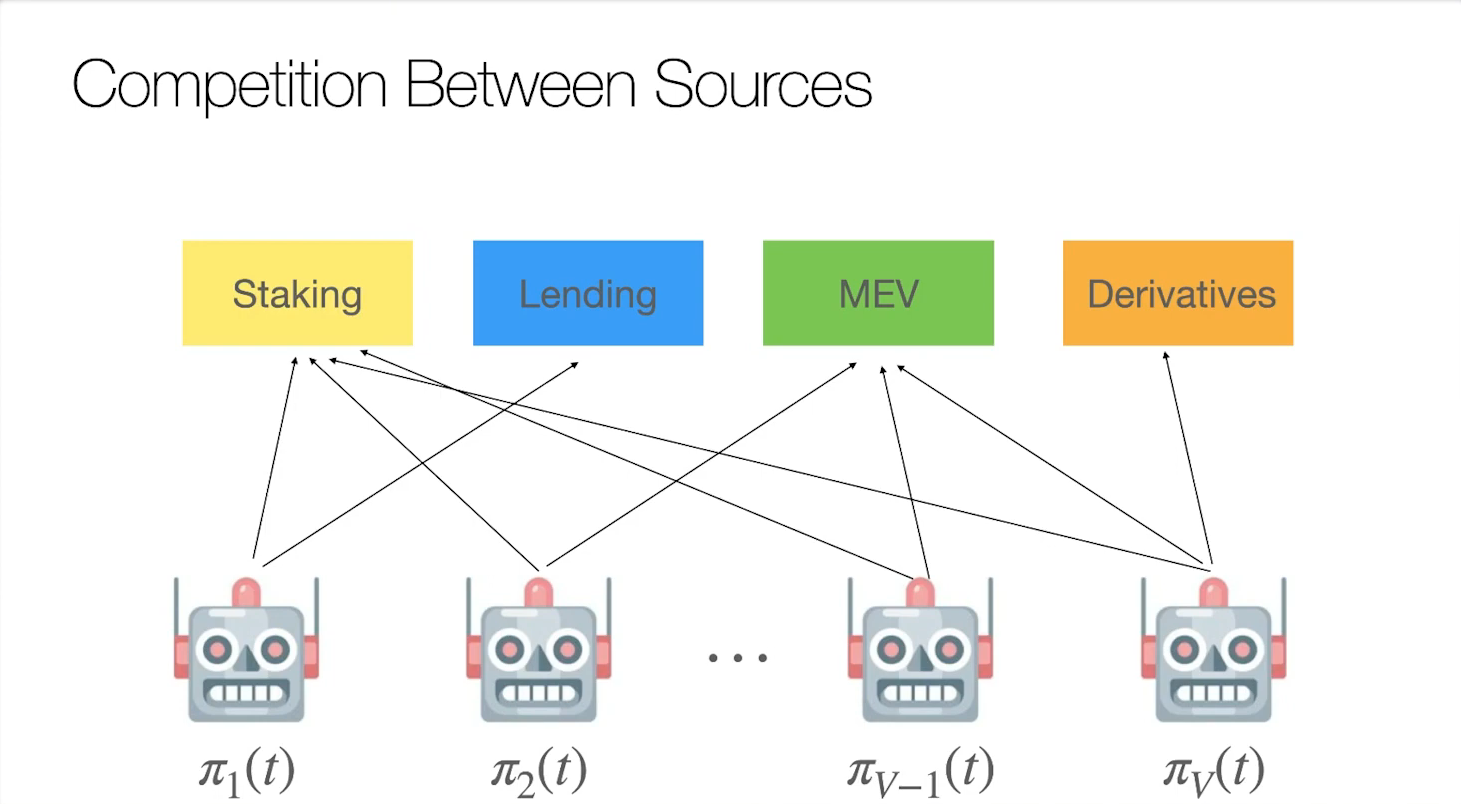

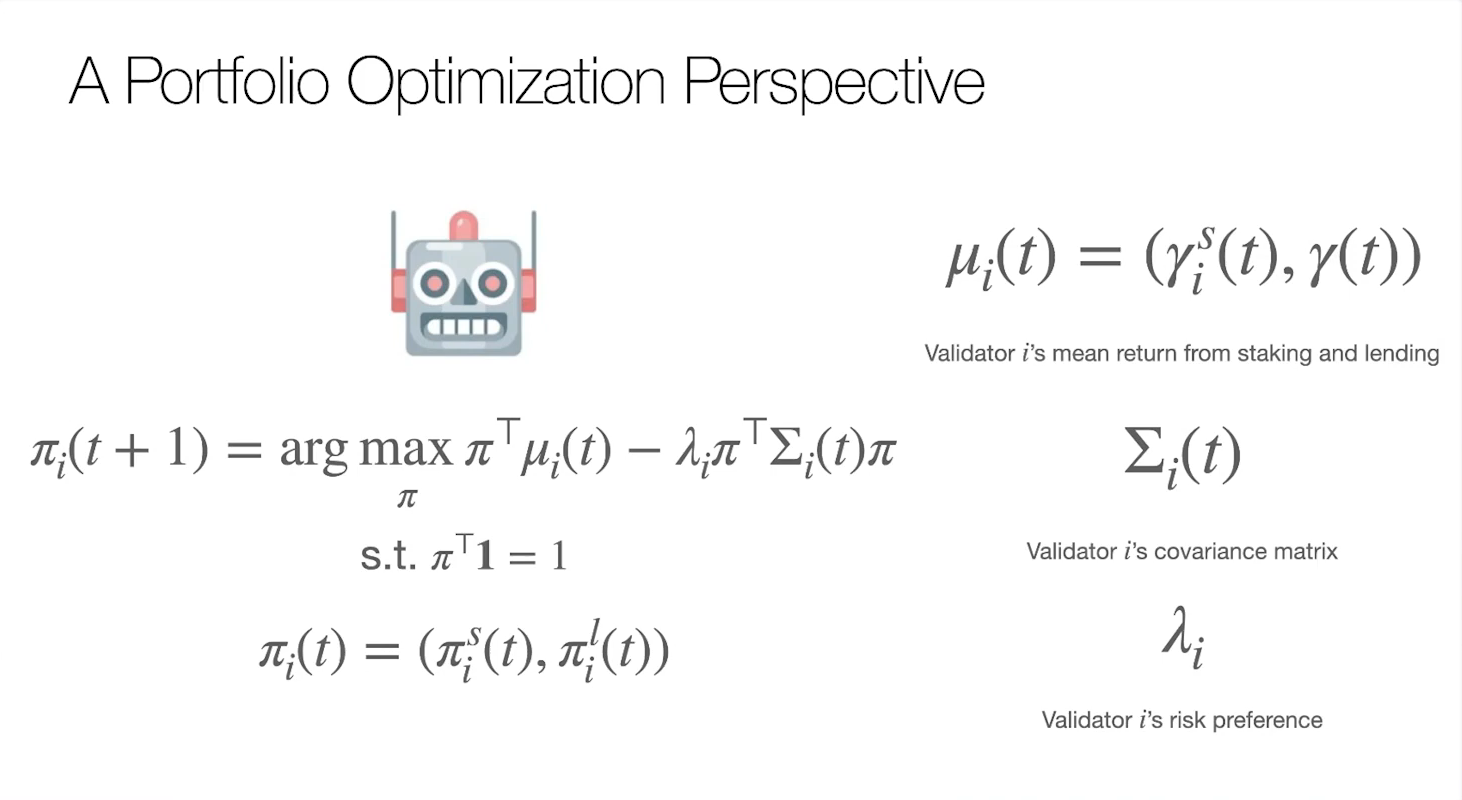

Trois agents sont impliqués :

- Utilisateur honnête : Tout ce que les utilisateurs veulent est d'acheter/vendre leurs tokens

- Proposer : Ordonne les transactions en attente et décide de l'ordre final de ces transactions dans le prochain bloc.

- Searcher : Les bots MEV qui recherchent des opportunités financières, les regroupent et paient les Proposers pour les inclure.

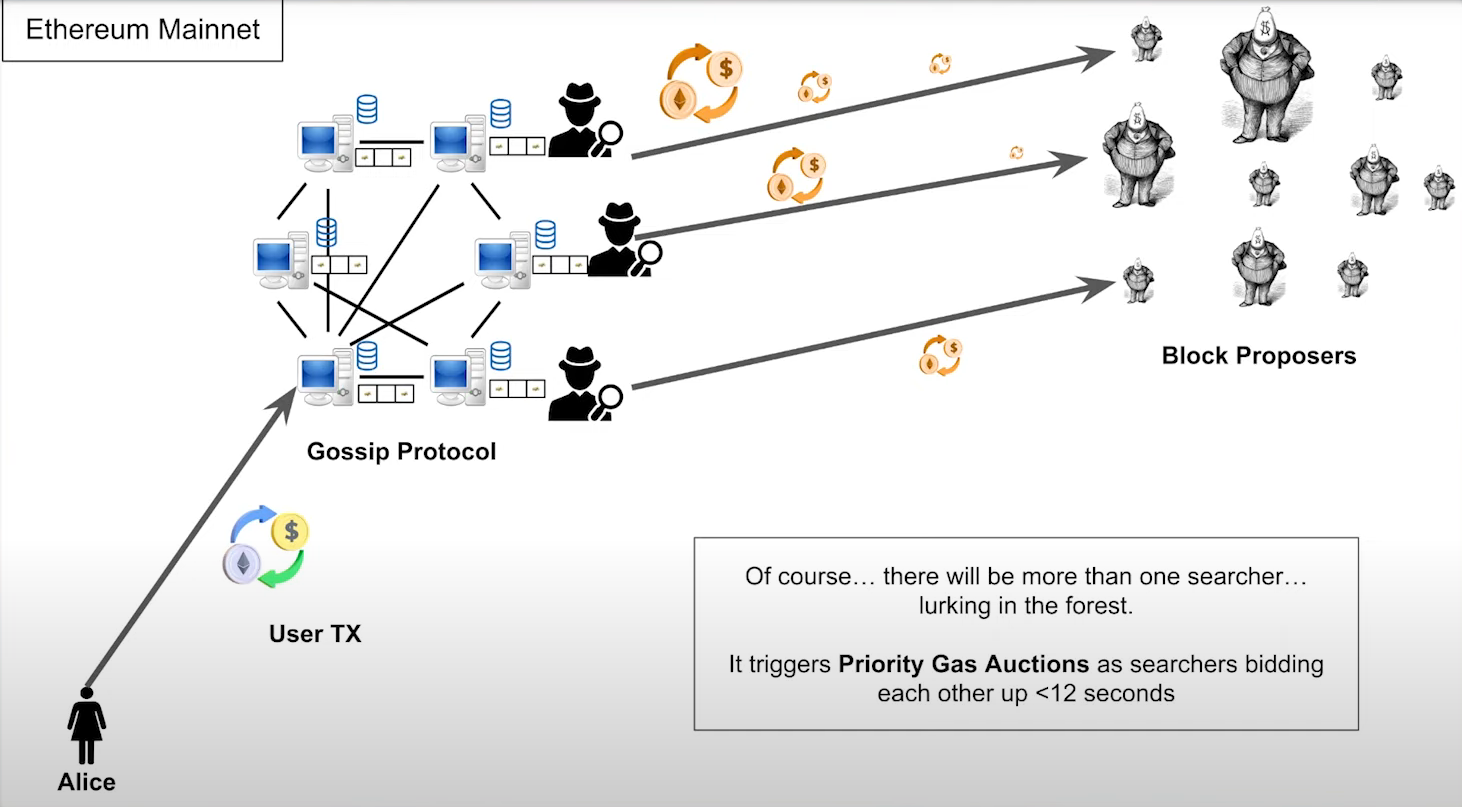

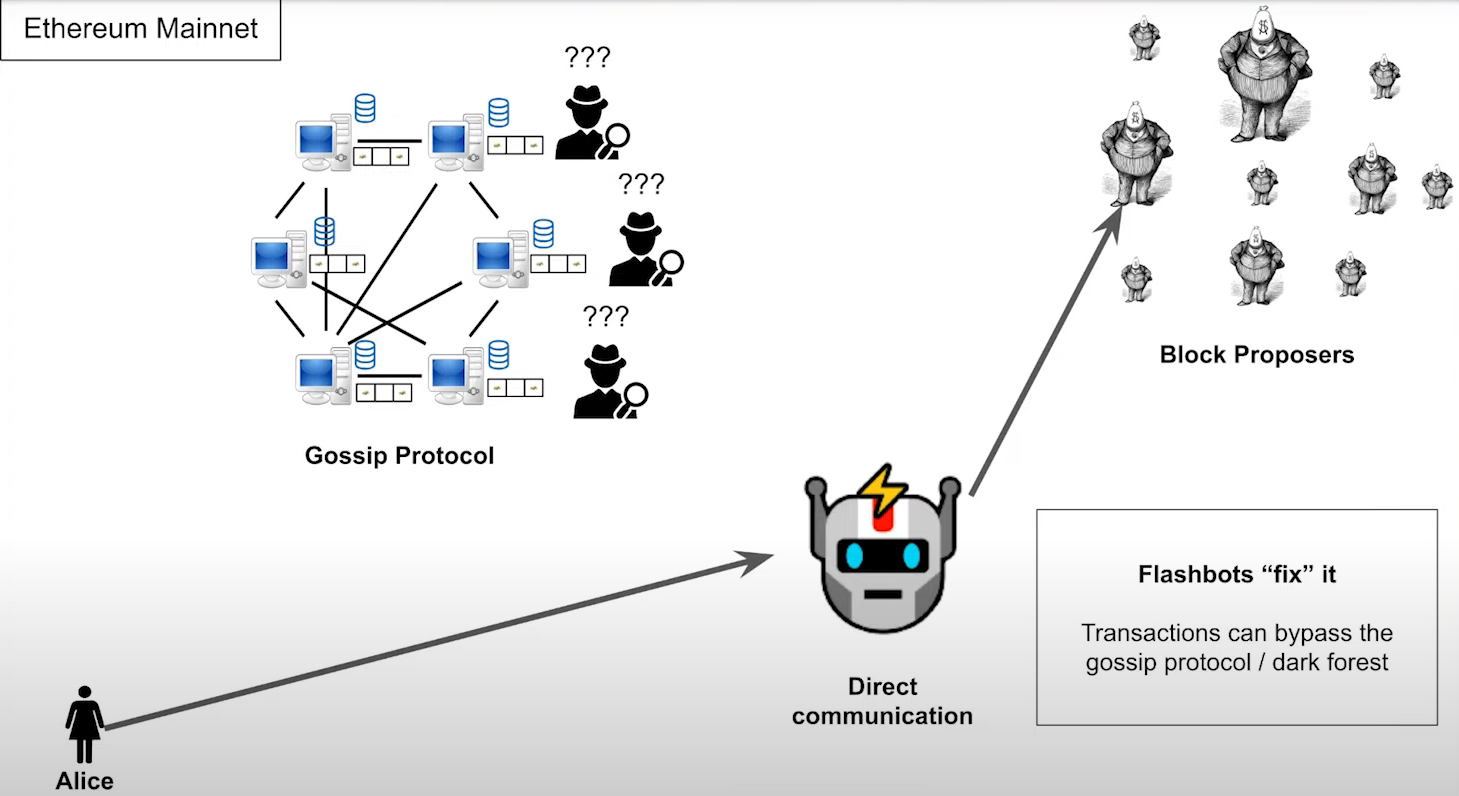

Cycle de vie d'une transaction avant Flashbots (1:15)

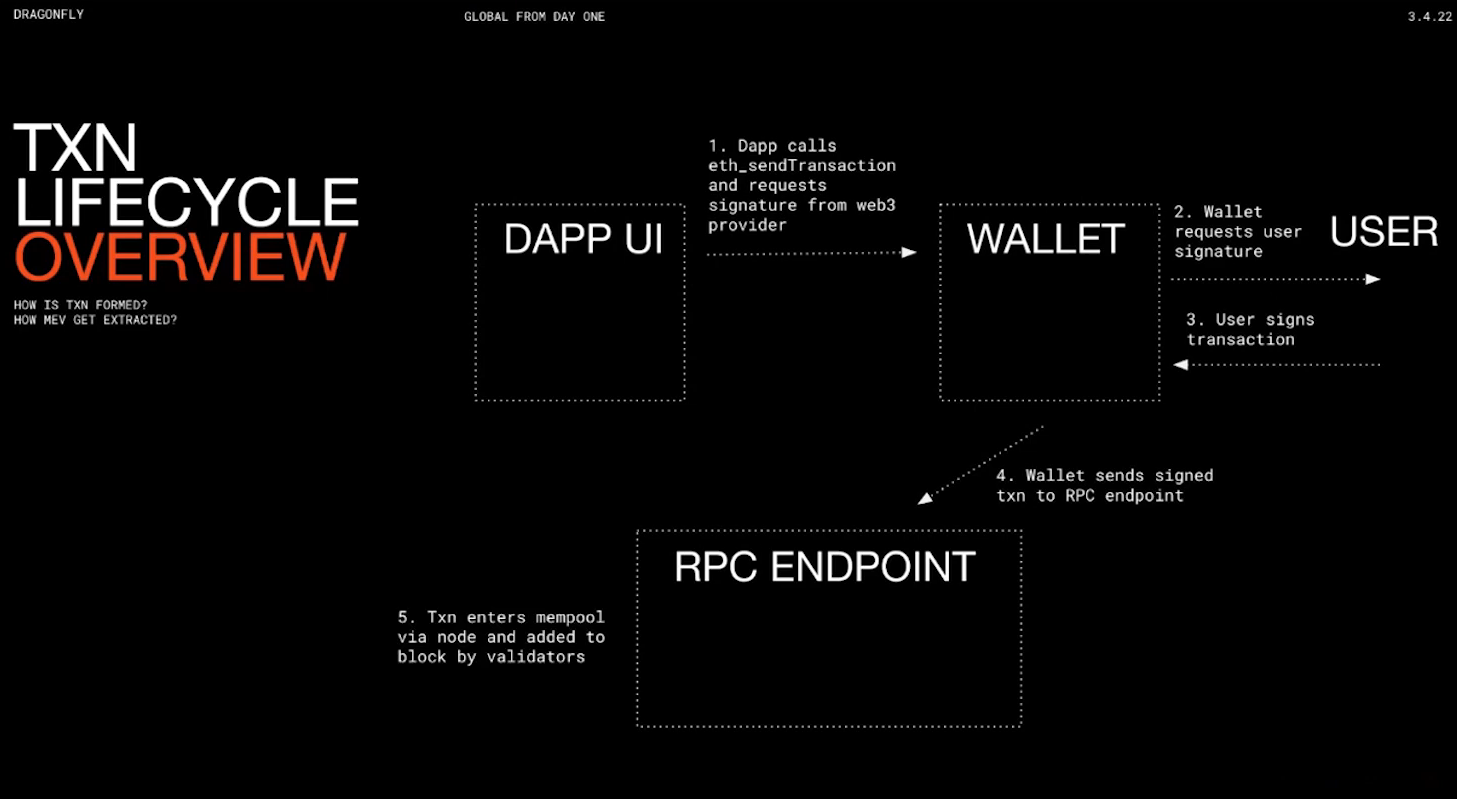

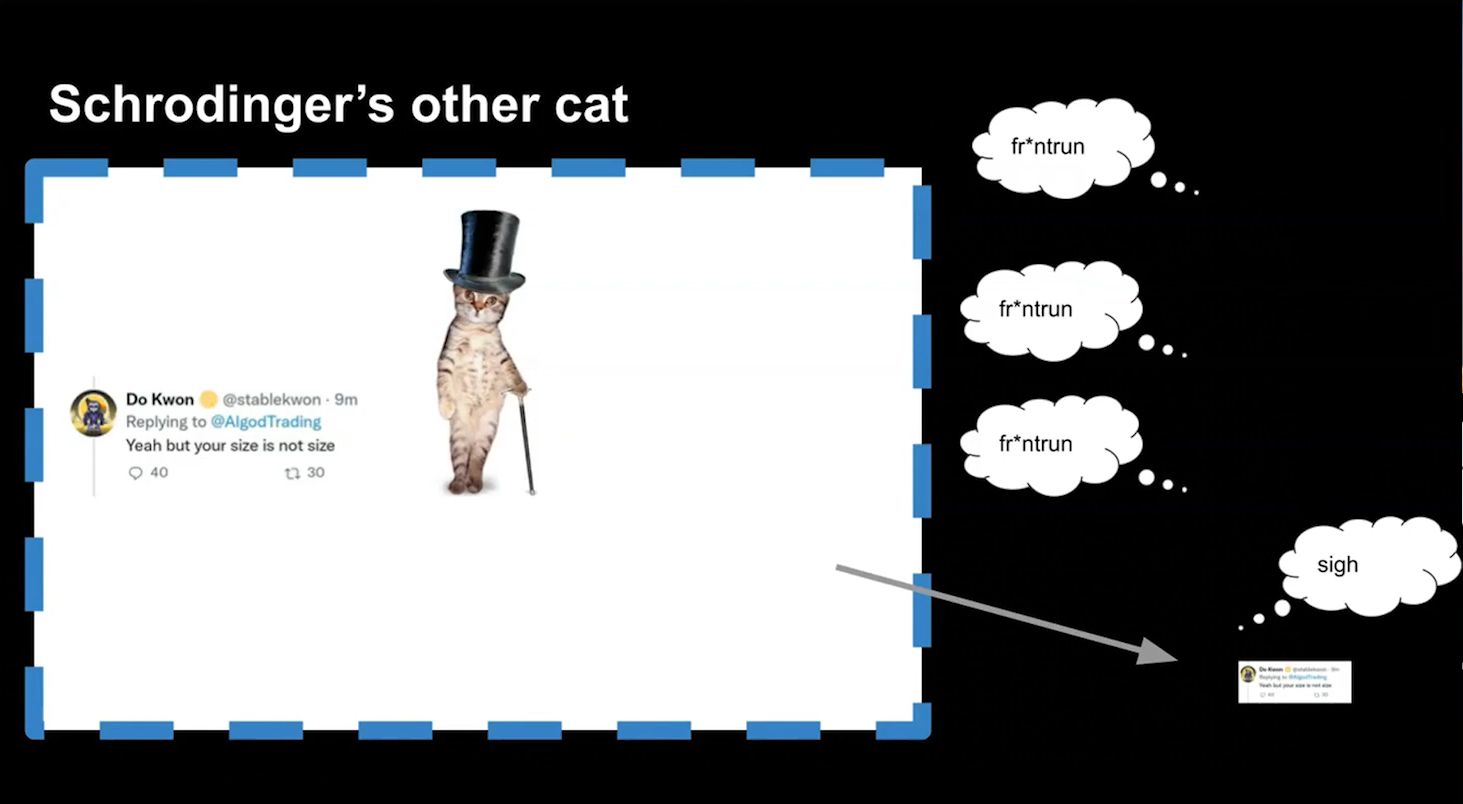

Comment l'utilisateur obtient-il sa transaction et la communique-t-il au proposer à l'aide d'un réseau pair-à-pair ?

- Alice envoie une transaction à un pair.

- En 1-2 secondes, tous les pairs du réseau obtiennent une copie de cette transaction, y compris les proposers.

- Ils prendront cette transaction et l'incluront avec un peu de chance dans leur bloc

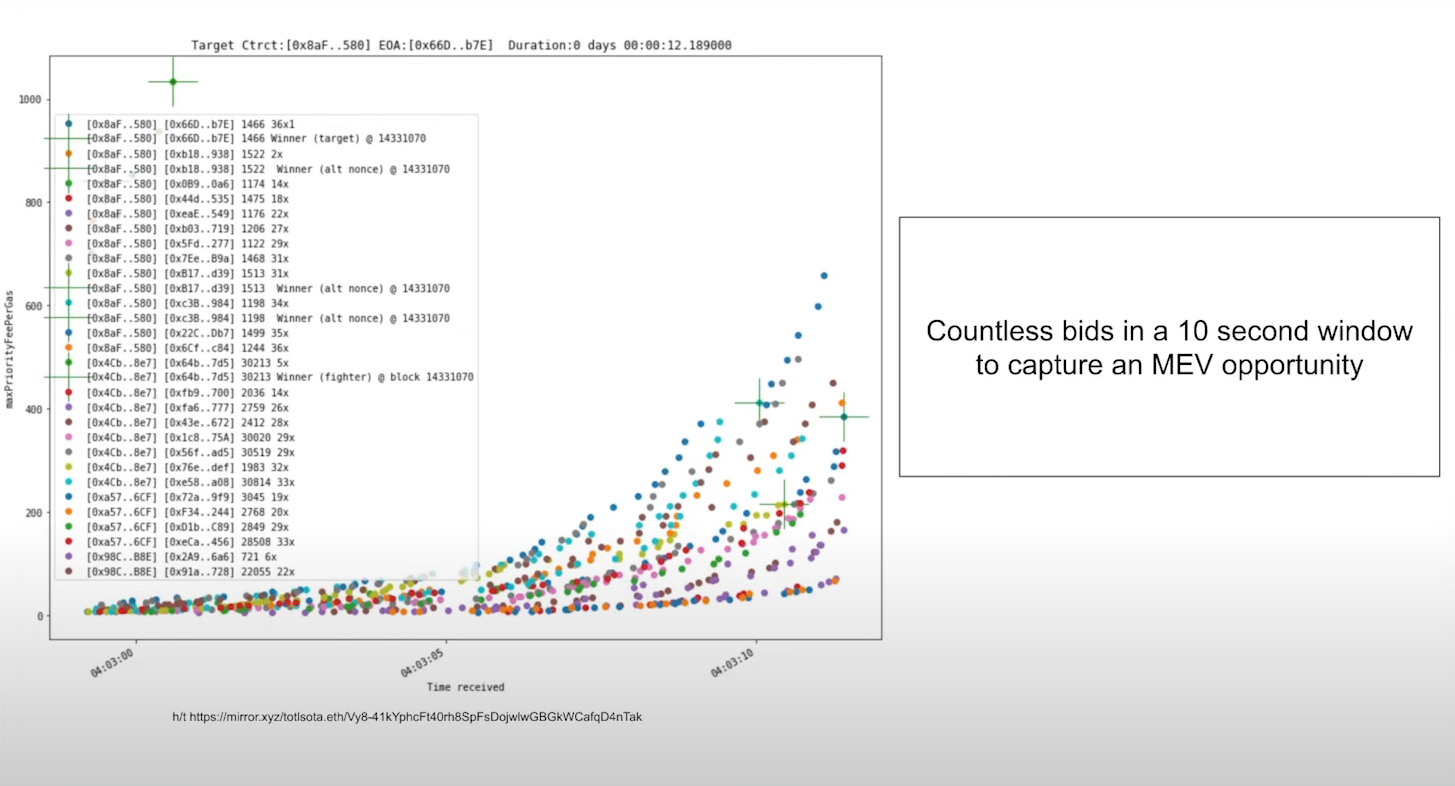

Problème : c'est une forêt sombre. N'importe qui pourrait s'y trouver, y compris un Searcher, ils pourraient donc repérer la transaction de l'utilisateur, l'inspecter, trouver une opportunité de MEV et la devancer pour voler le profit. Cela conduit à des "enchères de gaz prioritaires (ou Priority Gas Auctions dites "PGAs")", où les chercheurs surenchérissent les uns sur les autres.

Nous pouvons voir ici dans le graphique qu'en dix secondes, il y a globalement des centaines de transactions envoyées. Il y a 2 problèmes à ce sujet :

- Les enchères de gaz prioritaires génèrent beaucoup de gaspillage, car il y a beaucoup de transactions échouées.

- Il n'y a aucun cadre à la MEV. Nous prenons la transaction de l'utilisateur, et nous la jetons aux loups en espérant qu'elle arrive à destination

Cycle de vie d'une transaction après Flashbots (3:30)

Flashbots est venu comme une solution pour poser un cadre à la MEV en permettant aux utilisateurs d'envoyer des transactions directement à Flashbots, qui les donnait directement au Proposers au lieu de passer par le réseau peer-to-peer.

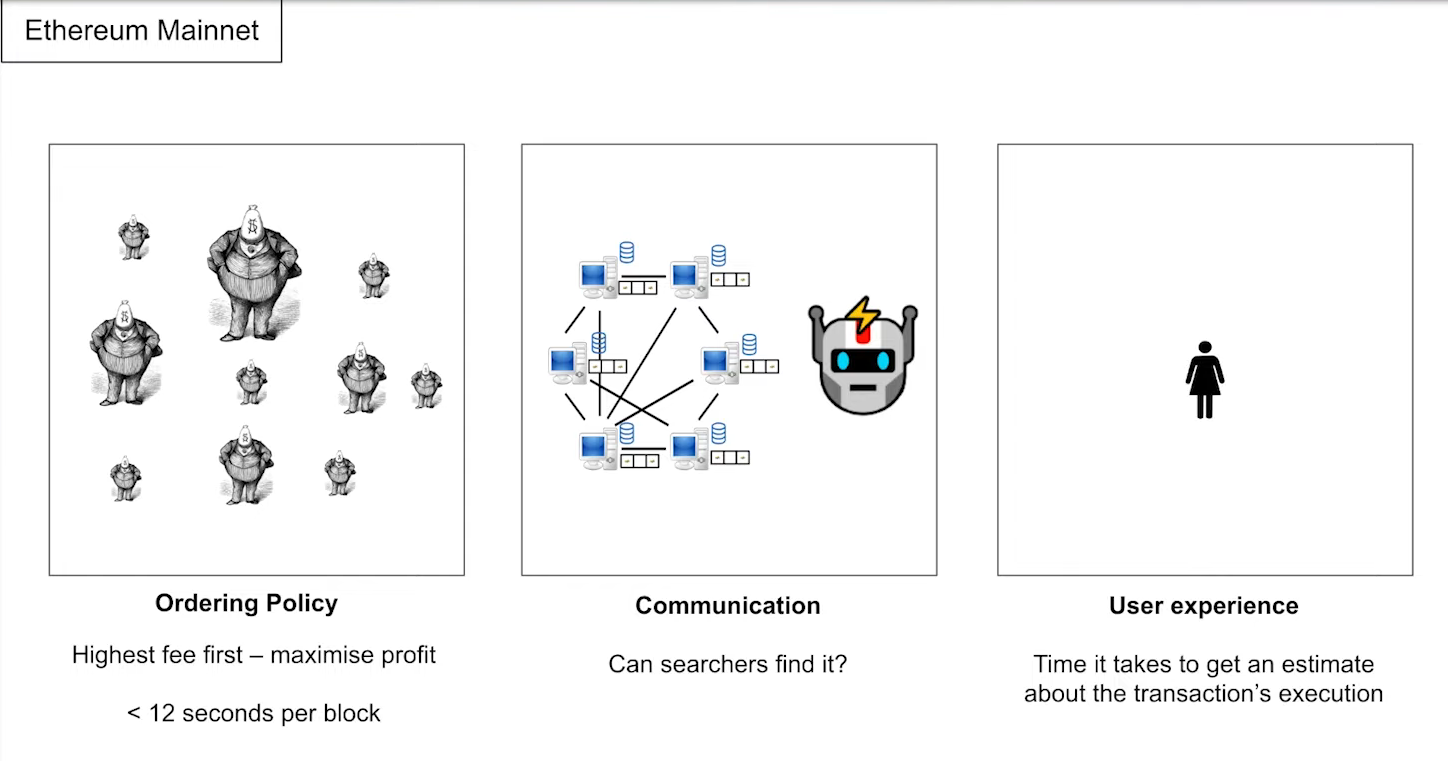

Qu'en déduire de ce scénario ? (4:00)

- La politique d'ordonnancement : nous choisissons les transactions en fonction des frais, les plus élevés d'abord, et environ 12 secondes pour le faire.

- Communication : Comment le proposer de bloc apprend-il la transaction et comment les chercheurs le trouvent-ils également ?

- Expérience utilisateur : Combien de temps faut-il à un utilisateur pour être informé que sa transaction est confirmée et comment elle a été exécutée ? (les utilisateurs méritent d'être informés car la MEV existe grâce à eux)

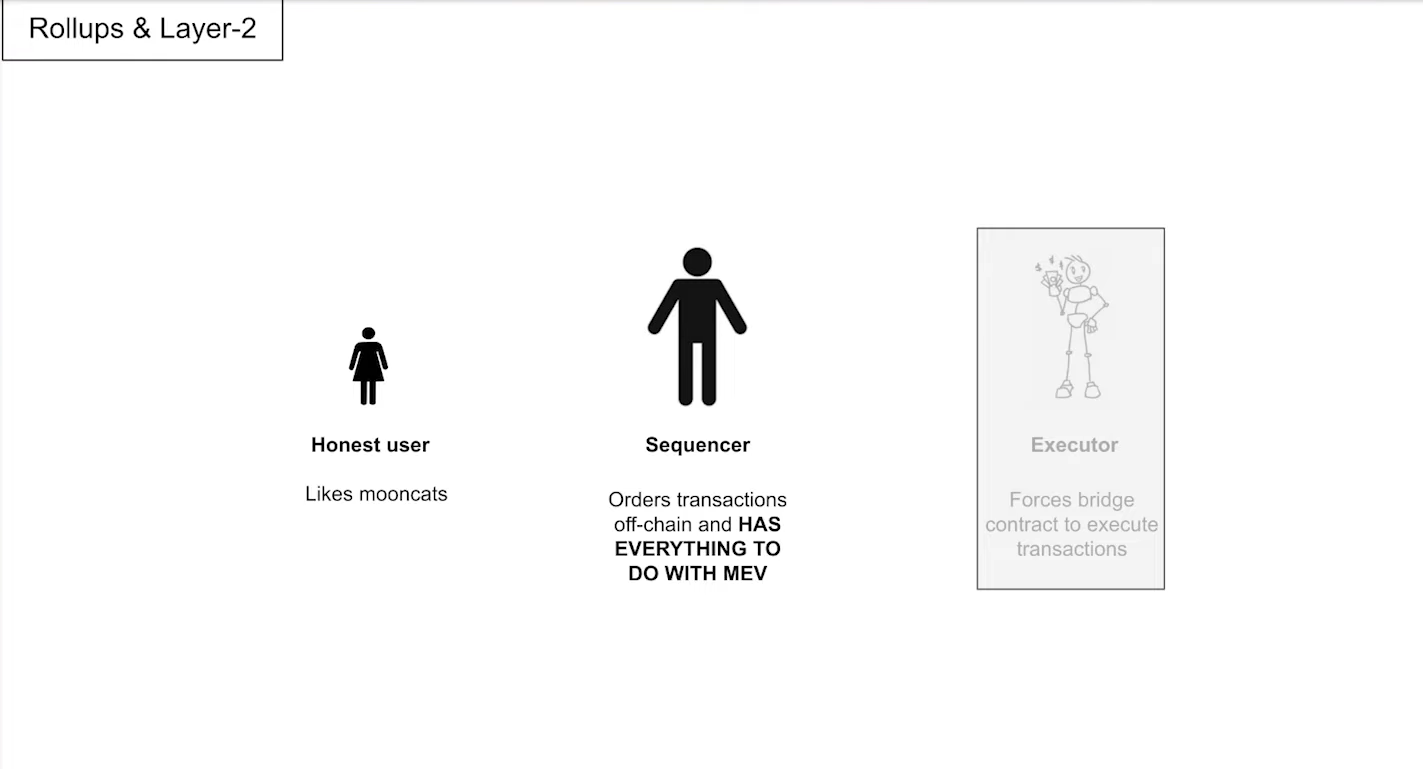

La MEV du Layer 2 (4:30)

Il y a trois acteurs dans le pays des rollups aussi :

- Utilisateur honnête : Initie des transactions.

- Séquenceur : Ordonne les transactions en attente pour inclusion dans un bloc de rollup.

- Exécutant : Exécute les transactions.

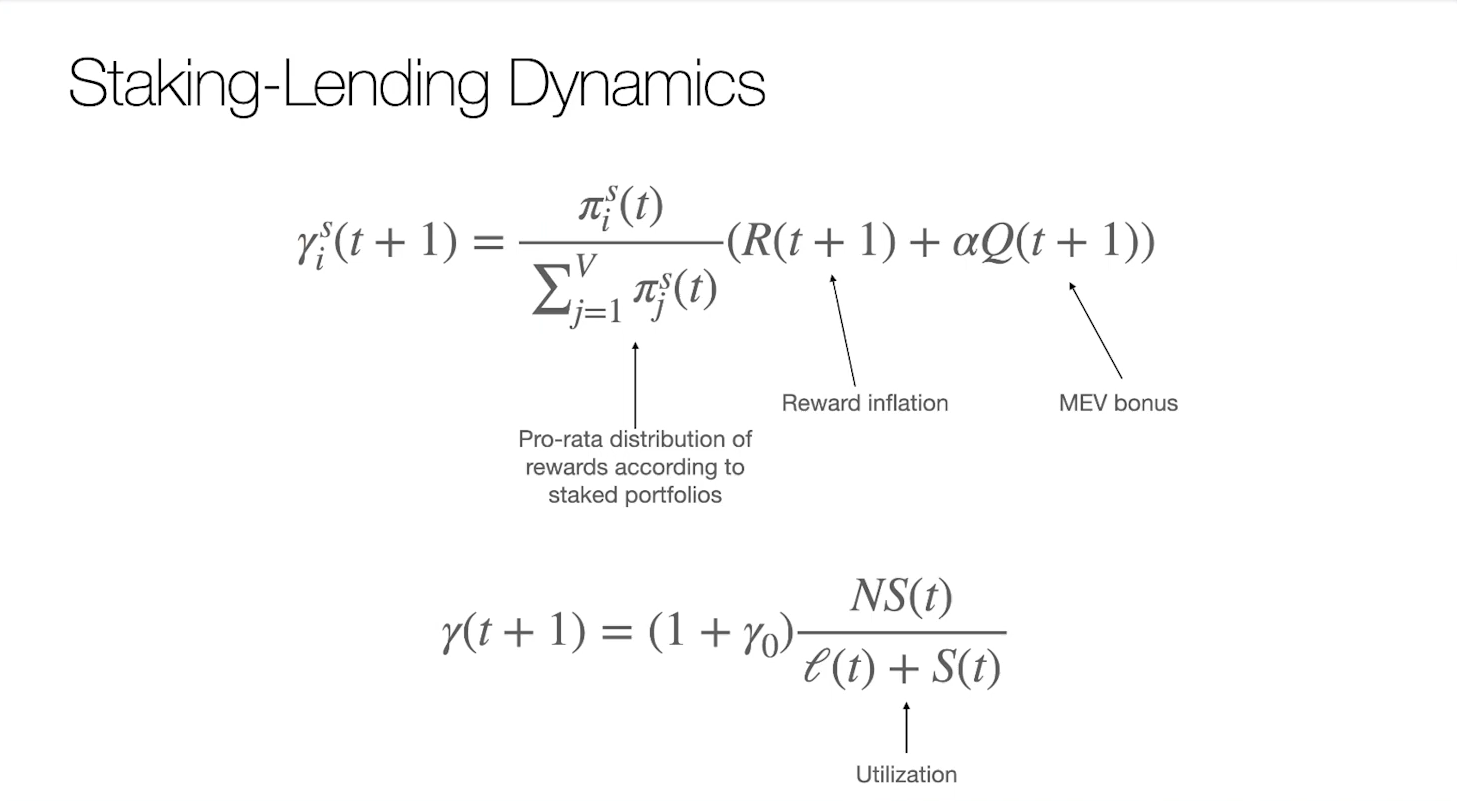

Le séquenceur a tout à voir avec la MEV, car il décide de la liste des transactions et de leur ordonnancement. De plus, le cycle de vie est assez similaire.

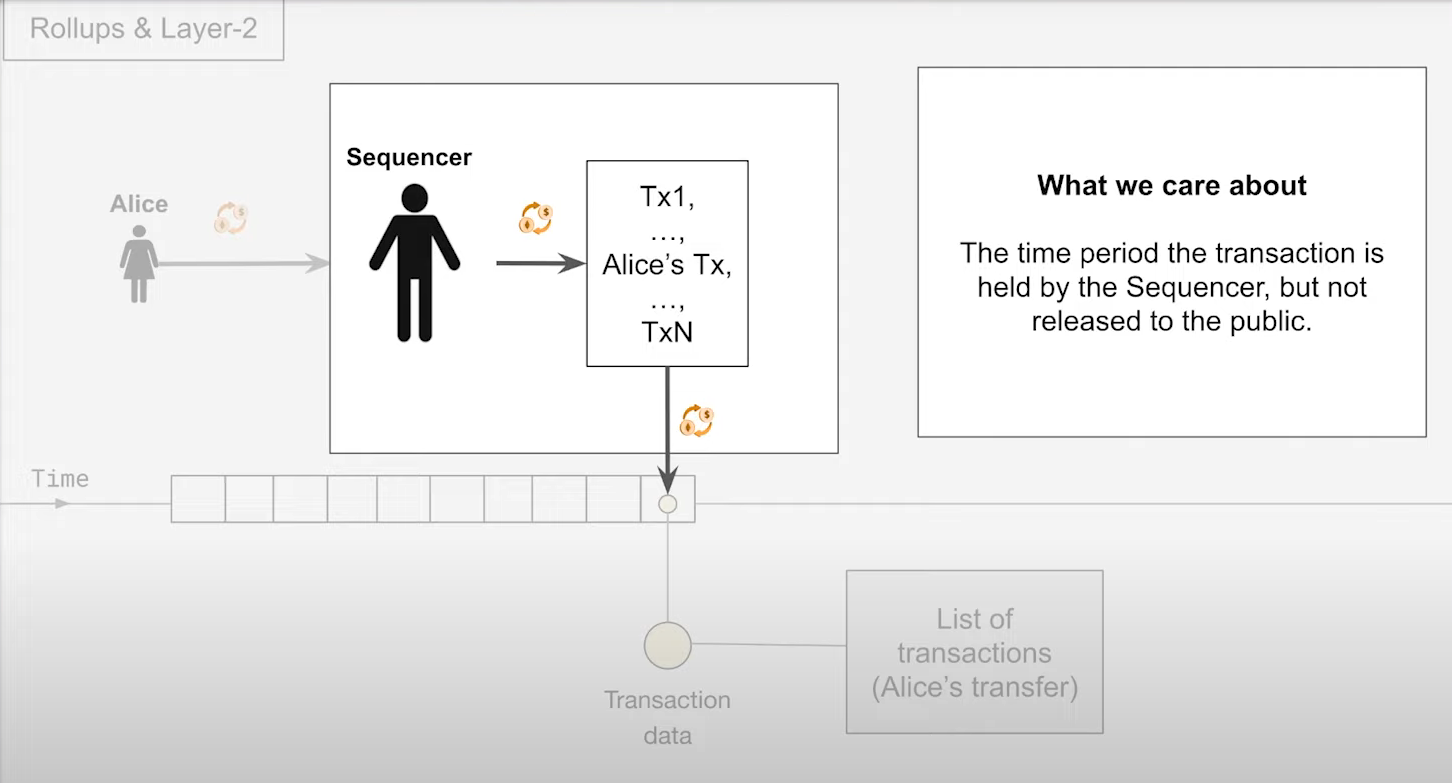

Cycle de vie d'une transaction dans un séquenceur (5:15)

- Le séquenceur a une liste de transactions en attente.

- Ordonnancement des transactions selon les consignes en vigueur

- Les publier sur Ethereum

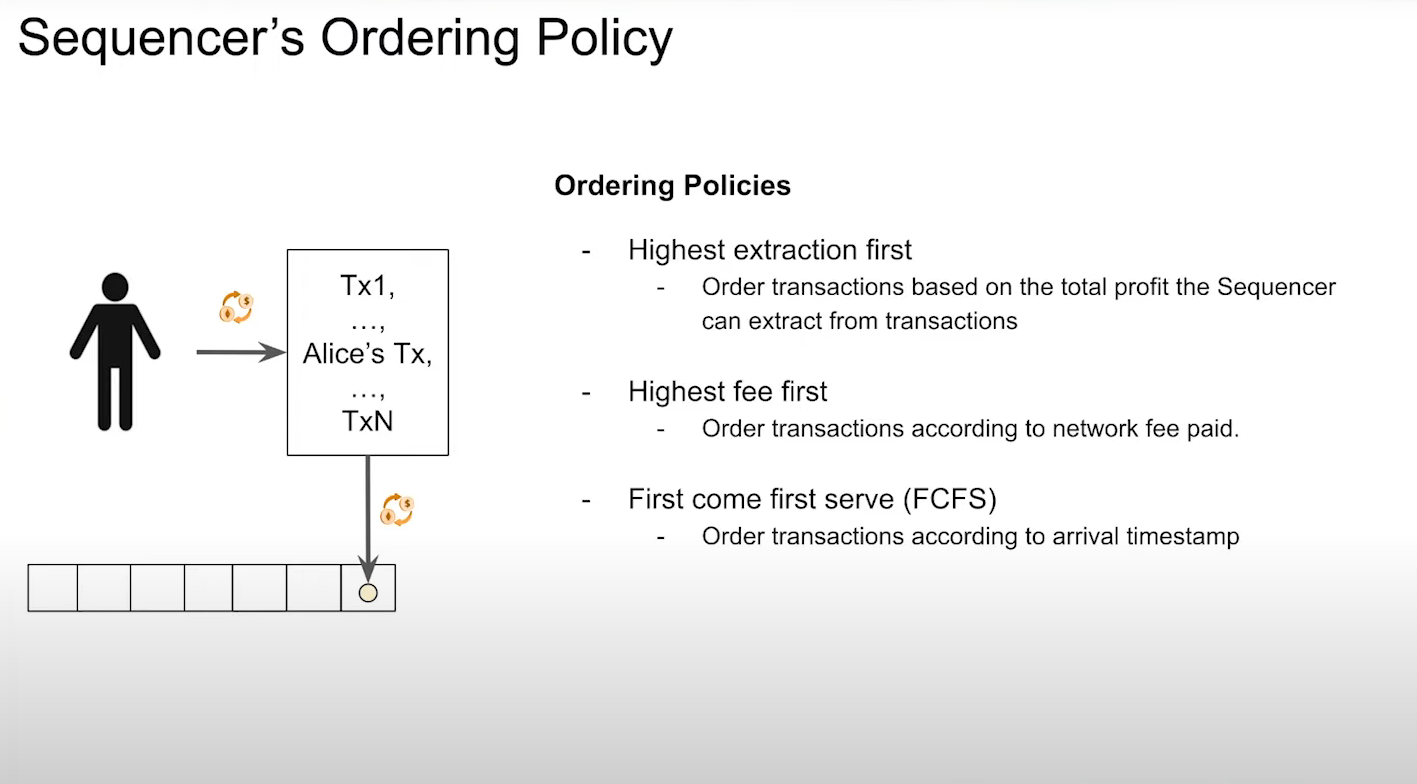

Consignes d'ordonnancement du séquenceur

Admettons qu'Alice puisse communiquer directement avec le séquenceur. Quand Alice reçoit-elle une réponse du séquenceur et de quel type de réponse s'agit-il ?

Cela va dépendre de la façon dont le séquenceur décide de l'ordre de ces transactions, et ce qui nous intéresse, c'est la politique d'ordonnancement du séquenceur.

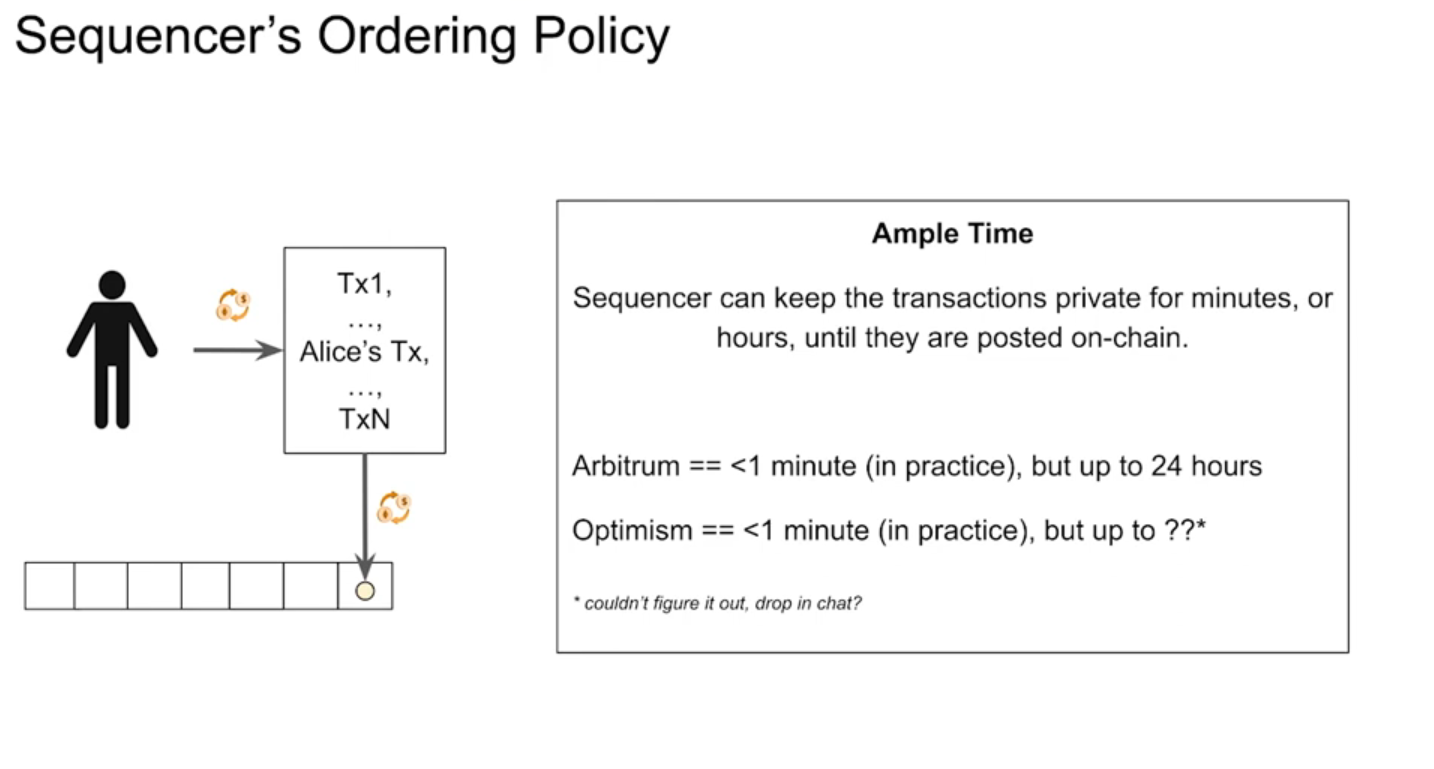

Highest Extraction First ou l'extraction la plus élevée d'abord (6:15)

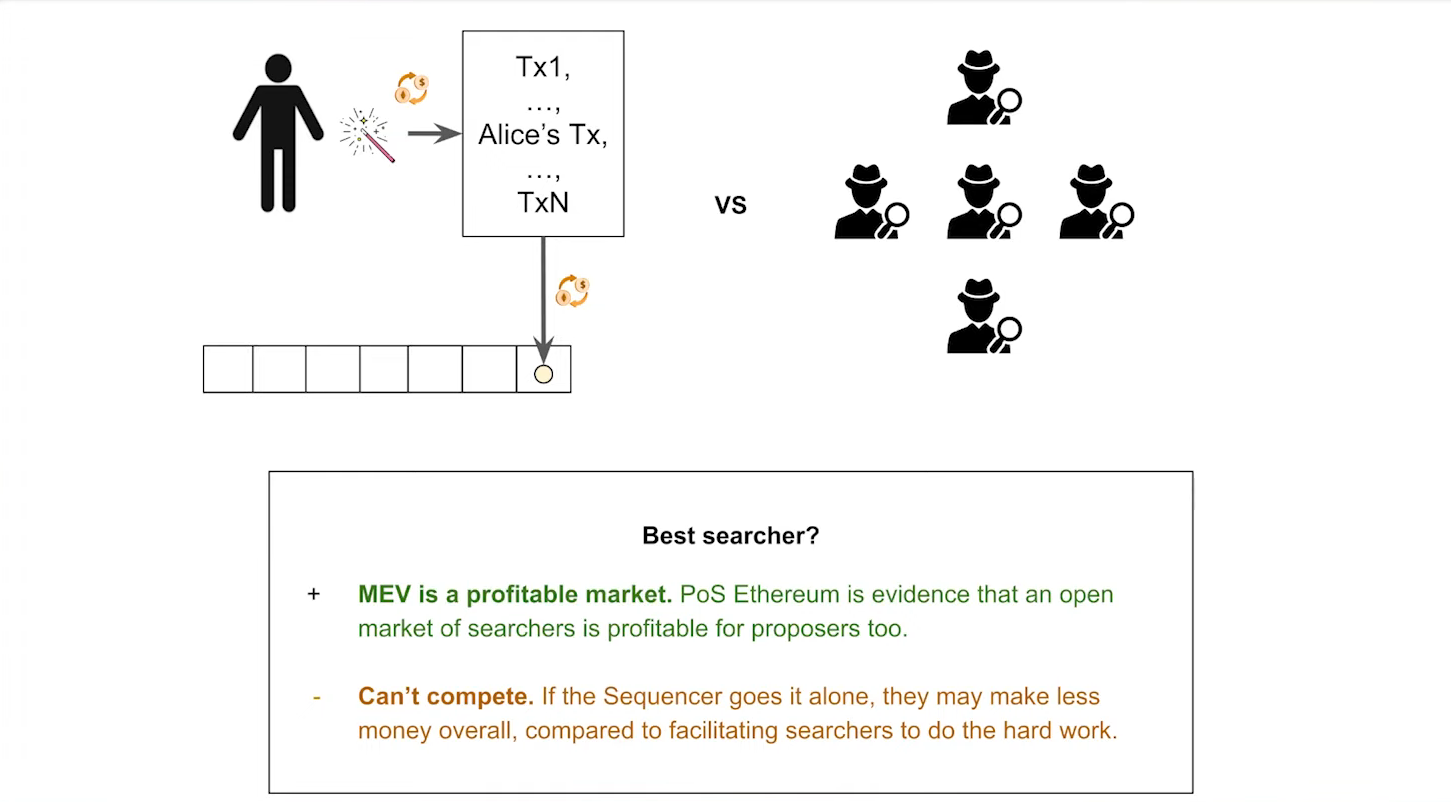

Quand on parle de séquenceurs et de MEV dans les Layer 2, c'est la première politique d'ordonnancement dont tout le monde parle.

Un utilisateur peut se voir présenter des "transactions gratuites" car les récompenses MEV sont suffisantes. Mais si nous permettons au séquenceur d'extraire de la valeur pendant 2 ou 3 heures, et bien, ça craint pour l'utilisateur.

Selon Patrick, nous n'avons pas besoin de résoudre le problème de l'ordonnancement équitable pour l'instant. Il y a de très bonnes chances qu'un séquenceur puisse gagner plus d'argent en ayant un marché ouvert de Searchers et faire le travail difficile plutôt que d'essayer d'extraire le MEV eux-mêmes.

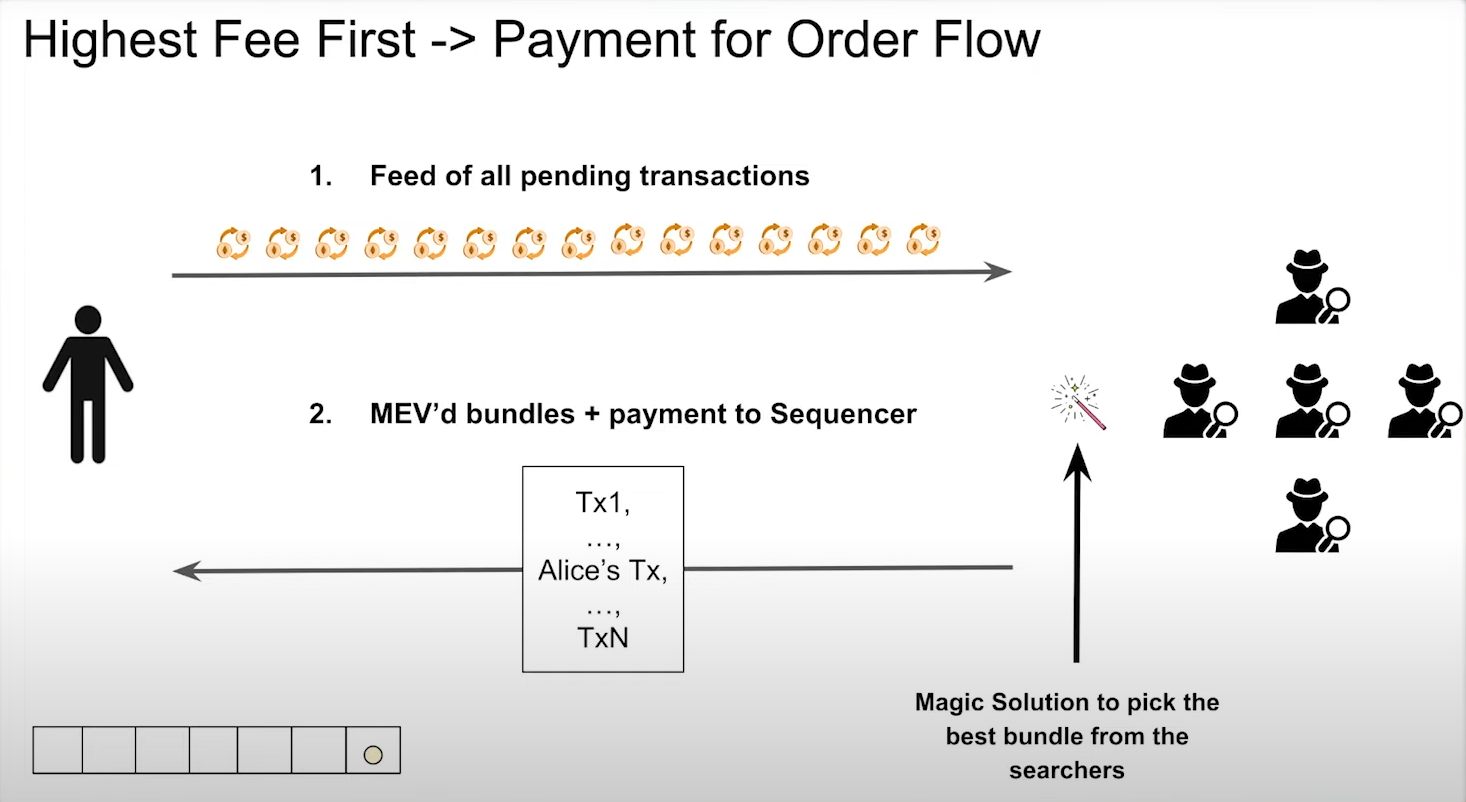

Highest fee first, ou les frais les plus élevés d'abord (9:15)

Cette politique est similaire au système actuel d'Ethereum :

- Les séquenceurs reçoivent des listes de transactions en attente des Searchers

- Les Searchers extraient le MEV et envoient des bundles au séquenceur avec paiement.

- Le séquenceur ordonne les transactions en fonction des paiements reçus

Même expérience utilisateur que l'Highest Extraction First : les utilisateurs pourraient avoir des transactions gratuites car les frais de transaction sont déjà payés par le MEV extrait. Mais là encore, le délai pourrait être long

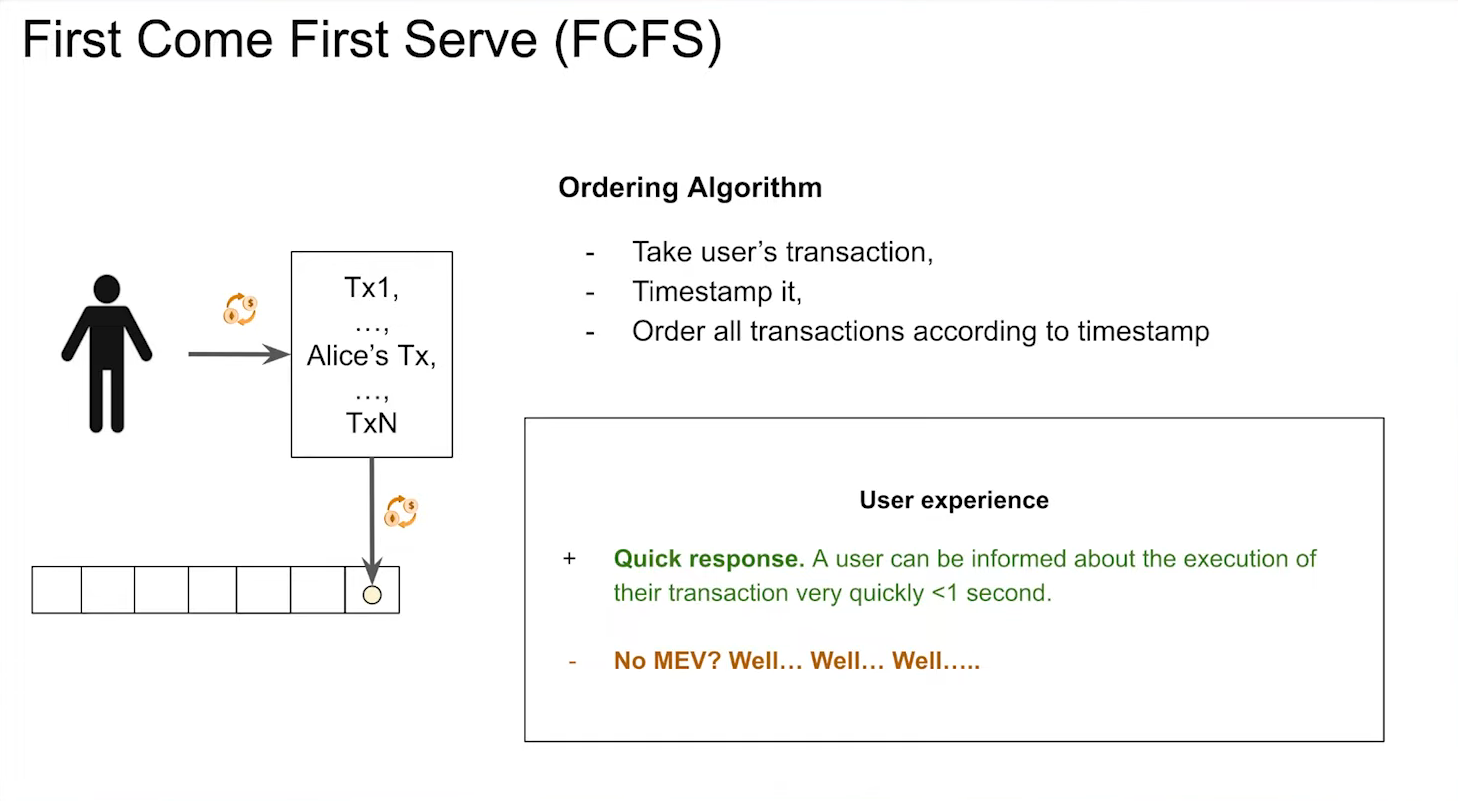

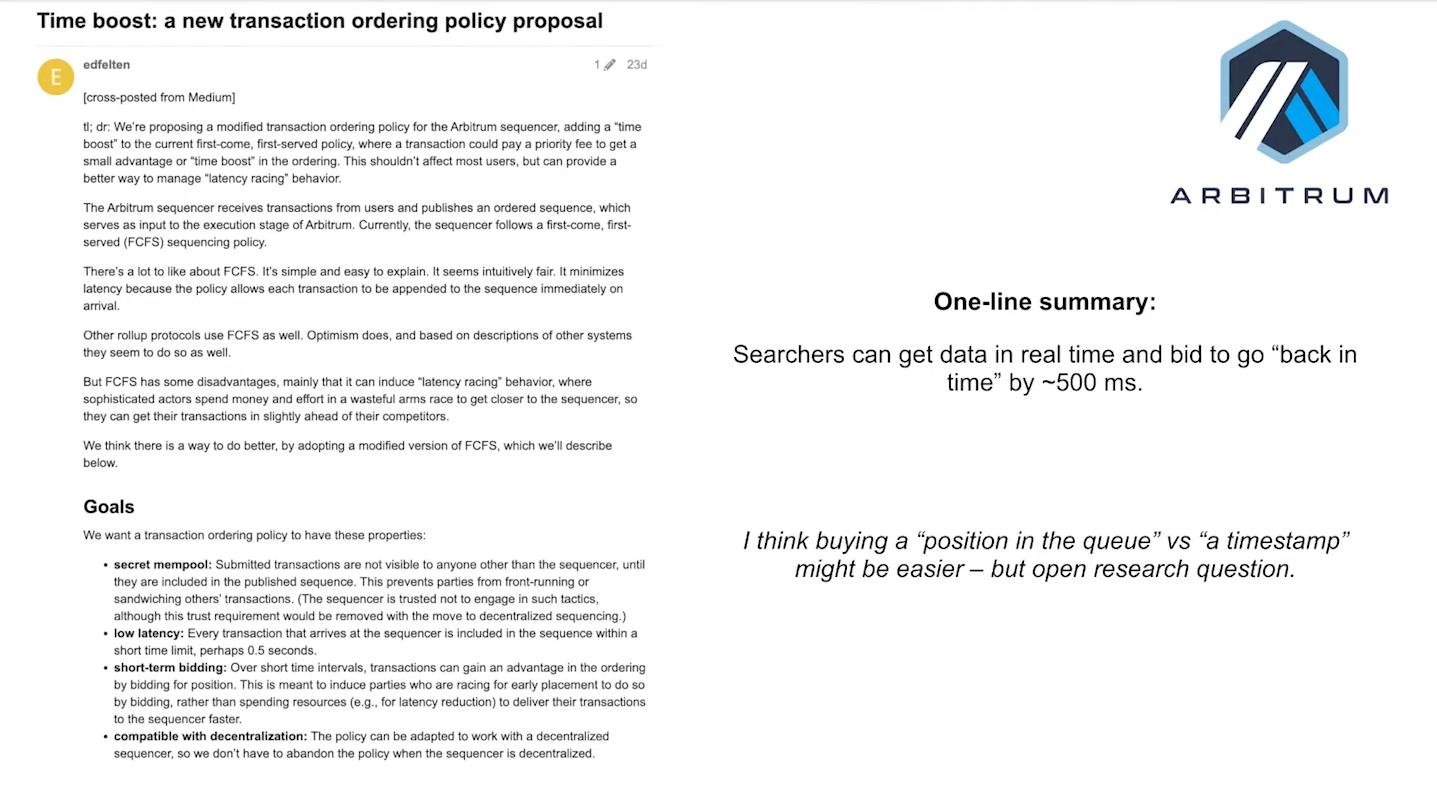

First Come First Serve "FCFS" ou Premier arrivé, premier servi (10:30)

Le FCFS cherche à prioriser l'expérience utilisateur :

- L'utilisateur enverra sa transaction au séquenceur.

- Le séquenceur horodatera la transaction.

- La transaction est classée selon l'horodate.

D'une certaine manière, c'est comme faire une transaction sur Coinbase : nous envoyons notre transaction au fournisseur de services et ils nous renvoient une réponse pour dire qu'elle est confirmée.

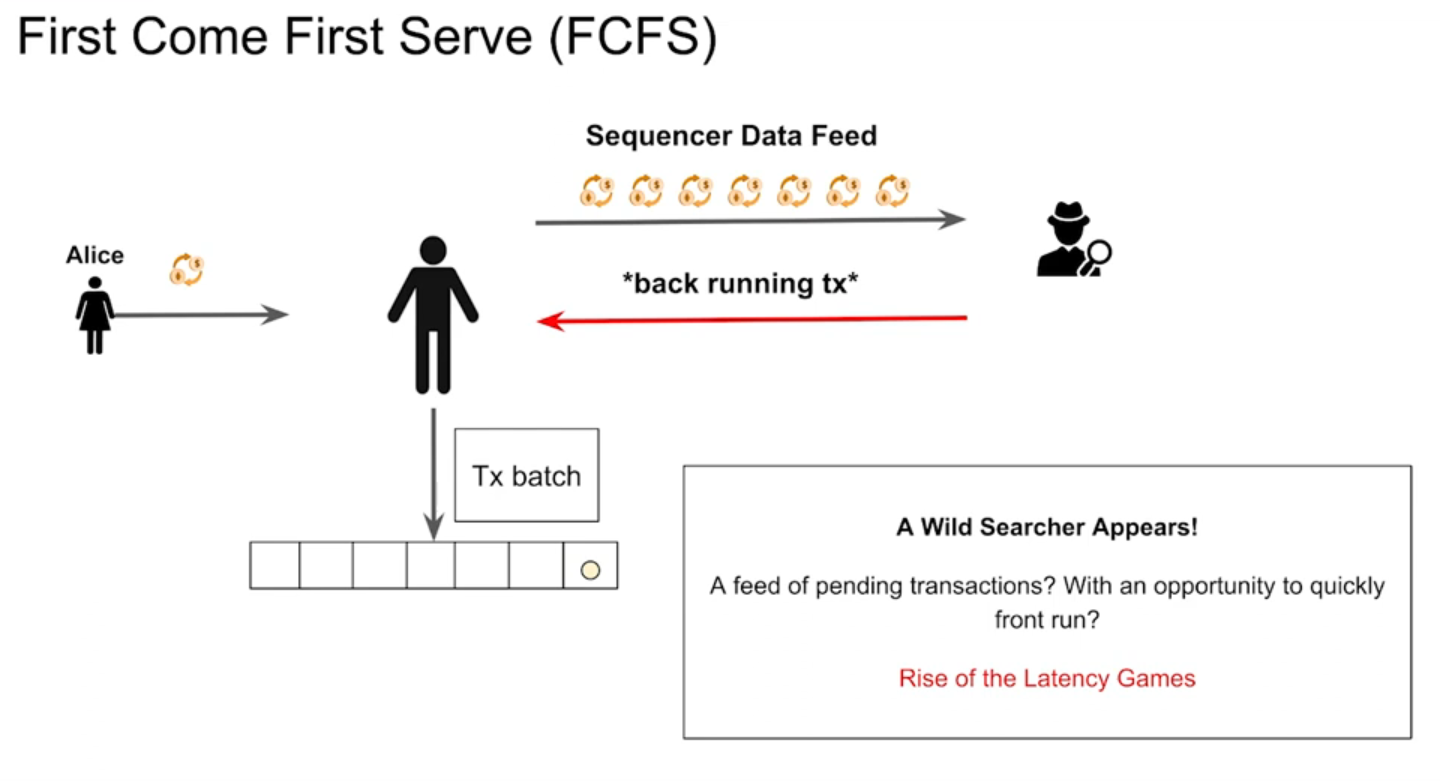

Cependant, il est illusoire de penser qu'il n'y a pas de MEV sous cette politique :

Lorsqu'un utilisateur donne sa transaction, le séquenceur va créer un petit bloc en 250 millisecondes, puis publier cela sur un flux.

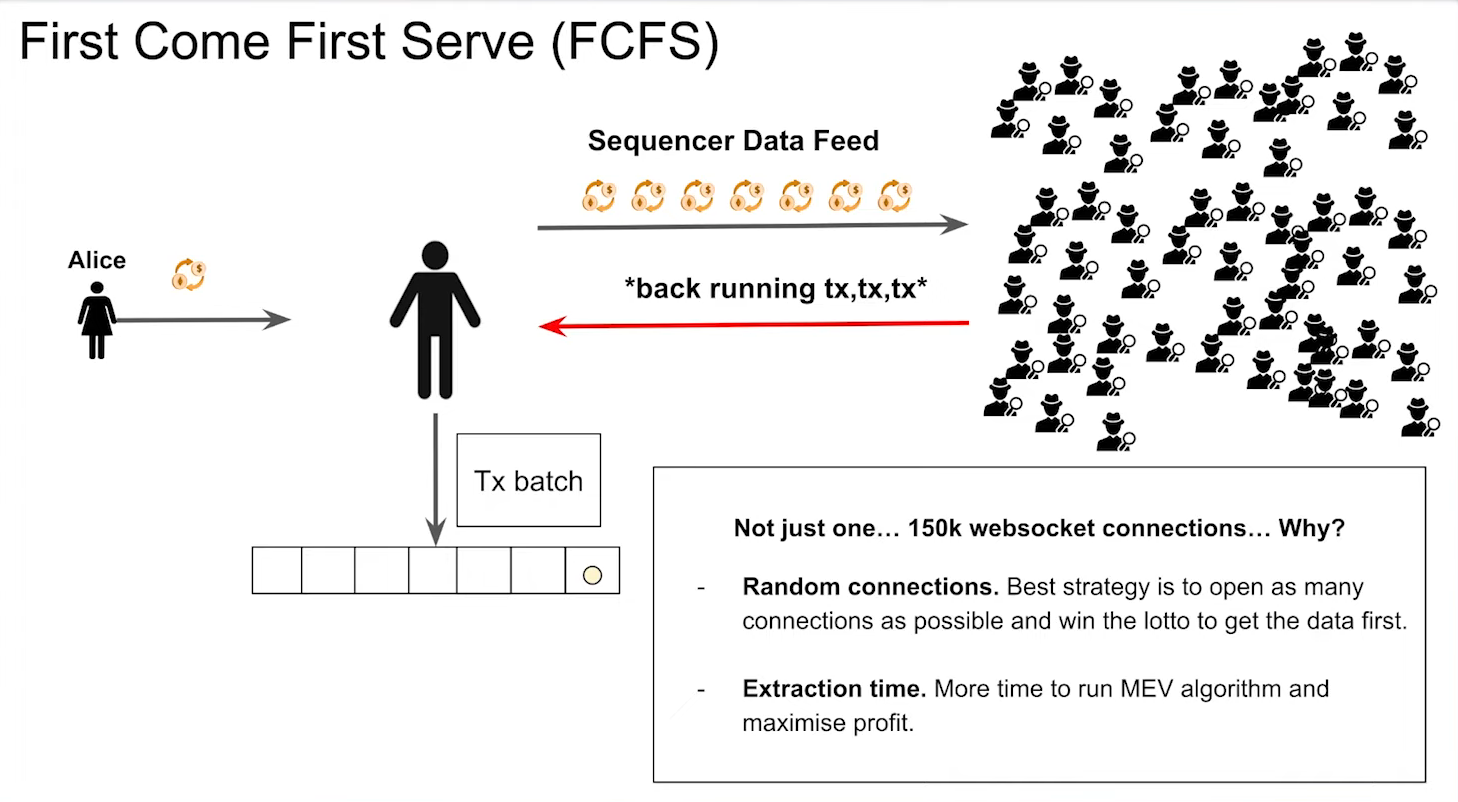

Maintenant, que se passe-t-il lorsque vous avez un flux de données qui publie l'état des transactions en temps réel ? Des Searchers sauvages apparaissent !

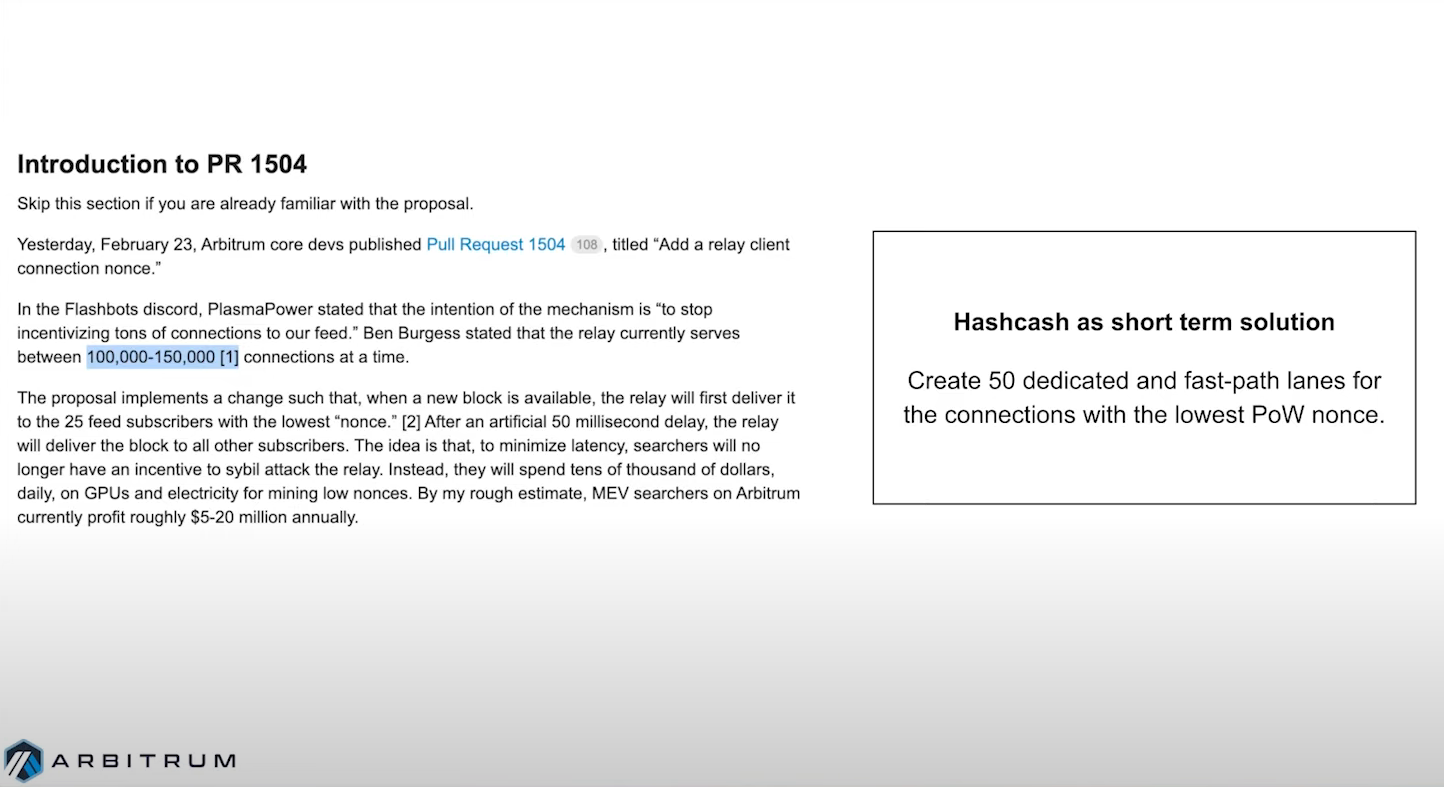

Quiconque obtient ces données de transaction en premier est celui qui gagne l'opportunité de MEV. Et cela conduit à la montée des jeux de latence parce qu'on se retrouve avec 150 000 connexions WebSocket (comme Arbitrum l'a vécu). Une solution à cela est le "hashcash", mais c'est une solution à court terme uniquement

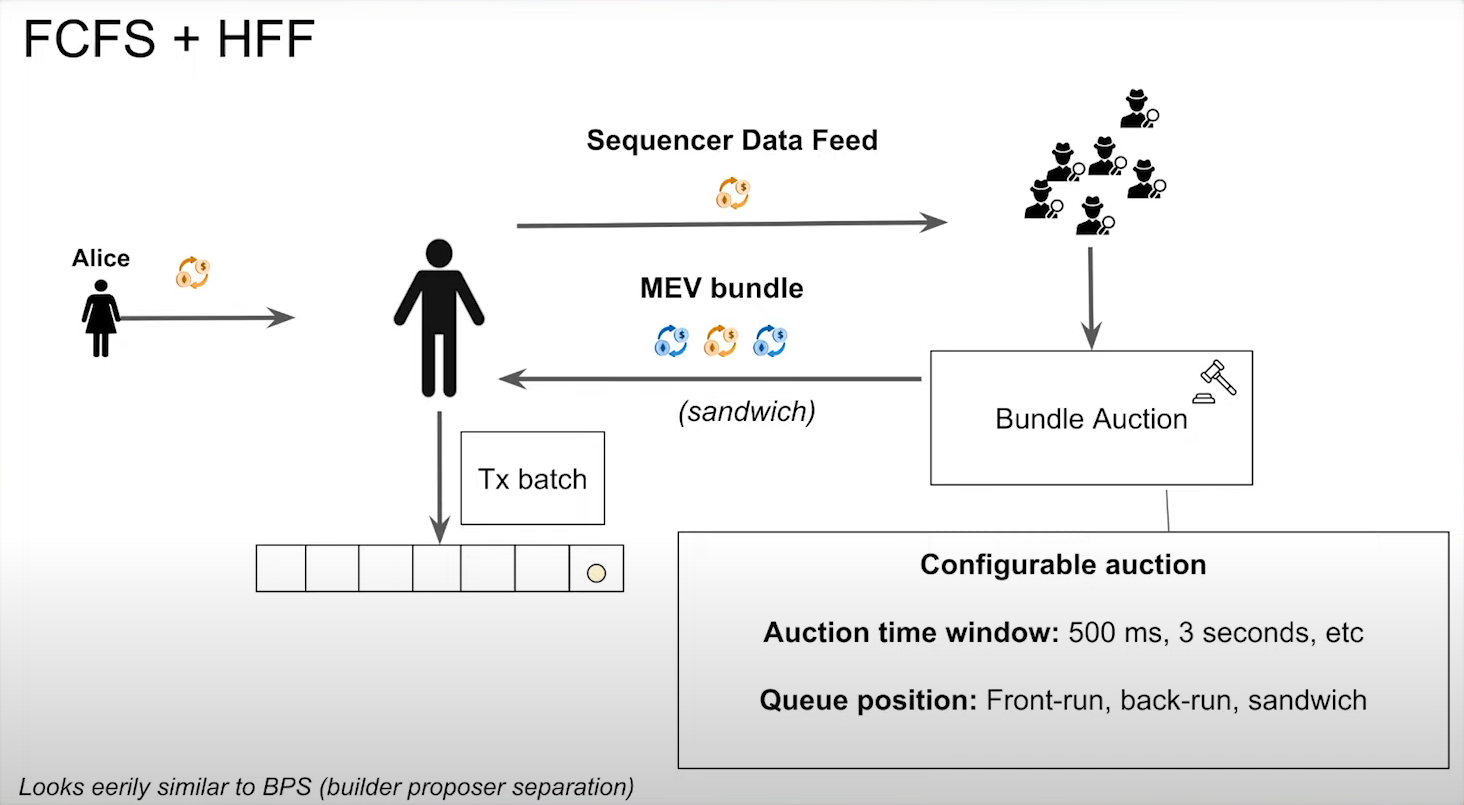

FCFS + HFF, "le premier le plus offrant ?" (13:00)

Selon Patrick, une solution plus intéressante consiste à combiner le premier arrivé, premier servi et le Highest Fee First :

- Les transactions des utilisateurs sont collectées par les séquenceurs qui les transmettent aux chercheurs dans des petits lots ou "batchs".

- Les Searchers participent à une enchère en extrayant des réponses du lot qu'ils ont reçu et soumettent leur lot avec paiement au séquenceur.

- Le séquenceur sélectionne le lot qui offre le paiement le plus élevé et le confirme.

Avantages :

- Confirmations rapides pour les transactions des utilisateurs (500 millisecondes).

- Les chercheurs ont un marché ouvert pour participer aux enchères, ce qui leur permet de trouver des extractions rentables dans des lots plus petits.

- Les séquenceurs peuvent décider quels types d'extraction sont autorisés ou non (front-running, transactions en arrière-plan, attaques sandwich, ou tout à la fois).

Tout ce qui est dit sur le FCFS + HFF est à prendre au conditionnel, car c'est encore un problème ouvert aujourd'hui.

Composantes d'une blockchain :

- L'"algorithme de sélection des leaders" est fondamentalement un algorithme qui vous indique qui est autorisé à produire réellement de nouveaux blocs. Après tout, les blockchains qui ne peuvent pas ajouter de nouveaux blocs ne servent à rien

- Le "mécanisme de résistance au Sybil" est le mécanisme de consensus (PoW, PoS...) pour empêcher le spam

- La "fonction de validité de bloc" définit les règles d'exécution d'un bloc

- La "règle de choix du fork" pour faire la distinction entre deux chaînes valides

La sélection des leaders et la règle de choix de fork sont liées à la MEV, car le leader peut capturer la MEV via l'arbitrage, le front running, etc. Et la règle de fork peut permettre des attaques temporelles liées à la MEV.

L'algorithme de sélection des leaders (3:00)

Dans une blockchain décentralisée, aucun leader unique ne peut arrêter la chaîne à lui seul. Cela empêche toute partie de détruire ou de contrôler la chaîne.

Les leaders sont généralement liés à un mécanisme de consensus comme la preuve de travail (PoW) ou la preuve d'enjeu (PoS) pour contrer les manipulations :

- En PoW, vous devez faire beaucoup de travail.

- En PoS, divers protocoles ont des leaders préassignés.

Choix du fork (5:00)

Il peut être plus facile de manipuler la règle de choix du fork que l'algorithme de sélection des leaders. Manipuler la règle de choix du fork pourrait permettre des attaques telles que le time-bandit (les mineurs réécrivent l'historique de la blockchain pour voler des fonds alloués par des smart contracts dans le passé).

Une fois qu'un attaquant a réorganisé la chaîne, il peut également s'engager dans le front running, l'arbitrage, etc. dans les blocs qu'il contrôle

Le monde modulaire (5:30)

Dans l'ensemble, le leader contrôle la chaîne et peut capturer le MEV, il est donc essentiel d'empêcher la manipulation de la sélection des leaders et des règles de choix du fork. Ces problèmes ne sont pas forcément aussi importants dans un contexte de Layer 1, mais ça devient un vrai problème dans un contexte modulaire car ces règles sont beaucoup plus flexibles

L'écosystème blockchain évolue vers un modèle avec de multiples chaînes et couches spécialisées qui interagissent. Cela inclut des couches de données (Celestia), et des couches d'exécution comme les Rollups (Abritrum, Optimisme, zkSync, Starknet) qui exécutent des transactions.

La différence entre les MEV (6:15)

La MEV Cross-chaîne dite "Horizontale" fait référence à la valeur extractible des opportunités d'arbitrage et de séquençage entre des environnements d'exécution séparés comme plusieurs Rollups.

La MEV Modulaire dite "Verticale" fait référence à la valeur extractible entre une couche d'exécution comme un Rollup et la couche de données sous-jacente sur laquelle elle s'appuie (c'est le sujet de cette discussion).

Contrairement à la MEV horizontale, il n'y a pas d'opportunité d'arbitrage directes entre une couche de données et une couche d'exécution. Cela soulève la question de savoir en quoi la MEV verticale est un problème

Première loi de la cryptodynamique : La MEV ne peut être ni ajoutée ni supprimée, elle peut seulement être déplacée d'une couche à l'autre. John Adler

Cette "loi" suggère que même si la MEV est traitée sur une couche, elle peut réapparaître sur une autre couche dans la blockchain modulaire

Considérations pour les algorithmes de sélection des leaders (8:30)

La MEV dans le Rollup doit rester sur le Rollup, et ne pas déborder sur la couche de données, car les validateurs de données seront incités à extraire la MEV qui atterrit dans leur champ d'action => centralisation.

Pour la décentralisation et la modularité, il vaut mieux que les opportunités de MEV soient cloisonnées plutôt qu'agrégées sur la couche de données de base.

Cela dit, aligner les incitations des rollups et de la couche de données est un problème ouvert aujourd'hui. Les rollups ont leurs propres incitations économiques qui peuvent se désaligner avec les intérêts à long terme de la couche de données.

Quelques exemples d'algorithmes de sélection des leaders (12:15)

Premier arrivé premier servi : Les participants enchérissent pour être les premiers à poster un blob de bloc pour devenir leader. Cela transforme la sélection des leaders en une enchère on-chain, mais apporte plusieurs problèmes comme la gouvernance ploutocratique, le débordement de la MEV vers la couche de données, et le gaspillage de l'espace des blocs puisqu'un seul blob compte.

L'approche Tendermint (Cosmos) : La rotation des leaders de Tendermint utilise l'état du Rollup, ce qui évite la dépendance à la couche de données. De plus, Tendermint peut être forké librement. Cependant, comme on peut attendre les blocs de la couche de données, il est difficile d'obtenir une bonne vivacité (liveness) et réactivité (responsiveness).

Highest Priority First ou Plus haute priorité d'abord : Cette idée nécessite que la couche de données prenne en charge les champs de priorité que les participants peuvent manipuler. Mais cela devient essentiellement un "premier arrivé, premier servi" avec l'enchère se déroulant off-chain, ce qui manque de transparence.

Based Rollups : Ils utilisent leur consensus et MEV-boost pour améliorer l'efficacité. Cependant, MEV-boost nécessite des hypothèses de confiance et le fonctionnement du Layer 1 nécessite des enchères, ce qui amène la MEV à déborder

Aller plus loin (16:45)

Une grande partie des réflexions et des propositions autour de la sélection des leaders des Rollups et de la MEV vertical proviennent de l'équipe Solana (Connor, Rutul, Evan, Callum, Gabriel)

Il s'agit d'un domaine de recherche actif avec un travail antérieur et des idées déjà publiées.

L'objectif de cette discussion est d'aborder une technique spécifique pour atténuer la MEV lors du transfert de tokens via un bridge

Comment ça marche

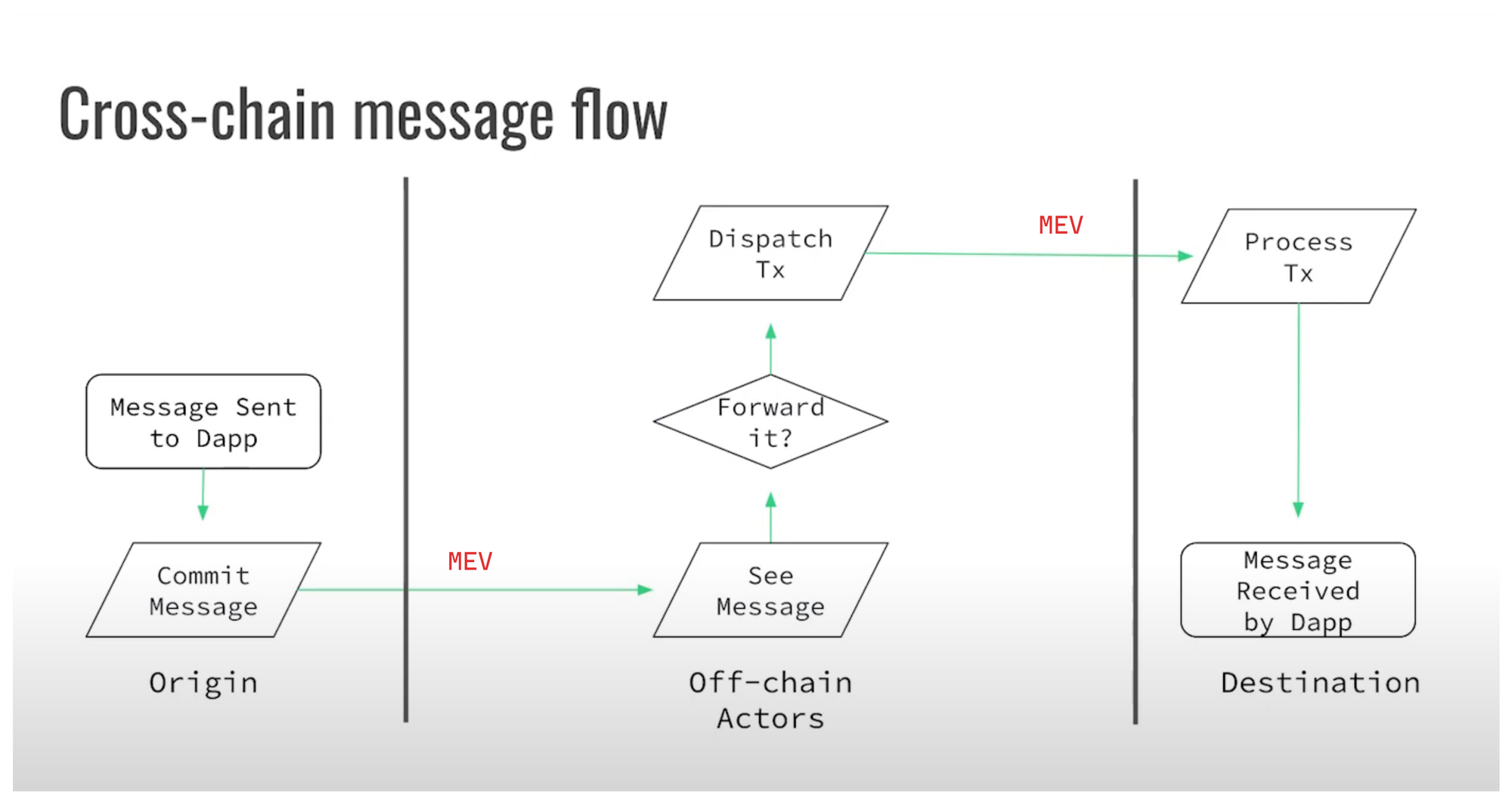

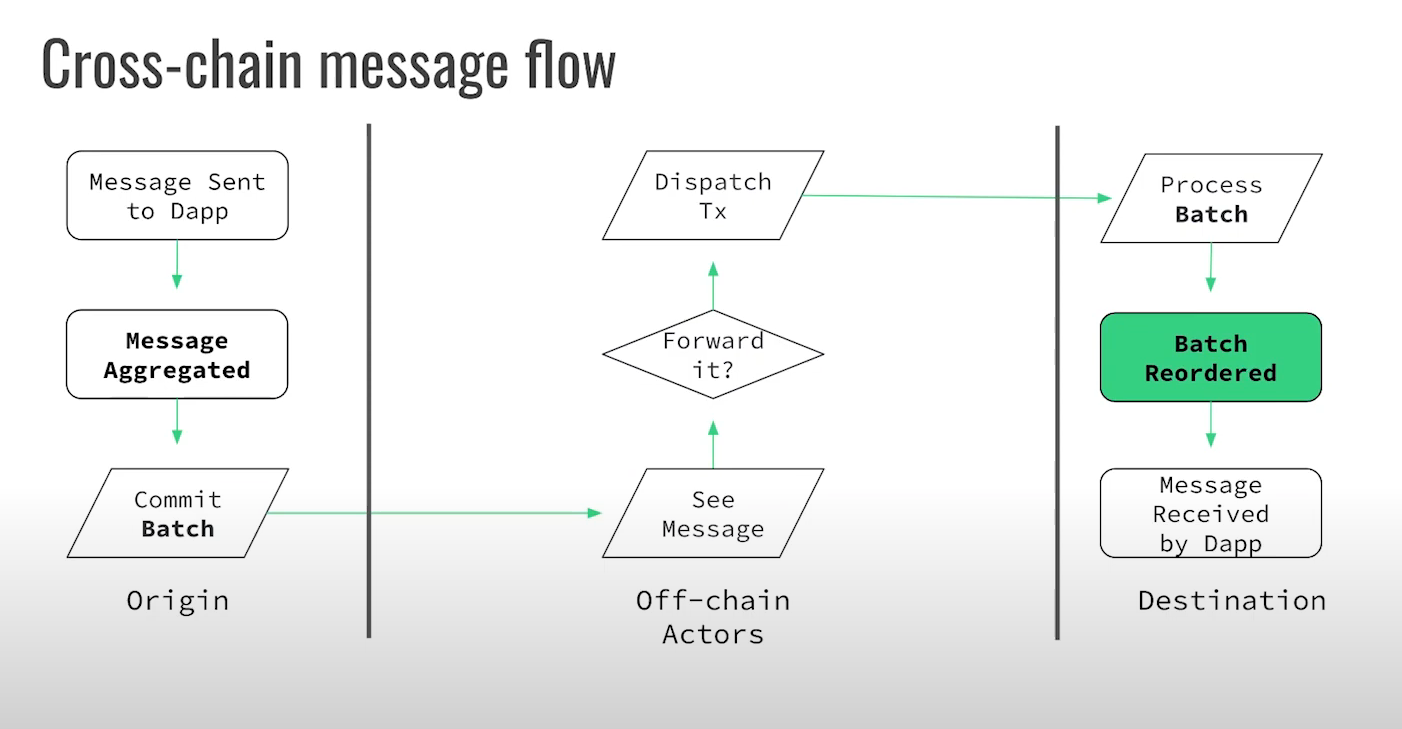

La communication cross-chain (0:15)

- Lorsqu'un utilisateur souhaite transférer des actifs via le pont, la chaîne A crée un message représentant le transfert.

- Les acteurs off-chain surveillent la chaîne A et récupèrent ce message de transfert.

- Les acteurs off-chain livrent le message à la chaîne B.

- La chaîne B valide que le message provient de la chaîne A et crédite le compte du destinataire.

La création du message sur la chaîne A et sa validation sur la chaîne B sont des opérations atomiques on-chain. Cependant, les étapes off-chain de récupération et de livraison du message ajoutent des délais allant de plusieurs dizaines de secondes à plusieurs minutes. Ces délais dans le processus de bridge cross-chain permettent des opportunités importantes de MEV.

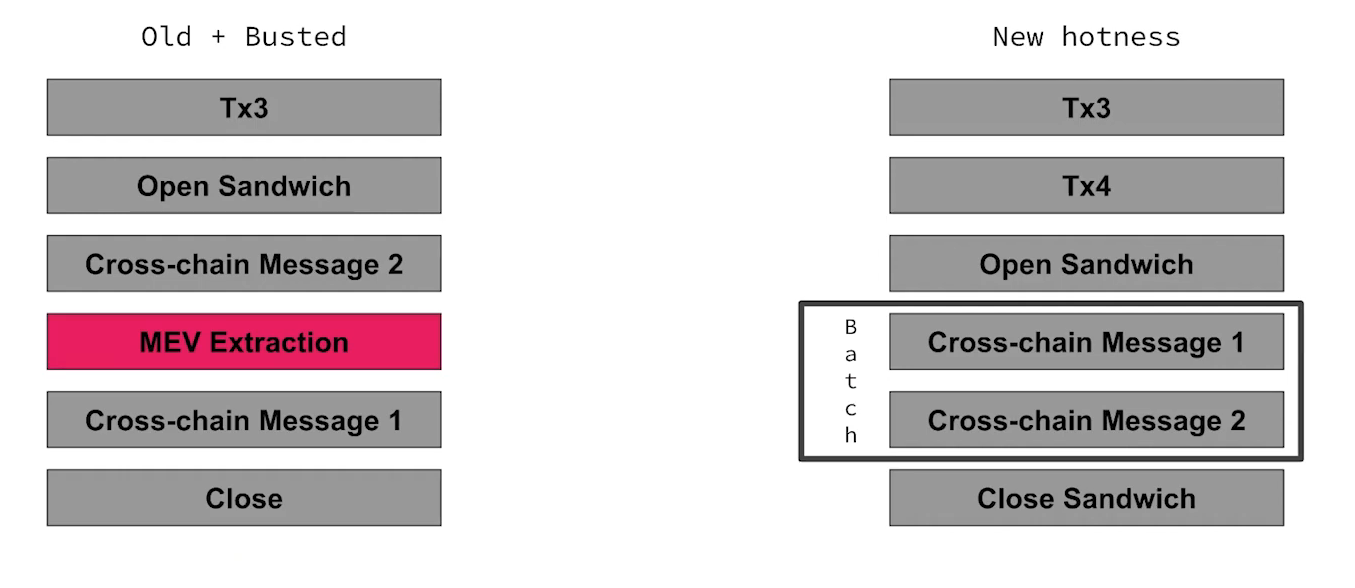

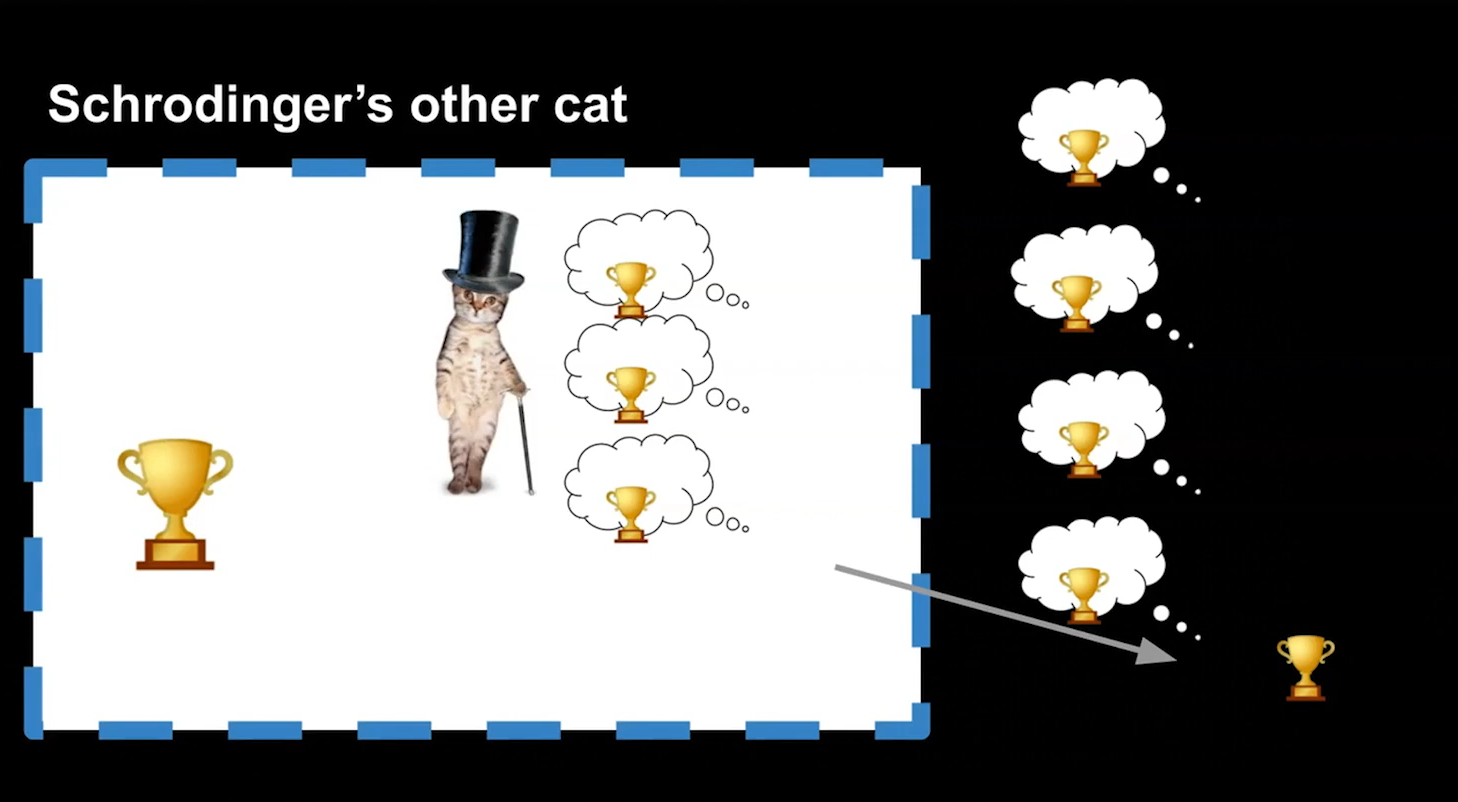

La MEV est un accès anticipé à l'information (2:45)

Tout le monde a 10 minutes de prévention sur ce qu'un message fait et ce qu'il va faire lorsqu'il atteint la chaîne de destination. Ainsi, on peut savoir comment le devancer de la façon la plus efficace.

Donc la MEV pousse l'ordonnancement d'une blockchain vers l'ordre le plus extractible. Ce que nous voulons faire, c'est atténuer l'impact du réordonnancement et des attaques Sandwich sur les messages cross-chain parce que ces messages sont plus vulnérables que les transaction moyennse.

Atténuer le réordonnancement & le Sandwich

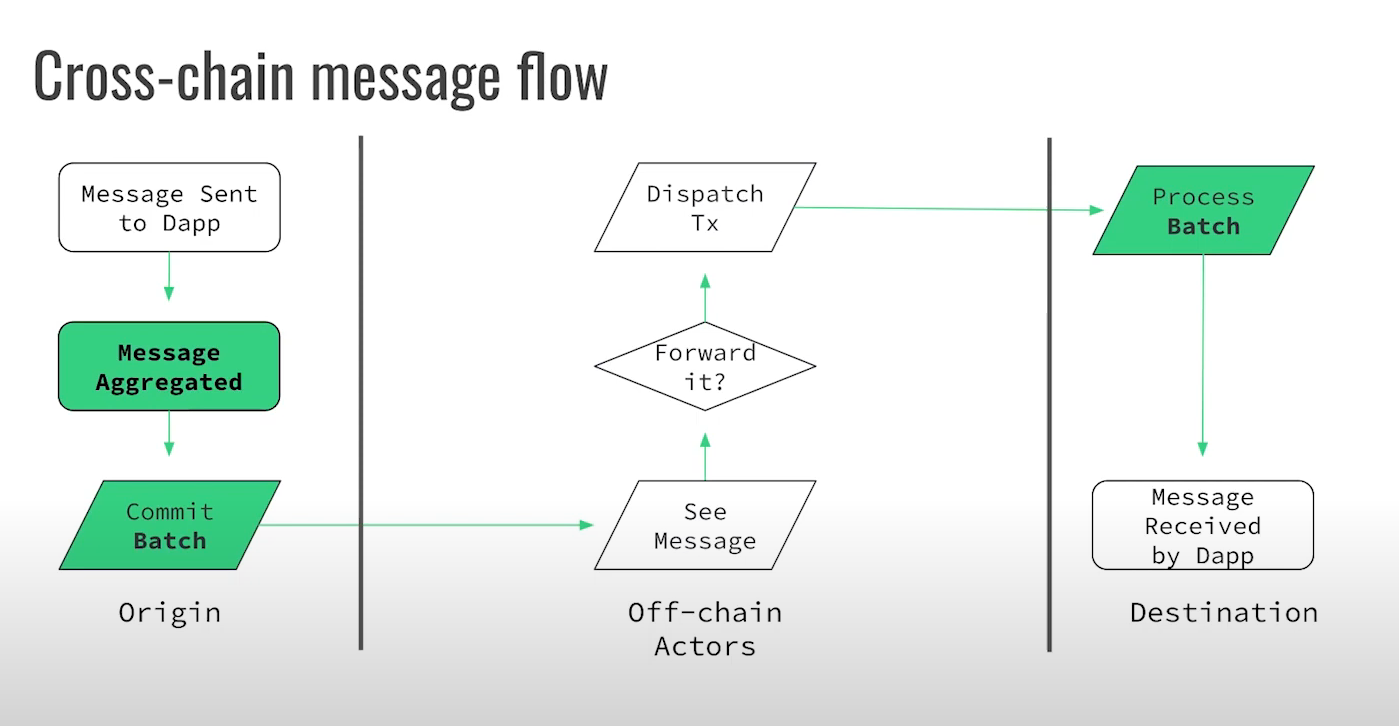

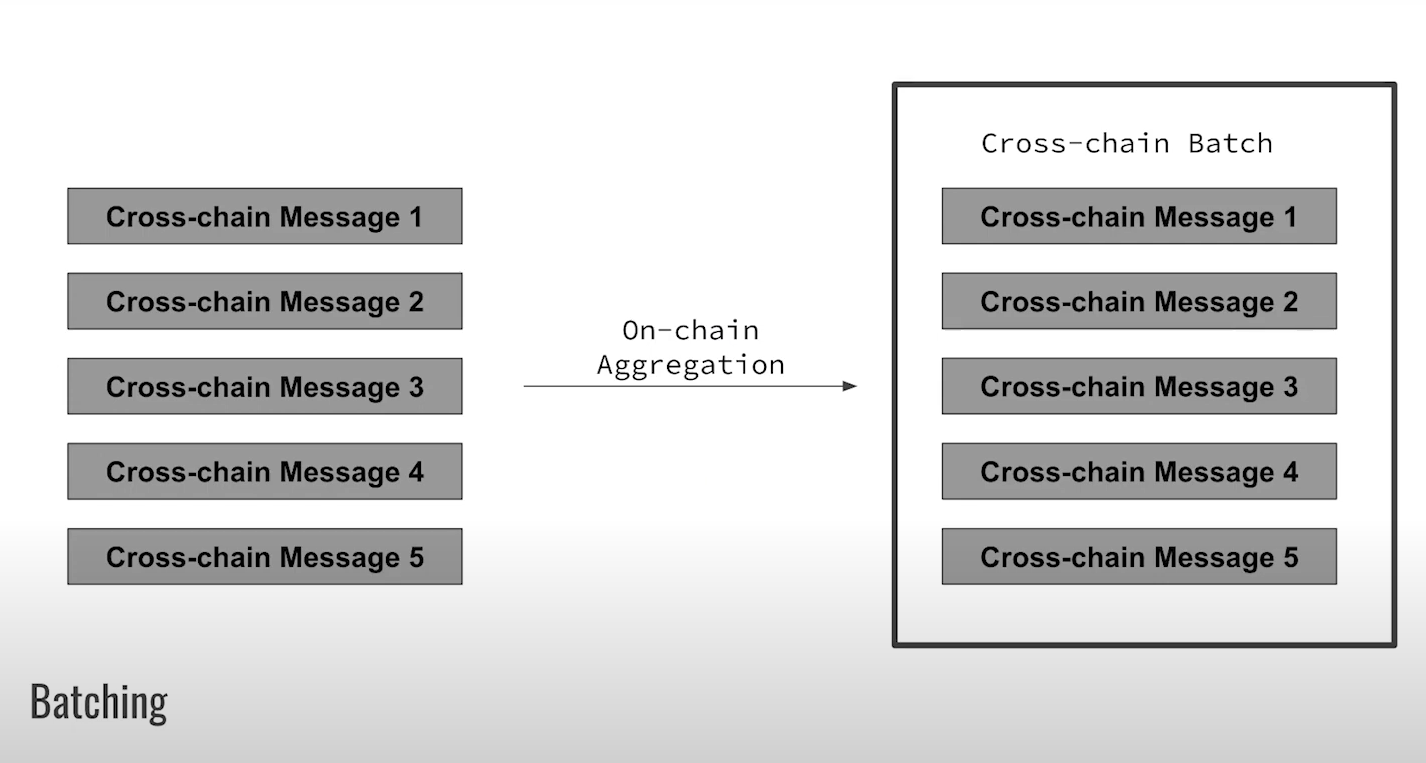

Lots de messages (4:15)

- Au lieu de dispatcher immédiatement les messages cross-chain, on les accumule en lots. Plus précisément, on regroupe les messages qui concernent le même smart contract ou la même application.

- Au lieu de faire de chaque message un engagement distinct, on s'engage sur l'ensemble du lot.

- On diffuse le lot et on le traite en une unité sur la chaîne de réception.

En gardant les messages dans un lot, leur ordre relatif est fixé. Cela empêche le réordonnancement des messages au sein du lot pour exploiter la MEV, et nous supprimons la capacité de Sandwicher des transactions pour extraire la MEV.

Cela introduit généralement une latence, mais au final, on ne peut pas extraire la MEV aussi facilement.

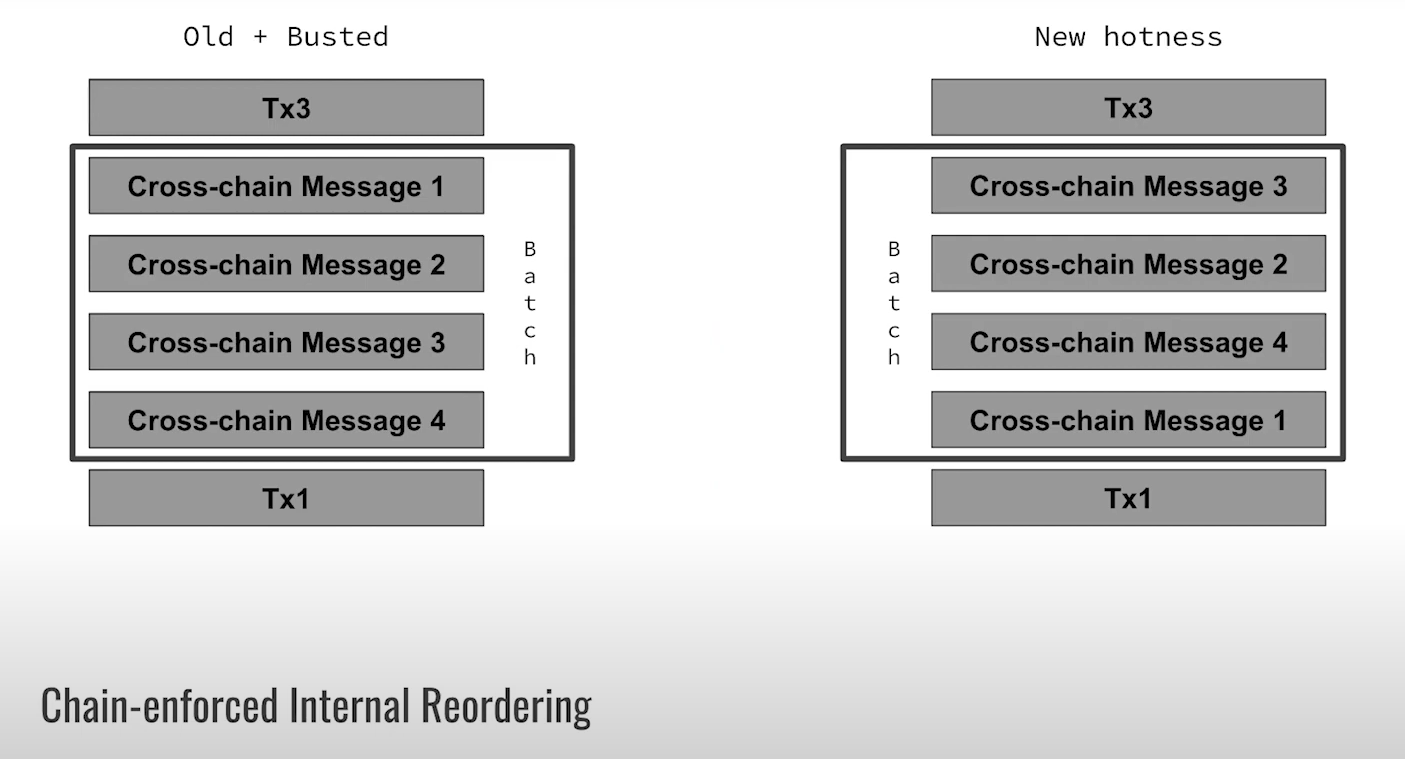

Réordonner les lots à la réception (6:15)

Lorsqu'un lot atteint la chaîne de destination, nous pouvons le réorganiser on-chain. Par exemple, en utilisant une combinaison déterministe basé sur le hachage de bloc de la chaîne de réception.

Cette technique n'est pas totalement imprévisible, mais elle augmente toujours les coûts de manipulation de l'ordre du lot. Les Searchers pourraient essayer différentes combinaisons jusqu'à ce qu'ils obtiennent un ordre exploitable, mais cela demanderait de la puissance de calcul. En parlant de puissance de calcul, nous avons déjà un mot pour ça : preuve de travail (PoW).

L'extraction optimale est désormais un problème de Proof-of-Work

Donc le Searcher doit maintenant répéter de manière itérative une certaine fonction de hachage, puis essayer d'extraire ce blob et il doit le répéter de nombreuses fois, dans le but de trouver la meilleure combinaison.

Manipuler l'aléatoire équivaut à faire du Proof-of-Work. Cela augmente le coût de l'extraction.

Avantages et inconvénients (8:15)

En d'autres termes, nous augmentons les coûts. Mais ce n'est qu'une atténuation, pas une solution.

Cela ne fonctionne que si on a plusieurs messages et un nombre important qui touchent le même état. En outre, les noeuds veulent savoir que les messages sont reçus dans l'ordre dans lequel ils sont envoyés et cette propriété n'est pas préservée.

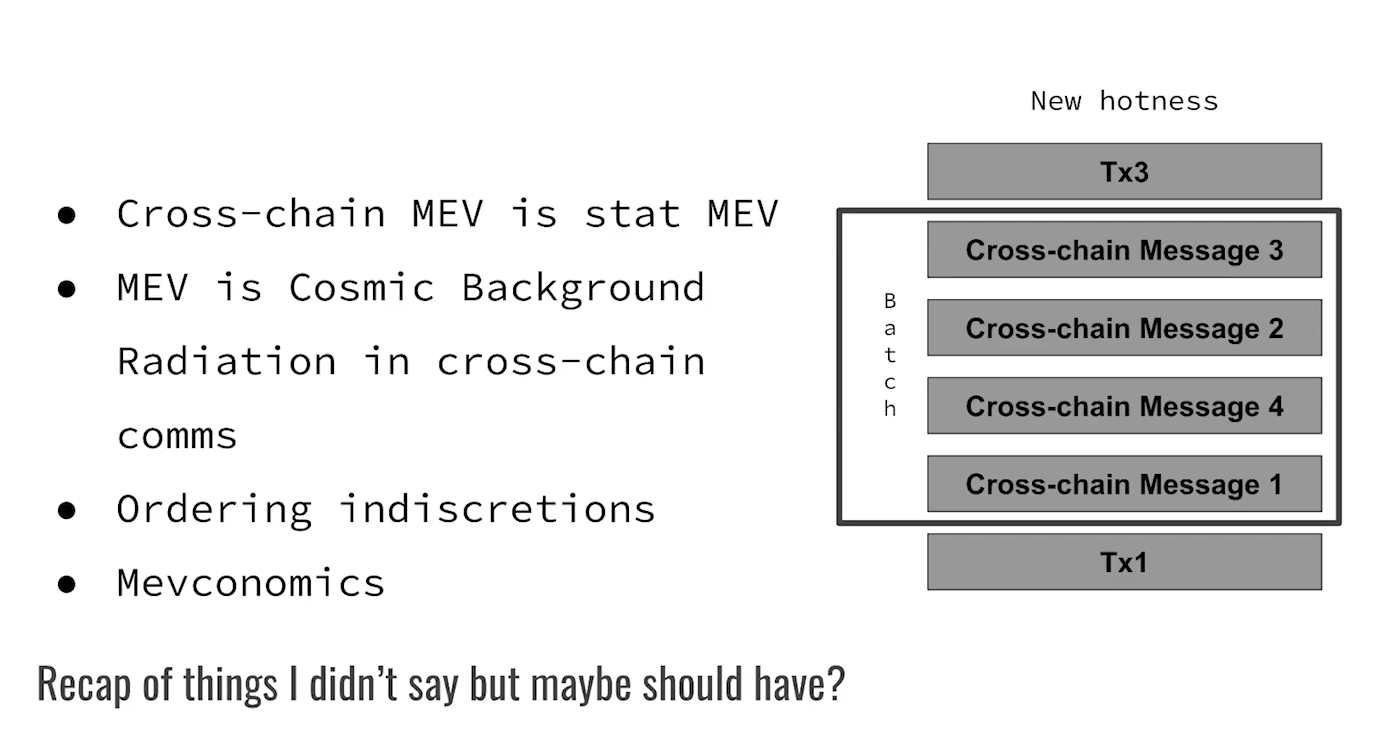

Ce qu'on n'a pas pu aborder (9:30)

La MEV Cross-chain est principalement statistique, car elle repose sur des patterns réalisés sur de nombreuses transactions au fil du temps.

La MEV cross-chain est une sorte de rayonnement fossile du cosmos, car elle est omnipotente et part dans toutes les directions

Discussion avec Jon Charbonneau (10:30)

Il y avait un débat pour savoir si les rollups sont définis par leur bridge vers le Layer 1 ou non. Selon James, les rollups incluent un bridge par définition, car ils en ont besoin pour être liés au Layer 1

Quand on y pense, les rollups se démarquent en raison de leur bridge natif. Cela les distingue des autres types de rollups, comme les rollups souverains qui n'ont pas de bridge natif. Les rollups sont une sous-classe de rollups souverains avec un bridge en plus (la terminologie a évolué à l'envers, c'est pour ça qu'elle est déroutante).

La question qui fait débat est de savoir si le bridge ou les nœuds déterminent l'état correct du rollup. James pense que les nœuds décident de l'état du rollup, et non le bridge :

- Les nœuds peuvent forcer le bridge à accepter n'importe quoi, mais pas l'inverse.

- Les nœuds décident de l'état du rollup, le bridge ne peut pas forcer de blocs non-valides sur les nœuds.

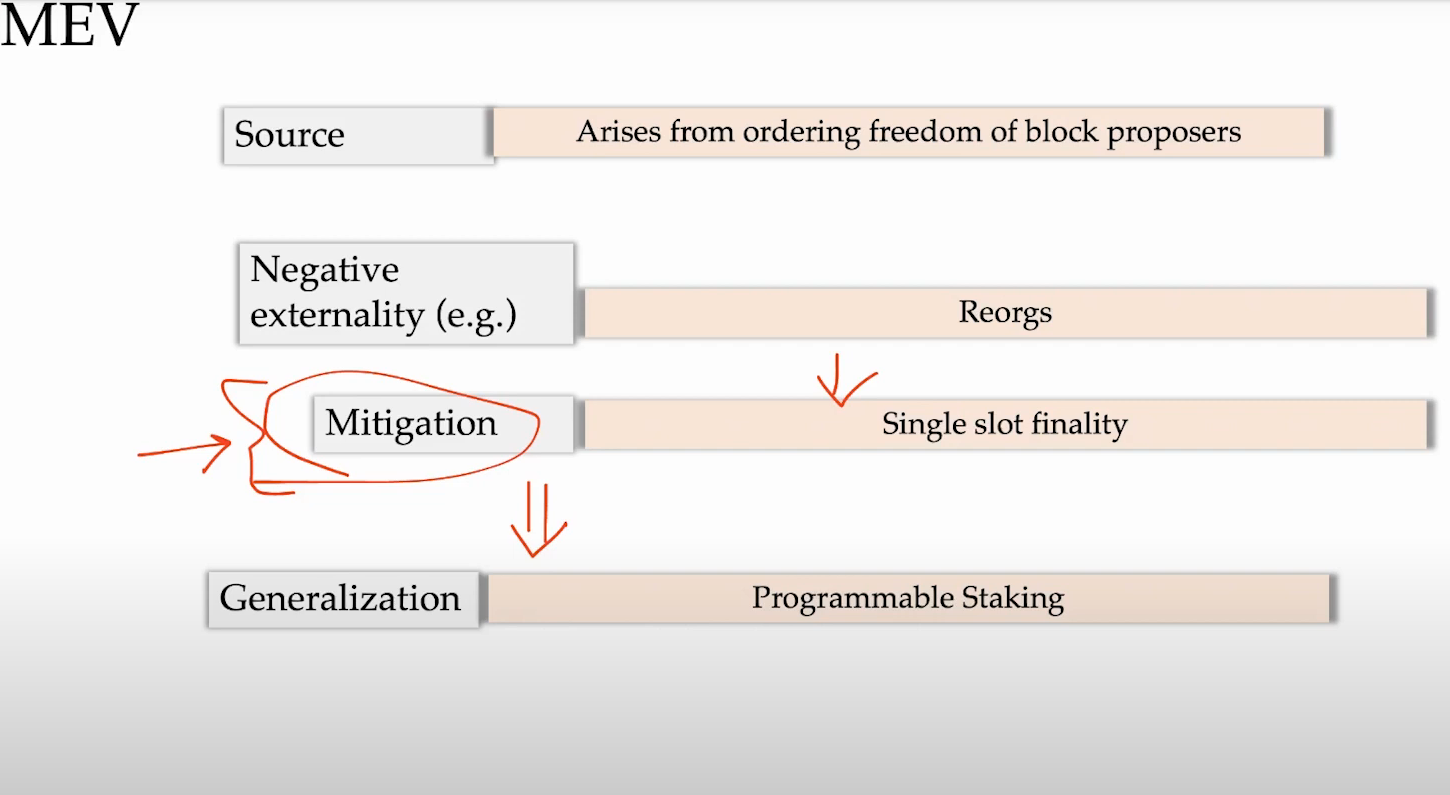

La MEV, c'est quoi ? (1:00)

Le MEV découle de la liberté des Proposers de bloc d'ordonner les transactions d'une manière qui les avantage. Cette liberté existe malgré les contraintes du protocole de consensus.

Cette liberté donne lieu à des marchés ainsi qu'à des externalités négatives. Des marchés émergent autour de la fourniture de services relatifs à la MEV et du paiement pour organiser les transactions. Cependant, des pratiques comme le front-running sont des externalités négatives - elles imposent des coûts aux utilisateurs et dégradent l'équité du système.

Certains systèmes sont plus faciles à extraire que d'autres :

- En PoW, les mineurs peuvent réorganiser plus librement les blocs pour maximiser les bénéfices.

- En PoS, des mécanismes comme les dépôts bloqués et le slashing dissuadent ces pratiques. Les validateurs risquent de perdre leurs dépôts s'ils s'écartent des règles de consensus.

- Le Single-Slot Finality (SSF) dans les chaînes PoS comme Ethereum aide à atténuer la MEV en finalisant rapidement les blocs.

Le staking/slashing programmable pourrait permettre aux Proposers de s'engager sur des règles anti-MEV supplémentaires. Par conséquent, des nouveaux concepts de staking/slashing permettent des mécanismes intéressants pour gérer la MEV.

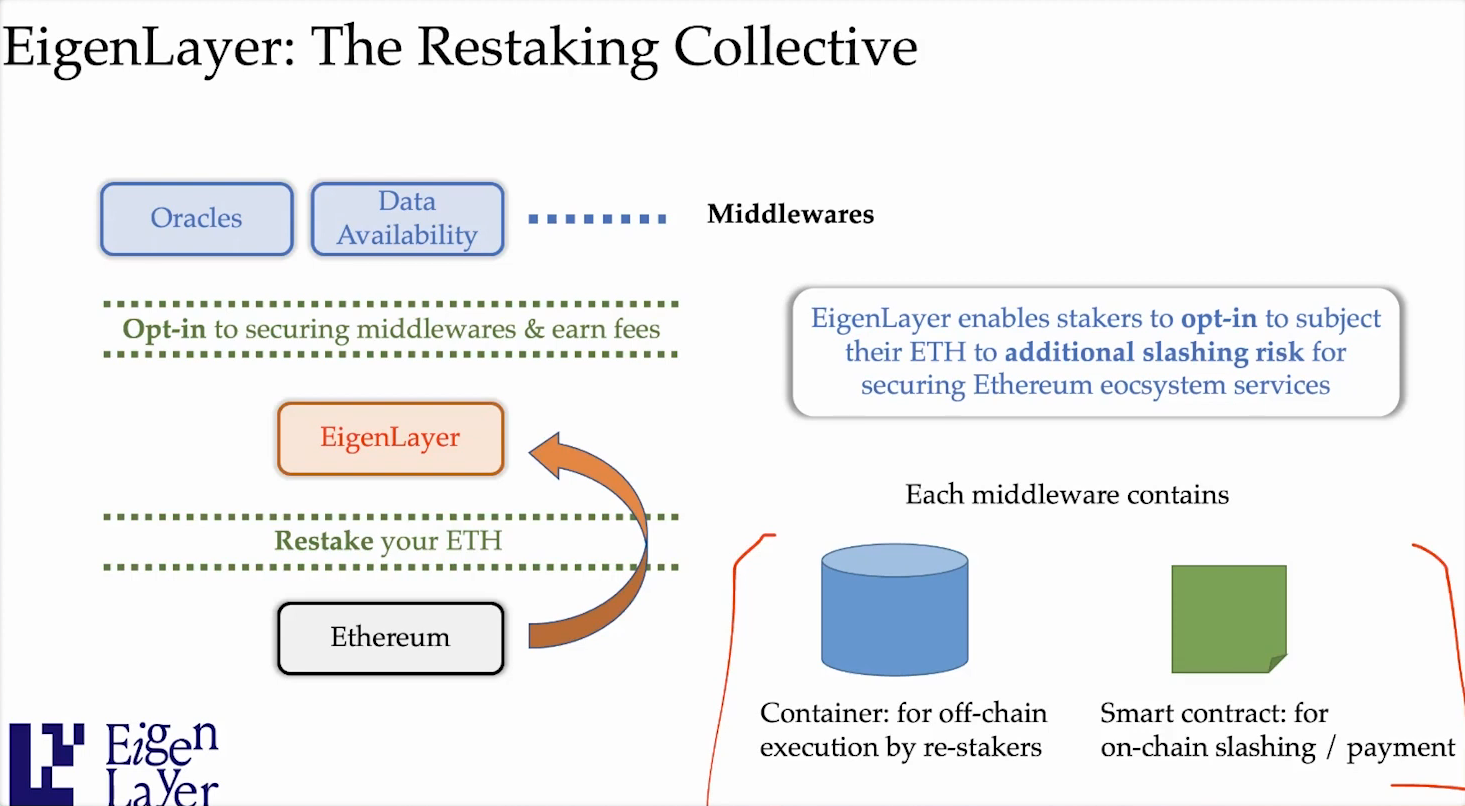

Le Restaking, c'est quoi ? (3:30)

Le restaking permet aux validateurs Ethereum de prendre des engagements supplémentaires avec leur stake, et cela a été introduit par EigenLayer, qui est un protocole de restaking permettantt aux validateurs de définir des informations d'identification de retrait et d'opter pour de nouveaux engagements :

- Exécution de middlewares : Les validateurs peuvent s'engager à exécuter des protocoles middleware spécifiques qui ont probablement leurs propres incitations et sanctions

- Préférences d'ordre des transactions : Les validateurs peuvent s'engager à suivre certains ordonnancements des transactions, par exemple des schémas anti-MEV qui limitent la MEV toxique

- Sécurisation de nouveaux services : Au-delà de la simple sécurisation d' Ethereum, les validateurs peuvent engager leur stake pour sécuriser d'autres services / blockchains

On l'appelle "restaking" parce que les validateurs réutilisent leurs ETH stakés pour des engagements supplémentaires, pas seulement pour sécuriser la couche de base.

Cas d'utilisation

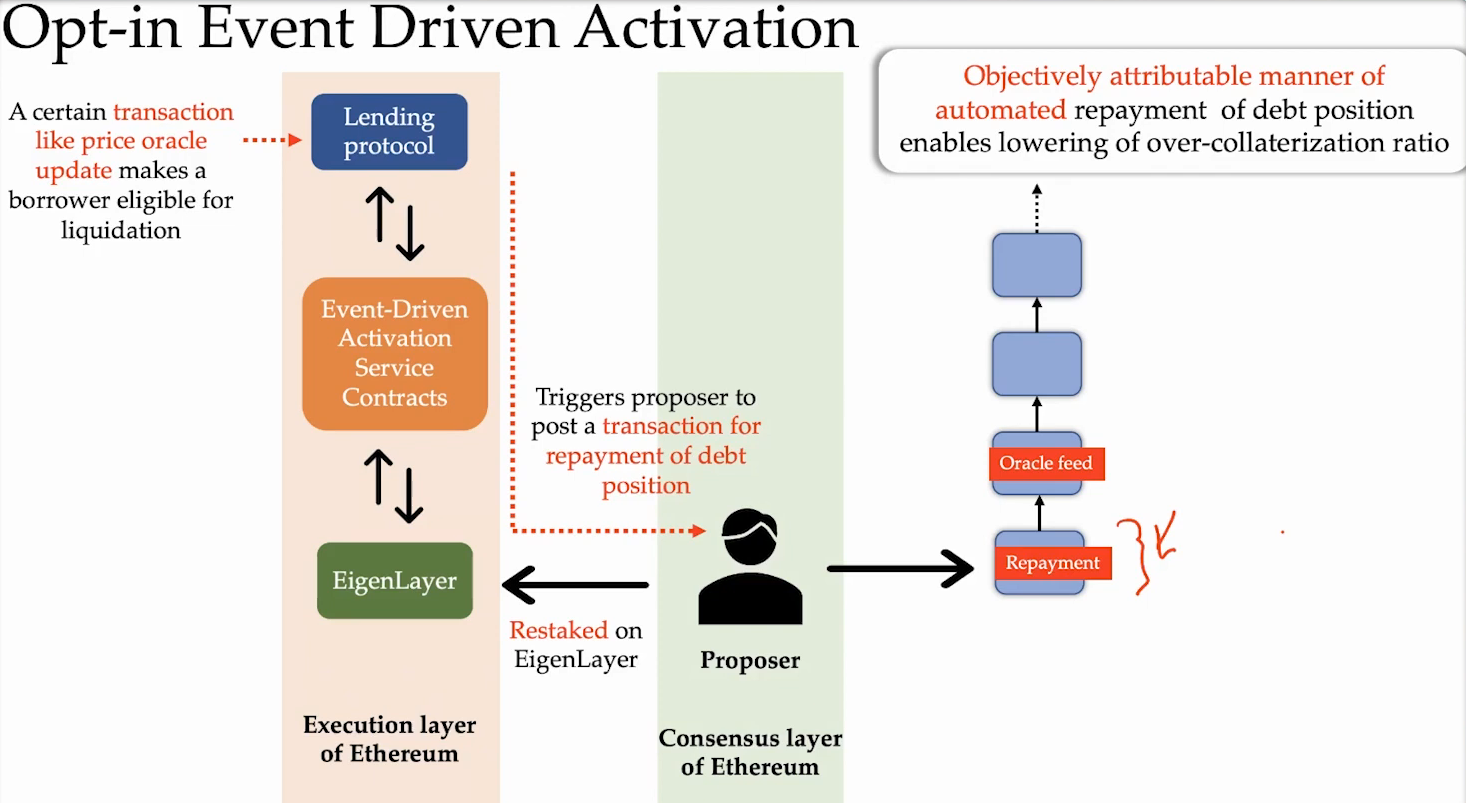

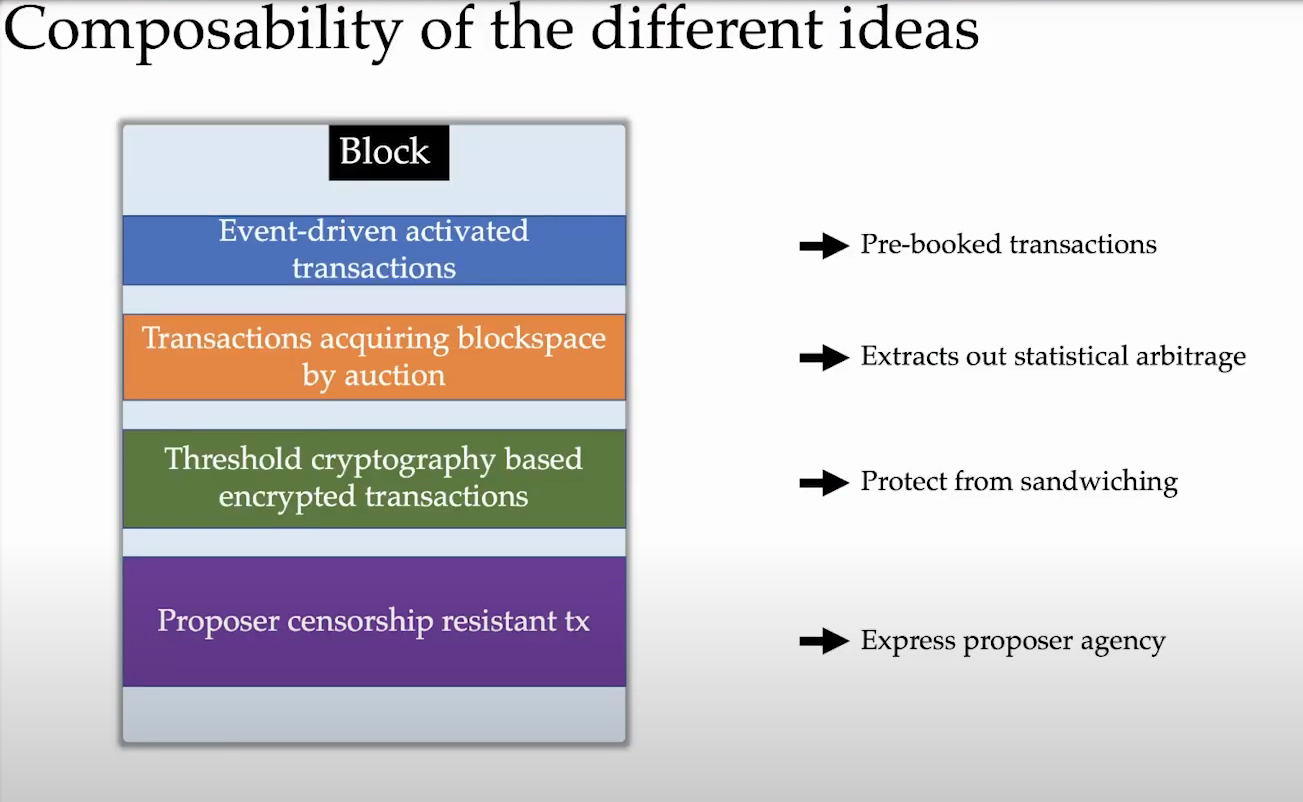

Activation basée sur des événements (5:30)

Certaines actions comme les liquidations dans un protocole de prêt ou les mints de NFT sont basées sur des événements qui se produisent sur la blockchain Ethereum.

Ces actions déclenchées par des événements se produisent actuellement off-chain par divers services comme Gelato, Keepers et Chainlink. Ils surveillent la chaîne, détectent les changements d'état et essaient de diffuser des transactions en réaction à ces événements. Toutefois, il n'existe pas de lien direct entre la surveillance on-chain et les Proposers qui pourraient inclure les transactions souhaitées.

Avec Eigenlayer, les validateurs s'engageant dans des services d'événements peuvent être obligés d'inclure des transactions répondant à des événements. Si l'événement se produit, le validateur doit inclure la transaction associée ou se faire slasher.

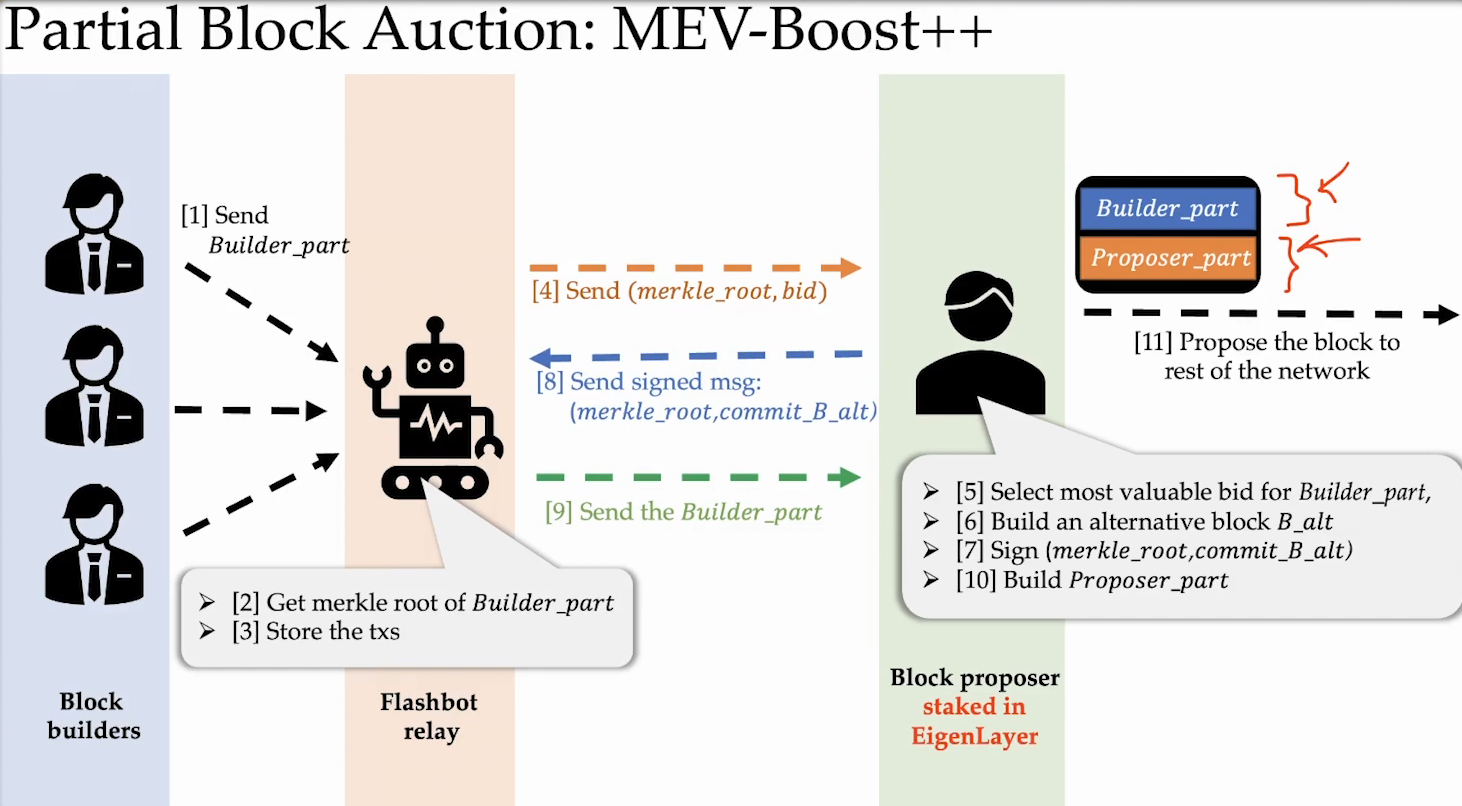

Partial Block Auction ou Enchères de bloc partiel (8:30)

Les enchères de blocs partiels permettent aux constructeurs de blocs (builders) d'acheter uniquement une partie d'un bloc auprès des validateurs, plutôt que le bloc entier comme sur MEV-Boost.

Actuellement, l'intégralité du bloc est vendue pour empêcher les validateurs de modifier ou de censurer le contenu du bloc acheté, auquel ils sont cryptographiquement engagés à inclure.

Avec Eigenlayer, les validateurs peuvent s'engager à inclure une partie "builder" préfixée du bloc : le validateur conserve la liberté d'inclure n'importe quelle transaction dans le reste du bloc. Cela permet aux validateurs de vendre une partie du MEV aux constructeurs mais de tout de même inclure certaines de leurs propres transactions:

- Les validateurs peuvent exprimer plus d'influence en incluant des transactions choisies.

- Conserve la décentralisation de la construction de blocs entre les validateurs.

- Permet aux validateurs de capturer une partie de la MEV du bloc.

Cette approche équilibrée aligne les incitations entre les validateurs décentralisés et les constructeurs de blocs MEV professionnalisés.

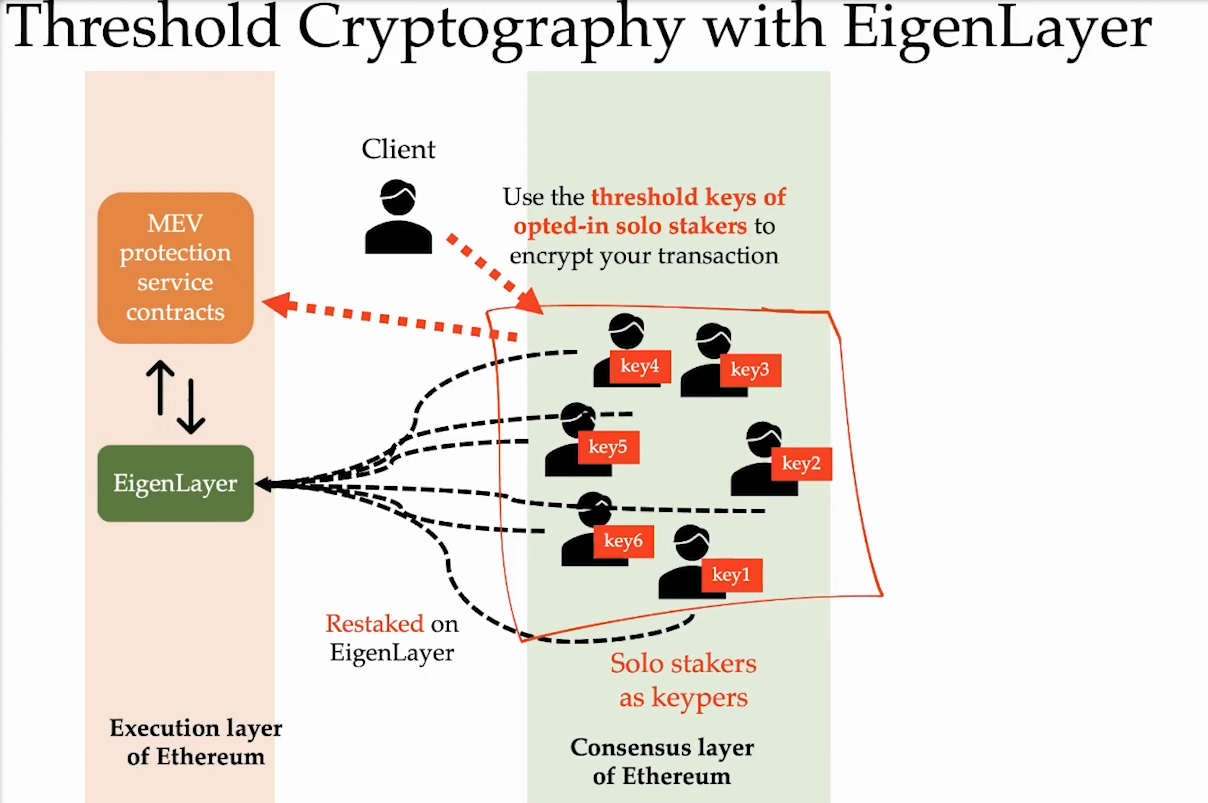

Cryptographie à seuil (11:00)

Nous pouvons également utiliser le chiffrement à seuil avec le restaking d'EigenLayer :

- Les transactions peuvent être chiffrées via une cryptographie à seuil et divisées en fragments partagés entre les nœuds restakés.

- Les proposers de blocs s'engagent à n'inclure que la version déchiffrée des transactions chiffrées. Si la clé de déchiffrement est révélée, le proposer doit inclure les transactions déchiffrées. Sinon, ils peuvent être slashés

- Il y a une hypothèse d'honnêteté selon laquelle le groupe de détenteurs de clés révélera les clés. Si les clés ne sont pas révélées, les proposers peuvent gaspiller l'espace des blocs au lieu d'être réduits. Cela décourage le groupe de détenteurs de clés de retenir les clés

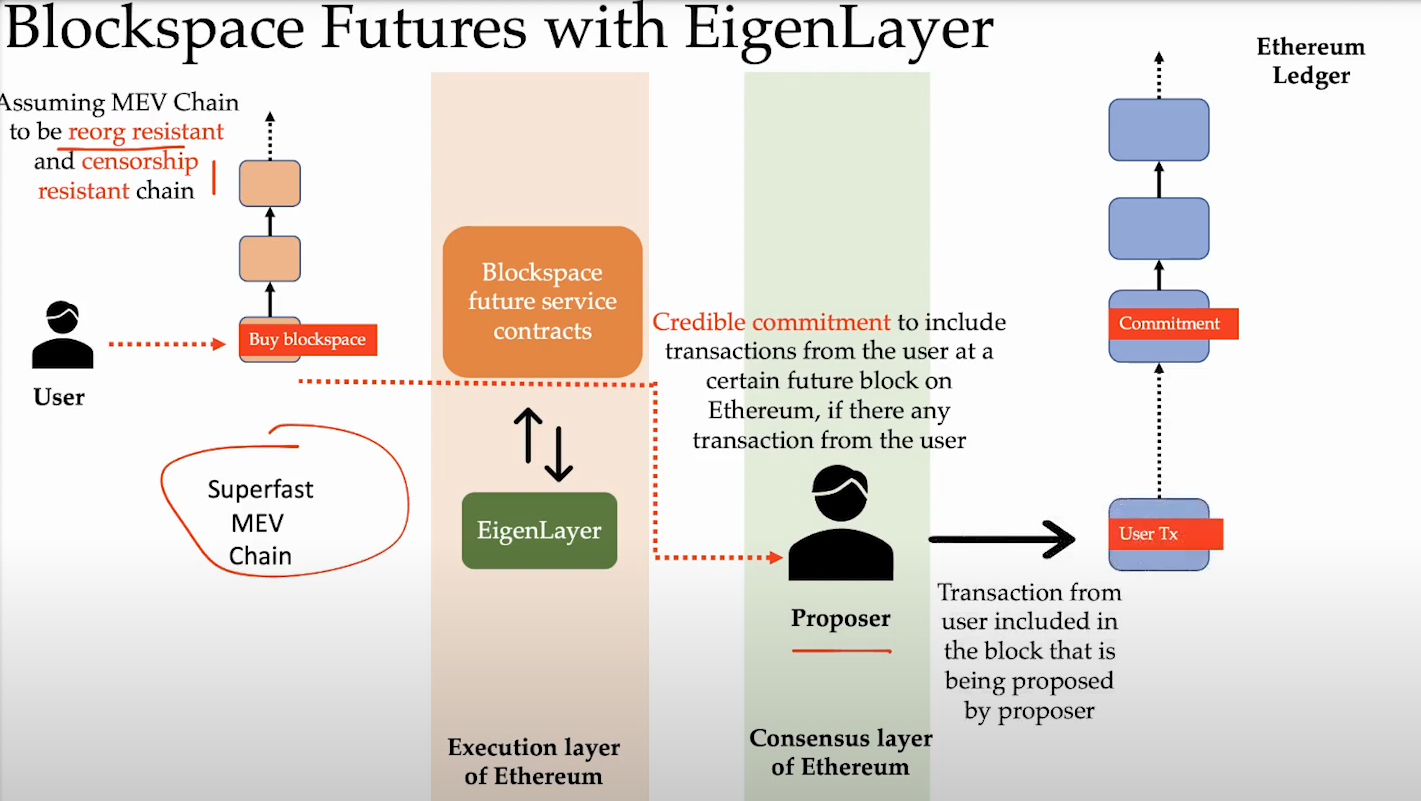

Blockspace Futures ou Contrats futurs sur l'espace de bloc (13:15)

Les Blockspace Futures permettent de réserver un espace de bloc futur auprès des validateurs :

- Les transactions sont envoyées à une sidechain pour l'inclusion prioritaire.

- Si une transaction est incluse sur la sidechain, les validateurs Eigenlayer doivent l'inclure dans un futur bloc Ethereum.

- Les validateurs prennent des engagements pour honorer les transactions incluses dans la sidechain.

Cela garantit l'inclusion sur Ethereum pour les transactions prioritaires.

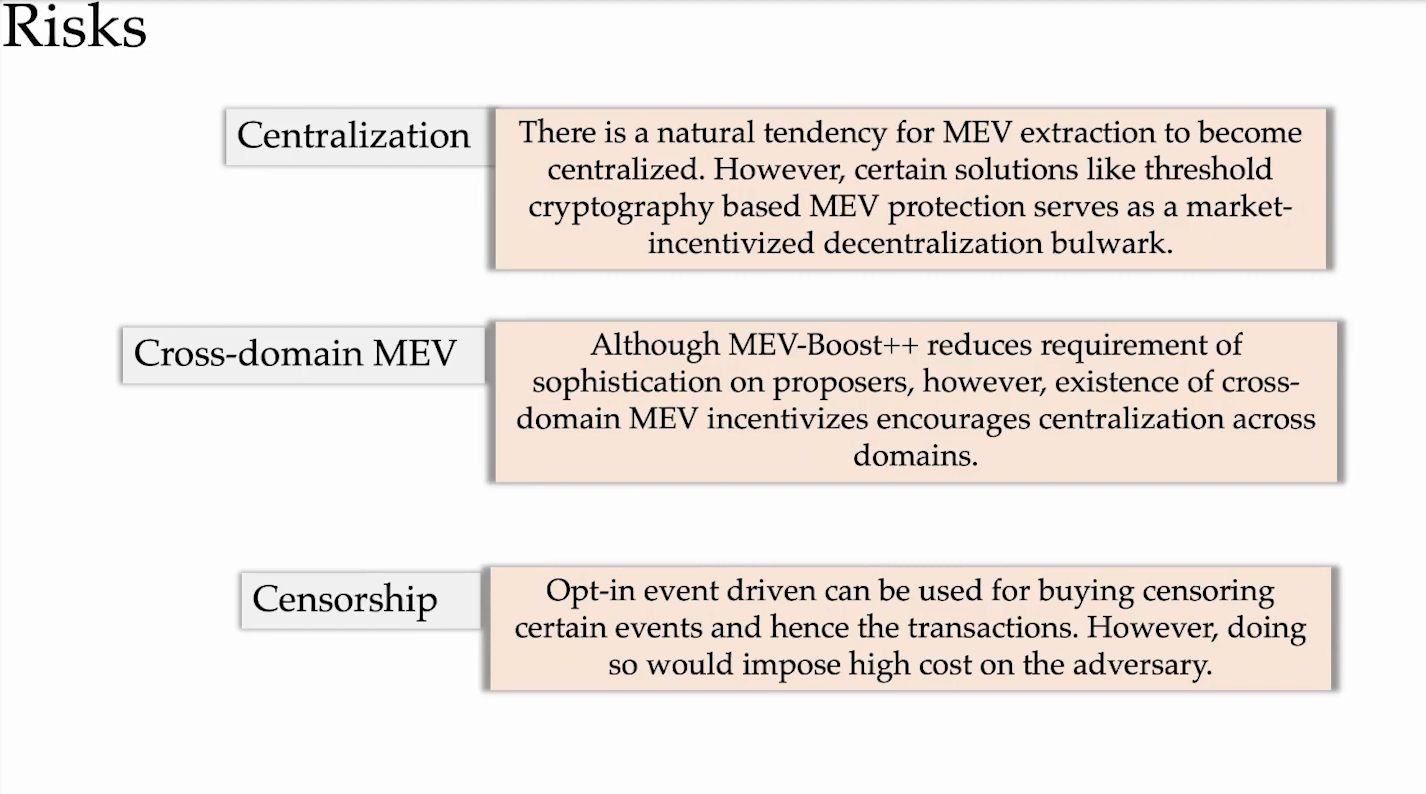

Risques (14:45)

Centralisation : La MEV a naturellement tendance à se centraliser. Toutefois, certaines solutions comme la protection des MEV par cryptographie à seuil, constituent un moyen de créer une décentralisation encouragée par le marché.

MEV Cross-chain : Bien que MEV-Boost++ réduise l'exigence de sophistication des proposers, l'existence de MEV cross-chain encourage la centralisation entre ces réseaux

Censure : "l'activation basée sur des événements" peut être utilisée pour acheter la censure de certains événements et donc des transactions. Toutefois, cela imposerait un coût élevé au censeur

Risques de centralisation (0:30)

Les protocoles de Restaking et de Liquid Staking sont actuellement confrontés à des risques de centralisation, car il y a un nombre limité d'opérateurs contrôlant les principaux protocoles :

- Pour le Liquid Staking, la majeure partie du marché est dominée par un petit nombre de plates-formes.

- Pour le restaking, il existe également le risque qu'un petit nombre d'acteurs sophistiqués en viennent à dominer les services de restaking si cela s'avère rentable. De fortes incitations pourraient motiver plus d'opérateurs à devenir des «restakers sophistiqués», pour réduire l'hétérogénéité.

Confiance économique VS Confiance décentralisée (2:00)

La confiance décentralisée nécessite à la fois des incitations financières / économiques suffisantes et une véritable décentralisation entre les nœuds. Ne compter que sur l'un des deux est dangereux.

Certains services comme la souscription financière ne nécessitent que les incitations économiques des actifs engagés pour la sécurité. Mais d'autres ont besoin de décentralisation pour la résistance à la censure, le partage de secrets, la cryptographie à seuil, etc.

Décentralisation des fournisseurs de Liquid Staking (4:30)

Il existe des compromis inhérents entre la décentralisation des opérateurs et la scalabilité du protocole. Les fournisseurs entièrement décentralisés comme Rocket Pool sacrifient une certaine scalabilité tandis que les fournisseurs plus centralisés comme Lido atteignent une plus grande échelle.

Une décentralisation complète pourrait être irréalisable, mais des améliorations peuvent être apportées grâce à des solutions techniques ou des protocoles :

- Systèmes de réputation : suivre et quantifier la réputation des opérateurs sur la base de métriques telles que la disponibilité, les performances, la gestion des fonds.

- Delayed Deposit Threshold (DDT) ou "Seuil de dépôt différé" pour limiter les risques des nouveaux opérateurs / non éprouvés.

- Staking Routers : acheminer les fonds engagés via un protocole de routage décentralisé pour attribuer des opérateurs (Lido)

- Distributed Validator technology (DVT) ou "Technologie de Validateur Distribué" : répartir le travail de validation sur différents nœuds.

Le modèle de routeur de staking Lido peut représenter l'objectif final pour atteindre à la fois une décentralisation suffisante des opérateurs tout en conservant la scalabilité du protocole.

Les écosystèmes modulaires n'aident pas (9:00)

Nous passons déjà à ce type d'écosystème extrêmement complexe de blockchains et nous allons inévitablement devoir résoudre des problèmes d'allocation pour tous les participants des réseaux.

Partant de là, Tarun pense que la définition du collatéral va changer au fil du temps, en particulier si beaucoup d'opérateurs de nœuds Lido font du restaking pour des services de séquençage à destination des Rollups

Séquençage des transactions (10:45)

Les rôles de séquençage de base comme l'ordonnancement des transactions et la disponibilité des données peuvent être conçus pour être stateless, il s'agit simplement d'ordonner les transactions dans les blocs.

Cependant, les fortes demandes de bande passante observées par les premiers séquenceurs soulèvent des inquiétudes quant à savoir si les exigences en infrastructure diffèrent substantiellement d'une blockchain comme Solana.

L'absence d'enchères MEV sur les séquenceurs partagés jusqu'à présent exacerbe les problèmes de bande passante

Dans l'ensemble, la relation entre les flux de valeur de staking et les incitations à staker à différents rôles affecte profondément les risques de centralisation.

Rewards (15:00)

La centralisation du staking vers les protocoles de restaking peut se produire même si les récompenses de restaking ne sont que légèrement supérieures aux récompenses de staking Ethereum, comme nous l'avons vu avec l'adoption de MEV-Boost. Les rendements n'ont pas nécessairement besoin d'être très élevés.

Inciter de manière algorithmique les nœuds et comités décentralisés avec des récompenses plus élevées est une option pour contrer les effets de centralisation, mais identifier algorithmiquement la décentralisation est un défi :

- Les oracles de décentralisation peuvent aider à orienter les opérateurs de nœuds vers des services ayant des besoins spécifiques de décentralisation.

- Les protocoles d'élection de leader secrets peuvent aider à sélectionner des nœuds décentralisés de manière anonyme, mais il faut d'abord une base de décentralisation. La distribution de l'état doit être uniforme sur les identités uniques, pour que l'élection ait un sens.

- La cryptographie à seuil pour l'élection de comité décentralisé est une direction de recherche inexplorée mais prometteuse pour l'avenir.

Il est plus prudent d'attendre la maturité de ces technologies naissantes avant de les intégrer dans des systèmes critique comme Ethereum et son staking.

Effets de levier (27:00)

Dans l'ensemble, l'effet de levier est un facteur externe que les protocoles doivent prendre en compte :

- Nous pouvons considérer le "levier" créé par le restaking comme un modèle d'assurance de type "tranche".

- Les tokens de staking liquide (LST) comportent déjà un effet de levier implicite puisqu'ils sont utilisés comme garantie dans les protocole de liquidité pour emprunter d'autres actifs.

- Même en preuve de travail, les fermes minières sont très endettées, empruntant contre leurs machines ASIC pour acheter davantage de matériel pour miner

Les protocoles ne peuvent pas contrôler l'effet de levier que les utilisateurs prennent de manière externe, donc des marges de sécurité sont essentielles dans la conception.

Certains espaces de conception restent pour l'innovation après les premières percées du Liquid Staking comme les routeurs de staking et les seuils de dépôt différés.

Séquenceurs partagés (33:45)